Karing - что такое DNS и как с ним бороться

Пупкин ВасяТекущая редакция 25.03.2026 v 4.1.21 (для версий 1.2.3.841 и выше)

Первая публикация April 08, 2025 v 4.0.20 правки @Гоша Котён-кин, @Sergey OSU

Karing – Quick Start (Часть l)

Karing - подробнее о настройках (Часть II)

Karing - резервное копирование и синхронизация (Часть lll)

Karing - маршрутизация и правила

Karing - особенности в Windows

Karing на MacOS (Under construction)

Эти тексты распространяется под лицензией Creative Commons.

Навигация в документе

Диагностика, тесты и решения проблем

Готовые конфигурационные файлы (см. ReadMe.txt в директории с этими файлами)

Неоптимальная или неверная настройка серверов DNS в программе (или использование настроек по умолчанию) – самая частая причина невозможности соединиться с VPN-серверами или какими-либо сайтами. Если у вас что-то не хочет грузиться – вам в первую очередь сюда.

Немного теории

DNS – это службы и международная иерархическая система серверов, позволяющая cопоставить (разрешить) по запросу доменное символьное имя, например google.com, с его текущим IP-адресом, например 108.177.14.138, который дальше и используется программами для доступа к сетевому ресурсу.

Нет разрешения имени – нет и связи.

Исходно, все запросы от клиентов к DNS-серверам отправлялись в нешифрованном виде. Это, к сожалению, используется для цензуры запросов, а также слежки. Так что, если вы используете обычные нешифрованные UDP DNS-серверы, любезно предоставленные вам провайдером - провайдер по этим обращениям видит, к каким сайтам вы подключаетесь. Более того, часть запросов будет заблокирована уже на этом этапе. Например, с российских серверов удалены ссылки на Youtube. В ответ на запрос к такому серверу – вы получите ответ NXDOMAIN, то есть “сервер не существует”.

К счастью, есть публичные (общедоступные) сервера DNS, поддерживающие шифрованные запросы по технологиям DoH, DoT и др. В этом случае информация о посещаемых вами сайтах становится недоступна провайдеру. Следовательно, блокировка запроса о разрешении имени невозможна. Используйте подобные серверы везде, где это возможно. В частности, на входном домашнем роутере и на телефонах. Примеры серверов, один из которых можно указать в Андроид:

1dot1dot1dot1.cloudflare-dns.com

dns.google.com

dns.quad9.net

dns.comss.one

dns.adguard.com

dns.nextdns.io

(Эти сервера так и вписываются на телефоне, как указано, без префиксов). Они зашифрованы технологией TLS, и возможность указать такой сервер появилась в Android 9. На роутерах лучше указывать https-сервера, например https://dns.google/dns-query.

В Андроиде это называется Частный DNS сервер. Иногда эту настройку приходится поискать – у меня на одном телефоне она находится в Другие способы подключения, а на другом была вообще спрятана производителем из настроек… Однако, она существует, и добраться до неё можно. Эта настройка действует всегда – подключены ли вы через мобильную сеть или через WiFi. Karing снабжен достаточно мощными инструментами для настроек DNS в сложных ситуациях, а также базой более чем из 50 известных серверов. Кроме того, можно добавить и собственный любимый сервер. Это важное отличие от большинства других программ, в которых такие настройки бедны, предлагаемых серверов единицы, и нет средств тестирования серверов DNS.

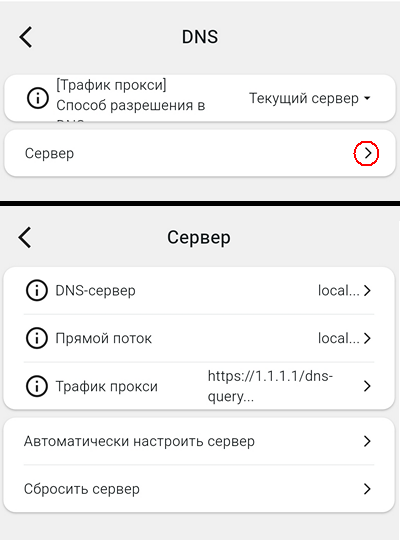

Режим Новичок

Изначально, при запуске программы в режиме Новичок, используется простейший (неоптимальный) вариант настройки DNS, задача которого – обеспечение минимальной функциональности сразу, при включении. Минус режима Новичок – низкий уровень безопасности и надежности. Чтобы обратиться к настройкам DNS, можно использовать Меню настроек, или нажать виджет на Главном экране, если этот виджет у вас включен.

Пояснения: local – это серверы, известные вашей системе. Как правило, это нешифрованные udp-серверы, предоставленные вашим провайдером автоматически. И встроенные в Андроид запросы к серверу 8.8.8.8. На самом деле, в строках указаны не только сервера local – нажав на стрелочку в каждой строке, настройки можно глянуть подробнее.

В результате, если запросы нешифрованы – провайдеру доступна информация о посещаемых вами сайтах. Также может быть подменен результат вашего обращения, например: этот сайт не обнаружен или заблокирован. При текущей настройке – это касается лишь прямого потока, то есть потока, идущего в обход прокси-сервера. А в случае прокси-сервера – это в данном случае пункт Трафик через Proxy – используется шифрованный по технологии DoH (DNS over HTTPS) публичный сервер. Эти обращения перехватить и расшифровать невозможно.

Минусом упрощённой настройки является отсутствие резервирования – DNS сервер может оказаться недоступен, или долго не отвечать – поэтому желательно в настройках указывать несколько серверов. От надёжности и правильности настроек в этом месте сильно зависит работа программы в целом, и работа сервисов, использующих это соединение.

Расширенные настройки DNS

Для получения доступа к расширенным настройкам DNS отключите в главном меню настроек режим Новичок.

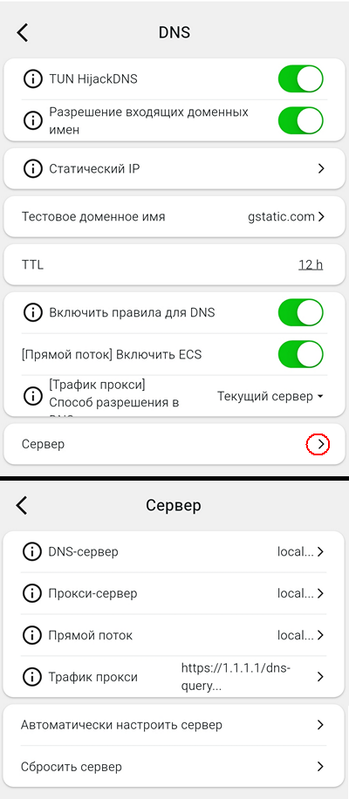

В верхней части скриншота вы видите один из возможных вариантов настройки. Советую начать с неё – это гарантированно рабочий вариант.

TUN HijackDNS разрешение устройству “подделывать” DNS запросы, отправляя их с искусственного адреса, для большей скрытности.

Статический IP – это некоторый аналог файла hosts.

hosts – это текстовый файл на вашем компьютере или телефоне, который содержит информацию о некоторых именах хостов, сопоставленных IP-адресам. Для разрешения имен он используется в первую очередь, раньше любых DNS.

В этом разделе можно добавить статические DNS-записи. Скажем, вашего собственного сервера в Инете.

Заполняется запись здесь очень легко – в одной форме вы вводите имя и сохраняете. А открыв это имя, вводите его ip-адрес. Это имя будет разрешаться, даже когда вы оффлайн, и использоваться до любых обращений к DNS.

Тестовое доменное имя – используется для тестирования DNS-серверов. Можете его поменять, но зачем?

TTL – время жизни записи о разрешении адреса в кэше DNS. По умолчанию 12 часов. Смысла менять его нет: при уменьшении времени DNS-запросы будут выполняться чаще, а при увеличении – возрастёт как объем кэшируемых данных, так и риск получения устаревшей (и неверной) записи.

Включить правила для DNS – это значит, мы разрешаем направить запросы согласно выбранной вами ниже стратегии. Без этого переключателя маршрутизация DNS-запросов работать не будет, все запросы будут отправляться одним путем, как в более примитивных программах, прямым запросом, а не внутри установленного соединения VPN. Если такой простой вариант, без маршрутизации, работает – хорошо, вам повезло. Но так бывает далеко не всегда.

[Прямой поток] включить ECS – технология, исключающая “дрейф” ответов DNS из-за использования запросов к нескольким серверам. По ней, в запросе к DNS-серверам учитывается местоположение вашего устройства (по IP-адресу), что позволяет подобрать для вас наиболее близкие CDN-серверы. Это увеличит скорость доставки контента. Технология включается только для Прямого потока, то есть для трафика, передаваемого напрямую, минуя прокси-сервер. Однако встречались случаи, когда включение этой технологии мешало работе системы DNS в целом. Временное выключение данной настройки может помочь локализации проблемы.

[Трафик прокси] Способ разрешения в DNS.

Karing предлагает три варианта, у каждого свои плюсы и минусы.

Прямой поток (Direct) – все запросы отправляются напрямую, минуя прокси-сервер. Это быстрее, но не всегда выбранные вами DNS-сервера окажутся доступны. В условиях различных блокировок и плохой связности сети – это плохой способ.

Текущий сервер (Current selected) – запросы к серверам DNS отправляются внутри вашего установленного соединения. Если вы используете шифрованные серверы, например, https://8.8.8.8/dns-query, то вы получите даже двухслойное шифрование – VPN и внутри шифрованный запрос. Технологию DoH пытаются блокировать. В частности, в Иране очень многие подобные серверы заблокированы. Однако при правильном подборе серверов такой вариант очень устойчив.

Минусы – такой запрос несколько медленнее прямого запроса к udp DNS-серверу. На скорость соединения это не влияет, но может увеличить время первого открытия сайта. Кроме того, если у вас нет работающего VPN – соединения, то и разрешения имён не будет.

FakeIP – запрос идёт тоже через соединение с прокси-сервером, но прокси-сервер Каринг подменяет в запросе к DNS-серверу ваш внешний IP-адрес на свой внутренний “серый”. Этот режим иногда ускоряет “отзывчивость” запросов, и особенно рекомендуется для режима TUN (В телефонах Karing всегда работает только в режиме TUN).

Минусы – если у вас работает некая программа через VPN, и соединение с прокси разрывается, возможно, придется перезапускать эту прикладную программу для восстановления связи. Кроме того, не все доступные прокси-серверы полноценно поддерживают данную технологию – возможно, вам придётся подбирать нужный прокси-сервер (соединение, ключ).

При нажатии на выделенную стрелку вы увидите нижнюю часть скриншота. Это текущие настройки, которые мы и будем тестировать и менять.

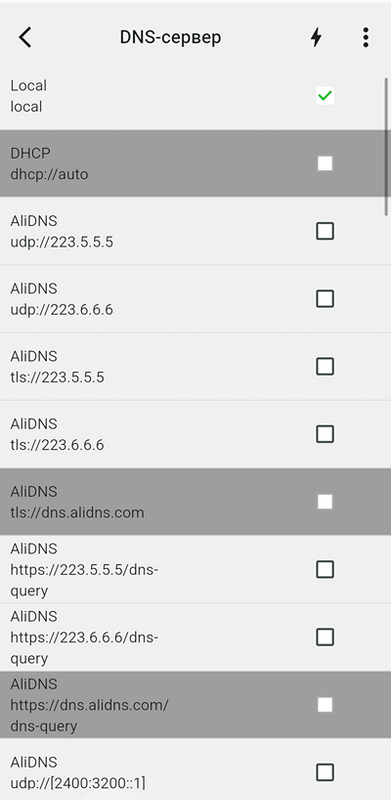

Первая строка – DNS-сервер. Это серверы, с помощью которых определяются ip-адреса других DNS-серверов, тех, которые имеют не цифровое, а символьное имя. В дальнейшей работе серверы из первой строки не участвуют. Поэтому для них допустимо значение local и нешифрованные udp. Нажмите стрелку вправо у первой строки. Раскроется список на пять экранов с рекомендуемыми публичными DNS-серверами. Разумеется, при желании можно добавить и свой сервер – это три точки в углу и плюс в раскрывшемся подменю. Я добавил сервер Qaud9. Все указанные здесь сервера должны иметь имена, выраженные цифрами.

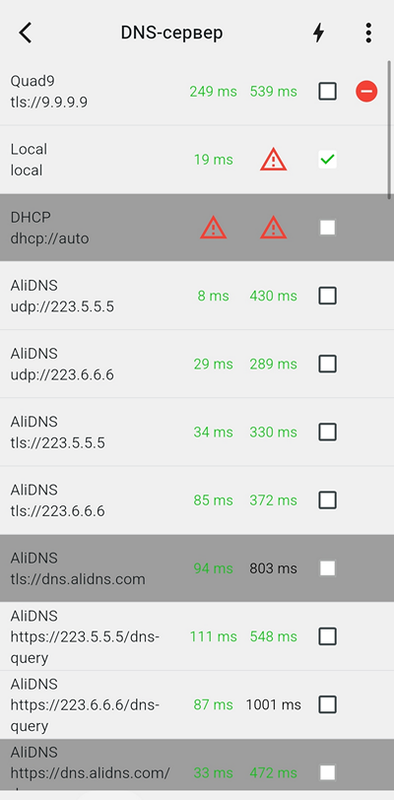

Запустим тестирование, нажав значок молнии вверху. Получим результат:

Каждая строка содержит результат проверки соответствующего сервера: первое число – длительность «пинга» сервера, второе – время его ответа на запрос. Красный треугольник означает, что тест неуспешен (сервер недоступен). Серверы с меньшими временами – лучше. Серым выделены серверы, выбор которых в этой таблице запрещён. Кроме UDP-серверов, все приведенные в таблицах сервера – шифрованные. Но они работают медленнее, чем нешифрованные – это накладные расходы на шифрование. На скорость передачи вашего потока это не влияет – но возрастают задержки, например, при открытии новой страницы. Однако ответы DNS-серверов кэшируются на устройстве, и повторный заход на тот же сайт будет с меньшими задержками. Время жизни кэша по умолчанию – 12 часов.

Поскольку в качестве способа разрешения запросов к DNS выше выбран Текущий сервер – то тесты будут работать только при рабочем и установленном соединении с VPN-сервером. Если у вас его пока нет, или оно нерабочее – вы во всех строках получите отказы, в виде восклицательного знака в треугольнике.

Тем не менее, проанализировать доступность серверов можно. Временно на странице автовыбор сервера (клик по левой половине серой полоски на Главном экране смените авто или конкретный сервер на Напрямую (Direct), а на странице DNS - способ разрешения поставьте Напрямую. Выполните тест DNS.

После тестирования, не забудьте вернуть эти настройки обратно, и способ разрешения, и выбор на авто или на конкретный сервер!

DNS-сервер – выберите в таблице тестирования local и 2-3 udp-сервера, ориентируясь на меньшие значения времени. Затемненные серым строки выбрать нельзя. Здесь затемнены, в частности, все сервера с символьными, а не цифровыми именами.

Для каждой строки со скрина 3.2 можно выбрать несколько серверов (но уже и 2-х вполне достаточно).

В остальных строках, начиная с Прокси-сервер, тоже надо провести настройку. Здесь везде рекомендуется использовать только шифрованные серверы. Необходимо снять галочки с local и udp-серверов, а выбрать серверы, начинающиеся с https или tls. Это позволит использовать шифрованные запросы, недоступные вашему провайдеру для анализа. Настройки в остальных строках можно сделать такими же, как в пункте Прокси-сервер. Но можно использовать и другие DNS-серверы. В результате вы должны получить что-то вроде:

(в строках сетевых потоков виден только первый выбранный DNS-сервер).

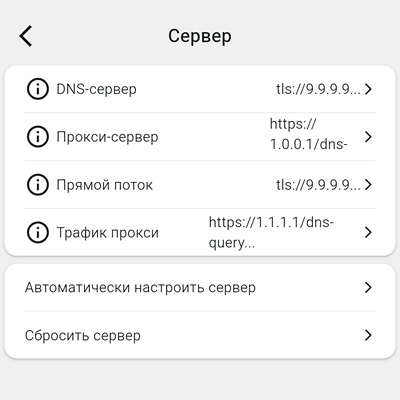

Пример настройки

DNS-сервер: local, Quad9 (добавлен вручную) tls://9.9.9.9,Cloudflare DNS https://1.0.0.1/dns-query, Google DNS tls://8.8.4.4

Прокси-сервер: Quad9 tls://9.9.9.9, AliDNS tls://223.6.6.6, Cloudflare DNS https://1.0.0.1/dns-query, Google DNS https://8.8.8.8/dns-query

Прямой поток: Quad9 tls://9.9.9.9, AliDNS tls://223.6.6.6, Cloudflare DNS https://1.0.0.1/dns-query, Google DNS h3://8.8.4.4/dns-query

Трафик прокси: Quad9 tls://9.9.9.9, AliDNS tls://223.6.6.6, Cloudflare DNS https://1.1.1.1/dns-query, Google DNS https://dns.google/dns-query

Качество настройки в данном месте можно проверить с помощью встроенного теста утечек DNS, находящемся в главном меню. (См. Диагностика, тесты и решение проблем)

Если вы чувствуете себя пока неуверенно, можете использовать для настройки Готовые конфигурационные файлы. Их применение описано там же, где они лежат, в файле ReadMe.txt.

Диагностика, тесты и решения проблем

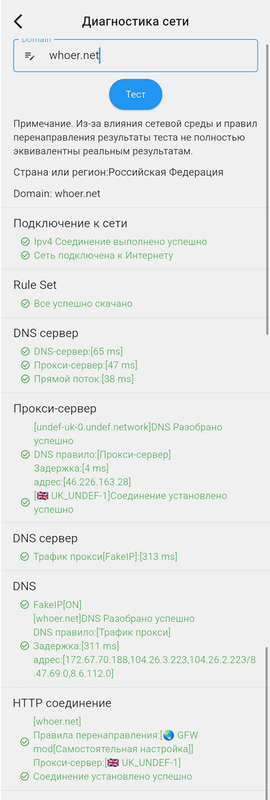

Диагностика сети

По окончании настройки DNS, полезно выполнить тест Диагностика сети (Net Check). Тест запускается с главной страницы приложения, с виджета (в меню его нет!). Тестовый сервер в строке вы можете выбрать любой. Полезно тест делать на домен whoer.net, который у нас заблокирован (по умолчанию там стоит google.com). Имя сервера надо набирать маленькими буквами, и без указания типа протокола впереди. После выполненного вами теста, имя вашего тестового сервера запомнится. Здесь понимаются и названия серверов на национальных языках. Пример успешного завершения теста:

Все строки должны быть зелеными, красных строк быть не должно. Если часть строк красная – по тесту можно понять, что пошло не так. Если красного нет – всё хорошо, ключом и сервером можно пользоваться.

Автоматически настроить сервер

Если вы запутались с настройками DNS и получили неработоспособную конфигурацию - используйте пункт Сбросить сервер. Это вернёт настройки к начальным. Можно также использовать пункт Автоматически настроить сервер, хотя самостоятельная настройка даёт лучший результат.

Оптимальные настройки в разных местах и при разных условиях могут отличаться, так что лучше настраивать самому, а не копировать чьи-либо рекомендации.

Отключение на компьютере ipv6

Если у вас на компьютере DNS по непонятным причинам "не строится", что-то не открывается, а ключи при тестировании выдают отрицательный результат – отключение ipv6 может помочь.

Сброс кэша DNS

На компьютере с Windows - выполните из консоли с административными правами

ipconfig /flushdns

На Mac из Терминала

sudo dscacheutil -flushcache

sudo killall -HUP mDNSResponder

На смартфонах – перезагрузка очистит и кэш DNS. Также обновлению сетевых настроек способствует включение и выключение режима полёта.

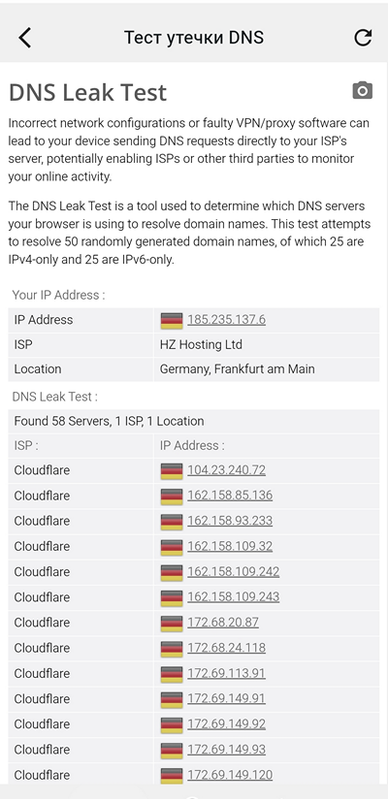

Как правильно тестировать на наличие утечек DNS

1 Вам нужно отключить белый список приложений, если он у вас включен. Переключатель Включить на странице Проксируемые приложения – выключение приведет к тому, что все приложения на телефоне пойдут через прокси.

2 Перейдите в режим Глобально. Это временно отключит все правила маршрутизации – и встроенные, и личные. Если этого не сделать – часть трафика согласно этим правилам пойдёт напрямую, в обход VPN – что будет ошибочно определено как утечка.

3 Выполните Тест утечки DNS из меню.

Утечкой будет считаться, если среди списка DNS-серверов на экране вы увидите DNS вашего провайдера, или сервера своей страны. Утечка не говорит о том, что ваши данные уже слиты, а только о такой вероятности. Но если результат теста неудовлетворителен – проверьте и устраните ошибки в своих настройках DNS.

Разница между local и dhcp://avto

local – это адрес DNS, указанный при статической настройке адресов вашего сетевого адаптера.

dhcp://avto – это адрес DNS, указанный вашему сетевому адаптеру, если адрес вы получаете автоматически. Пример проблемы и решения:

На компьютере в локальной сети (домен) адреса и DNS раздаются автоматически сервером, контроллером домена. Главный DNS в домене – это сам контроллер. А шлюзом является роутер, который тоже может пересылать запросы в Интернет, однако ничего “не знает” об адресах в локальной сети.

При установке на одном компьютере Karing в режиме TUN, все запросы пересылаются на роутер, и DNS в локльной сети становится с этого компьютера недоступным. Решение – указажите в строке DNS для трафика через прокси одним из серверов dhcp://auto, и DNS на контроллере становится доступным.

Проверка настроек и доступности DNS.

Вам потребуется ряд команд, которые выполняются в консоли, запущенной от администратора. Для Windows это cmd или PowerShell. Для Linux или MacOS – Терминал. Команды будут указаны для Windows.

Конфигурация сети, в том числе DNS:

ipconfig /all

Выводит конфигурацию всех ваших сетей и адаптеров DNS. При автонастройке сети – DNS это чаще всего адрес роутера в локальной сети. Следовательно, если вам надо перенаcтроить DNS, например на использование DoH (DNS over HTTPS) – вам нужно переконфигурировать роутер.

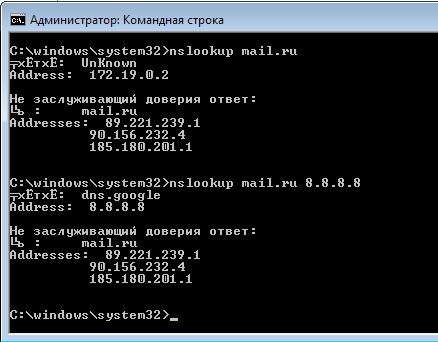

Проверка ответа нешифрованного DNS и его доступности.

nslookup [имя сервера] [адрес DNS-сервера]

Верхний пример – запрос к DNS-серверу, указанному в системе. В данном случае – к роутеру. Нижний пример – запрос к определенному серверу DNS, адрес которого надо указать. Используйте либо цифровой адрес, либо имя – но без префиксов, например dns.google.com. В данном случае видно, что DNS в сети работает и отвечает, сервер Гугла 8.8.8.8 также доступен и отвечает.

Проверка доступности и ответа шифрованного DoH сервера, например https://dns.google.com

Для этого вам нужен браузер на вашем устройстве. В адресную строку вводите специальный запрос, сформированный так:

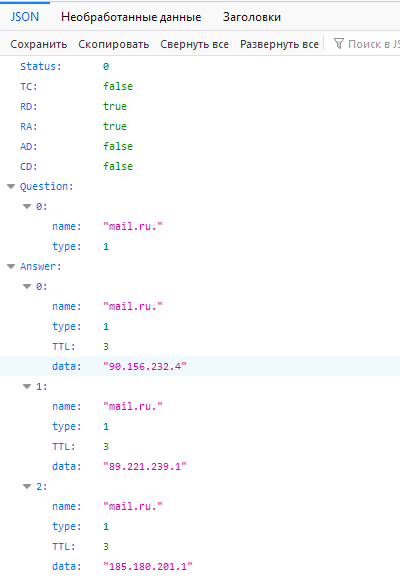

https://dns.google.com/resolve?name=mail.ru&type=A

Если сервер доступен и отвечает, получаете ответ:

Настройки DNS в других местах.

На входном роутере - также рекомендуется использовать шифрованные DNS, например DoH. В разных роутерах это делается по разному, конкретно по своей модели - читайте в Интернете.

На смартфоне - если у вас Андроид, укажите в его настройках Частный DNS. Указывается он например так - dns.google.com Это тип tls, но указывать это не нужно. Вариантов таких серверов опубликовано много. Https серверы тут не понимаются.

На настольном компьютере - использование серверов DoH теперь разрешено и поддерживается в Win11. На более ранних системах используются специальные программы - непример Yoga DNS. Если у вас на входном роутере настроен DoH - можно использовать его как единственный источник DNS для локальной сети.

В программах - иногда тоже есть такие настройки. Например, со смартфона с браузером Fennec я не смог получить доступ к одному сайту - браузер его не обнаруживал. Оказалось - в настройках Fennec сам выбирал, когда и каким шифрованным DNS сервером ему пользоваться. Выбор всегда использовать только Cloudflare - проблему решило.

Если у вас остались вопросы, то рекомендации по DNS, их настройке в разных случаях и диагностике проблем можно почитать в Интернете.