Установка Tails из под Windows

Капитан БезопасностьЭто перевод инструкции с официального сайта Tails

Все файлы рекомендуется скачивать именно официального сайта Tails (хотя ссылки на этой странице ведут на оф. сайт).

Что вам понадобится:

Что вам потребуется:

• флешка (только для Tails!) Минимум 8 ГБ

• Windows 7 или выше

• 2 ГБ оперативной памяти (64-разрядная версия)

• Смартфон (принтер) чтобы следовать инструкциям

• Всего 1 час времени (загрузить 1,3 ГБ и 1/2 часа на установку)

Основные шаги:

- Скачать Tails

- Верификация загрузки

- Скачать balenaEtcher

- Установить Tails с помощью balenaEtcher

- Перезагрузка компьютера и запуск с USB-накопителя Tails

- Добро пожаловать в Tails!

Скачать Tails

Скачайте Tails на официальном сайте.

Кроме прямой загрузки доступна загрузка через BitTorrent.

Tails безопаснее, чем любая обычная операционная система. Но Tails, как и любое программное обеспечение или операционная система, не могут защитить вас от всего.

На этой странице мы советуем, как обеспечить безопасность, особенно если вы в «группе риска».

Но некоторые занятия могут способствовать раскрытию личности:

распространение файлов с включёнными метаданными (например, датами и временем съёмки, координатами места съёмки, данными об использованном устройстве);

использование Tails для решения двух и более разных задач одновременно.

Защита личности при работе с Tails

Перед тем, как делиться файлами, удалите метаданные

Во многих файлах есть скрытые данные — метаданные.

- Например, в файлах JPEG и других фотографиях часто содержится информация о том, где и какой камерой был сделан снимок.

- В офисных документах нередко есть данные об авторах, датах и времени создания материалов.

Чтобы помочь вам очистить метаданные, Tails включает в себя средство очистки метаданных, инструмент для удаления метаданных в широком диапазоне форматов файлов.

Метаданные неоднократно использовались для того, чтобы определить местонахождение фотографа по его снимку. Интересный пример описан в статье NPR: Betrayed by metadata, John McAfee admits he's really in Guatemala

Одна задача — одна сессия Tails

Если во время одной сессии Tails вы занимаетесь разными задачами, злоумышленнику легче связать между собой ваши разные занятия.

Предположим, в одну и ту же сессию Tails вы залогинились в два разных аккаунта на одном и том же сайте. Тогда сайт сможет определить, что владелец обоих аккаунтов — один человек. Сайт понимает, когда два аккаунта используют одну и ту же цепочку Tor.

Как не позволить злоумышленнику связать между собой ваши задачи в Tails? Переходя к новой задаче, перезагружайте Tails. Например, если вам нужно заняться рабочей почтой, а потом проверить свой ящик гражданского активиста, между этими задачами Tails лучше перезагрузить.

Мы не знаем ни одного случая подобной атаки с деанонимизацией человека, который использовал Tails для разных задач одновременно.

Если вы беспокоитесь о том, что файлы в вашем постоянном хранилище могут быть использованы для связи ваших действий, рассмотрите возможность использования разных USB-накопителей Tails для каждого действия. Например, используйте один USB-накопитель Tails для своей активистской работы, а другой — для журналистской.

Но у сети Tor есть свои ограничения:

трудно скрыть, что вы используете Tor и Tails;

непросто обеспечить защиту от мотивированных злоумышленников с большими возможностями.

Ограничения сети Tor

Tails не скрывает, что вы пользуетесь Tor и, возможно, Tails

Всё, что вы делаете онлайн в Tails, проходит через сеть Tor.

Ни Tor, ни Tails не делают вас похожим на произвольного пользователя Интернет. Но все пользователи Tor и Tails выглядят одинаково. Со стороны не скажешь, кто есть кто. Это – дополнительная защита.

- Ваш интернет-провайдер (ISP) и локальная сеть могут видеть, что вы подключаетесь к сети Tor. Они по-прежнему не могут знать, какие сайты вы посещаете. Чтобы скрыть, что вы подключаетесь к Tor, вы можете использовать мост Tor.

- Посещаемые сайты могут узнать, используете ли вы Tor, ведь список выходных узлов сети Tor ни для кого не секрет.

Если человек не использует мосты, то родительский контроль, провайдеры и государственная цензура могут определять подключения к сети Tor и блокировать их.

Многие сайты предлагают капчу. Другие вообще блокируют доступ из сети Tor.

Выходные узлы могут следить за трафиком к серверу назначения

Tor скрывает ваше местонахождение от сервера, который вы посещаете. Но Tor не шифрует ваши коммуникации полностью. Последний узел в цепочке Tor, который обычно называют выходным узлом, устанавливает соединение с нужным сервером. Этот последний этап коммуникаций может оказаться без шифрования.

На что способен выходной узел?

- Отслеживание трафика. Вот почему Tor Browser и Tails включают программы вроде HTTPS Everywhere. Важно, чтобы соединение между выходным узлом и просматриваемым сервером было по возможности зашифровано.

- Притвориться просматриваемым сайтом. Атака, известная как machine-in-the-middle (MitM), «машина посередине». Вот почему важно обращать особое внимание на предупреждения безопасности в Tor Browser. Если вы получите такое предупреждение, используйте функцию создания новой личности в Tor Browser. При этом выходной узел изменится.

Какая информация доступна тому, кто видит только часть цепочки Tor? Ответ на этот вопрос можно получить из инфографики в Могут ли посторонние устройства видеть информацию, которую я передаю веб-сайтам через Tor?.

Известны примеры, когда узлы использовались для сбора важной информации о незашифрованных соединениях. Мы регулярно находили такие вредоносные выходные узлы в сети Tor и убирали их. См. Ars Technica: Security expert used Tor to collect government e-mail passwords.

Если видеть оба конца цепочки Tor, можно идентифицировать человека

Противник, который мог управлять 3 реле в цепи, мог деанонимизировать пользователей Tor.

Tor выбирает 3 ретранслятора, принадлежащих 3 разным сетевым операторам для каждой цепи.

Tails принимает дополнительные меры для использования разных схем для разных применений.

Сеть Tor насчитывает более 6 000 ретрансляторов. Организации, управляющие ретрансляторами Tor, включают университеты, такие как Массачусетский технологический институт, группы активистов, такие как Riseup, некоммерческие организации, такие как Derechos Digitales, интернет-хостинговые компании, такие как Private Internet Access и т. д. Огромное разнообразие людей и организаций, использующих узлы Tor, делает его более безопасным и устойчивым.

Бывают злоумышленники с большими возможностями. Они способны анализировать время прохождения пакетов данных и формат трафика, входящего и покидающего сеть Tor. В этих условиях можно деанонимизировать пользователей Tor. Такие атаки называются атаками корреляции трафика (end-to-end correlation). При этом злоумышленник должен мониторить оба конца цепочки Tor одновременно.

Никакая сеть для обеспечения анонимности, если речь идёт о скоростных соединениях (например, веб-сёрфинге или обмене сообщениями в мессенджерах), не может гарантировать стопроцентную защиту от атак корреляции. При этом, скажем, VPN менее безопасны, чем Tor, потому что у VPN нет трёх промежуточных узлов.

Атаки сквозной корреляции изучались в исследовательских работах, но мы не знаем о каком-либо фактическом использовании для деанонимизации пользователей Tor. Например, см. Мердок и Зелиньски: анализ выборочного трафика злоумышленниками на уровне интернет-обмена.

Но Tails не может гарантировать защиту, если:

загрузочная флешка Tails создана на заражённом компьютере;

Tails запускается на компьютере с сомнительными BIOS, прошивкой или аппаратными составляющими.

Как снизить риски на сомнительных компьютерах

Устанавливайте Tails с надёжного компьютера

Tails защищает вас от вирусов и прочего вредоносного кода в привычной для вас операционной системе. Секрет в том, что Tails работает независимо от прочих операционных систем.

Но если для создания загрузочной флешки/диска Tails вы используете сомнительную операционную систему, может возникнуть дополнительный риск. Как его снизить?

- Используйте только ту операционную систему, которой доверяете. Например, скачивая Tails, полезно убедиться, что на компьютере нет вирусов. А ещё можно сделать копию Tails у друга, которому вы верите.

- Не подключайте USB-накопитель Tails, когда на компьютере запущена другая операционная система.

- Используйте флешку Tails только для запуска Tails. Не нужно записывать на неё посторонние файлы в других операционных системах.

Если у вас есть основания считать, что с вашей копией Tails могут быть проблемы, попробуйте ручное обновление в доверенной операционной системе.

Сегодня мы не знаем вирусов, которые бы могли воздействовать на установку Tails, но они могут появиться в будущем.

Ни в какой операционной системе нет защиты от аппаратных изменений

Вряд ли можно доверять компьютеру, если кто-то изменил его физические компоненты. К примеру, на компьютере может оказаться аппаратный «жучок» – кейлогер. Он способен записывать ваши пароли, персональные данные и вообще всё, что вы набираете на клавиатуре. Потом информацию просмотрит кто-то посторонний. Tails не может этому помешать.

Старайтесь держать компьютер в безопасном месте. Аппаратные изменения более вероятны на общедоступных компьютерах, в интернет-кафе или библиотеках, а также на настольных компьютерах, где устройство легче спрятать.

Вот пара советов для тех, кто думает о подобных рисках.

- Для хранения паролей используйте парольный менеджер. Так вам не придётся набирать пароли на глазах у других людей или под наблюдением ближайших видеокамер.

- Если вы работаете на публичном компьютере или просто опасаетесь, что на компьютере может оказаться кейлогер, используйте экранную клавиатуру.

Кейлогеры легко купить и спрятать в корпусе настольного компьютера. С ноутбуками сложнее. Пример можно найти в этом видео о кейлогере.

Другие аппаратные переделки намного сложнее и дороже в установке. Например, см. Ars Technica: Photos of an NSA “upgrade” factory show Cisco router getting implant.

Никакая операционная система не защитит от изменений BIOS и перепрошивки

Прошивка включает BIOS (или UEFI) и другое программное обеспечение, которое хранится в электронных чипах на компьютере. Все операционные системы, включая Tails, для запуска нуждаются в прошивке. Поэтому ни одна операционная система не способна защитить нас от атаки с изменением прошивки. Tails зависит от качества прошивки, как автомобиль от качества дороги.

Если держать компьютер в безопасном месте, это позволит уберечь его от некоторых видов атак с изменением прошивки. Но не от всех. Некоторые атаки осуществляются на расстоянии.

Хотя атаки с изменением прошивки случаются, они сложны и дороги. Мы не знаем ни одного случая такой атаки против пользователя Tails. В видео LegbaCore: Stealing GPG keys/emails in Tails via remote firmware infection описан пример того, как может быть построена такая атака.

Каждый человек подгоняет общие советы по безопасности под свои нужды и угрозы. Вот пара сборников рекомендаций:

EFF: Surveillance Self-Defense

Front Line Defenders: Security-in-a-Box

Верификация загрузки

Проверьте загрузку, чтобы убедиться, что она безопасна и не была повреждена во время загрузки.

На официальном сайте нажмите на кнопку "Выберите загрузку..." чтобы выбрать загруженный файл и провести верификацию.

Скачать balenaEtcher

- Нажмите на следующую ссылку, чтобы загрузить balenaEtcher: Скачать balenaEtcher для Windows или начните загрузку с официального сайта.

- Откройте загруженный balenaEtcher.

- В предупреждении системы безопасности подтвердите, что вы хотите открыть balenaEtcher.

- balenaEtcher запускается.

Если balenaEtcher не запускается, перезапустите Windows и повторите попытку.

Устанавливаем Tails с помощью balenaEtcher

- Подключите USB-накопитель, на который вы хотите установить Tails.

- Нажмите кнопку «Flash from file».

- Выберите скачанный ранее USB-образ.

Убедитесь, что USB-образ имеет файловое расширение .img.

Если образ имеет расширение файла .iso, это неправильный образ. Пожалуйста, вернитесь к шагу загрузки.

3. Нажмите кнопку «Select target», чтобы выбрать USB-накопитель.

Все данные на этой флешке будут удалены.

4. Нажмите Flash.

При необходимости введите свой пароль.

Установка занимает несколько минут.

После установки Tails balenaEtcher проверяет установку.

Если проверка balenaEtcher не удалась, повторите попытку установки или попробуйте использовать другой USB-накопитель.

5. Закрыть balenaEtcher.

Прекрасно!

Вы установили Tails на USB-накопитель.

На следующем шаге вы заставите свой компьютер запуститься на этом USB-накопителе.

Tails может не работать на вашем компьютере, так что удачи!

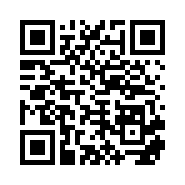

Откройте эти инструкции на другом устройстве

На следующем шаге вы выключите компьютер. Чтобы иметь возможность следовать остальным инструкциям впоследствии, вы можете:

- Отсканировать этот QR-код на своем смартфоне или планшете:

- Распечатайте эту инструкцию на бумаге.

- Обратите внимание на URL-адрес этой страницы:

https://tails.net/install/windows?back=1- та же ссылка на оф. сайт на английском. - https://telegra.ph/Ustanovka-Tails-iz-pod-Windows-08-12 - ссылка на текущую страницу, перевод инструкции

Перезагрузите компьютер на USB-накопителе Tails

Загрузите компьютер с флешки

- Нажмите кнопку «Пуск»

- Нажмите и удерживайте клавишу Shift, пока вы выбираете Power ▸ Restart.

- На экране Выбор действия выберите Использовать устройство.

Если экран Выбор действия не появляется, обратитесь к инструкциям по запуску Tails из меню загрузчика.

4. На экране Использовать устройство выберите Boot Menu (меню загрузки).

Windows завершит работу, компьютер перезагрузится, появится загрузочное меню.

В дальнейшем мы рекомендуем подключать флешку Tails только во время завершения работы Windows. Иначе какой-нибудь вирус в Windows может заразить флешку и поставить её безопасность под сомнение.

Такая атака возможна в теории, но очень маловероятна на практике. Мы не знаем ни одного вируса, способного заразить Tails .

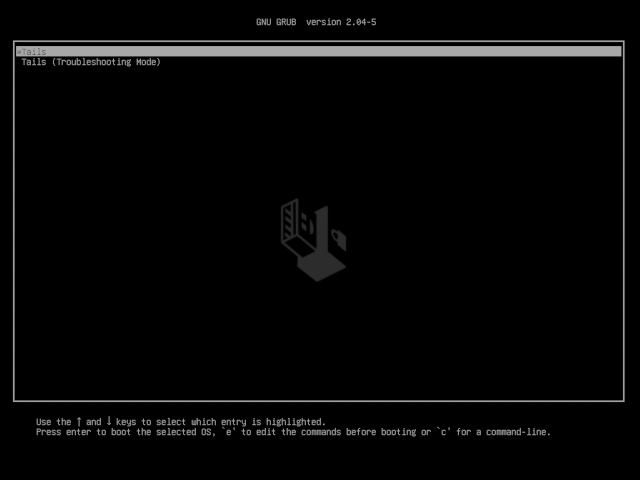

Загрузочное меню содержит список устройств, с которых можно загрузить ваш компьютер. На следующем скриншоте показан пример загрузочного меню.

5. В загрузочном меню выберите вашу флешку и нажмите Enter.

6. Если компьютер загружается с Tails, появится загрузчик, и Tails запустится автоматически через 4 секунды.

- Запись «Режим устранения неполадок» отключает некоторые функции ядра Linux и может работать лучше на некоторых компьютерах. Вы можете попробовать этот вариант, если считаете, что при запуске Tails возникают ошибки совместимости оборудования.

- Запись «Внешний жесткий диск» позволяет начать работу с внешнего жесткого диска и некоторых проблемных USB-накопителей.

Решение проблем

- Если меню загрузки не отображается, обратитесь к инструкциям по запуску Tails с помощью клавиши меню загрузки.

- Если меню загрузки отображается, но USB-накопитель отсутствует в меню загрузки, подождите несколько минут и повторите попытку. Некоторые USB-накопители нуждаются в отдыхе после установки.

- Если USB-накопитель указан в меню загрузки, но загрузчик не отображается:

- Убедитесь, что вы подтвердили загрузку.

- Повторите попытку установки на тот же USB-накопитель.

- Попробуйте установить на другой USB-накопитель.

- Попробуйте использовать тот же USB-накопитель для запуска на другом компьютере.

- Если ваш компьютер не показывает загрузчик, в настоящее время может быть невозможно запустить Tails с этого компьютера.

- Если загрузчик отображается, но Tails не запускается после загрузчика, обратитесь к разделу устранения неполадок о том, что Tails не запускается после загрузчика.

Загрузка компьютера из загрузочного меню может быть быстрее, чем загрузка сначала Windows, а затем Tails. Если вы пользуетесь Tails регулярно, советуем научиться тому, как запускать Tails из меню загрузчика.

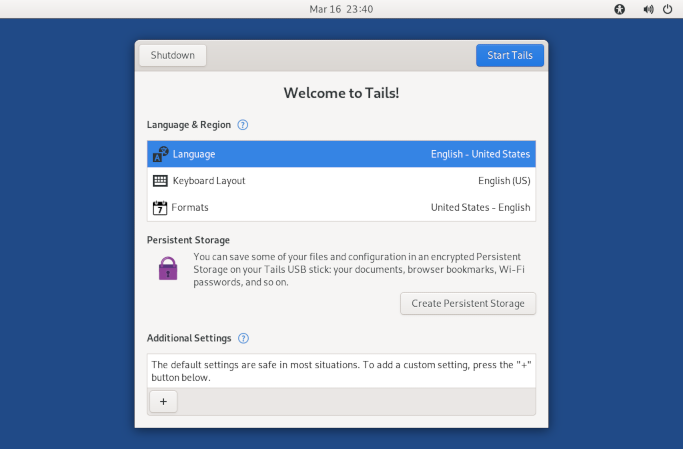

Добро пожаловать в Tails!

- После меню загрузки появится экран загрузки.

2. Через одну-две минуты после загрузчика и экрана загрузки появляется экран приветствия.

3. На экране приветствия выберите в разделе Language & Region язык и раскладку клавиатуры. Нажмите кнопку Start Tails.

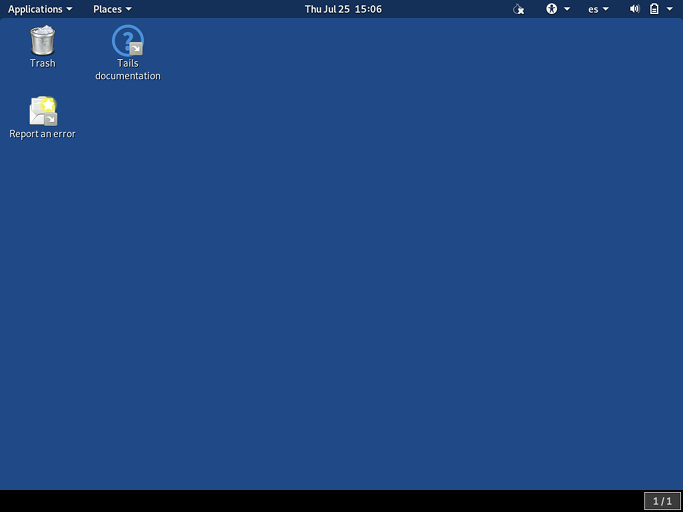

4. Через 15–30 секунд появится рабочий стол Tails.

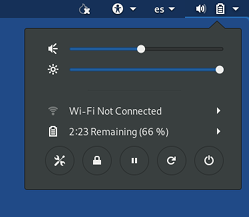

Проверьте свой Wi-Fi

Проблемы с Wi-Fi, к сожалению, довольно распространены в Tails и Linux в целом. Чтобы проверить, работает ли ваш интерфейс Wi-Fi в Tails:

- Откройте системное меню в правом верхнем углу.

2. Выберите «Wi-Fi не подключен», а затем выберите «Сеть»..

3. После установки подключения к локальной сети появится помощник по подключению Tor, который поможет вам подключиться к сети Tor.

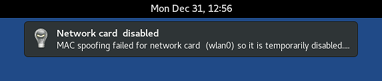

Если ваш интерфейс Wi-Fi не работает, например:

- В системном меню нет опции Wi-Fi:

- Вы получите уведомление Сбой подключения: Сбой активации сетевого подключения.

- Интерфейс отключается при запуске Tails или при подключении USB-адаптера Wi-Fi:

- В этом случае вы можете отключить анонимизацию MAC-адресов, чтобы ваш интерфейс Wi-Fi работал в Tails. Отключение анонимизации MAC-адресов имеет последствия для безопасности, поэтому внимательно прочитайте нашу документацию по анонимизации MAC-адресов, прежде чем делать это.

Чтобы подключиться к Интернету, вы можете попробовать:

- По возможности используйте кабель Ethernet вместо Wi-Fi. Проводные интерфейсы работают гораздо надежнее, чем Wi-Fi в Tails.

- Поделитесь Wi-Fi или мобильным подключением для передачи данных вашего телефона с помощью USB-кабеля. Совместное использование подключения таким образом называется USB-модемом.

Смотрите инструкции для:

- iPhone или iPad

- Обмен мобильными данными работает только на iPhone и iPad; совместное использование Wi-Fi не работает.

- Андроид

Tails не может скрыть информацию, которая идентифицирует ваш телефон в локальной сети. Если вы подключаете телефон к:

Сеть Wi-Fi, тогда сеть будет знать MAC-адрес вашего телефона. Это имеет последствия для безопасности, которые обсуждаются в нашей документации по анонимизации MAC-адресов. В некоторых телефонах есть функция скрытия реального MAC-адреса телефона.

Мобильная сеть передачи данных, то сеть сможет узнать идентификатор вашей SIM-карты (IMSI), а также серийный номер вашего телефона (IMEI).

- Купите USB-адаптер Wi-Fi, который работает в Tails:

Panda Wireless Ultra 150 Mbit

Panda Wireless PAU05 300 Mbit

Think Penguin TPE-N150USB 150 Mbit

Если вы найдете другой USB-адаптер Wi-Fi, который работает в Tails, сообщите нам об этом. Вы можете написать на tails-support-private@boum.org (личная электронная почта).

Ты сделал это!

Вам удалось запустить Tails на своем компьютере!

Поздравляю с безопасностью :) Чтобы продолжить знакомство с Tails, прочитайте нашу документацию.