D:\Beacon\Deanon

Мысли вслух

Средний возраст современного “хакера” 17 лет. Они изобретательны, молоды, агрессивны. Легкость и первые успехи окрыляют их и дают ощущение крутости и безнаказанности. Хорошо, когда “хакерство” проходит вместе с периодом юношеского максимализма и “хакер” начинает понимать, что есть черта, за которую не стоит переходить. Понявшие либо оставляют эти занятия погружаясь в процесс учебы и взросления, либо становятся нетсталкерами/пентестерами/айти безопасниками, превращая “хакерство” в достойную и интересную профессию.

Но есть и другие. Об одном из них эта история.

03 декабря 2020 16:18

Dump переписки одной из закрытых групп в Телеграмме.

- Привет.

- Привет!

- Видел это?

https://twitter.com/bank_security/status/1334499465420541953?s=21

- Нет, сейчас посмотрю.

(через 3 минуты)

- Понятно, юные хакеры резвятся?

- Если бы все было так просто. Там похоже начинающие отморозки, ломают все подряд. И пытаются поставить это на коммерческие рельсы. И “бизнесмены от пробива” начинают эту школоту подпиаривать через свои ресурсы. Совсем рамки порядочности теряют. Я давно за ним присматриваю, пора его тормозить.

- Берем в разработку?

- Да, давай.

Мысли вслух

Мы занимаемся OSINT`ом, то есть ищем и анализируем информацию из открытых источников для разных целей. И нам это, действительно нравится, мы это любим. Чаще всего ищем мошенников по просьбам пострадавших, людей потерявших контакты друг с другом. Иногда распутываем более сложные дела, оказывая содействие органам или корпоративным заказчикам.

Мы никак формально не организованы, но представляем из себя группу единомышленников и людей для которых OSINT - это и страсть, и хобби, и даже профессия. Помимо прочего, нас объединяют общие принципы, благодаря которым, мы тщательно отбираем задания. По сути - мы стоим на светлой стороне, и для нас моральная и этическая часть любого расследования стоит на первом месте.

Иногда мы по собственной инициативе занимаемся “деанонимизацией” различных мошенников, “хакеров”, злоумышленников. Они чувствуют себя неуязвимыми за счёт своей “анонимности”, а зря.

Мы быстро показываем, что их неуязвимость - мнима.

03 декабря 2020 16:25

Dump переписки в одной из закрытых групп телеграмма. Обсуждение проблемы.

- Вводная простая, есть персонаж под ником "хозяин", достаточно дерзкий взломщик. И очень тщеславный. Вот его канал - https://t.me/bgener

- Ага, читаю.

- Это в дальнейшем может на реальный срок потянуть

- Я и говорю, это настоящий криминал. Это сообщество не так давно появилось. Канал с 28 сентября работает, а группа с 29 августа. Что самое страшное, в этой группе "хозяин" обучает всех подряд хакерскому ремеслу. Там царит вакханалия - куча школьников, атмосфера воровской романтики, обсуждение взломов, обмен опытом и прочее. Неокрепшие умы попадают под влияние и погружаются с головой в мир криминала.

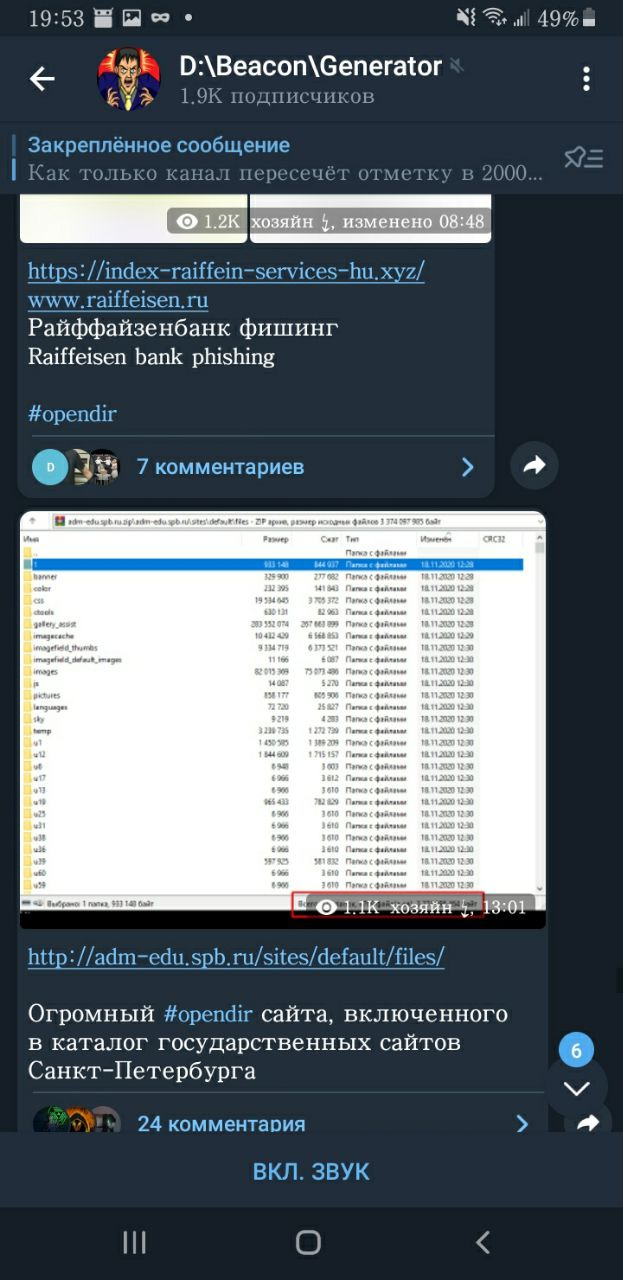

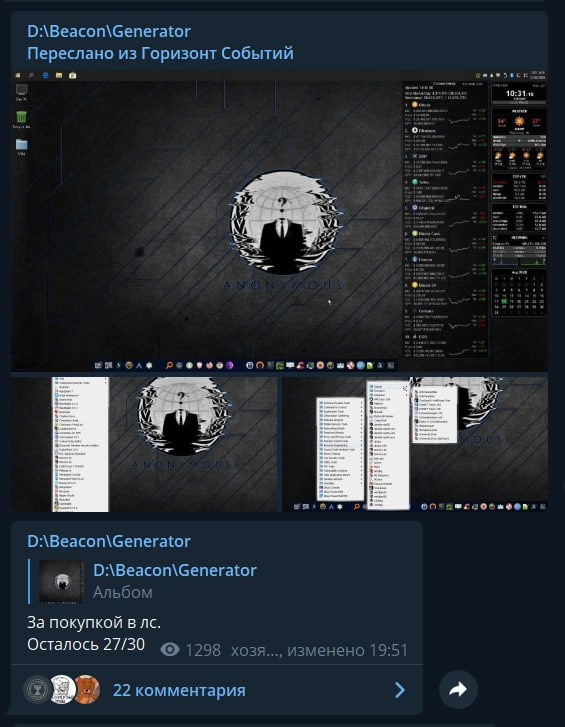

- Вообще, этого парня можно смело в оборот брать. Он не только ломает, но и торгует доступом к взломанным серверам, украденными базами данных и “крякнутым” софтом.

- Недель несколько, как подписан на этот канал, никогда ничего подобного не встречал, волосы седеют… Может присесть за это, если не остановится.

- Да, там всё. И взломы, и фишинг, и торговля данными - весь букет. :) И это только то, что в паблик попадает. Остальное он продаёт. Также торгует хакерским софтом совместно со своими соратниками.

- Не устану повторять. Дай дураку камеру и он сам снимет свои преступления. 😂

- Треш, но мегаинтересно. Странно, что проводя такой хакинг, выкладывать всё в телегу. Ладно форумы даркнета. Но тут то зачем…

- Думает, что безопасно. Он же не осинтер, не видит векторов атаки. У него ум заточен под безопасность в сети, в не в социальных сетях и мессенджерах. :)

- поэтому и надо, пока не поздно, снимать с дистанции - сдеанонить, предать огласке, родителям показать…

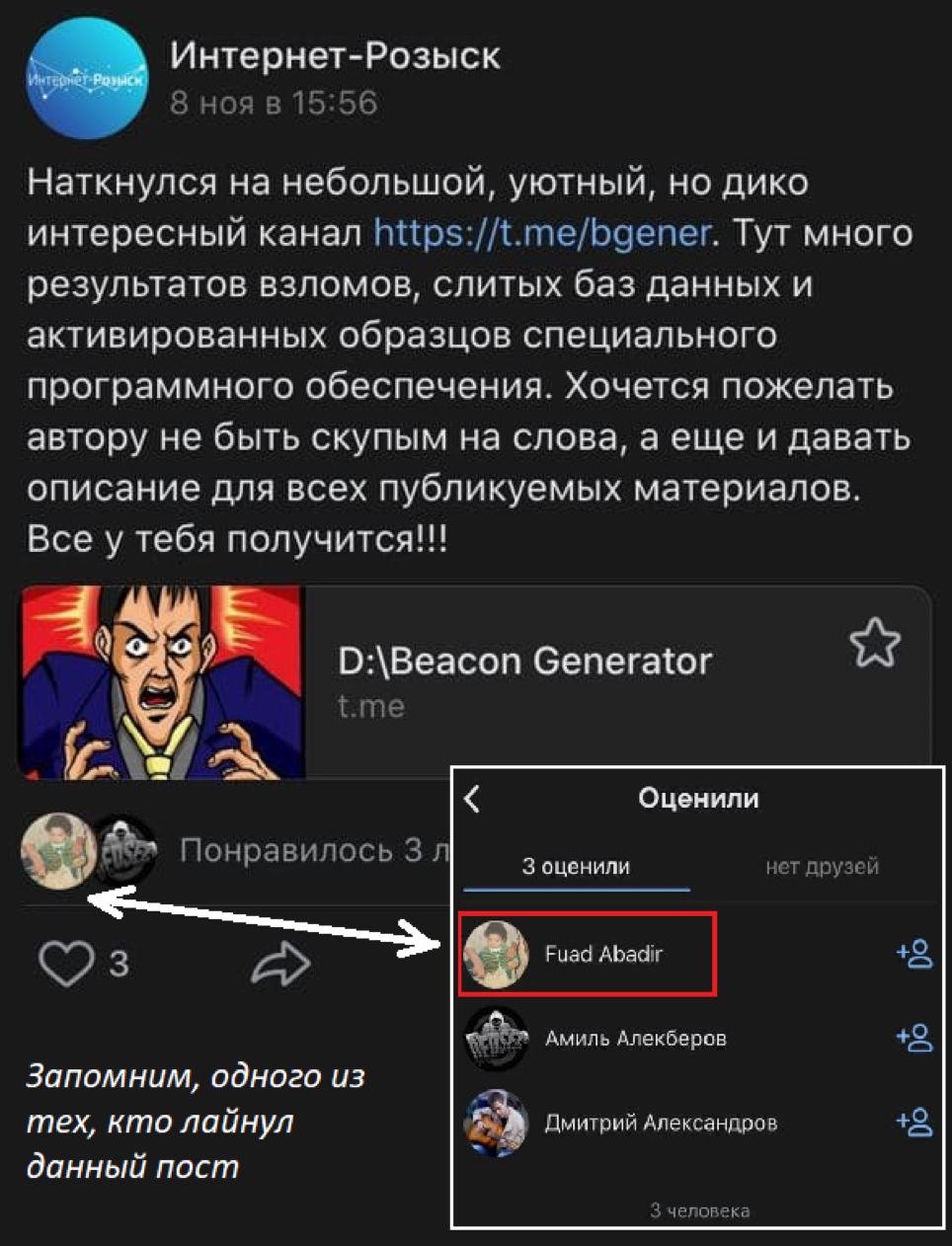

https://vk.com/internet.rozysk?w=wall-18057895_6766

- Да, я это видел раньше. Думаю, можно будет к делу приобщить, дабы призвать к ответственности. Чтобы Интернет-Розыск думал, кого пиарит.

- Их бы рвение, да в нужное русло. К 20 годам бы уже отличные бабки зарабатывали и с чистыми руками

- Они пока все там скрипт-кидди. По сути балбесы, которые научились пользоваться автоматическими сканерами уязвимостей, но при этом считают себя крутыми. Тупо сканируют сеть в поисках легкой добычи, а потом хвалятся друг перед другом. Им еще многому надо учиться. В принципе, даже само направление они выбрали хорошее, вот только отношение к найденным уязвимостям плохое. Вместо того, чтобы предупреждать владельцев, помогать закрывать дыры, вести свои блоги с отчетами, создавать себе репутацию, они выбрали путь торговли украденными доступами и данными. Им нужны деньги здесь и сейчас. Разума не хватает задуматься о перспективах и возможных последствиях.

- Вроде и руками что-то пытаются ковырять. Да по хорошему, могли действительно предупреждать, или договориться в этом ключе. Тем более если речь идёт о дырах в инфраструктуре серьезных организаций, как в случае с тем же Сбером, это нехилый бонус к портфолио и связям для дальнейшей карьеры.

- Ага, и мфц, билайн, Райффайзен и тд.

Мысли вслух

Определив для себя то, что цель занимается преступной деятельностью и собрав предварительную информацию, мы начинаем планомерную разработку объекта. Собираем информацию, делаем кросс-проверки, анализируем, ищем зацепки.

Мы оставим за скобками детальное описание процесса и инструменты, которыми мы пользуемся в наших расследованиях. Но покажем сам процесс, как работают OSINT`еры.

03 декабря 2020 16:41

Dump переписки в одной из закрытых групп телеграмма. Процесс деанона - сбор информации.

- Смотрите, что на него есть в Телеграмме.

@coder1 хозяйн ↯

ID пользователя - 453533812

Открытые группы:

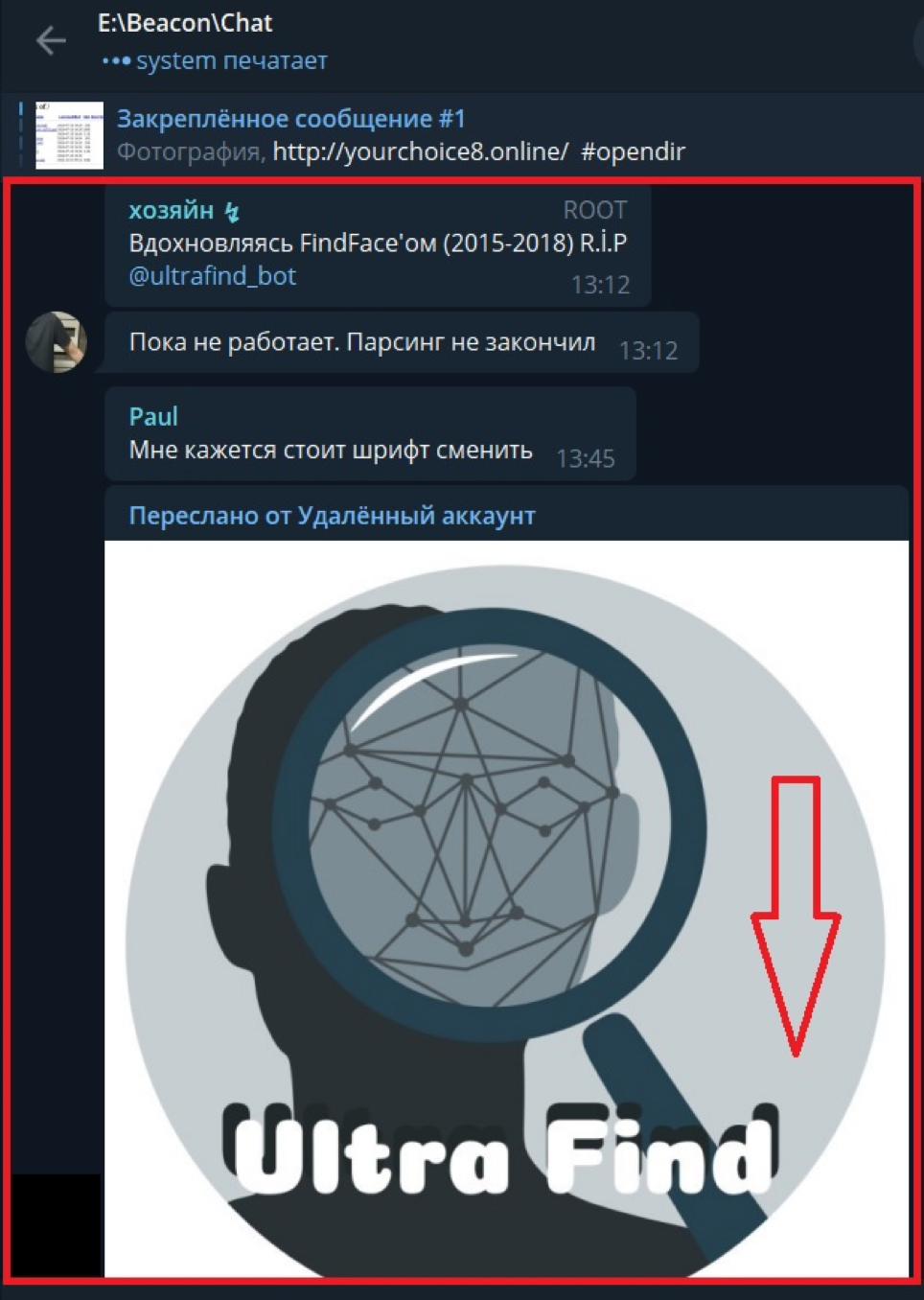

@ffhack UltraFind BETA (FindFace2)

@NovelCoronaVirusChat [RU] Коронавирус чат | #лучшедома

@router_scan_offtop Router Scan Offtop

@kali_nh NetHunter For You

@helpmyprog Чат программистов

@howtofind_chat Public HowToFind Group

@miuiprofansgrub MIUI PRO FANS CLUB

@pgsql pgsql – PostgreSQL

@netstalking Точка Входа | Точка Сбора ex

- По этому id еще есть такая информация

ID: 453533812

Номер телефона: 905357967474

Email: alexptrov@mail.ru

История передвижений:

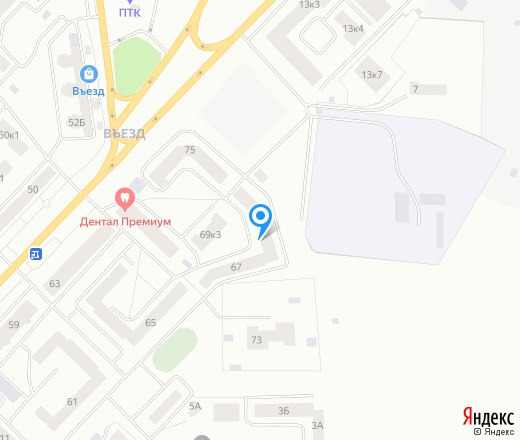

├ 28.08 - 59.5786312, 30.1407879 (5203 м)

├ 28.08 - 59.5675437, 30.1206783 (6559 м)

└ 16.08 - 59.5581232, 30.1325659 (7504 м)

Участник сообществ:

├ Public HowToFind Group

├ Помощь | Глаз Бога

├ 220vk Chat

└ Точка Входа | Точка Сбора ex

Россия, Ленинградская область, Гатчинское городское поселение, Гатчина, проспект 25 Октября, 71, 188300

- Похоже что номер турецкий +905357967474

- Как интересно... Весной этого года в одном из чатов он оставил зацепку. Он тогда летал в Турцию и оставил такую информацию о себе.

хозяйн ↯ in [RU] Коронавирус чат | #ЖывеБеларусь

Санкт-петербург > стамбул

после прилета в паспортном контроле у всех в обязательном порядке забрали эту бумажку

- Рейс в Стамбул из Санкт-Петербурга TK 0402 - 19.03.2020 - посадочное место 9D.

- Гатчинский парень, ага)), стоит обратить внимание

- А вот и совпадение по номеру телефона появляется интересное

https://vk.com/wall-59625570_2057

Zemexpert

Недорогие квартиры в престижном районе Стамбула с рассрочкой на 40 мес. (1-й взнос — 20%) от €52200! АКЦИЯ! До 1 ноября купившим у нас квартиру — БЕСПЛАТНО оформляем ВНЖ, включая все расходы! Тел. / WhatsApp / Viber: +905357967474; skype: realestatezemexpert; realty@zemexpert.com Подробности на странице..

- Автор данного поста - https://vk.com/id227047368, имеет большое количество знакомых из Санкт-Петербурга. То есть опять связываем это с Гатчиной, которая находится в Ленинградской области.

- К этому номеру телефона был привязан еще скайп и вот ряд информации как этот номер записан в записных книжках

Номер: 905357967474

Возможные имена:

Ali Nafea Abdullah, Fuad Kit, Zem Realestate

Skype:

alinabdullah

zem.realestate

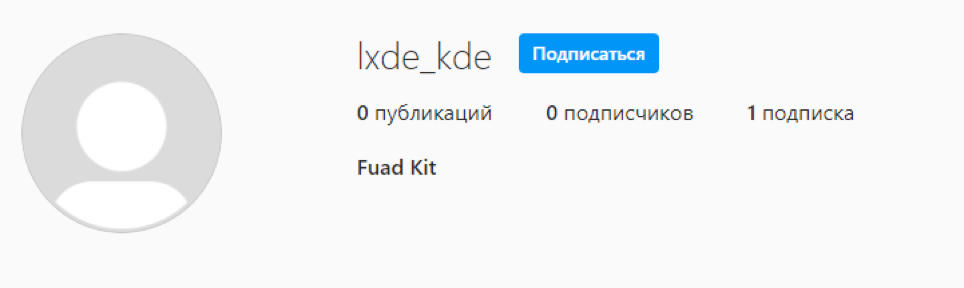

Instagram:

@lxde_kde | ID 8923215793

- Обратите внимание на Fuаd Kit, есть совпадение по учеткам в инсте. Это уже зацепка.

Мысли вслух

Мы, конечно, не приводим весь объем информации прошедшей через нас в этом расследовании. Анализ различных источников, неподтвердившихся гипотез, проверка публичных профилей сотрудников компании совпавшей по номеру телефона, анализ социальных связей, и многое другое что мы оставим за рамками этого рассказа.

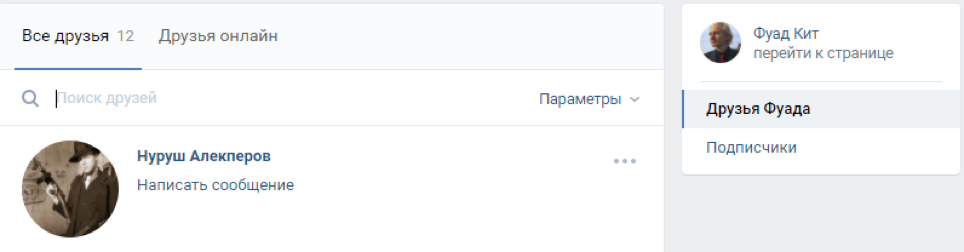

Через некоторое время поисков и анализа социальных сетей мы получили цепочку связанных через общих друзей и возможных родственников несколько учетных записей ВК, указывающие на одного человека.

Осталось проверить нашу гипотезу, ошибки случаются и мы стараемся быть уверенными в том, что нашли именно того, кого искали.

04 декабря 2020 21:36

Dump переписки в одной из закрытых групп телеграмма. Процесс деанона - анализ и подтверждение.

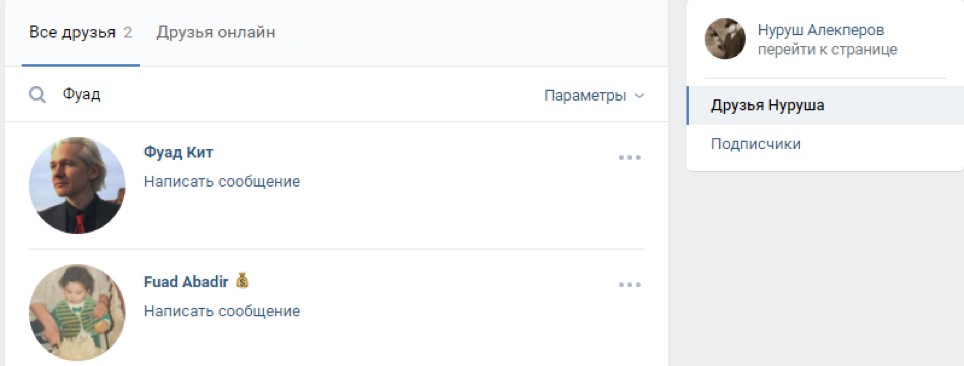

- Что мы имеем - следующие учетки Инсты

https://www.instagram.com/lxde_kde/

https://www.instagram.com/fuadkit/

- Сделанный вывод на основе связи никнеймов.

- И по всей видимости связанные по имени пользователя заброшенная страничка

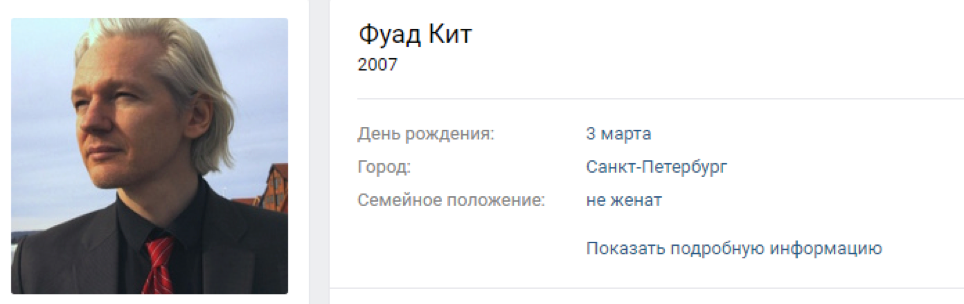

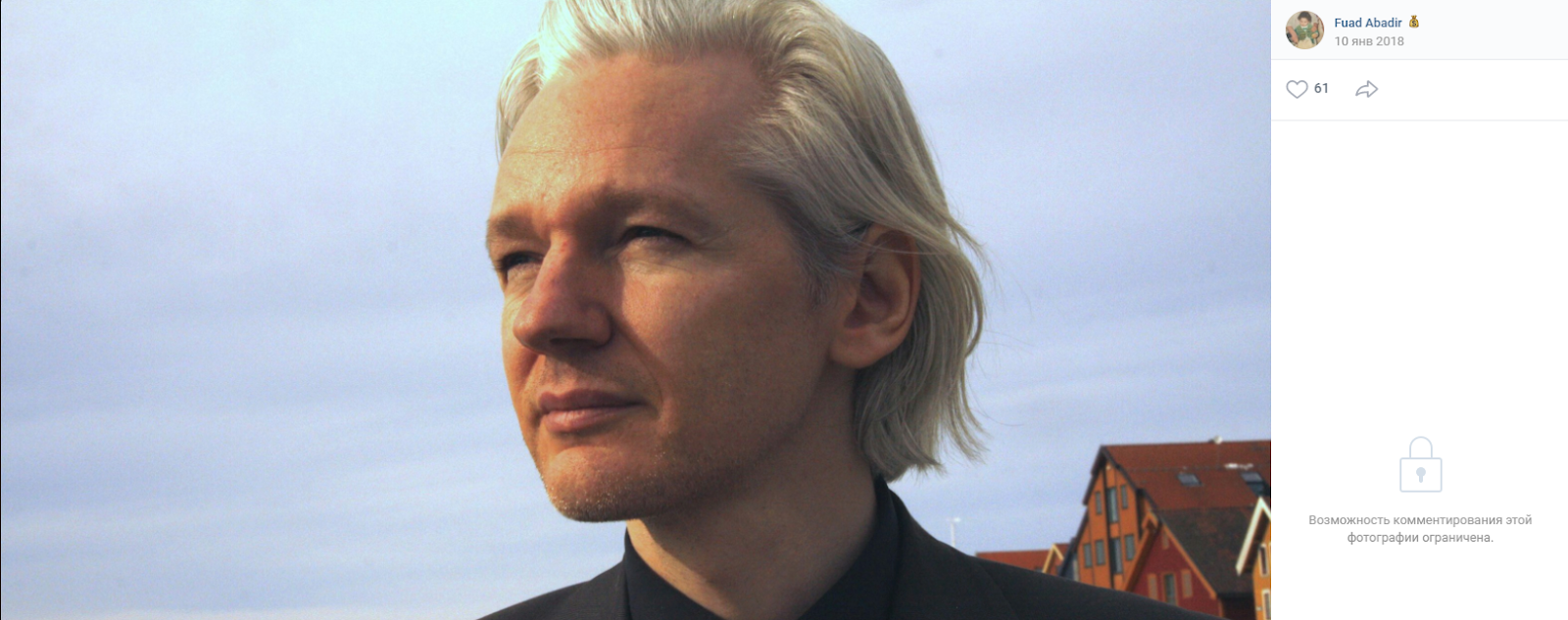

https://vk.com/id194490477 - Фуад Кит

- Обращаем внимание на город - Санкт-Петербург и день рождение (ещё пригодится) Видим Джулиана Ассанжа, понимаем, как это могло быть связано (лишний раз убеждаемся в правильности пути)

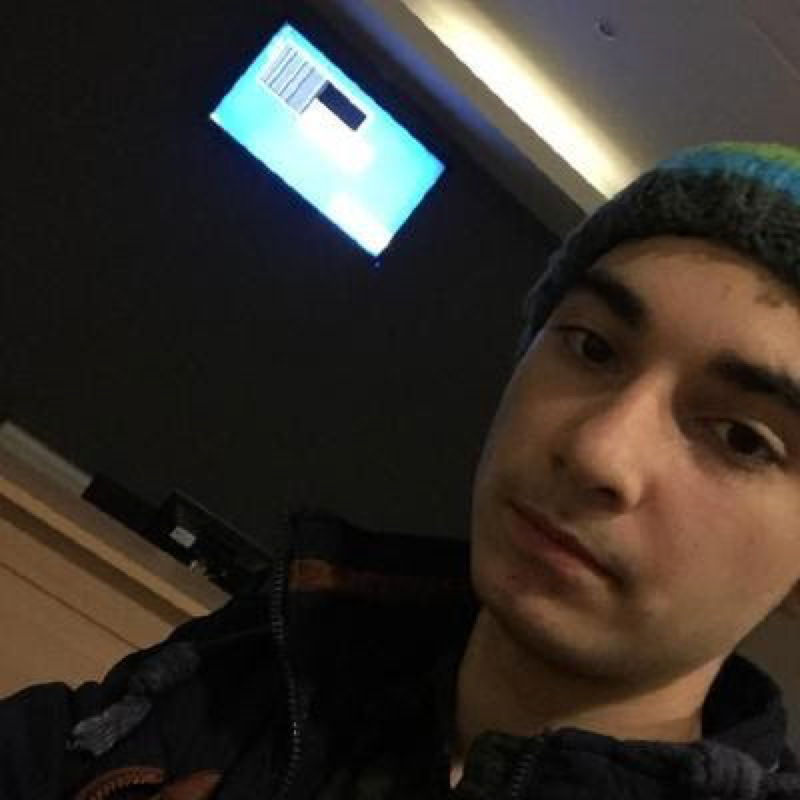

- Проводим быстренький поиск, по имени и городу. Находим такую страничку https://vk.com/id183168726 - с молодым человеком по имени Фуад Алекперов.

- А ведь у Фуад Кита - есть в друзьях, схожий по фамилии “Алекперов”. Родственник? Фамилия похожа со страницей выше.

- Может у него в друзьях тоже есть какой-то Фуад?

- Вот и ещё Фуад. По внешности, молодой человек сильно похож на ранее указанный инстаграмм - https://www.instagram.com/fuadkit/

- Вот и страница с несколькими одинаковых фотографиями

- https://vk.com/zenfern - анализируя дальше, устанавливаем его историческую короткую ссылку - “fuad00”

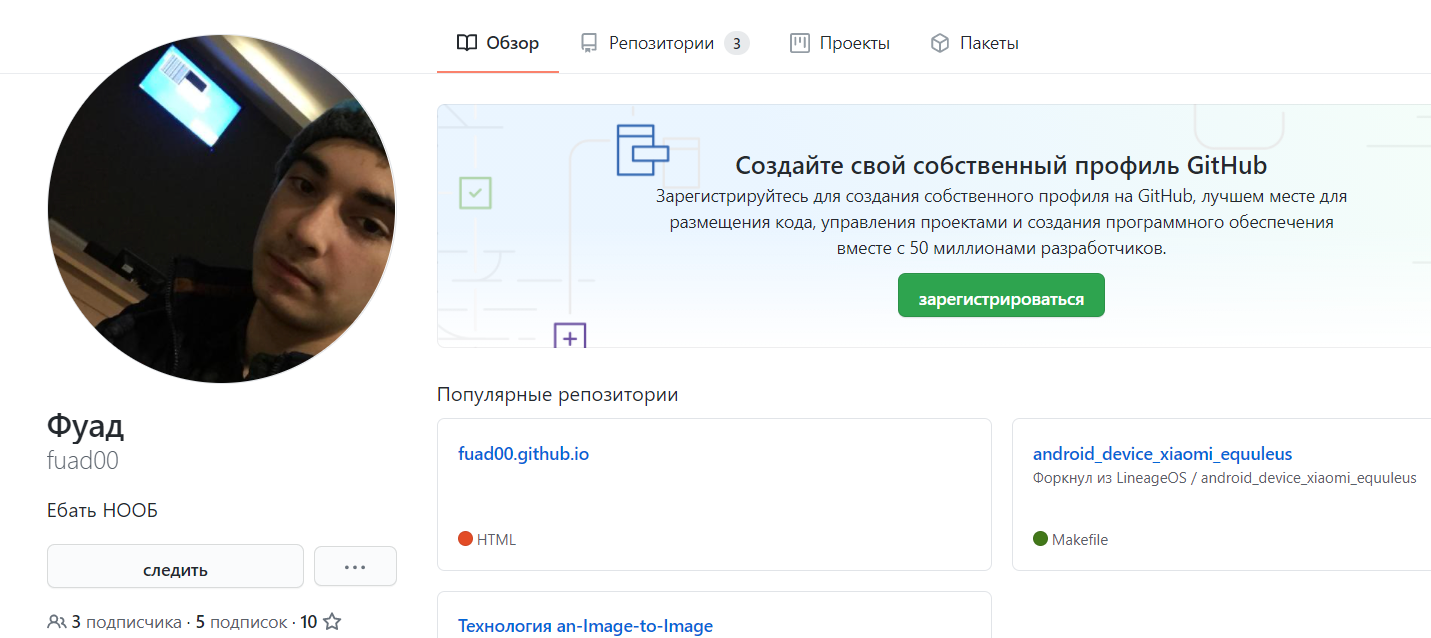

- Под указанным никнеймом “fuad00” находим профиль Фуада на ГитХабе - https://github.com/fuad00

- Кроме того, анализируя исторические статусы Фуада на его активной странице ВК, устанавливаем, что 14.09.2018 у него был установлен статус - “Ultra Find”.

- Фуад опять даёт нам возможность подтвердить гипотезы. Ultra Find - это имя его проекта 2018 года по распознаванию лиц, он грезил создать что-то наподобии FindFace (https://vk.com/ultra_find).

- Осталось провести проверку, так как по группам в которых Фуад участвует, по профилированию он может быть именно этим хакером под ником “хозяин”. Его интерес к хакингу, джейлбрейку, возрасту и постам в ВК подтверждает гипотезу.

https://vk.com/feed?obj=240570879&q=§ion=mentions

- Может ещё раз убедимся в правильности нашей основной гипотезы?

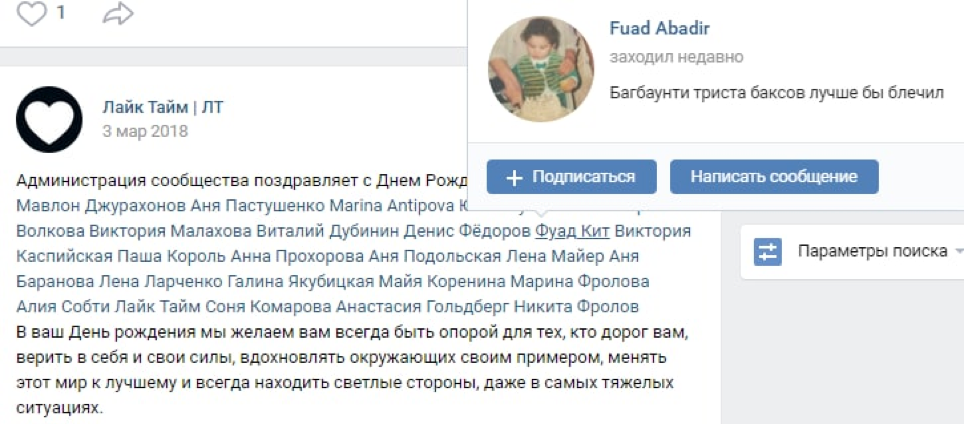

- Лайк Тайм поздравляет с днём рождения 3 марта, то есть та дата которая была установленаа на странице Фуад Кит. Ну точно он.

- Ну и свой канал “грех” не лайкнуть.

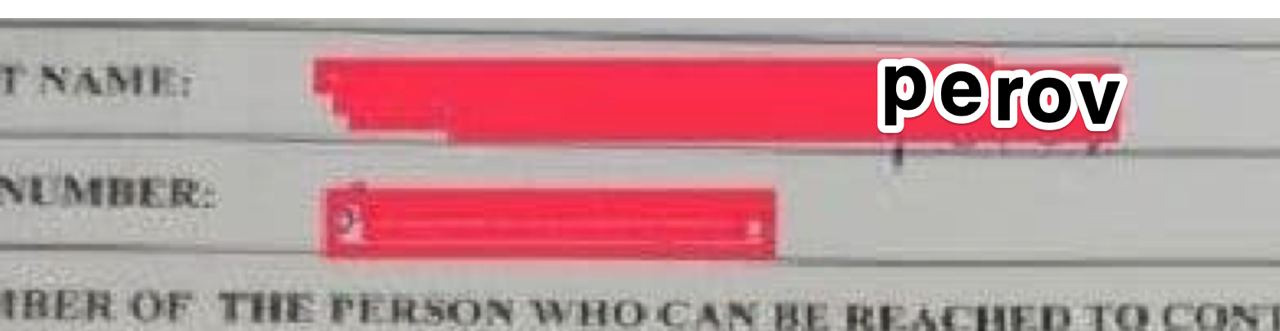

- И, кстати, если подставить последние буквы фамилии к выложенному им коронавирусному талону по прилету в Турцию, мы видим интересное совпадение окончания букв, которые он так плохо замазал :).

- Да, идеально ложится.

- Примерный возраст по профилированию хакера, место проживание, анализ связей в соцсетях, совпадение по буквам - практически 100% уверенность, что это он и есть.

Мысли вслух

OSINT в русскоязычном сегменте начал активно развиваться не так давно. Для определенных участников этого движения он сводится к банальному “пробиву” - использованию возможностей покупки слитой информации или доступов к закрытым базам данных правоохранительных и государственных органов. Информацию с “пробивов” потом выдают за “результаты работы”, строя на этом свою рекламу и пытаясь заработать авторитет. Это не OSINT, но “инфобизнесмены” были, есть и будут всегда.

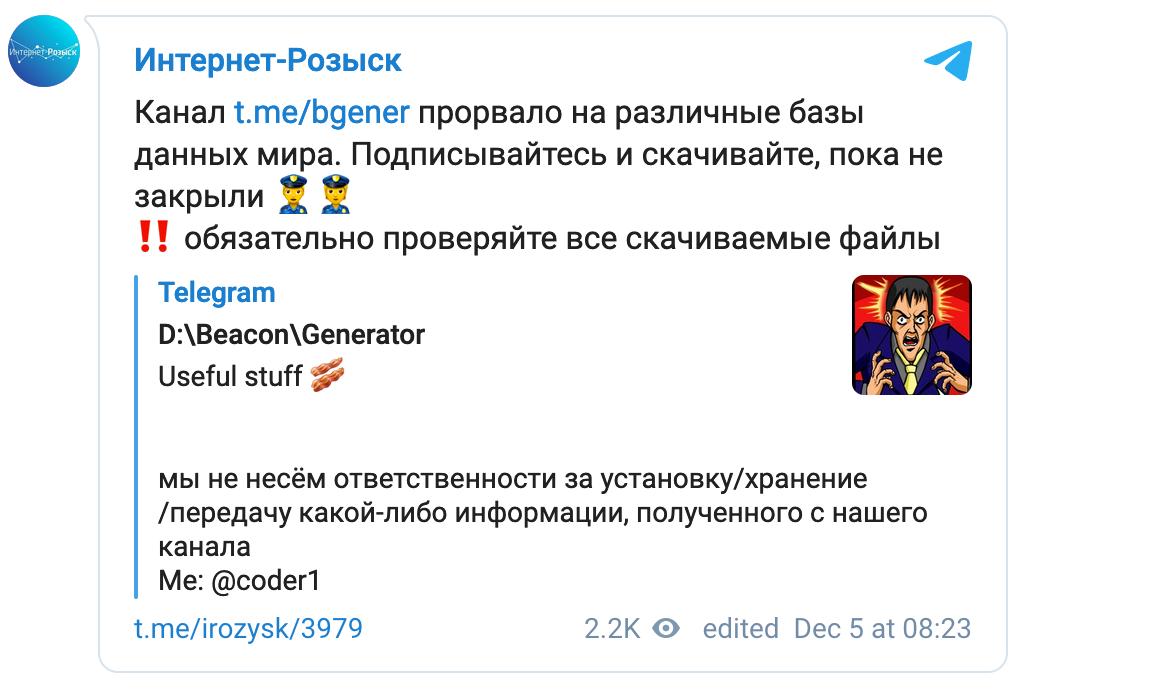

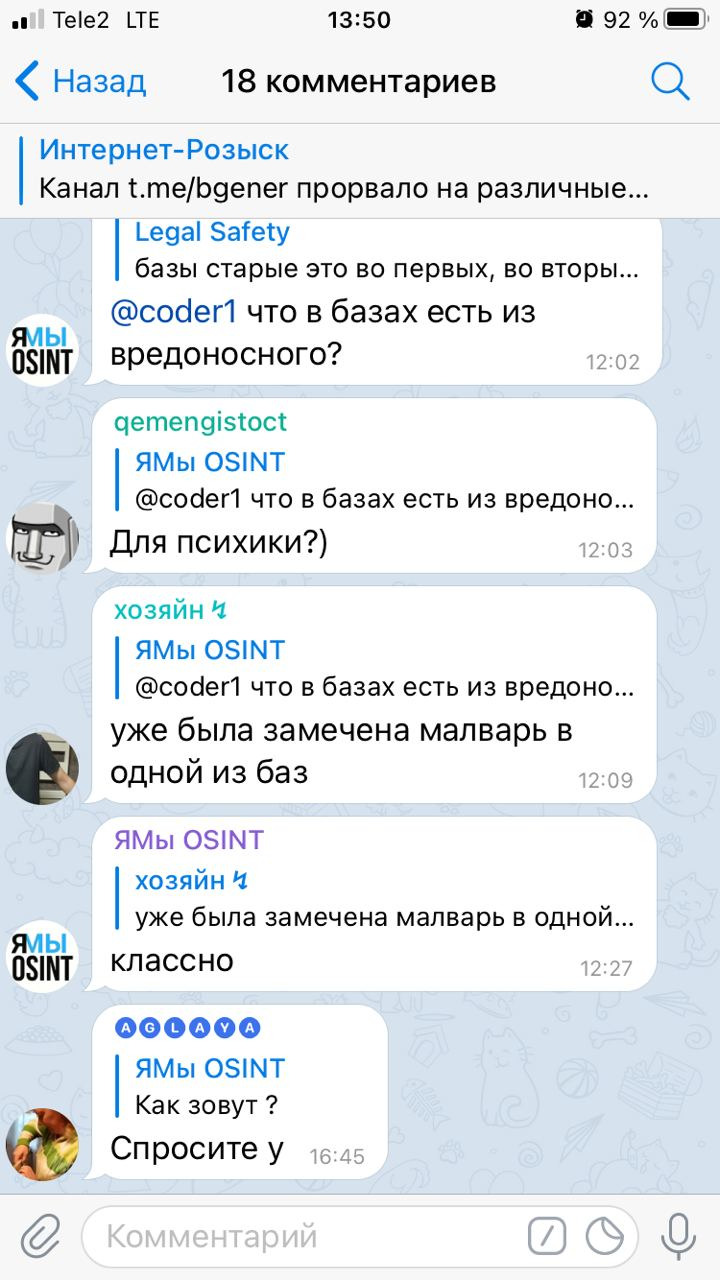

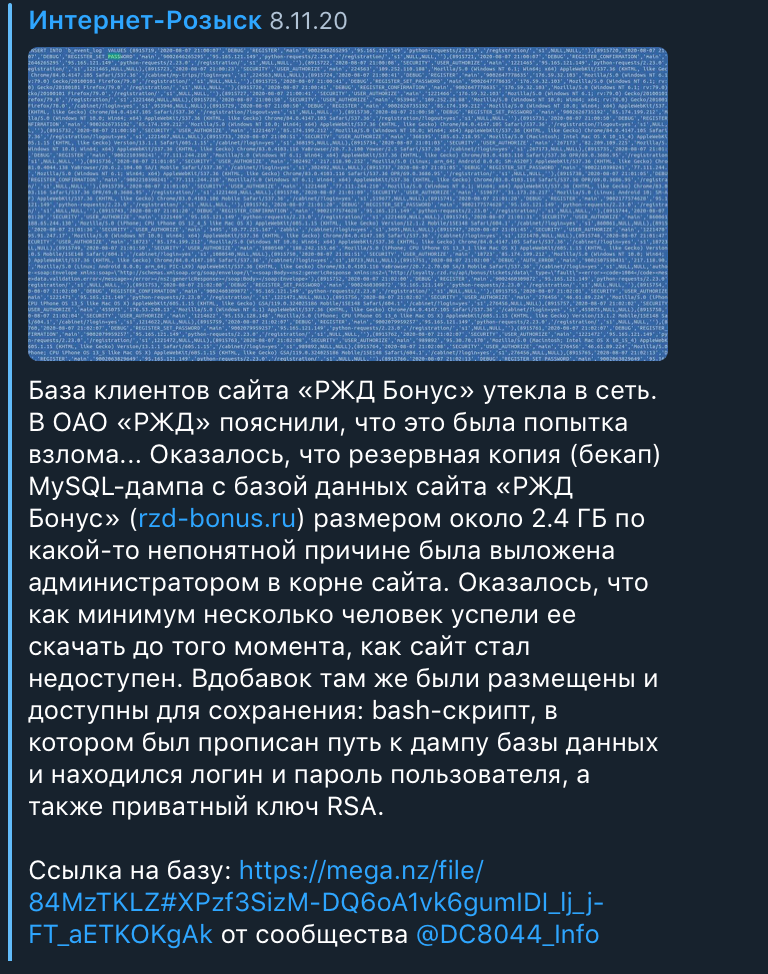

Проблема, когда “инфобизнесмены” начинают своим уже сложившимся авторитетом “раскручивать” юных хакеров, подбадривая и поддерживая их деятельность своим авторитетом. “Хакер” чувствуя поддержку “инфобизнесмена” совсем теряет разумность, а авторитет зачастую это делает для того, чтоб в дальнейшем цинично слить такого “хакера” и поднять на этом свой авторитет.

И тут мы наблюдаем такое интересное “сотрудничество” - оставим без комментариев, скрины говорят сами за себя.

04 декабря 2020 22:18

Dump переписки в одной из закрытых групп телеграмма. Процесс деанона - анализ “помощников”.

Без комментариев.

05 декабря 23:47

Финал

Мысли вслух

Анонимности онлайн практически не существует. Даже в Телеграмме. Тем более, когда вы пытаетесь заниматься мошеннической и криминальной деятельностью. На вас обязательно обратят внимание, если и не правоохранительные органы, то такие группы как мы. И, как мы рассказали выше, раскроют вашу личность и, в лучшем случае, опубликуют в форме небольшого детективного рассказа об осинте и поисках в сети.

Мы считаем, что лучше мы поможем хакеру остановиться сейчас, чем через некоторое время им займутся органы, и он рискует присесть на долго.

Справка

Наш герой*

ФИО: Алекперов Фуад Маариф оглы

Дата рождения: 03.03.2002

Место проживания: г. Санкт-Петербург бульвар Сиреневый 22/26 кв. ***

Школа в которой учился: №112

Зарегистрирован по адресу: Всеволожск, *** улица, дом 7

Гатчина/Всеволожск, Ленинградская область

Был зачислен в этом году как студент 1го курса факультета Информатики и Вычислительной Техники Санкт-Петербургского Горного Университета.

ВК: https://vk.com/zenfern

Телеграм: @coder1 / ID: 453533812

Привет Фуад!

* у нас собрано достаточно много фактов взломов участниками канала Фуада и самим Фуадом ряда сайтов и интернет сервисов (онлайн магазинов, банков, гос. учреждений, вебхостингов). В приложениях ниже ссылка на дополнительные статью со списоком “взломанных” ресурсов и переписка с самим Фуадом для подтверждения факта криминальной попытки продажи доступов ко взломанным ресурсам и их контента.

Эпизоды криминальной деятельности хакера:

https://telegra.ph/Alekperov-Fuad-Maarif-ogly-EHpizody-kriminalnoj-deyatelnosti-12-06

Личная переписка с хакером:

https://telegra.ph/Alekperov-Fuad-Maarif-ogly-Kriminalnaya-perepiska-12-07

Материал собран и опубликован специально для канала @osintology и группы @osint_group