Как использовать HASHCAT в Kali Linux

overbafer1

Мы уже познакомились с программой John The Ripper, которая предназначена для тех же задач, что и HashCat.

Сегодня нам предстоит изучить ещё одну программу - HashCat.

Hashcat — это самый быстрый в мире восстановитель (взломщик) паролей.

В настоящее время Hashcat объединила в себе две ранее существовавшие отдельные ветки программы. Одна так и называлась Hashcat, а вторая называлась oclHashcat. Теперь абсолютно все версии слиты в одну, которая при восстановлении паролей использует центральный процессор и видеокарту.

Особенности Hashcat:

- Самый быстрый в мире взломщик

- Первый и единственный в мире внутриядерный движок правил

- Бесплатная

- Открытый исходный код (лицензия MIT)

- Мультиплатформенная (Linux, Windows и OSX)

- Мультиплатформенная (CPU, GPU, DSP, FPGA и т.д., всё, что поставляется со средой выполнения OpenCL)

- Множество хешей (одновременный взлом множества хешей)

- Задействует несколько устройств (использует множество устройств на одной системе)

- Задействует устройства разных типов (использует устройства разных типов на одной системе)

- Поддержка распределённых систем взлома (с помощью дополнительного сегмента)

- Поддерживает распределённый взлом по сети (используя оверлей)

- Интерактивная поддержка паузы / возобновления

- Поддержка сессий

- Поддержка восстановления

- Поддержка чтения кандидатов в пароли из файла и стандартного ввода

- Поддержка шестнадцатеричных солей и шестнадцатеричных наборов символов

- Поддержка автоматической тонкой настройки производительности

- Поддержка автоматического поорядка пространства ключей цепей Маркова

- Встроенная система бенчмарков

- Интегрированный тепловой сторож

- 350+ реализованных с мыслью о производительности типов хешей

- … и многое другое

Установка:

В Kali Linux утилита уже предустановлена.

В случае, если у вас её нет - используем следующие команды:

apt update

apt install hashcat

Вывод справки:

Для отображения справки мы воспользуемся аргументом --help:

hashcat --help

Пример использования:

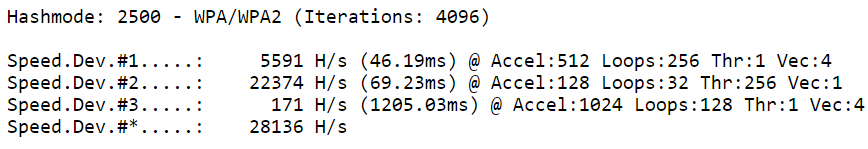

Опцией -b запускается бенчмарк hashcat. Этот бенчмарк меряет, с какой скоростью перебираются пароли.

Запуск бенчмарка пройдёт успешно только если драйвера установлены правильно и всё в порядке. Т.е. бенчмарк это ещё и способ сделать проверку системы и hashcat.

Скорость выводится для каждого устройства в отдельности, а также для всех устройств вместе взятых (запись Speed.Dev.#*).

Пример:

Допустим нам дан хеш 53ab0dff8ecc7d5a18b4416d00568f02, который нужно взломать. Об этом хеше известно, что он получен с помощью алгоритма хеширования MD5 (т.е. это MD5 хеш). Также известно, что зашифрованная строка состоит только из маленьких букв английского алфавита и имеет длину от шести до десяти символов.

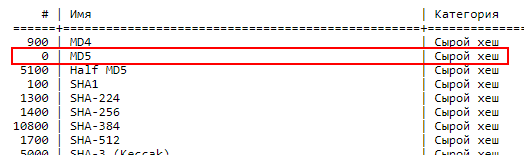

Для того, чтобы правильно запустить атаку в Hashcat, необходимо указать тип атакуемого хеша. Для этого используется опция -m, после которой необходимо указать число, соответствующее выбранному типу хеша.

Для того, чтобы правильно запустить атаку в Hashcat, необходимо указать тип атакуемого хеша. Для этого используется опция -m, после которой необходимо указать число, соответствующее выбранному типу хеша.

Число можно узнать из справки инструмента:

В нашем случае номер равен «0».

Hashcat поддерживает различные режимы атак, самыми распространёнными являются:

- атака по словарю;

- атака по маске (брут-форс, полный перебор);

Для указания режима атаки используется опция -a. С помощью неё можно указывать любой тип атаки, поддерживаемый в Hashcat, самыми популярными является атака по словарю – значение 0 – и атака по маске (брут-форс, полный перебор) – значение 3.

Исходя из полученных знаний запускаем атаку:

hashcat.exe -m 0 -a 0 53ab0dff8ecc7d5a18b4416d00568f02 dict.txt

dict.txt – путь до файла словаря.

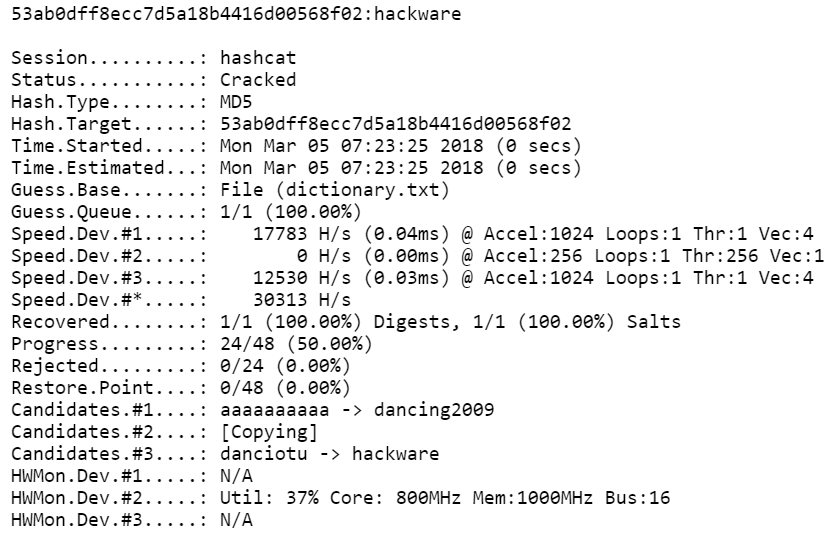

И получаем результат:

Первая строка 53ab0dff8ecc7d5a18b4416d00568f02:hackware содержит атакуемый хеш и после двоеточия взломанный пароль – в данном случае это hackware.

Хеш необязательно указывать в строке команды – он может быть записан в файл, тогда при запуске взлома указывается путь до файла, содержащего хеш.

Если вы повторяете примеры, вы увидите сообщение:

INFO: All hashes found in potfile! Use --show to display them.

Оно означает, что хеш, который вы пытаетесь взломать, уже был взломан ранее. Все взломанные хеши храняться в файле hashcat.potfile в той же директории, что и Hashcat.

Этот файл можно удалить, чтобы запускать заново атаку на один и тот же хеш различными способами.

Также имеется опция --show, после которой нужно указать интересующий хеш:

hashcat --show 53ab0dff8ecc7d5a18b4416d00568f02

и если он найден в файле hashcat.potfile, то будет выведена информация о взломанном пароле.

Атака по маске:

В Hashcat нет такого режима как брут-форс – полного перебора паролей. Его поглатил режим «атака по маске». Это более гибкий тип атаки, который позволяет как реализовать полный перебор, так и перебор по тонко настроенным критериям.

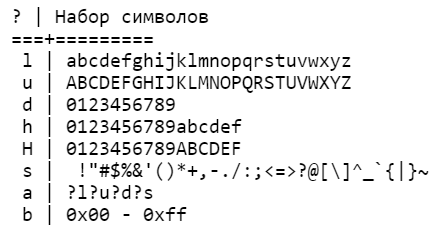

Для составления масок используются наборы символов. Наборы символов в Hashcat бывают двух видов:

- встроенные наборы символов

- пользовательские наборы символов

В Hashcat встроенными наборами символов являются:

Например, ?u означает все заглавные буквы, ?d – все цифры.

Допустим, нам известно, что пароль состоит из четырёх символов, первыми двумя символами являются прописные буквы, а третьим и четвёртым символами являются цифры, тогда маска будет следующая:

?l?l?h?h

Чтобы взломать пароль из нашего хеша, данного в качестве примера, необходимо составить маску, состоящую из восьми символов, каждый из которых является маленькой буквой. Это маска: ?l?l?l?l?l?l?l?l

hashcat -m 0 -a 3 53ab0dff8ecc7d5a18b4416d00568f02 ?l?l?l?l?l?l?l?l

Для того, чтобы генерировались пароли различной длины, имеются следующие опции:

- -i - Включить режим приращения маски

- --increment-min | Числ | Начать прирост маски на X, пример использования: --increment-min=4

- --increment-max | Числ | Остановить прирост маски на X, пример использования: --increment-max=8

Опция -i является необязательной. Если она используется, то это означает, что длина кандидатов в пароли не должна быть фиксированной, она должна увеличиваться по количеству символов.

Опция --increment-min также является необязательной. Она определяет минимальную длину кандидатов в пароли. Если используется опция -i, то значением --increment-min по умолчанию является 1.

И опция --increment-max является необязательной. Она определяет максимальную длину кандидатов в пароли. Если указана опция -i, но пропущена опция --increment-max, то её значением по умолчанию является длина маски.

Правила использования опций приращения маски:

- перед использованием --increment-min и --increment-max необходимо указать опцию -i

- значение опции --increment-min может быть меньшим или равным значению опции --increment-max, но не может превышать его

- длина маски может быть большей по числу символов или равной числу символов, установленной опцией --increment-max, НО длина маски не может быть меньше длины символов, установленной --increment-max.

Например:

hashcat -m 0 -a 3 -i --increment-min=6 --increment-max=10 53ab0dff8ecc7d5a18b4416d00568f02 ?l?l?l?l?l?l?l?l?l?l

Мы с вами разобрали основные методы использования HashCat.

На этом всё.

YouTube:

Telegram:

▶ Личный Блог: overbafer1

▶ Информационная Безопасность: LamerLand

▶ Пентест: TestLand

▶ Криптовалюта: CryptOVER

▶ Чат: OVER-CHAT

▶ эксклюзивный бот для разведки и поиска информации в сети: https://overbafer1.ru/

VK: