Базовое использование John The Ripper в Kali Linux

overbafer1

Сегодня мы научимся с вами использовать John The Ripper - программу, которая входит в категорию программ для оффлайн-атак на пароли.

Давайте я сразу объясню что такое John The Ripper и для чего он нужен:

John The Ripper - утилита для атак на пароли посредством расшифровки хэшов.

Что такое хэши, как их добывать и т.п. мы рассмотрим чуть позже, в этой статье.

John не умеет атаковать сами строчки паролей, то есть он не перебирает в поле для ввода учётные данные. John предназначен для расшифровки хэшов, что в последствии позволяет узнать пароль в чистом виде.

С помощью John The Ripper можно расшифровывать перехваченные рукопожатия Wi-Fi-сетей, подбирать пароли для архивов (Например zip, RAR, 7z), подбирать пароль для VNC и других известных протоколов.

И ещё, давайте обойдёмся без соплей, по типу установки John The Ripper'а на Windows.

Вот серьёзно, кому надо - тот может загуглить. Эта статья про Kali Linux, т.к. система идеально подходит для пентеста. Зачем John нужен на винде я не знаю, лично мне такое не надо.

Установка:

По умолчанию утилита установлена в Kali Linux, однако если у вас её нет, то установка происходит с помощью данных команд:

apt update

apt install john

А также его графический интерфейс:

apt install johnny

Получение хэша:

Хэш - это пароль в зашифрованном виде. Хэши бывают разных форматов, именно поэтому для каждой задачи нужен свой подход.

Для получения хэша используются программы *2john, где вместо * указывается цель.

Например:

zip2john <файл>

Вместо <файл> указываем путь к файлу .zip, от которого нужно получить хэш.

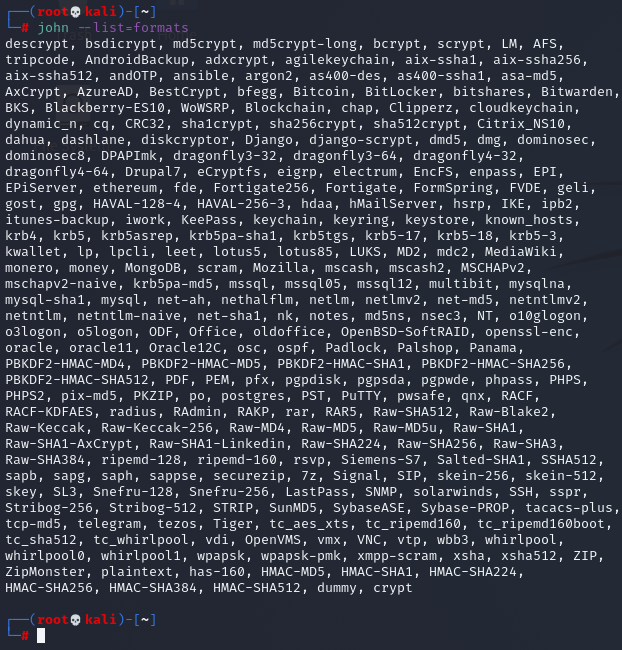

Посмотреть весь список форматов хэшей, с которыми работает john можно с помощью такой команды:

john --list=formats

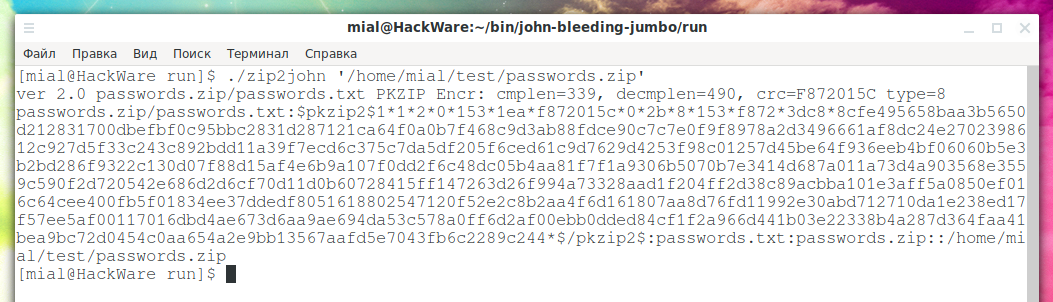

Давайте посмотрим на практике получение хэша пароля от ZIP-архива:

Получаем хэш:

zip2john'/home/mial/test/passwords.zip'

Сам хэш:

passwords.zip/passwords.txt:$pkzip2$1*1*2*0*153*1ea*f872015c*0*2b*8*153*f872*3dc8*8cfe495658baa3b5650d212831700dbefbf0c95bbc2831d287121ca64f0a0b7f468c9d3ab88fdce90c7c7e0f9f8978a2d3496661af8dc24e2702398612c927d5f33c243c892bdd11a39f7ecd6c375c7da5df205f6ced61c9d7629d4253f98c01257d45be64f936eeb4bf06060b5e3b2bd286f9322c130d07f88d15af4e6b9a107f0dd2f6c48dc05b4aa81f7f1a9306b5070b7e3414d687a011a73d4a903568e3559c590f2d720542e686d2d6cf70d11d0b60728415ff147263d26f994a73328aad1f204ff2d38c89acbba101e3aff5a0850ef016c64cee400fb5f01834ee37ddedf8051618802547120f52e2c8b2aa4f6d161807aa8d76fd11992e30abd712710da1e238ed17f57ee5af00117016dbd4ae673d6aa9ae694da53c578a0ff6d2af00ebb0dded84cf1f2a966d441b03e22338b4a287d364faa41bea9bc72d0454c0aa654a2e9bb13567aafd5e7043fb6c2289c244*$/pkzip2$:passwords.txt:passwords.zip::/home/mial/test/passwords.zip

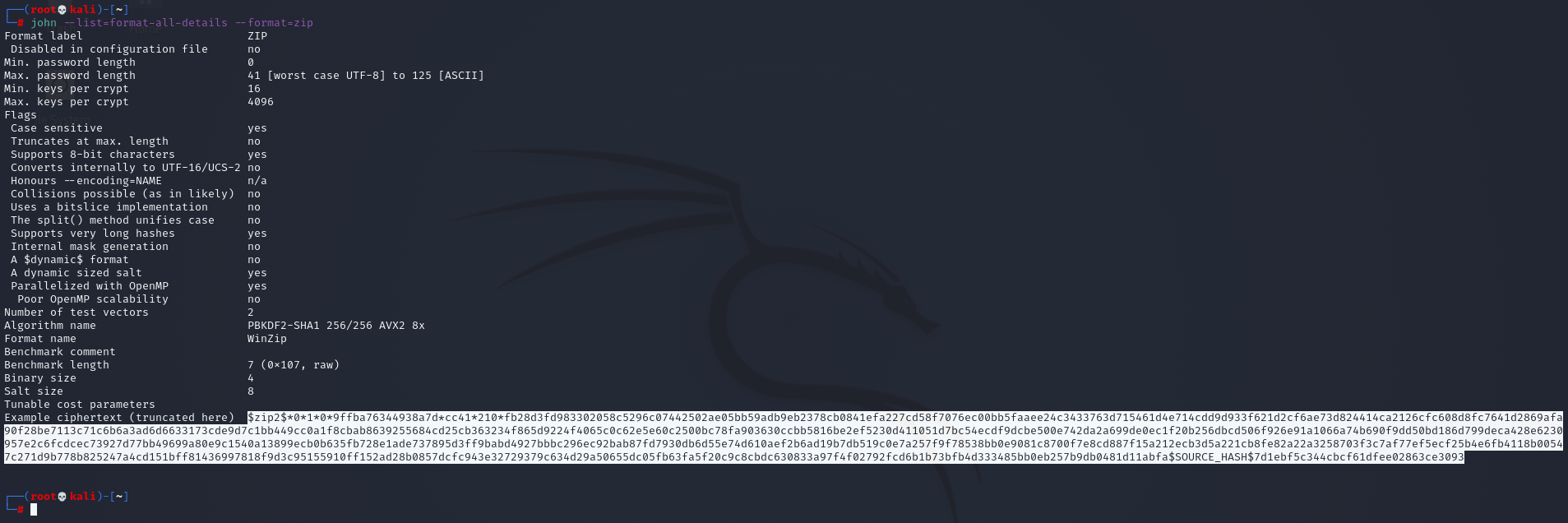

Чтобы удостовериться, что мы получили правильный хэш - можно посмотреть пример:

john --list=format-details --format=zip

Или:

john --list=format-all-details --format=zip

для более подробного вывода информации

Расшифровка хэша:

Расшифровка происходит с помощью утилиты "john", у которой синтаксис команды достаточно простой:

john <опции> <файл>

Допустим, мы сохранили хэш в файл и хотим расшифровать его.

Для этого используем такую команду:

john --wordlist <файл для перебора> <файл с хэшем>

Файлы для перебора можно легко найти на просторах интернета и скачать их.

Например:

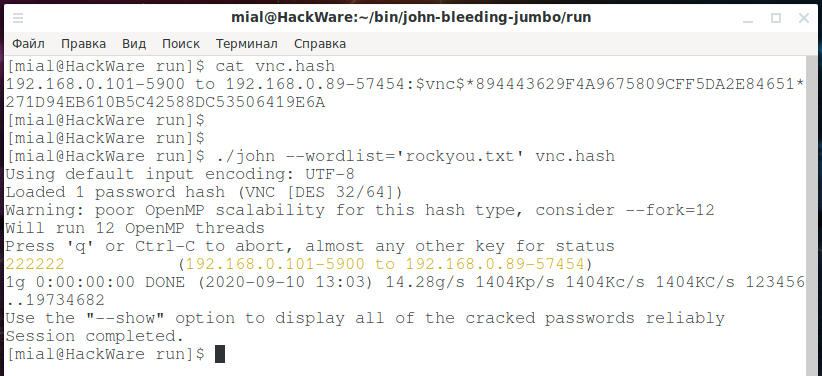

john--wordlist='rockyou.txt'vnc.hash

Также имеется возможность указать минимальную и максимальную длину пароля для ускорения перебора с помощью таких аргументов:

--min-length=1 --max-length=8

Где --min-lenght - это минимальная длина, а --max-lenght - максимальная.

Просмотр взломанных паролей:

Для отображения взломанного пароля используется аргумент --show.

Например:

john --show zip.hash

и программа отобразит успешно-взломанный пароль.

Восстановление сессии:

Если про каким-то причинам ваша сессия расшифровки хэша прервалась, то её можно возобновить:

john --restore

А также сессиям можно давать имена:

john --wordlist psswrds.txt --session=vnchack

А для восстановления:

john --restore=vnchack

То есть vnchack - это имя сессии, которое мы задали.

Использование всех ядер процессора для атаки:

Дело в том, что John далеко не всегда использует должным образом мощность вашего железа и поэтому указывать это приходится вручную с помощью аргумента --fork=ЧИСЛО.

Числом выступает кол-во ядер для использования.

Таким образом процесс расшифровки хэша значительно ускорится.

Не переживайте, ваша система не зависнет от перенагрузки, т.к. утилита использует только свободные ресурсы процессора.

Атака на практике. Взлом паролей от пользователей Linux:

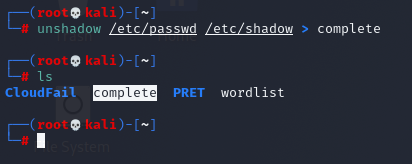

Вместе с John The Ripper также поставляется утилита unshadow, которая позволяет воссоединить системные файлы passwd и shadow для создания одного файла, в котором формат будет следующим: user:pass. Если пароли слабые - программа ломанёт их.

Создаём файл на основе passwd и shadow:

unshadow /etc/passwd /etc/shadow > complete

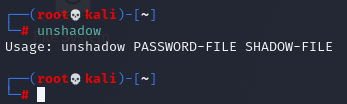

Главное помнить - первым файлом всегда должен быть именно passwd, а уже потом shadow. Чтобы посмотреть правильную последовательность указания файлов - можно запустить утилиту без аргументов:

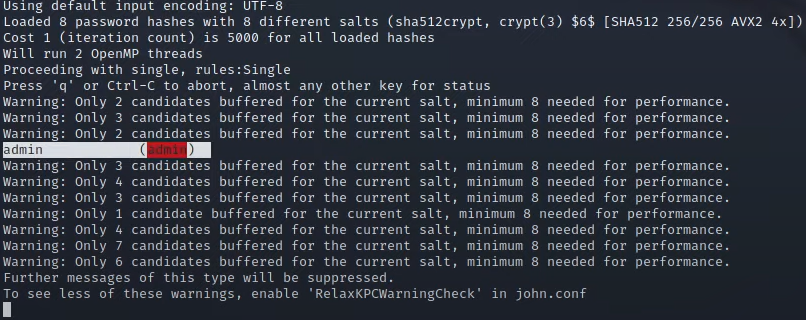

Команда для расшифровки выглядит так:

john --wordlist <file> complete

И вот первый найденный пароль от пользователя:

Заключение:

Вы ознакомились с базовым использованием john the ripper, а это было нашей главной задачей. Теперь вы знаете как подбирать пароли от архивов, если вдруг их забыли. Или от пользователей системы. За полученные знания вы можете нас отблагодарить подпиской по ссылкам ниже :)

На этом всё, я с вами прощаюсь ✊

YouTube:

Telegram:

▶ Личный Блог: overbafer1

▶ Информационная Безопасность: LamerLand

▶ Пентест: TestLand

▶ Криптовалюта: CryptOVER

▶ Чат: OVER-CHAT

▶ эксклюзивный бот для разведки и поиска информации в сети: https://overbafer1.ru/

VK:

Мерч:

▶ Магазин