CTF. Курс молодого бойца. Начальные задания категории WEB #6.

https://t.me/hacker_sanctuary

Данный пост будет носить практический характер. В нём мы рассмотрим задания начального уровня в категории WEB. Данные задания часто встречаются в простых CTF'ах и иногда, как разминочные, в более крупных.

Задания будут взяты с известного сайта с различными задачами (CTF и не только) - https://www.root-me.org/

Будем решать задачи из категории: Web - Server

Прямая ссылка: https://www.root-me.org/en/Challenges/Web-Server/

Предыдущие задания из данной категории вы можете найти на канале.

Часть 1 - https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-08-17

Часть 2 - https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-08-31

Часть 3 - https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-2-09-21

Часть 4 - https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-4-09-23

Часть 5 - https://telegra.ph/CTF-Kurs-molodogo-bojca-Nachalnye-zadaniya-kategorii-WEB-5-10-15

Пример 1.

Решим задание "HTTP verb tampering".

Прямая ссылка на задание - https://www.root-me.org/en/Challenges/Web-Server/HTTP-verb-tampering

Смотрим описание.

Итак по заданию не особо понятно, что надо сделать, но если перейти по ссылке и начать решение, то станет ясно, что нужно обойти базовую аутентификацию.

В названии задания нам указали на метод, с помощью которого это можно сделать. Если подробно посмотреть про этот метод, то можно выяснить, что в файле .htaccess можно настроить базовую аутентификацию для разного рода запросов (GET, POST ...) и может получится так, то для запросов определённого рода не выставлены правила аутентификации и страница будет получена без ввода логина и пароля.

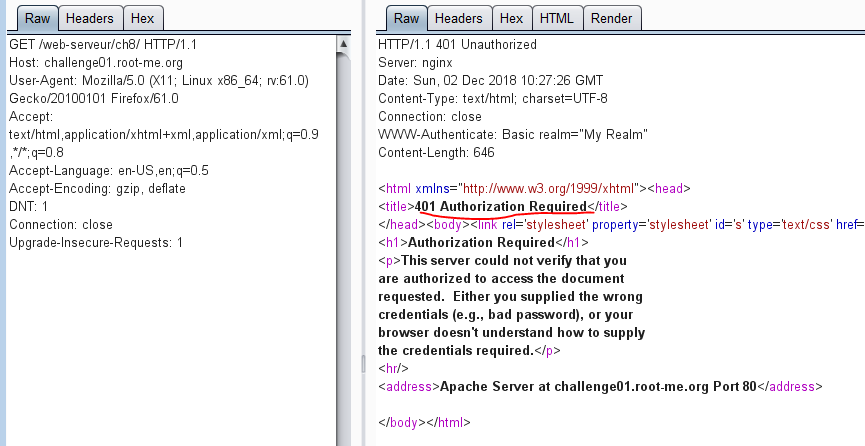

Попробуем реализовать данную атаку с помощью Burp Suite.

Обычный GET-запрос.

Требует авторизироваться. Меняет тип запроса на PUT.

Получаем ответ. Задание решено.