Анализ скама в TON

Pavel Shuvalov, проект @TONalyticaБлокчейн TON стремительно набирает популярность, этому способствует все более тесная интеграция в Телеграм. А высокая скорость транзакций и низкая цена отдельной транзакции открывает широкие возможности для массового внедрения. За какие-то полтора года вокруг TON уже создалась экосистема - NFT и маркетплейсы, свои альткойны ($KOTE), DEX (пример), различные приложения-кошельки и т.д. Однако вместе с полезными и позитивными сервисами появляются скамеры и необычные мошеннические схемы. Из этой статьи вы узнаете как анализ истории транзакций позволяет понять как работают скамеры, сколько им удалось увести средств пользователей и можно ли выявить предполагаемых организаторов по открытым данным.

Как выглядит scam в TON

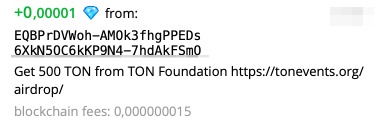

Последние месяцы многие пользователи TON получают скам сообщения по следующему сценарию:

- Пользователь кошелька, после какой-то активности (например, после входящего перевода) получает перевод на мизерную сумму, в комментариях в платеже видит ссылку,

- Пользователь клюет на халяву и идет на сайт,

- На сайте ему предлагают ввести кодовую фразу от кошелька,

- Пользователь думает, что это и правда безопасно, после чего все содержимое его кошелька исчезает(

Кажется достаточно простая схема, она работает за счет того, что:

- в сети TON можно писать комментарии к сообщениям,

- Стоимость отправки такого сообщения достаточно мала - в среднем 0.005 TON (На момент написания статьи 1 TON = 1.7 $).

Оценка объемов рассылки скама

Попробуем разобраться, насколько это все хорошо работает - для этого прокрутим все транзакции в сети. Итак:

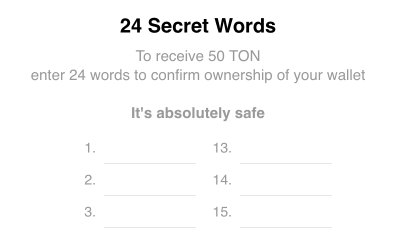

1 июля 2022 началась рассылка сообщений, которые вели пользователя на сайт ton.events, который был зарегистрирован в тот же день. Все адреса, которые рассылали сообщения работали на смарт-контракте high-load wallet. Кстати, WalletBot использует такой же смарт-контракт, но кажется разработчики не для этих целей придумали этот смарт-контракт... Всего такой смарт-контракт используется несколькими сотнями адресов во всей сети, и проанализировав их можно найти много интересных паттернов. На самом деле рассылка скама началась 26 мая и ее условно можно разделить на четыре периода, которые показаны на диаграмме ниже:

1. Фейковые NFT: с 26 мая по 6 июня

Первые эксперименты начались с таких примерно сообщений (пример 1, пример 2):

TON GUYS NFT accepted. You bonus discount on NFT: 39/89/179 TON. Send to this address amount of tons for buy NFT.

TON Earth private sale for holders. Send 20 tons on this address for buy 1 house and get 1 for free.

Неопытные пользователи не знают, что NFT таким образом не покупают, и могут клюнуть на рассылку. Также в этот период рассылались сообщения с предложением сделать депозит в staking-пул (пример 1):

TONWhales Staking up to 27.5%. 20 ton bonus only for you deposit. Send tons on this address with comment "Deposit”

Было разослано около 20 тысяч сообщений, но по каким-то причинам 6 июня рассылка приостановилась на несколько недель…

2. Лже-киты: с 27 июня по 22 июля

…И возобновилась с новым трюком - предложения положить средства в пул TONWhales начали отправляться с адресов такого вида EQAGXaxcE0V3fCFIwsMkAOpi_NZkefxxOZODuGPoRcWhales. Дело в том, что Staking Pool от знаменитого сообщества Ton Whales использует адреса, заканчивающиеся на Whales, и скамерский трюк выглядит действительно очень правдоподобно! Сгенерировать такой адрес не так-то просто - для этого есть специальный инструмент, но генерация займет дни, а мошенники сгенерировали аж 68 адресов! Возможно теперь мы знаем чем была вызвана пауза в несколько недель перед рассылкой. Кстати, если жертва отправляла средства в "пул", то кошелек в большинстве случаев больше не использовался.

3. A/B тесты ton.events: с 1 июля по 17 июля

Лето выдалось активным на эксперименты, и параллельно с тестами лже-китов начались рассылки с текстом ведущим на сайт ton.evetns. Рассылка состояла из 17 разных видов сообщений, по 200-400 сообщений на каждый вид - видимо шло A/B тестирование. Рассылка продлилась всего три дня, 4 июля был короткий тест рассылки с токенами $KOTE, а 17 июля прошла небольшая рассылка на другой сайт - ton-events.com (на данный момент недоступен), но потом наступило затишье до осени.

4. Массированная рассылка осенью: с 18 сентября по текущий момент

18 сентября скам-машина снова заработала, и уже работала почти без остановок, отправляя в среднем по полторы тысячи сообщений в день. В октябре часть сообщений вели на tonevents.org, содержимое которого совпадает с ton.events, но это продлилось лишь несколько дней.

Итого с 26 мая до 18 ноября было разослано 121 тысяч сообщений, стоило это всего 610 TON! (99% ушло на комиссии, 1% - микро-платежи, отправляемые пользователям)!

Судя по всему, скам-машина рассылает на адреса, по которым есть входящие переводы. В TON адрес это всегда смарт-контракт, и NFT - тоже имеет отдельный адрес, но NFT адреса и прочие адреса, не являющиеся кошельками, в рассылку не попадают. Если посмотреть на статистику транзакций, то за октябрь входящие платежи были примерно у 60 тысяч кошельков, из них около 70% получили скам-сообщение.

💡 Этот факт на самом деле очень интересный - скам в октябре покрывал большую часть активной аудитории TON, при этом для скамеров это стоило около 250 TON. Если у вас есть лишние 300-400 TON, то вы можете сделать так, чтобы письмо счастья от вас увидел каждый владелец активного кошелька TON.

Удалось ли скамерам заработать и причем здесь кот (и кит)?

Очевидно, что люди клюют на этот скам - иначе сеть не работала бы с такой регулярностью и на таких объемах. Но можно ли найти в блокчейне факты вывода денег со скомпрометированных кошельков? В случае с "лже-китами" это достаточно просто - жертва отправляет средства в ответ на сообщение, но что происходит когда пользователь вводит кодовую фразу на скамерском сайте? Если встать на место мошенника, самым логичным будет вывод содержимого кошелька сразу на биржу, ведь это разорвет цепочку транзакций. Такая транзакция не будет никак выделяться - ведь сам пользователь мог просто решить вывести свои средства. Но есть один нюанс - помимо собственно TON, у владельца кошелька может быть NFT, которые тоже представляют интерес для мошенников…

Допустим, кто-то попался на крючок мошенников. Можно ожидать, что в порыве эмоций пользователь может отправить на скам-адрес злое ответное сообщение. Изучив все сообщения, которые были отправлены на примерно 180 адресов, которые вели рассылку, среди мусора и ругательств можно найти весьма интересный кейс, в котором некто жалуется на кражу 6 TON и кота #51. Это уже зацепка, нужного кота довольно просто найти - вот он.

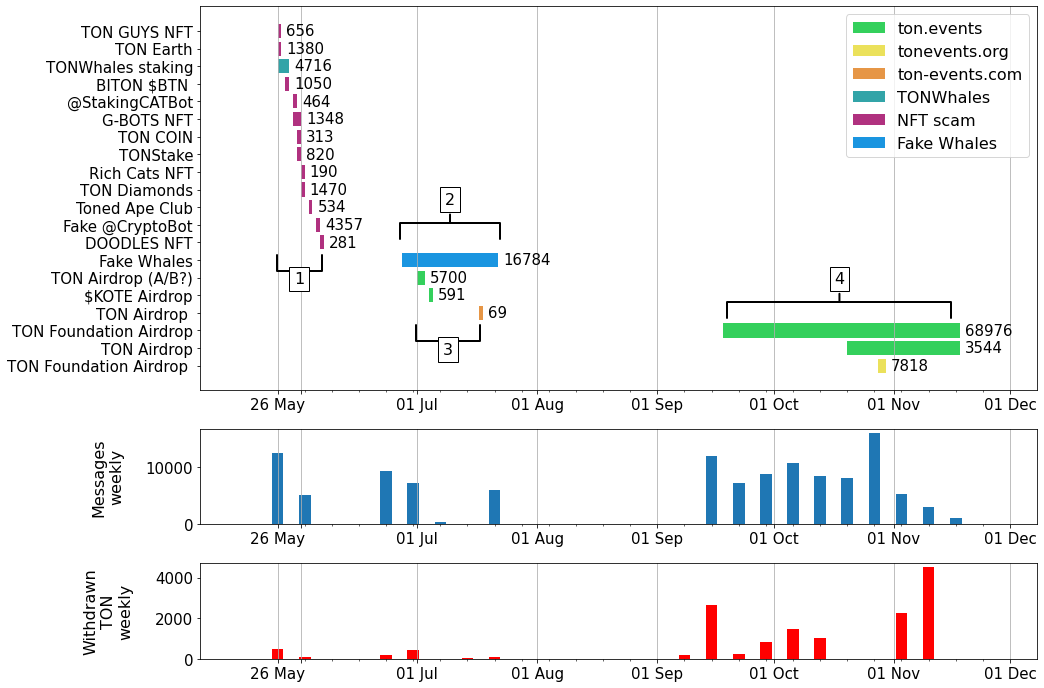

Действительно, этим котом владел EQDL...ZdvNom-, но 2 октября он стал жертвой скам рассылки, что легко можно увидеть в истории транзакций. Сначала все TON’ы с кошелька были выведены на EQCJ...Wg5A6SY, но почти сразу деньги вернулись и были переброшены на EQAO…vBIMa2j - эти два кошелька являются промежуточными при выводе средств со счетов жертв. Видимо, выведя все средства, мошенники заметили NFT в кошельке жертвы, вернули около 1 TON (для переноса NFT нужны средства на комиссию) и совершили перенос кота #51 на EQBE…abL6bN - туда же ушли все оставшиеся TON. Если присмотреться к профилю, то можно увидеть там еще другие NFT, которые предположительно были выведены с кошельков жертв. Например, EQCD…VibSCG- получил 18 сентября скам-сообщение и в течении пары часов лишился более 1667 TON и нескольких десятков NFT, в том числе доменов ljedmitriy-iv.ton и deepexsense.ton (домены были проданы по-дешевке через несколько дней). А 16 октября на адрес был выведен даже NFT кит.

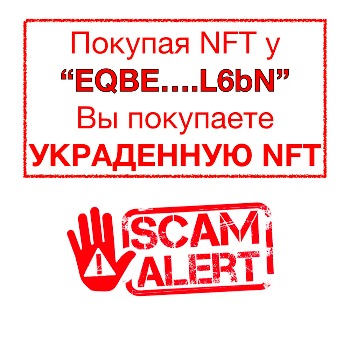

Кстати, написать ругательство в комментарии к сообщению - не единственное, что может сделать жертва. Некто находчивый создал специальный NFT, которое содержит картинку с информацией о том, что аккаунт EQBE…abL6bN продает ворованные NFT! Правда, получив NFT, EQBE…abL6bN поспешил от нее избавиться, но блокчейн хранит всю историю…

Внимательное изучение промежуточных кошельков, приведенных выше, позволяет найти большое количество похожих кейсов. В некоторых случаях (пример - EQAD…QivVxEjf), злоумышленники даже снимали средства жертв с депозита у номинаторов, после чего выводили себе. Был проделан полуавтоматический анализ, направленный на поиск подозрительных выводов средств на адреса, которые вели рассылку либо на промежуточные адреса:

💲В итоге удалось обнаружить около 100 жертв (около 0.1% от тех, кто получил сообщение - неплохая конверсия!) за период с мая по ноябрь, с кошельков которых было выведено около 15 тысяч TON. Самой результативной была рассылка скам-ссылок на ton.events и tonevents.org, принесшая порядка 90% средств. Также было выведено несколько десятков NFT, жетонов и доменов (самым ценным среди них является кит #7120, примерно можно все такие активы оценить в ~600 TON). Безусловно, оценка ущерба очень консервативна, так как злоумышленники могли выводить средства и минуя промежуточные кошельки, сразу через биржи, да и не все промежуточные кошельки могли быть обнаружены в рамках анализа. В любом случае, даже такая консервативная оценка ущерба дает ROI в 25x по отношению к затратам на комиссию при рассылке сообщений.

Выявленная сеть адресов является не единственной сетью массовой рассылки, но самой крупной скам-сетью в TON на данный момент.

Кто стоит за этой сетью?

Большая часть средств с промежуточных кошельков выводилась на биржи - OKX, Huobi, CryptoBot. Однако, можно выделить два кошелька, которые проявляют необычную активность:

- EQBE…abL6bN - уже упоминался выше, на него был выведен тот самый кот (а также кит). Также на него был перенесен домен ljedmitriy-iv.ton, и владелец кошелька вел переписку в комментариях о продаже этого домена (вопрос → ответ).

- EQAy…xEh5C7 - кошелек, на который был вывод средств жертв одновременно с выводом на промежуточные кошельки (пруф 1, пруф 2, пруф 3)

Второй кошелек достаточно интересный - судя по всему, он принадлежит разработчику, так как на него зарегистрировано несколько характерных доменов - tor-project.ton, theopendisk.ton, theopenstorage.ton. На сайте getgetms.io у него есть страничка, на которой указан ник coder1 и ссылка на Телеграм - @coder1. Этот же Телеграм аккаунт указан на страничке Github у пользователя @fuad00, который участвует в проектах, связанных с TON. Тут можно было бы провести небольшое OSINT исследование, но все уже “сделано до нас” - судя по всему владелец кошелька давно специализируется на темах в области хакинга и утечек данных и уже попадал на радары других специалистов по OSINT - здесь подробное исследование, из которого можно узнать много интересного о прошлых деяниях этого человека.

Конечно, говорить о роли @coder1 в мошеннической схеме с уверенностью сложно, но судя по наличию вывода денег с кошельков жертв на его кошелек, он далеко не просто разработчик системы рассылки на аутсорсе...

✅ Таким образом, исключительно на основе анализа открытых данных транзакций блокчейна и связанных с ним проектов (getgetms.io) удалось по единичному кейсу скама выделить организованную группу и несколько других механик, которые она использовала, дать оценку объема украденных средств и найти возможных организаторов.

P.S. Данная статья - первая в серии аналитический отчетов о блокчейне TON, которые будут публиковаться в канале @TONalytica. Подобные исследования требуют значительных ресурсов - временных и вычислительных (транзакции сами себя не проанализируют, для этого нужны сервера), если вы хотите отблагодарить автора, то можете отправить что-нибудь на адрес EQBe5lyDWdaZXHhVnZQGQlsZYaVjymAq9XMtpbwKPhqIdata.