Защита от вирусов на Windows

NuLLX

В этой статье поговорим о вирусах. Какие они есть, что можно с помощью их сделать. Для очень любопытных я оставил ссылки на форум, чтобы могли посмотреть примерную стоимость и возможности. Скажу наперед, что выбор очень большой, а стоимость в районе от 20 до 100 долларов. Поэтому, можно поэкспериментировать)

Основные виды вирусов

Стоит различать вредоносное программное обеспечение и программного обеспечение двойного обеспечения.

Винлокеры блокирую работу операционной системы и вымогают средства для разблокировки. Большинство из них выключается безопасным режимом или в режиме командной строки. Атака не очень серьезная, но является основателем более серьезных угроз (крипторы или шифровальщики).

Крипторы предназначены для шифрования всех данных на компьютере. Зашифровав все файлы, криптор просит деньги. Как правило, оплата за приватный ключ для расшифрования составляет 500-1000 долларов. Более интересные для мошенников ПК с рабочими и личными файлами. Если рассмотреть статистику ФБР за 2015 год, то всего было заражено около 1,5 миллиона компьютеров крипторами. Около 15% заплатили за расшифровку данных. 225 000 тысяч пользователь заплатили. При минимальной стоимости, это 112 миллионов долларов. Избавиться от хорошего криптора достаточно сложно.

Трояны – это программное обеспечение, которые могут получить доступ, управлять ПК. Делятся на RATники(крисы), стиллеры и кейлогеры.

Remote administrator tool (https://hackforums.net/forumdisplay.php?fid=114)– предназначены для удаленного управления ПК. По сути это программное обеспечение двойного назначения. Например, это TeamViever, Oscelestial, Remmina, Radmin. В целом эти программы позволяют проводить некоторые скрытые процессы от владельца ПК. Для осуществления атаки достаточно, чтобы жертва запустила файл. Исполняемый файл можно поместить в формат .jpeg или .doc.

В основе большинства вирусов используются крипторы. Это своеобразные механизмы, которые используются для запутывания антивирусов. Это позволяет обойти блокировку и попасть на ПК.

Стиллеры и кейлоггеры (https://hackforums.net/forumdisplay.php?fid=113) предназначены для ворования и считывания паролей пользователей. Продаются на забугорных рынках с ценой 20-100 долларов. Также позволяют убить антивирусное программное обеспечение. Поэтому не стоит хранить пароли в браузере, так их можно легко похитить.

Сетевой червь – вид вируса, который самораспостранется в локальных сетях.

Принято считать, что антивирусы могут защитить от вирусов. Антивирусы работают по двум основным алгоритмам – структурный и поведенческий анализ. От структурной проверки можно защититься с помощью криптора. Поведенческий анализ можно обойти правильным написанием функций.

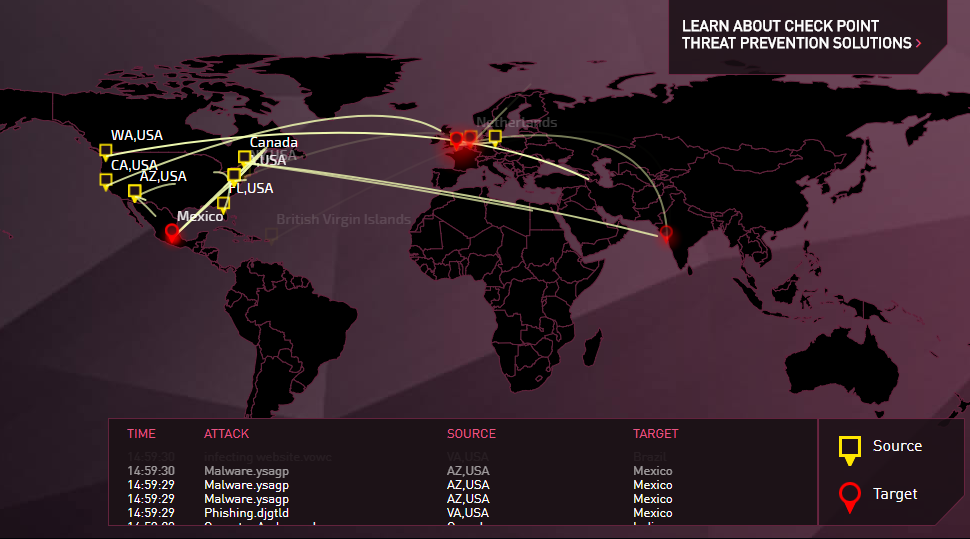

Сервисы для просмотра атак в режиме реального времени:

· https://cybermap.kaspersky.com/ можно посмотреть детальную информацию о популярных аттаках в режиме реального времени.

https://threatmap.checkpoint.com еще один сервис, который показывает самые популярные атаки в режиме реального времени.

Что может помочь?

· Переход на Linux. Достаточно сложно найти вирусы, которые целенаправленно разрабатываются на эту операционную систему.

· Firewall (Анализ сетевой активности). Большинство RAT-ников используют сеть интернет для распространения. Если грамотно настроить Firewall, то достаточно сложно будет реализовать какую-либо угрозу. Посмотреть, какие приложения использую выход в интернет, с чем хотят связаться. Можно посмотреть какие страны, подключения использует конкретное приложение. Как правило те же утилиты для удаленного управления легко можно спалить с помощью этого метода. Например, можно использоваться бесплатную программу GlassWire.

· Сканирование вредоносных программ. Для сканирования лучше использовать бесплатную программу HitmanPro, которая позволяет обнаружить вирусы и другие неблагоприятные файлы на компьютере. Версия позволяет провести бесплатную проверки и удалить вредоносные файлы. Для ежедневной работы необходимо покупать лицензию.

Использовать виртуальную машину. Открытие ссылок и файлов можно осуществлять открытие файлов и папок. Это позволяет избежать заражениях основных файлов и данных. Таким образом, можно понять, является ли файл или ссылка зараженным и являет опасность для пользователей.

Как выглядит идеальное решение?

Если нет возможности перейти на Linux, то нужно использовать связку Виртуальная машина VMWAre на Windows+ GlassWire+HitmanPro.

Как вы уже поняли, 95% угроз ждут пользователей после открытия ссылки и запуска файлов. Часто бывает, что коммерческие структуры или люди обмениваются разной информацией, присылают отчеты и т.д. Для проверки файлов можно использовать такой вариант. Да, возможно он немного усложняет работу, но повышает безопасность. Запуск вредоносного файла на виртуальной машине не несет никакого вреда на основную машину.

После запуска или установки нового софта, можно посмотреть на ее с помощью программы для анализа сетевой активности GlassWire. Можно узнать подключается ли она к каким-либо сетевым ресурсам и сетям. Также, можно посмотреть какой тип трафика она отправляет. HitmanPro позволяет определить разные программы, которые могут быть установлены и не имеют никакой информации с точки зрения сетевой активности GlassWire.

🔥Читай все самые интересные статьи о мир Шифрование !

на канале @xcrypter 🔥