XSS’OR – инструмент для тестирования на проникновение с JavaScript

Debian-LabXSS’OR – это бесплатный opensource для тестирования WEB-Приложений на проникновение с использованием языка программирования JavaScript.

Установка:

Вам понадобится установленный Python 3 с Django 3.0.* или Python 2 с Django 1.11.*

git clone https://github.com/evilcos/xssor2 cd xssor2

Измените xssor/payload/probe.js:

xssor.cmd_url = location.protocol + '//xssor.io/cmd'; // замените xssor.io на свой домен или IP-адрес

Установите зависимости и запустите:

pip3 / pip install -r requirement.txt python3/python manage.py runserver 0.0.0.0:8000

Если вы хотите развернуть его с помощью Nginx, вы можете использовать uWSGI.

Если вы хотите удалить зонд автоматически, вы можете использовать crontab для данного файла скрипта(xssor/probeclear.py)

Модули:

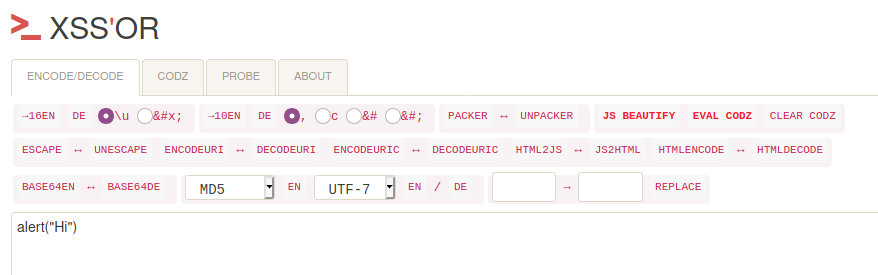

1. Encode / Decode

Модуль Encode / Decode, включает:

• Внешнее шифрование и дешифрование;

• Сжатие кода,

• Декомпрессию

• Благоустройство

• Внедрение тестирования;

• Преобразование набора символов

• Генерацию хэшей

• И еще много чего

2. Codz

Данный модуль вкдючает:

• Генерацию кода запроса CSRF;

• Генерацию кода запроса AJAX;

• XSS attack Vector;

• Полезную нагрузка XSS;

• И еще много чего

3. Probe

Вы можете использовать этот данный модуль тестирования атаки (например, XSS).

Зонд может предоставить Вам основную информацию целевого пользователя, и Вы в свою очередь сможете динамически вводить больше команд (JavaScript Codz) для тестирования «дистанционного управления».

Конфеденциальность:

XSS’OR все сохраняет, даже если ваш браузер закрыт или был удален, ваши записи не будут потеряны, потому что все записи будут кэшироваться в вашем браузере локально.

Сервер не сохранит вашу конфиденциальность, за исключением записи результата пробника (только запись результата), будет временно кэшироваться, но они будут автоматически очищаться каждый день.

Онлайн:

Также Вы можете протестировать данный инструмент онлайн, но там немного урезан функционал

Все исходники храняться на github - https://github.com/evilcos/xssor2

Наш осоновной канал - @debian_lab