WriteUp Task #7-8

ims0rry

Task #7 [S-s-snake]

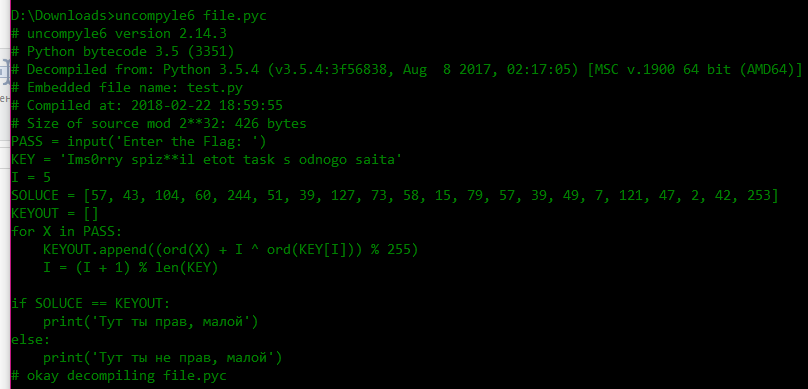

Видим .pyc файл, прогоняем через uncompyle6 и получаем исходник:

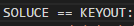

Видим функцию шифрования. Обратим внимание на это:

То есть, SOLUCE - это зашифрованный флаг, с которым сверяется введенное значение. Следовательно, чтоб получить флаг, нам надо расшифровать SOLUCE.

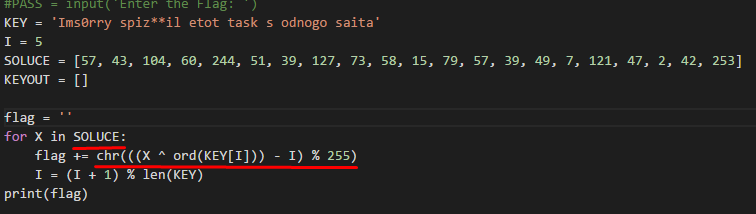

Меняем немного функцию шифровки:

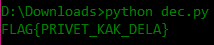

И получаем флаг:

Task #8 [Tribute to QCTF]

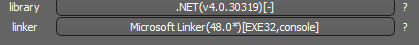

Дается вот такой файлик:

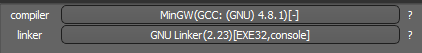

Открываем в IDA и видим следующее:

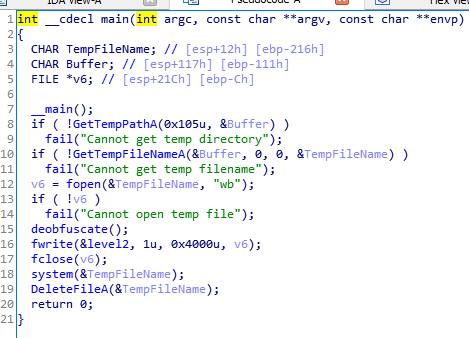

После запуска в %temp% создается и запускается файл, а после его закрытия - удаляется. Пробуем запустить и видим следующее:

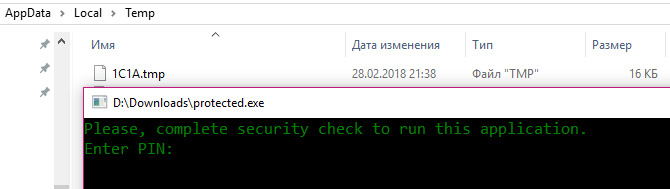

.tmp файл является .NET приложением:

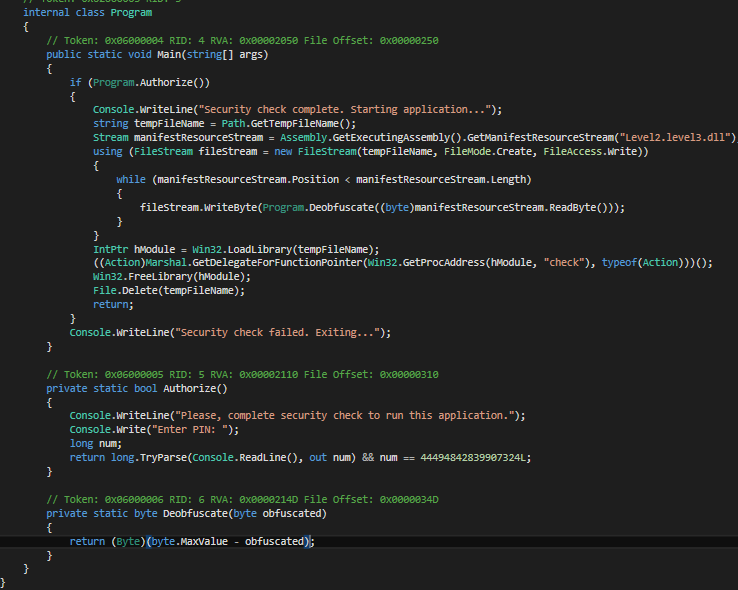

Экспортим через dnSpy в проект и открываем:

Программа содержит в себе зашифрованную дллку, которую после запуска расшифровывает, кладет в %temp% и запускает из нее некую функцию check, после чего удаляется.

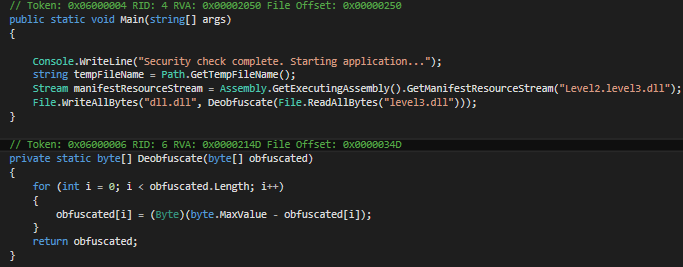

Дешифруем дллку:

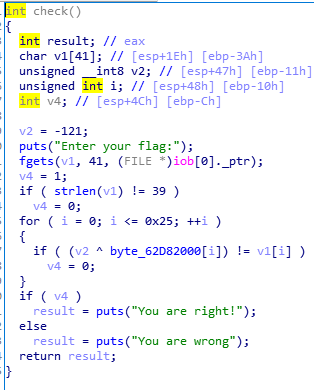

Открываем в IDA и находим ту самую функцию check:

Видим, что вводимый флаг сравнивается с массивом байт, поксоренным на -121

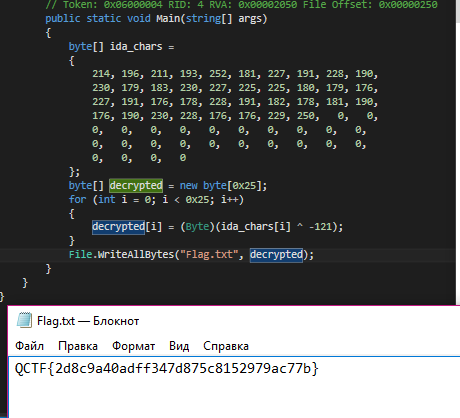

Через экспорт данных в иде копируем этот массив и дешифруем, получая флаг:

-------------------------

Первый таск был взят с root-me.org, второй с qctf.ru

@ims0rryblog