WinSpy backdoor

@webware

Добрый день,Уважаемые Друзья и Форумчане.

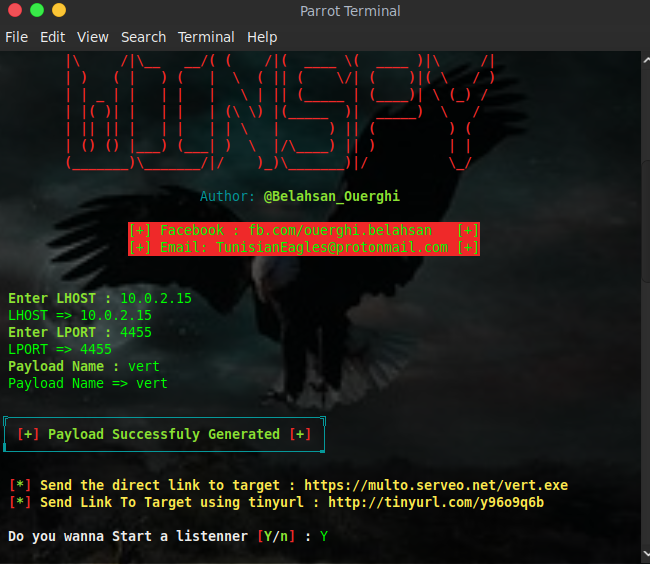

Сегодня рассмотрим свежий софт WinSpay.

Он представляет из себя генератор файла-backdoor c произвольным именем и расширением exe.

Работа его основана на совмещённой деятельности с Metasploit и получением сессии.

Автор этого инструмента Tunisian Eagles из Туниса.

Инструмент был обнародован 7 дней назад к сожалению,поэтому он в открытом разделе.

И всё же на всякие вирус-тоталы заливать не надо файл,думаю это понятно.

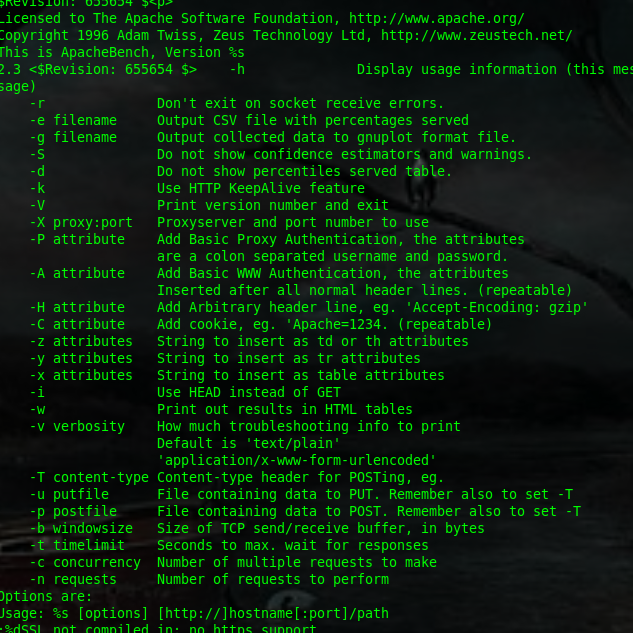

Зависимости:

1 - metasploit-framework

2 - xterm

3 - apache2

4 - whiptail

Предназначен WinSpy для атаки целей с атакующих машин BackBox Linux,Kali linux и Parrot os.

В основе его работы заложена переадресация с ресурса serveo на ресурс,который позволяет сократить ссылку и скачать файл.

Автор обзора и Администрация Форума предупреждают о запрете применения рассматриваемого инструмента в незаконных целях.

Вся информация предоставлена исключительно для ознакомления и изучения проблем безопасности.

Установка:

# git clone https://github.com/TunisianEagles/winspy.git # cd winspy # chmod +x setup.sh # ./setup.sh # chmod +x winspy.sh # ./winspy.sh -запуск

Очень важен самый первый запуск,поскольку инструмент требует прав root.

После введения ip адреса атакующей машины и порта с именем backdoor,

откроется терминал xterm,который не надо закрывать и согласиться на соединение с ресурсом serveo (пишем yes)

На основном скриншоте видно, как сгенерировались 2 ссылки.

Нижнюю отправляем атакуемой цели, которой при переходе тут же предлагается скачать заветный файл.

Ссылка будет в дальнейшем приводить на этот ресурс.

Нам в этот момент требуется согласиться с запуском Listener в Metasploit.

Смотрим внимательно,если вместо нижней ссылки будет статус Error,значит что-то неверно.

Пробуйте изменить порт прослушивателя или адрес vpn.

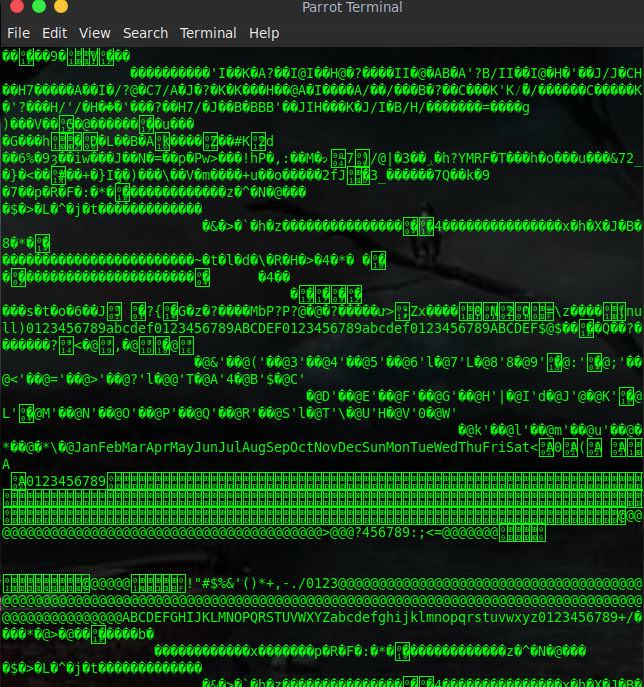

Backdoor помимо основной части

Имеет ещё некую описательную часть.

Ловим сессию

Всех благодарю за внимание и до новых встреч.