Wifi Pumpkin – MITM атаки и аудит WiFi сетей

Life-Hack [Жизнь-Взлом]/ХакингWifi Pumpkin-это система аудита безопасности, используемая для проверки безопасности Wi-Fi от угроз, таких как man in the middle attacks. Инструмент также может создавать мошеннические точки доступа Wi-Fi, атаки deauth на клиентские точки доступа, монитор запросов зондирования и учетных данных, прозрачный прокси-сервер, атаку центра обновления Windows, фишинг-менеджер, отравление ARP, спуфинг DNS, Pumpkin-Proxy и захват изображений на лету.

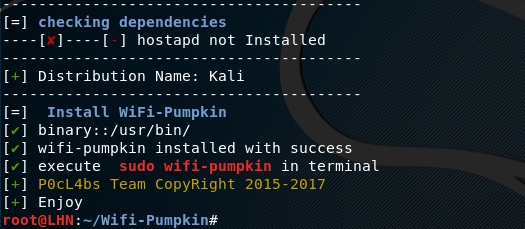

Установка Wifi Pumpkin

Wifi Pumpkin поддерживается Kali Linux, Parrot OS, Pentoo, и Ubuntu. Wifi Pumpkin может быть установлен путем клонирования фреймворка из github и запуска установщика, как показано в следующих командах.

git clone https://github.com/P0cL4bs/WiFi-Pumpkin.git cd WiFi-Pumpkin chmod +x installer.sh sudo ./installer.sh --install

Для работы Wifi Pumpkin требуется следующее программное обеспечение.

- hostapd

- isc-dhcp-server

- php5-cli

- rfkill

- iptables

- Nmcli

Isc-dhcp-server и php5-cli являются необязательными. Зависимости можно установить, выполнив requirements.txt выглядит следующим образом.

pip install –r requirements.txt

Как работает Wifi Pumpkin

Wifi Pumpkin можно использовать во многих отношениях. Для демонстрационных целей, мы собираемся создать подставную точку доступа, где любой может подключиться без каких-либо учетных данных.

Функции

- Rogue Wi-Fi Access Point

- Deauth Attack Clients AP

- Probe Request Monitor

- DHCP Starvation Attack

- Credentials Monitor

- Transparent Proxy

- Windows Update Attack

- Phishing Manager

- Partial Bypass HSTS protocol

- Support beef hook

- ARP Poison

- DNS Spoof

- Patch Binaries via MITM

- Karma Attacks (support hostapd-mana)

- LLMNR, NBT-NS and MDNS poisoner (Responder)

- Pumpkin-Proxy (ProxyServer (mitmproxy API))

- Capture images on the fly

- TCP-Proxy (with scapy)

Wifi Pumpkin требует Ethernet и wifi адаптер, чтобы сделать точку доступа Wi-Fi. Выполните следующую команду, чтобы проверить доступный интерфейс Wi-Fi.

iwconfig

В большинстве случаев это wlan0. Следующим шагом является запуск WiFi Pumpkin . Выполните следующую команду, чтобы открыть интерфейс WiFi Pumpkin.

wifi-pumpkin

Если это не работает, выполните ту же команду с опцией sudo i-e

sudo wifi-pumpkin

Как только WiFi Pumpkin получит доступ в интернет , перейдите на вкладку модули, выберите нужные плагины для аудита или имитации атаки беспроводной доступ в интернет.

Следующим шагом является настройка точки доступа на вкладке Параметры. Вкладка параметры предлагает различные конфигурации для адаптации, такие как настройка точки доступа (настройка SSID и BSSID, выбор сетевого адаптера), настройка монитора активности и настройка DHCP. На вкладке Настройки есть опция включения беспроводной безопасности. Держите его непроверенным для создания мошеннической точки доступа без каких-либо учетных данных.

После завершения настройки Нажмите кнопку Пуск, чтобы разрешить точке доступа транслировать бесплатный Wi-Fi в непосредственной близости. Wifi Pumpkin имеет окно мониторинга активности, которое захватывает весь трафик пользователей, которые связаны с точкой доступа.

Wifi Pumpkin-это достойная платформа для тестирования на проникновение, которая может легко имитировать атаки wifi для оценки безопасности. Интерфейс GUI делает использование фреймворка менее техническим, ещё более упрощаются популярные атаки с мошеннической точкой доступа. Фреймворк реализует комплексный подход к атаке Rogue AP, что упрощает работу продвинутого хакера.

Wifi Pumpkin на практике

Перейдите в настройки и поменяйте имя точки доступа

В Activity Monitor settings (настройках монитора активности) я ставлю галочки на HTTP-Requests (веб-запросы), HTTP-Authentication (учётные данные с веб-сайтов) и Pumpkin-Proxy.

Во вкладке Plugins (плагины) выберите, что вам важнее. Pumpkin-Proxy позволяет использовать различные готовые решения (кейлогеры, BeEF, внедрение кода и т.д. Зато SSLStrip+ в паре с dns2proxy позволяют обходить HTTPS и перехватывать намного больше учётных данных.

Во вкладке Plugins имеется краткое описание каждого плагина. Когда настройка будет завершена, нажмите Start. Можно увидеть перехваченные учётные данные для сайтов которые ввела жертва использующая вашу точку доступа.

У некоторых из них имеются опции. Для изменения опций плагина нажмите Settings напротив названия плагина. Все эти плагины будут срабатывать только на веб-сайтах без HTTPS. Посмотрим работу этих плагинов на примере keylogger, т.е. мы будем перехватывать нажатия клавиш. Остановите работу ТД, если она запущена, перейдите во вкладку Plugins, выберите там Pumpkin-Proxy:

Теперь отметим желаемые для использования плагины Pumpkin-Proxy:

Запускаем точку доступа. Перейдите во вкладку Activity-Monitor, там кликните на PumpkinProxy:

В этом окне отображаются данные о работе плагина и перехваченная информация.

Кроме своего главного назначения – фальшивая точка доступа, WiFi-Pumpkin может выполнять другие функции, благодаря встроенным модулям. К этим модулям относятся:

- Деаутентификация клиентов. Начинается со сканирования, затем из списка клиентов можно выбрать любого, кого нужно отсоединить от Wi-Fi:

Слежение за запросами зондирования (Probe Request) – они показывают, какие клиенты к каким точкам доступа пытаются подключиться:

- а также DHCP Starvation

- Фальшивые обновления Windows

- Фишинговый веб-сервер и прочие.