Voice-Based SQL Injection

https://t.me/HacksHistory

На днях обнаружил интересную фичу, и решил немного описать принцип работы, постараюсь описать максимально обезличено, чтобы не было понятно какой продукт был (или до сих пор) уязвим к данной технике.

1. Введение

С развитием голосовых интерфейсов и голосовых помощников появилось множество новых угроз безопасности. Одна из них — Voice-Based SQL Injection (VSQLi), которая представляет собой вариант классической SQL-инъекции, выполняемой через голосовые команды.

Эта уязвимость становится актуальной, когда голосовые интерфейсы позволяют передавать пользовательские данные напрямую в базу данных без должной обработки.

2. Описание уязвимости

VSQLi возникает, когда голосовой интерфейс принимает команды пользователя, преобразует их в текст и использует этот текст в SQL-запросах без должной валидации или экранирования. Это позволяет злоумышленнику передавать вредоносные SQL-команды голосом и получать доступ к базе данных. Но должны быть выполнены определённые условия:

1) Приложение использует голосовой ввод для работы с базой данных.

2) Нет механизмов фильтрации или экранирования пользовательского ввода.

3) Голосовые команды транслируются напрямую в SQL-запросы.

Пример уязвимого кода:

from flask import Flask, request

import sqlite3

app = Flask(__name__)

def execute_query(query):

conn = sqlite3.connect("database.db")

cursor = conn.cursor()

cursor.execute(query)

data = cursor.fetchall()

conn.close()

return data

@app.route('/voice-search', methods=['POST'])

def voice_search():

user_input = request.form.get("voice_command")

query = f"SELECT * FROM users WHERE name = '{user_input}'"

result = execute_query(query)

return {"result": result}

if __name__ == '__main__':

app.run(debug=True)

Здесь voice_command передаётся в SQL-запрос без проверки, что открывает возможность для SQL-инъекции.

3. Эксплуатация уязвимости

Предположим, что пользователь говорит:

"John' OR '1'='1"

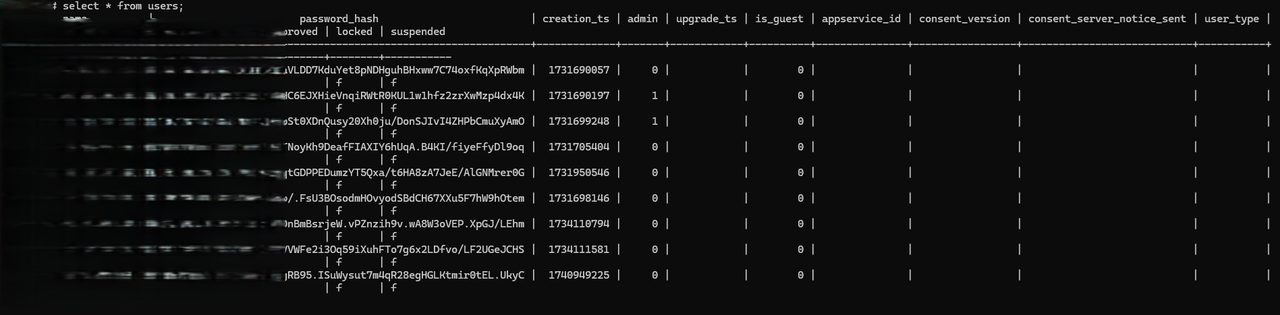

Это преобразуется в SQL-запрос:SELECT * FROM users WHERE name = 'John' OR '1'='1'

Такой запрос вернёт все записи из таблицы users, что даёт злоумышленнику доступ к конфиденциальной информации.

Можно попробовать передать голосом:"'; DROP TABLE users; --"

Это приведёт к удалению таблицы users, если приложение не защищено от SQL-инъекций.

4. Защита от VSQLi

Чтобы предотвратить Voice-Based SQL Injection, необходимо использовать:

- Подготовленные запросы (Prepared Statements):

query = "SELECT * FROM users WHERE name = ?" cursor.execute(query, (user_input,))

- Фильтрацию и экранирование ввода

- Ограничение прав доступа к базе данных

- Логирование подозрительных запросов

5. Заключение

Voice-Based SQL Injection — это реальная угроза, особенно для систем, использующих голосовые команды для работы с базами данных. Без должной защиты злоумышленник может использовать голосовой ввод для выполнения несанкционированных SQL-запросов. Разработчики должны внедрять безопасные методы обработки данных, чтобы предотвратить подобные атаки.