Весточки-повесточки

In2security

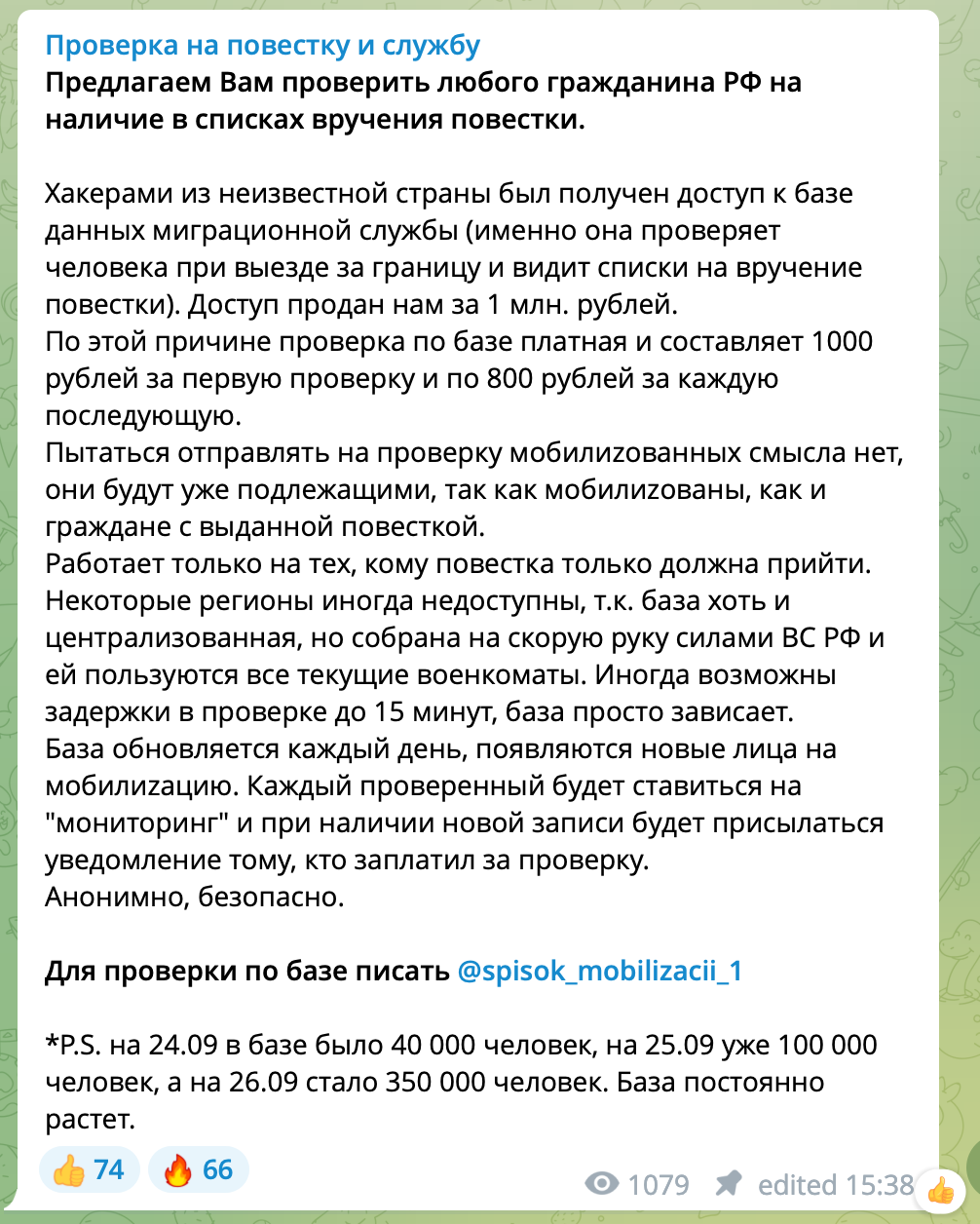

Первый пример нам любезно подкинул канал "Проверка на повестку и службу". Количество подписчиков у него не достигает даже 900, а единственная цель заключается в том, чтобы отправлять желающих провериться к "менеджеру".

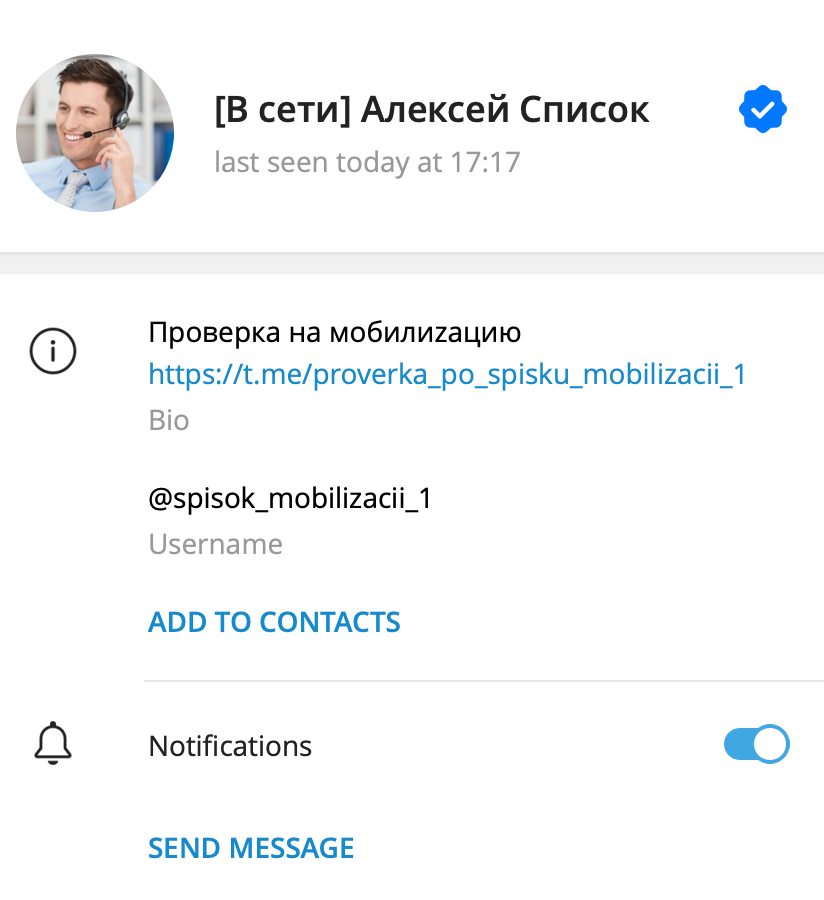

Менеджер Алексей отвечает довольно быстро и сообщает, что заветную проверку можно организовать всего за 1000 рублей. Оплату предлагается переводить на банковские карты или в криптовалюте.

Посмотрим и карты, и криптокошельки. В распоряжении Алексея имеется кошелек:

1ExJErDexCXaFVNJRPTqoE9jp1znqyNc2u

Кошелек существует аж с 2018 года. За это время через него было осуществлено 37 транзакций на общую сумму примерно 10 тысяч долларов по нынешнему курсу. Еще год назад эта сумма значительно отличалась в большую сторону.

Последняя транзакция датирована 13 сентября, что говорит о том, что любители криптовалюты к Алексею за удалением информации не обращались.

А что там с картами?

На выбор предлагается 2 варианта: Росбанк и Райффайзен.

Карта для оплаты банка Росбанк: 5246141044660608

Для переводу по номеру телефона: 79518126899

Карта для оплаты банка Райффайзен: 2200300510453598

Для переводу по номеру телефона: 79517928752

Первый номер принадлежит 19-летнему Вадиму из Челябинска, который, исходя из его профиля в соцсети, никак не тянет на серьезного злодея. Максимум на дропа или старого владельца номера. Так что похоже, что этот след ложный.

Проверка по номеру карты показывает, что владельцем карты Росбанка значится некая Татьяна Б., А карты Райффайзена - Евгений Александрович Н.

Ну да ладно. Завершим на этом нашу миссию и позволим дальше разбираться правоохранителям, все основные вводные для этого у них есть.

Перейдем к другому примеру, тем более, что он куда интереснее.

Все началось с того, что нам на глаза стали попадаться объявления с предложением удалить человека из базы Госуслуг. "Какой еще базы?" - спросите вы и будете совершенно правы. А дело вот в чем. Некие предприимчивые люди придумали красивую легенду о том, что списки лиц, подлежащих мобилизации, хранятся на портале Госуслуг и если удалить фамилию из этого списка, повестка не придет. С этой целью они даже создали соответствующую группу в Telegram.

Для начала мы решили посмотреть, как именно работает этот развод и сколько стоит соответствующая услуга. Вот что сообщили нам мошенники:

Сотрудничество осуществляется по предоплате 50% (5000 руб), это деньги для человека с доступом до портала Госуслуги. От вас требуются такие данные(ФИО, дата рождения) в случае обнаружение ваших полных тезок, нам потребуется дополнительная информация. После всех действий, мы отправляем вам фото подтверждение результатов и потом вы отправляете оставшееся 50%.

Ну в общем все ясно, как минимум 5000 рублей с одного доверчивого человека получить можно, а если повезет и все 10, ведь факт удаления подтверждается не абы чем, а фото!

Админом группы является некто Макс @barnsup. Если внимательно прочитать сообщение выше, можно обратить внимание на весьма нестандартную для центральной России лингвистическую форму: "доступ до портала". Согласитесь, вы бы написали: "доступ к порталу". А вот в сопредельном государстве такая форма вполне применяется, что уже дает некоторую пищу для размышлений.

Впрочем, пока это все, что удается выяснить относительно Макса, так что посмотрим на других участников группы.

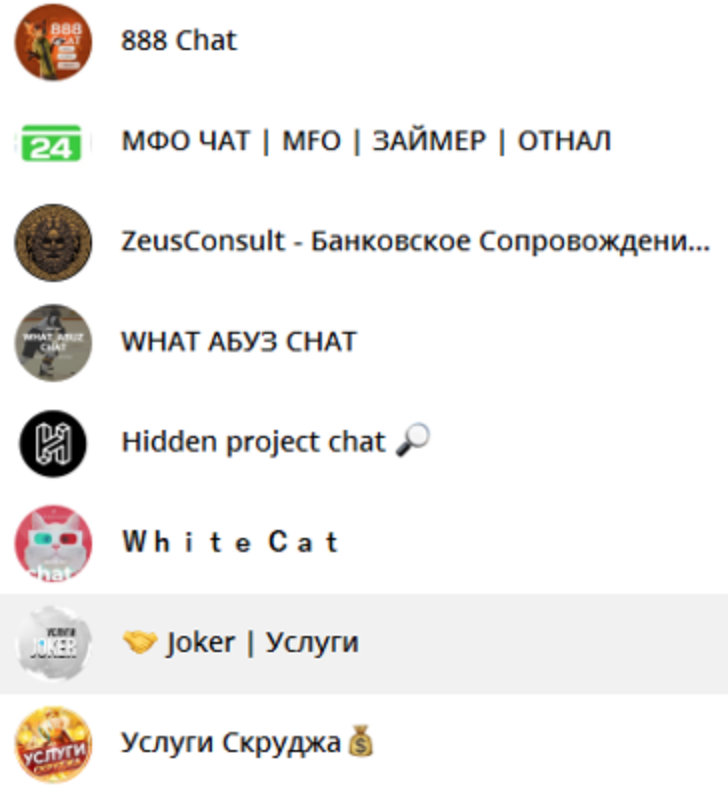

Тут обращают на себя внимание двое: Raze4 и Laflare, так как оба они состоят сразу в нескольких Telegram-чатах противоправной тематики, причем чаты эти пересекаются у обоих.

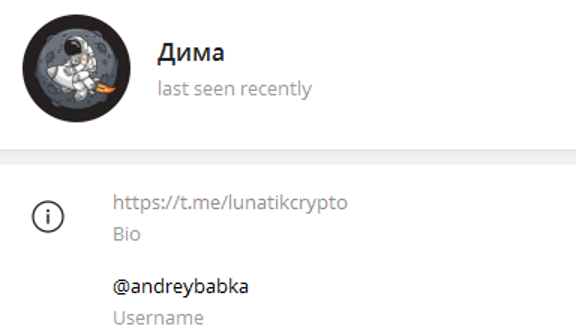

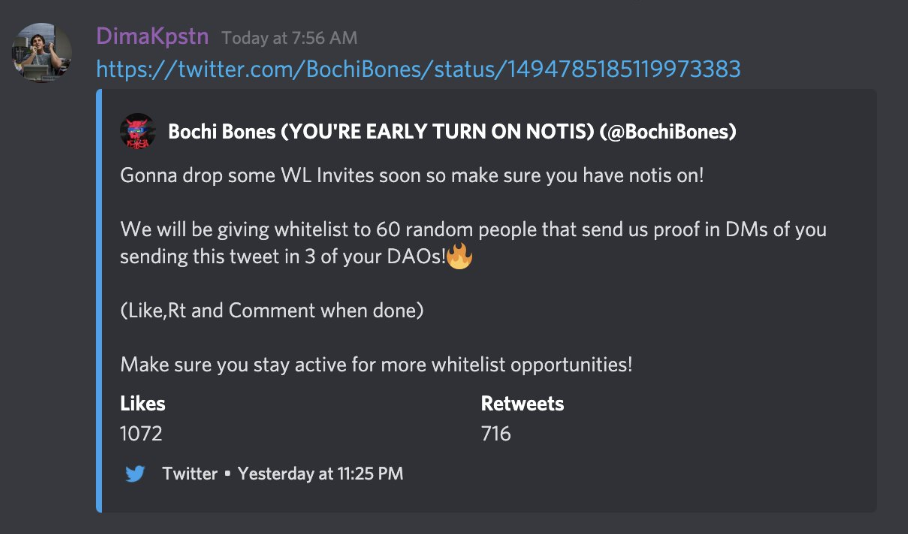

Еще один участник группы - Дима @andreybabka в этих скам-группах не замечен. И кто бы мог подумать, что именно он даст нам следующую зацепку.

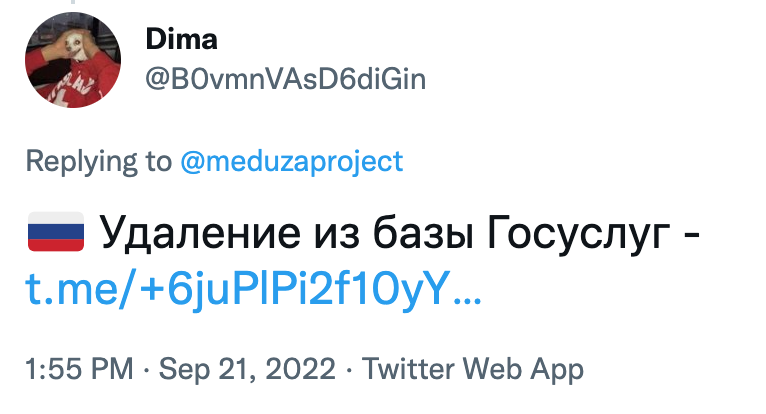

А все дело в том, что кто-то уже пару недель засоряет Twitter комментариями со ссылкой на искомую группу "Удаление из базы Госуслуг". И зовут этого человека... Дима!

Менее чем за год Дима наплодил аж тысячу с лишним твитов, но их мы разберем чуть позже, а пока заглянем в профиль.

В профиле нам наиболее интересна вот эта ссылка: t.me/lunatikcrypto. Совершенно удивительным образом она совпадает со ссылкой в профиле Димы @andreybabka в Telegram.

Похоже, что пазл сходится. Дима из Twitter и Дима из Telegram это одно лицо. К тому же он явно имеет отношение к схеме с удалением из базы, иначе зачем ему ее так активно форсить? Поэтому остановимся на нем поподробнее.

При помощи одного популярного OSINT-бота, смотрим, в каких каналах состоит @andreybabka, и обнаруживаем, что немалая часть из этих чатов украиноязычная или вообще имеет территориальную привязку к Украине.

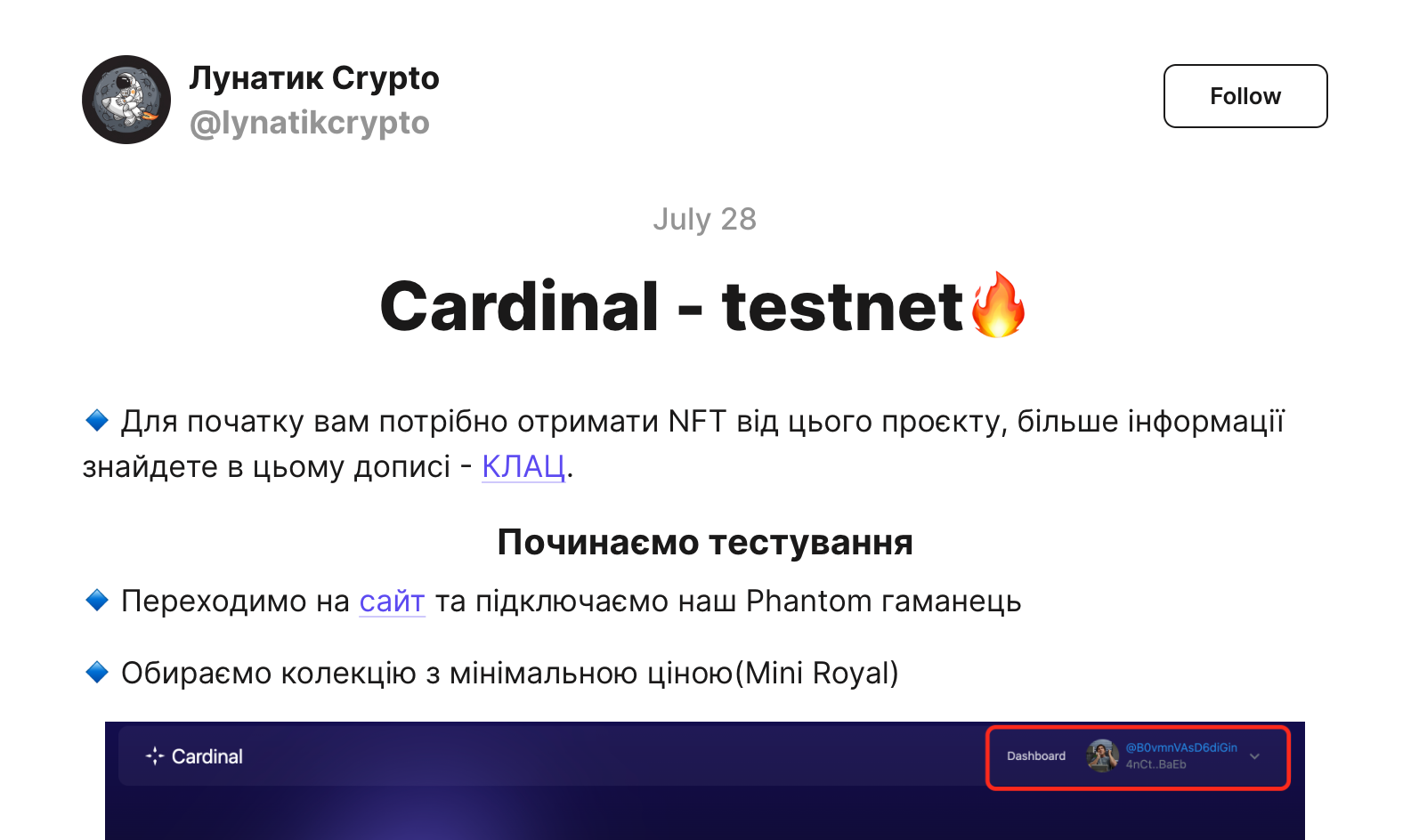

Впрочем, это неудивительно, ведь его канал Lunatikcrypto и связанный с ним Teletype https://teletype.in/@lynatikcrypto также ведутся на украинском языке.

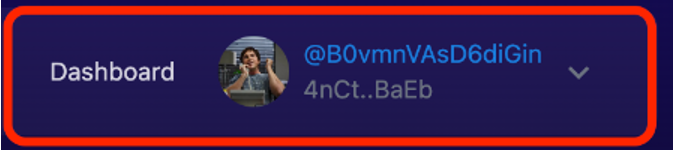

На скриншоте из статьи от 28 июля прекрасно видно, что аккаунт в системе Cardinal использует то же имя, что и Twitter. Сомнений в том, что Дима тот самый уже не остается.

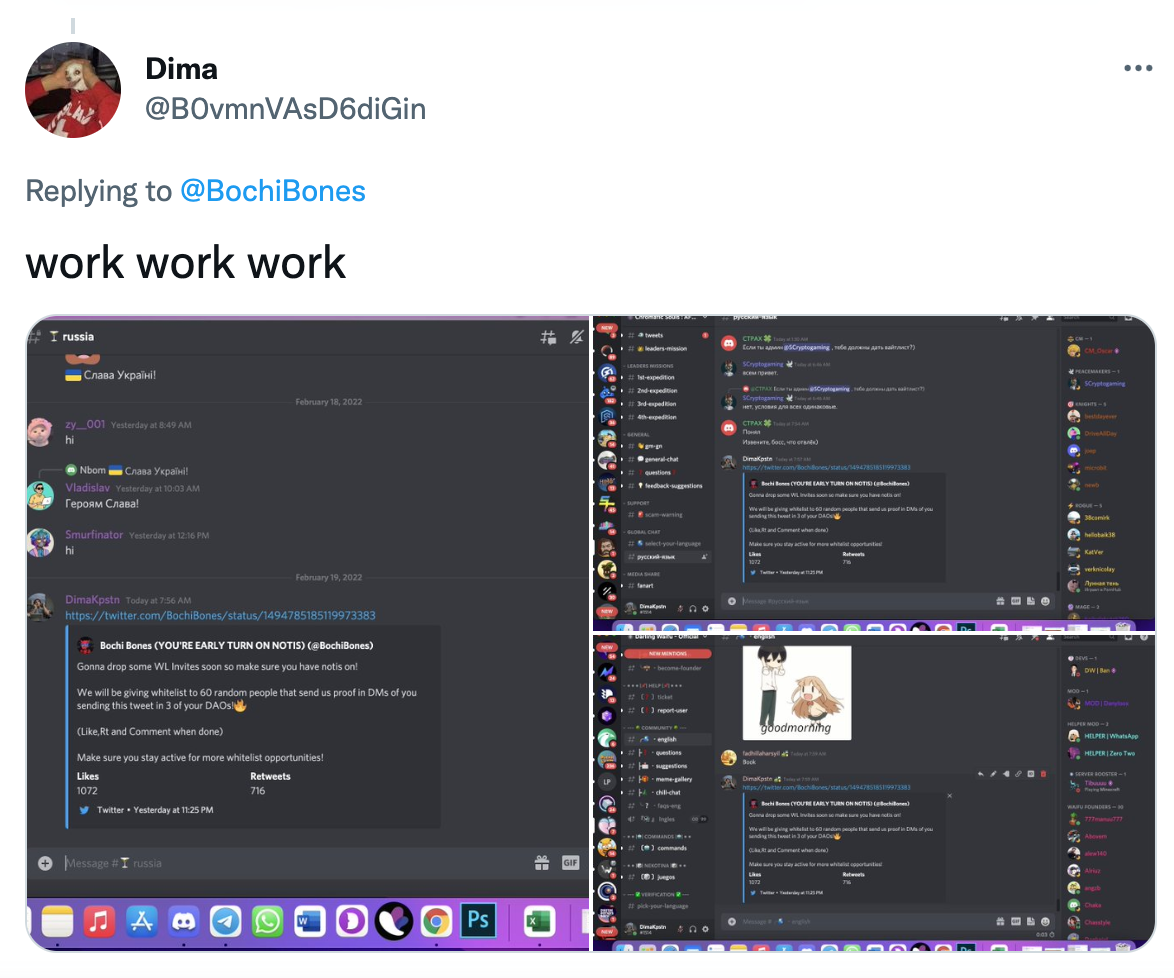

Копаем дальше и находим пост в Twitter от 19 февраля 2022 года, в котором Дима публикует скриншоты из игры Eizper Chain.

Давайте немного увеличим его.

Ого! Аватарка такая же, как и в системе Cardinal, которую мы упоминали чуть выше.

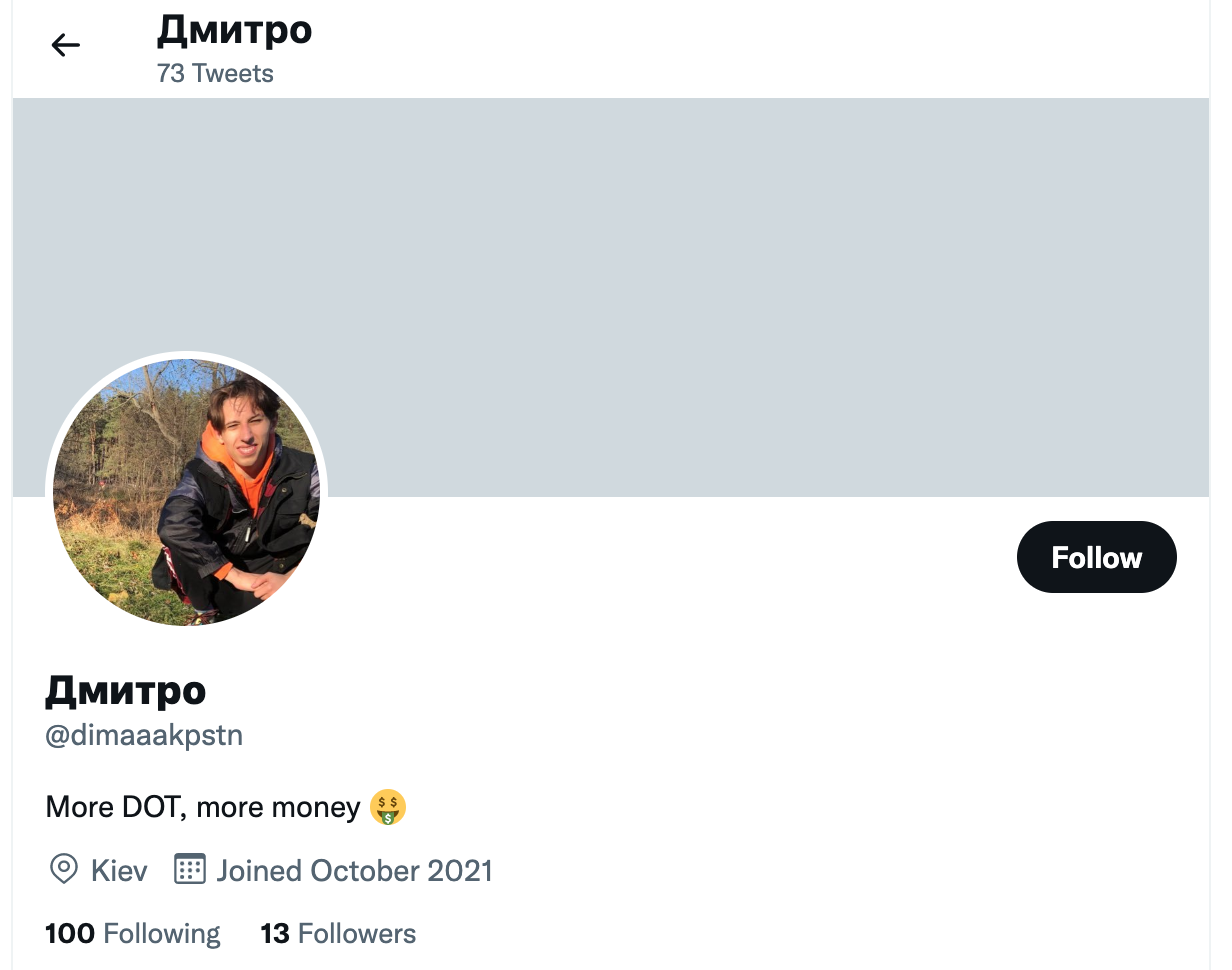

А вот ник другой, но в нем присутствует Дима! Совпадение? Где уж там. А дальше еще больше. Обнаруживаем, что некто в Twitter с ником Dimaaakpstn регулярно тегает публикации уже известного нам Димы, да и вообще тематика этих двух твиттеров поразительно схожа. Пересекать два своих аккаунта - плохая привычка, помните об этом. Но посмотрим на профиль.

Как видите, на фото здесь живой человек. И это еще одна зацепка, ведь можно поискать пользователя по фото. Находим вот такую страницу в ВК.

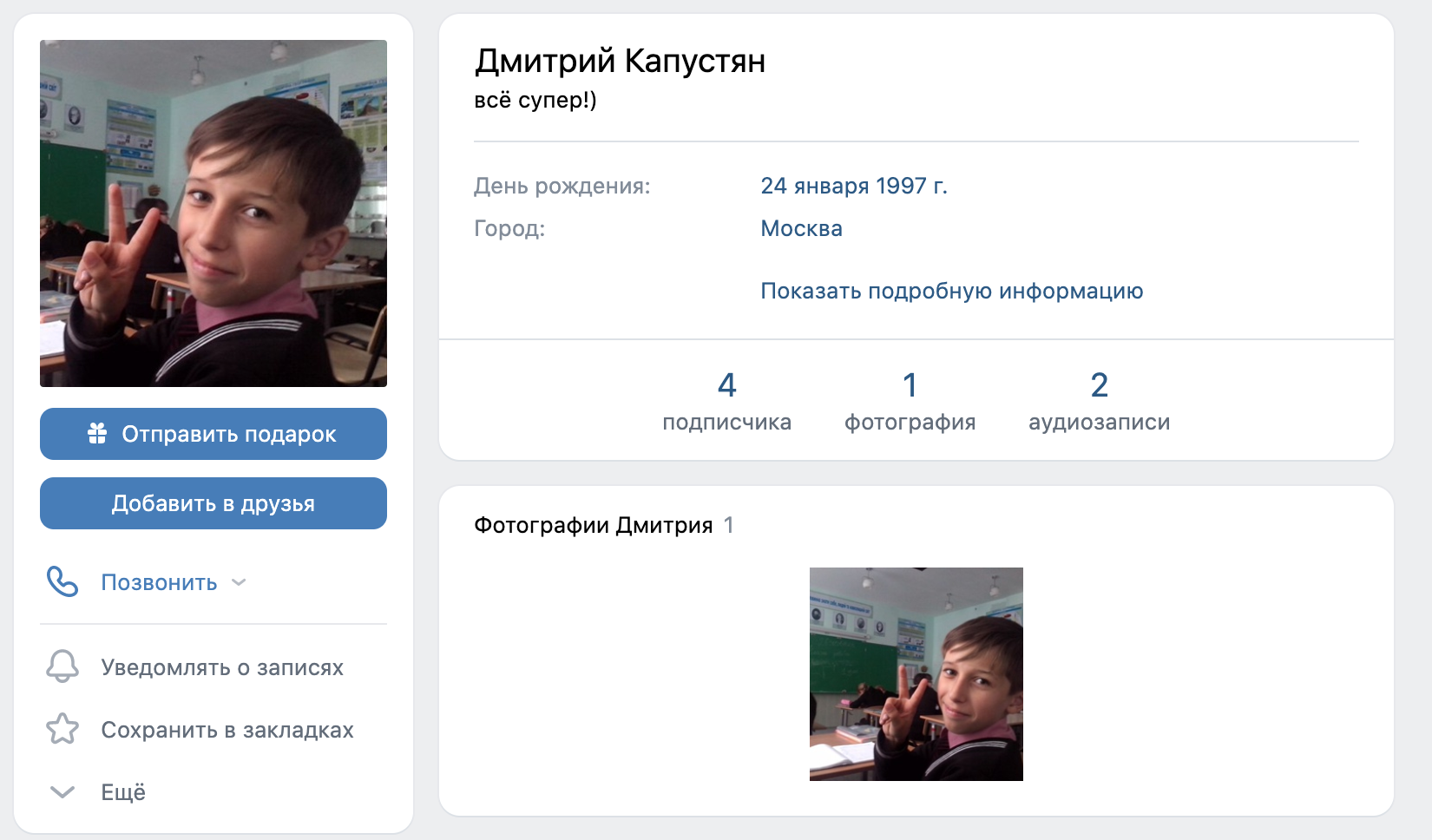

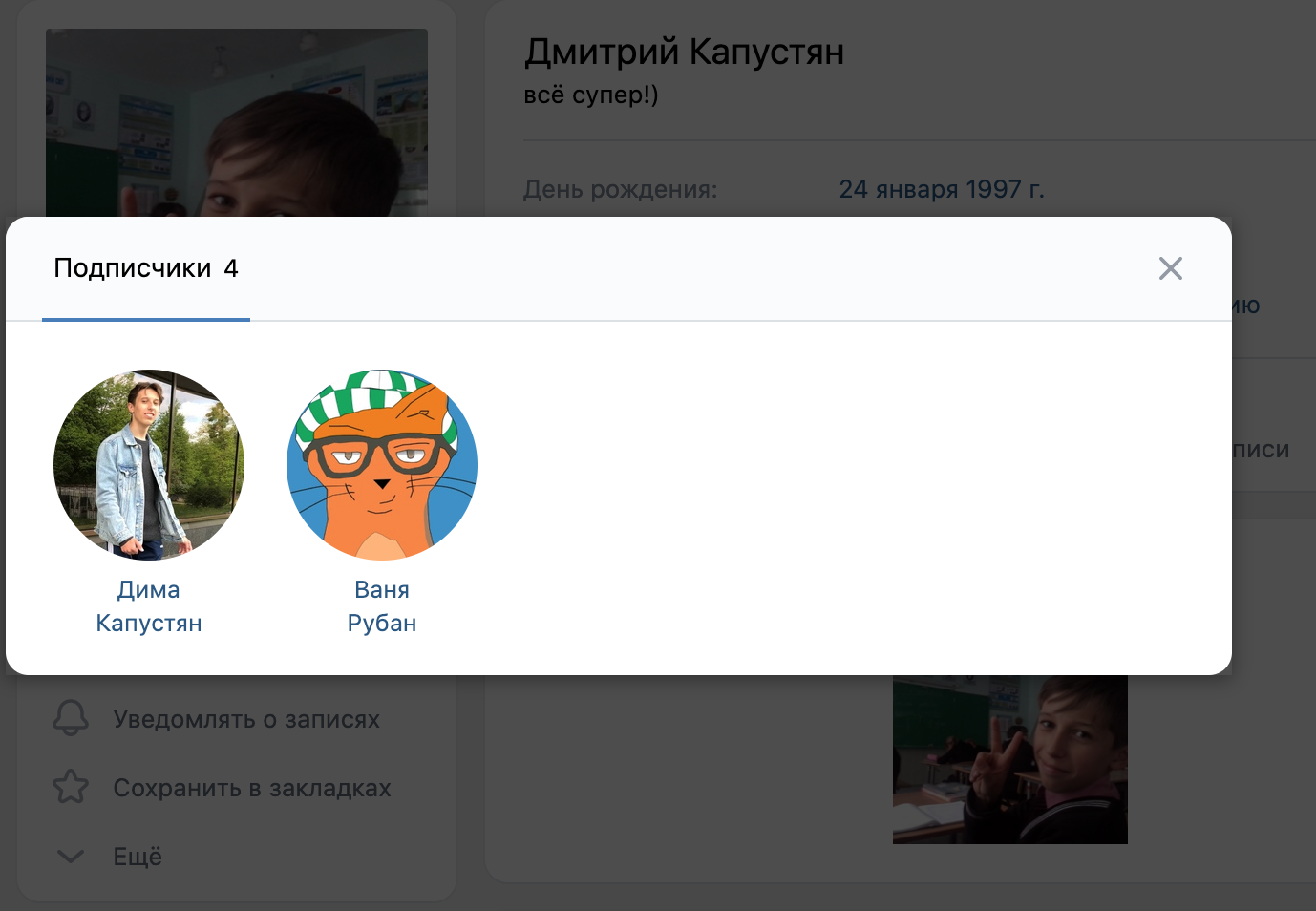

Имя поразительно подходит под шаблон ника, да и ребенок на фото в ВК явно похож на молодого человека в Twitter. Но эта страница давно заброшена. Что же делать? Не беда, ведь среди немногочисленных подписчиков Димы есть другая, более взрослая версия его же.

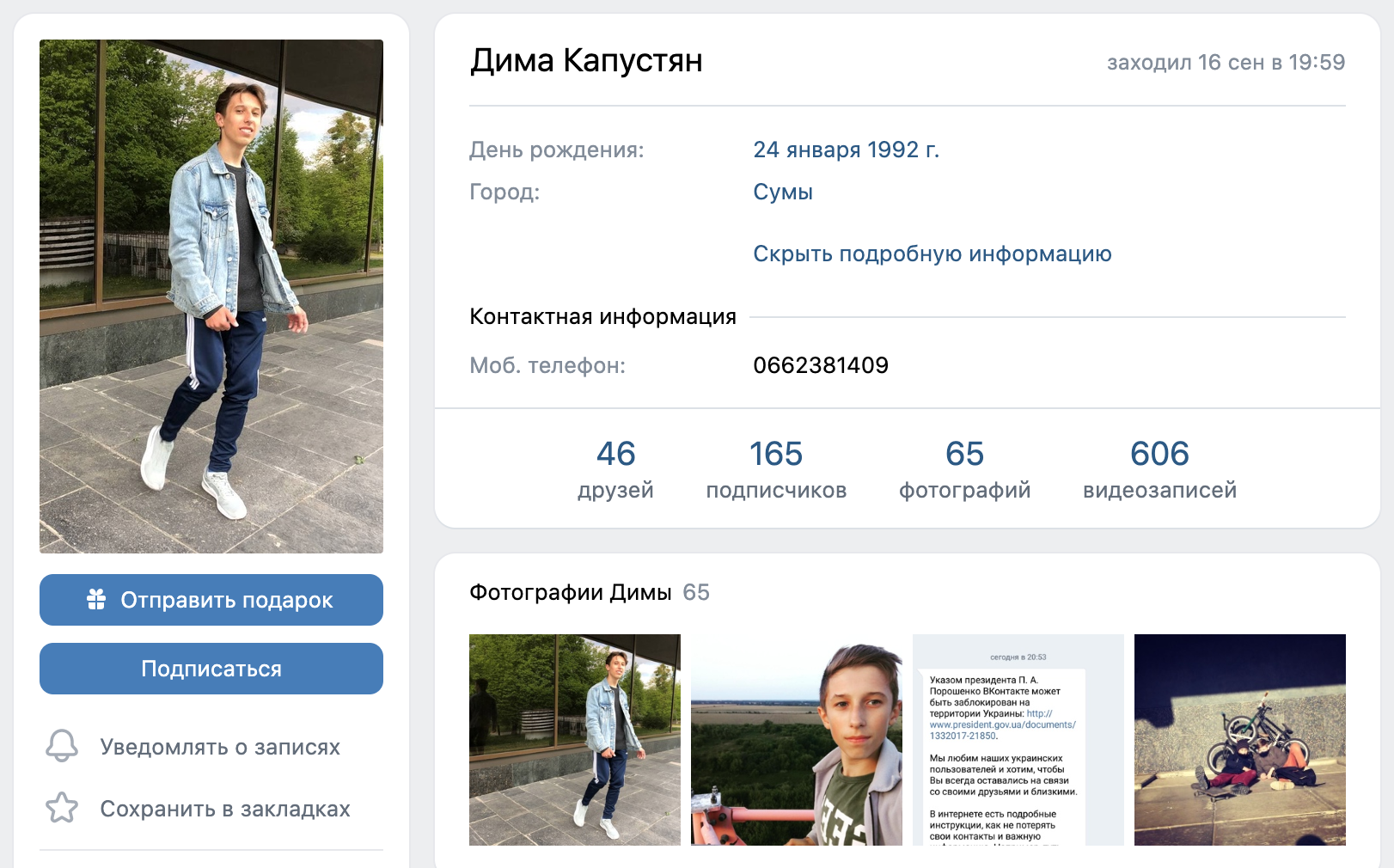

И вот тут уже профиль вполне активный. Последнее посещение - 16 сентября. Да и город вместо Москвы указан Сумы.

А вот дате рождения, пожалуй, следует верить той, что указана в профиле маленького Димы. На 30 лет он явно не тянет, да и на фото 2017 года он совсем еще ребенок.

Зато на странице указан телефон (+38)0662381409, к которому привязаны WhatsApp и Viber, в профиле которых размещено фото этого же молодого человека, а также страница в "Одноклассниках": https://ok.ru/profile/569849801495, год рождения в профиле которой указан 2002, что еще больше похоже на правду.

Ну и финальный штрих. В общем доступе находим списки студентов Сумского университета, в которых числится некто Капустян Дмитро Вiталiйович: https://docplayer.net/196864193-Spisok-studentiv-grupi-am-m-01.html.

Что мы имеем в итоге? А имеем мы 20-летнего украинского студента из Сум Дмитрия Витальевича Капустяна, который, судя по его твитам, очень мечтал заработать на крипте и грозил всем недругам украинскими хакерами, но удача не улыбнулась ему и он решил вместе со своими друзьями идти к успеху через скам в телеге. Правда банальной конспирации так и не научился. Достойный продолжатель дела мамкиных хакеров, о которых мы не раз писали на нашем канале.

Все ваши пожелания, предложения и угрозы вы можете традиционно направлять на @infosecurityevil.