ЧВК "Валерон"

https://t.me/intosecurityВ последнее время значительно активизировались злоумышленники, создающие сайты с фейковыми акциями от различных банков и других компаний. Самой популярной схемой является схема с опросами. Потенциальной жертве задают от 5-10 элементарных вопросов о качестве обслуживания и привлекательности бренда, после чего предлагают получить бонус на карту, для чего, сперва требуется ввести её номер, а потом и код из СМС-сообщения. В данной схеме может быть задействован как один, так и несколько связанных ресурсов, а все необходимые фишинговые шаблоны можно без труда найти в сети.

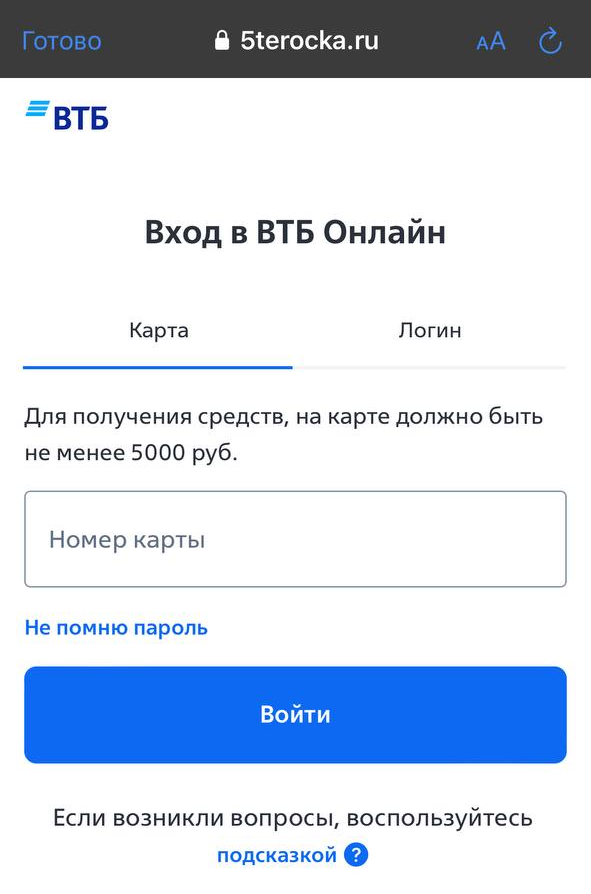

Герой нашего сегодняшнего повествования - сайт 5terochka.ru, на котором была размещена форма для ввода карты банка ВТБ. Собственно, эта форма и является конечным этапом фишинговой схемы.

Владелец домена оказался человеком весьма активным и наплодил целых 63 доменных имени, среди которых встречается и фишинг под банки, и домены для мошенничеств на торговых площадках, и фейковые интернет-магазины, сайты по продаже билетов и даже криптообменники. Вы можете убедиться в этом сами.

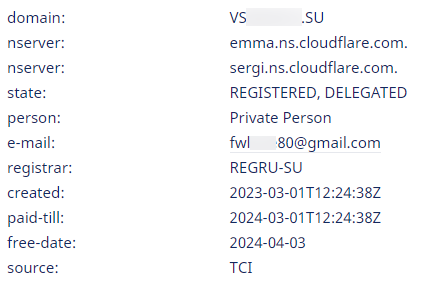

Правда среди откровенного фишинга выделяется зарегистрированный 3 дня назад домен vs******.su, представляющий собой первую букву имени в сочетании с распространенной российской фамилией.

Сам сайт не представляет ничего интересного - обычная заглушка. Только в отличие от других доменов этого владельца здесь в whois данных можно видеть адрес электронной почты: fwl***80@gmail.com.

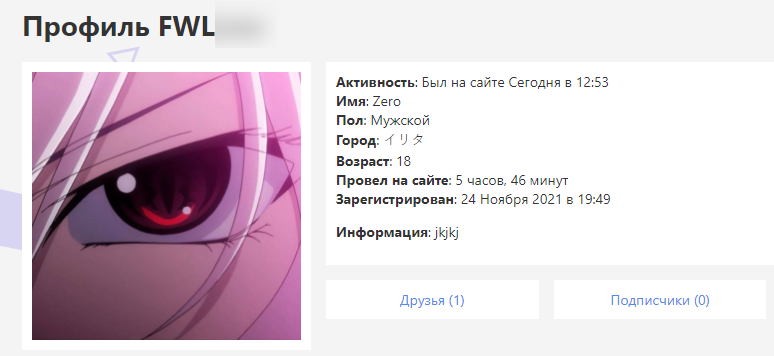

Первой же строкой по этому адресу Яндекс выдает ссылку на профиль на сайте https://globalcms.ru/id****. Похоже, что его владелец не понаслышке знаком с веб-разработкой.

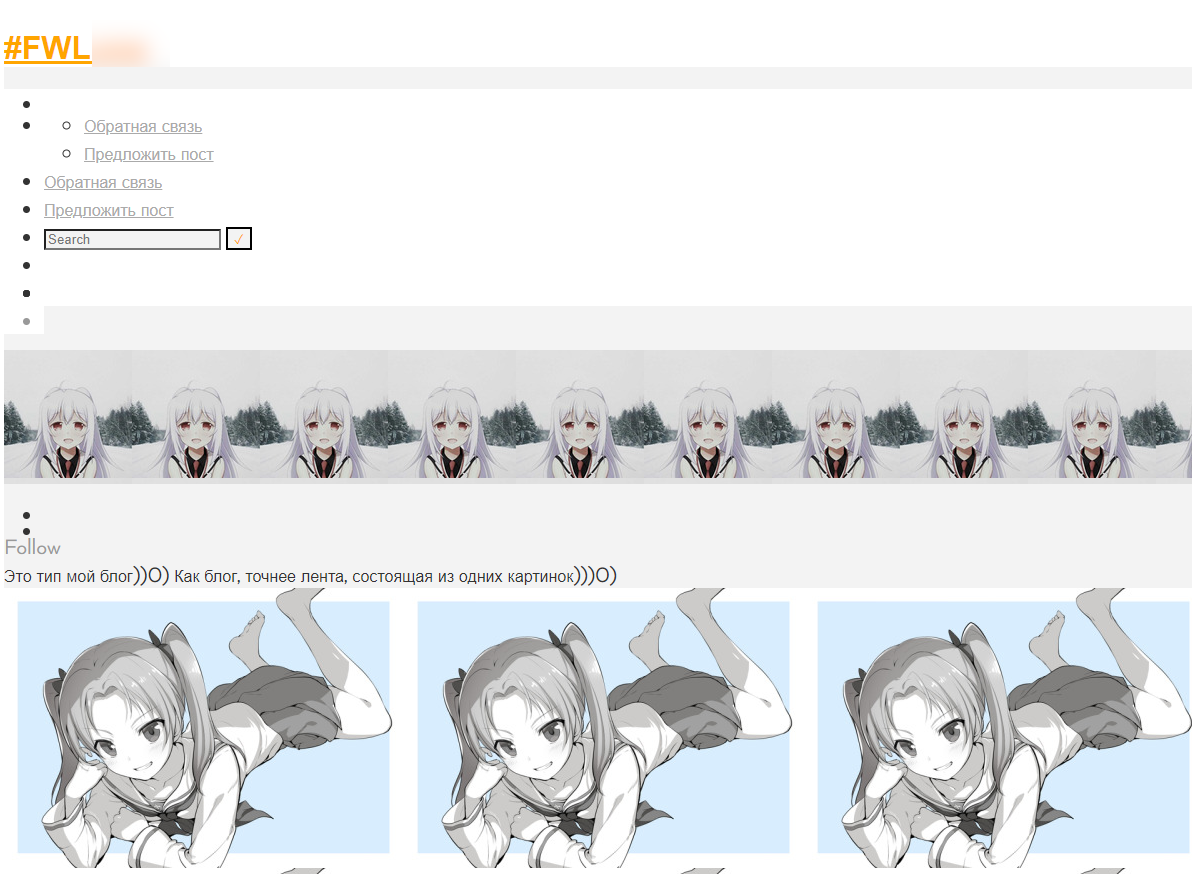

Гугл же выдает нам ссылку на блог в Tumblr: https://fwl***-blog.tumblr.com/, чуть менее, чем полностью состоящий из картинок аниме-тяночек.

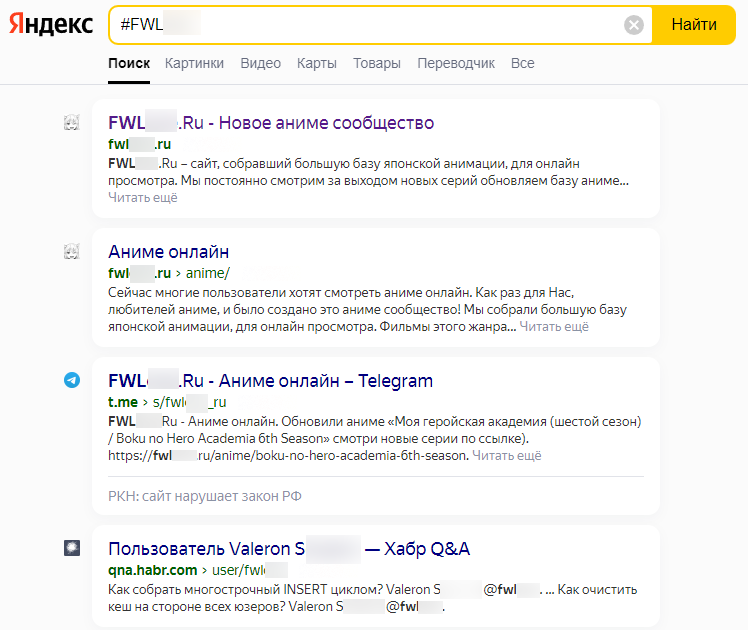

Впрочем, помимо картинок в блоге имеется хэштег #FWL***, который прекрасно известен Яндексу.

Первая и вторая ссылки в списке ведут на полумертвый ресурс об аниме, одним из админов которого является одноименный пользователь. Ресурс появился еще в 2015 году, но нынешний вид обрел только в 2022.

У сайта есть и одноименный Telegram-канал, насчитывающий 13 подписчиков: https://t.me/fwl***_ru (третья ссылка в выдаче Яндекса).

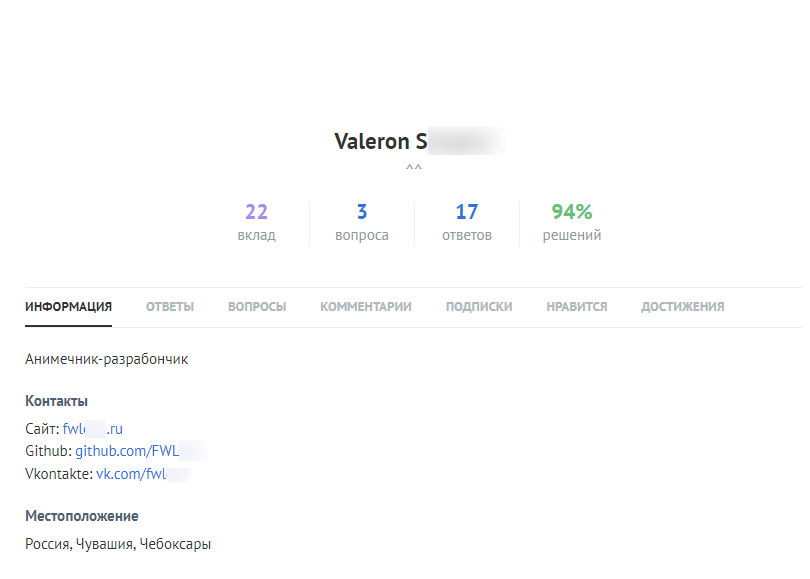

Однако, самая интересная информация прячется за четвертой ссылкой: https://qna.habr.com/user/fwl***. Это профиль на Хабре.

Профиль принадлежит "анимечнику-разработчику" Валерону С., имя и фамилия которого невероятным образом напоминают зарегистрированный 3 дня назад домен vs******.su, с которого мы начали наше повествование.

Из профиля на Хабре мы узнаем место возможного проживания - Чебоксары, а также ссылки на Github и на профиль в VK.

В целом пользователь с этим ником так хорошо наследил в сети, что мы даже не будем приводить все примеры, достаточно ввести ник или хэштег в поисковик, как в результатах выдачи вы найдете ссылки на Youtube, Steam, различные гиты и сайты для разработчиков, приложение в VK, Instagram, DevianArt, игровые сайты и многое другое. Все найденные профили объединяет любовь к аниме, а также периодическое упоминание города Чебоксары и Валерона С.

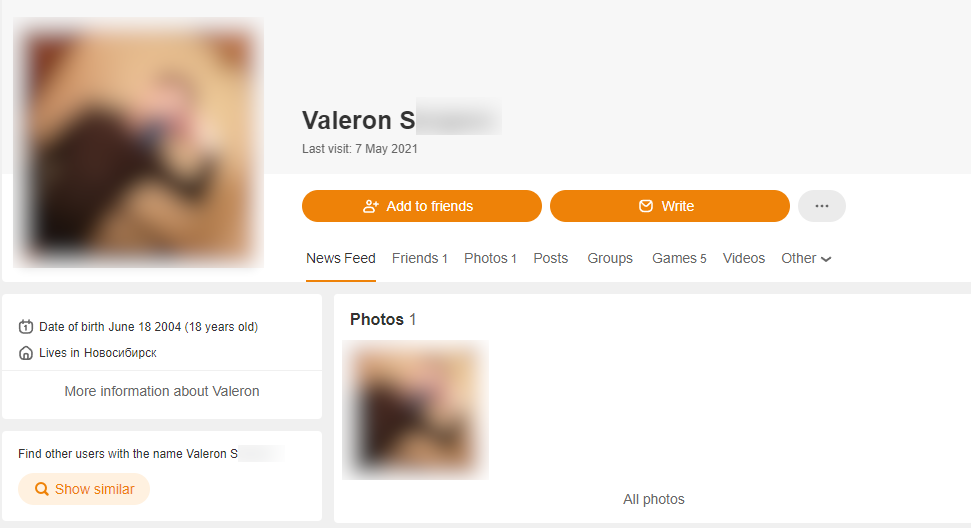

Путем нехитрых поисков обнаруживается и профиль Валерона в Одноклассниках, в котором можно увидеть его фото. И несмотря на то, что дата рождения вызывает серьезные сомнения, а город проживания не совпадает со сведениями Github, единственный человек в друзьях у Валерона проживает... в городе Чебоксары.

С учетом того, что немалая часть ресурсов Валерона (исходя из его доменов) была нацелена именно на клиентов ВТБ, надеемся что наша информация поможет службе безопасности банка совместно с полицией положить конец этой фишинговой атаке и еще лучше защитить своих клиентов.