Un documento dell'FBI mostra quali dati possono essere ottenuti dalle app di messaggistica crittografate

Pavel DurovData: 28 dicembre, 2021

Tradotto da fpoi.org

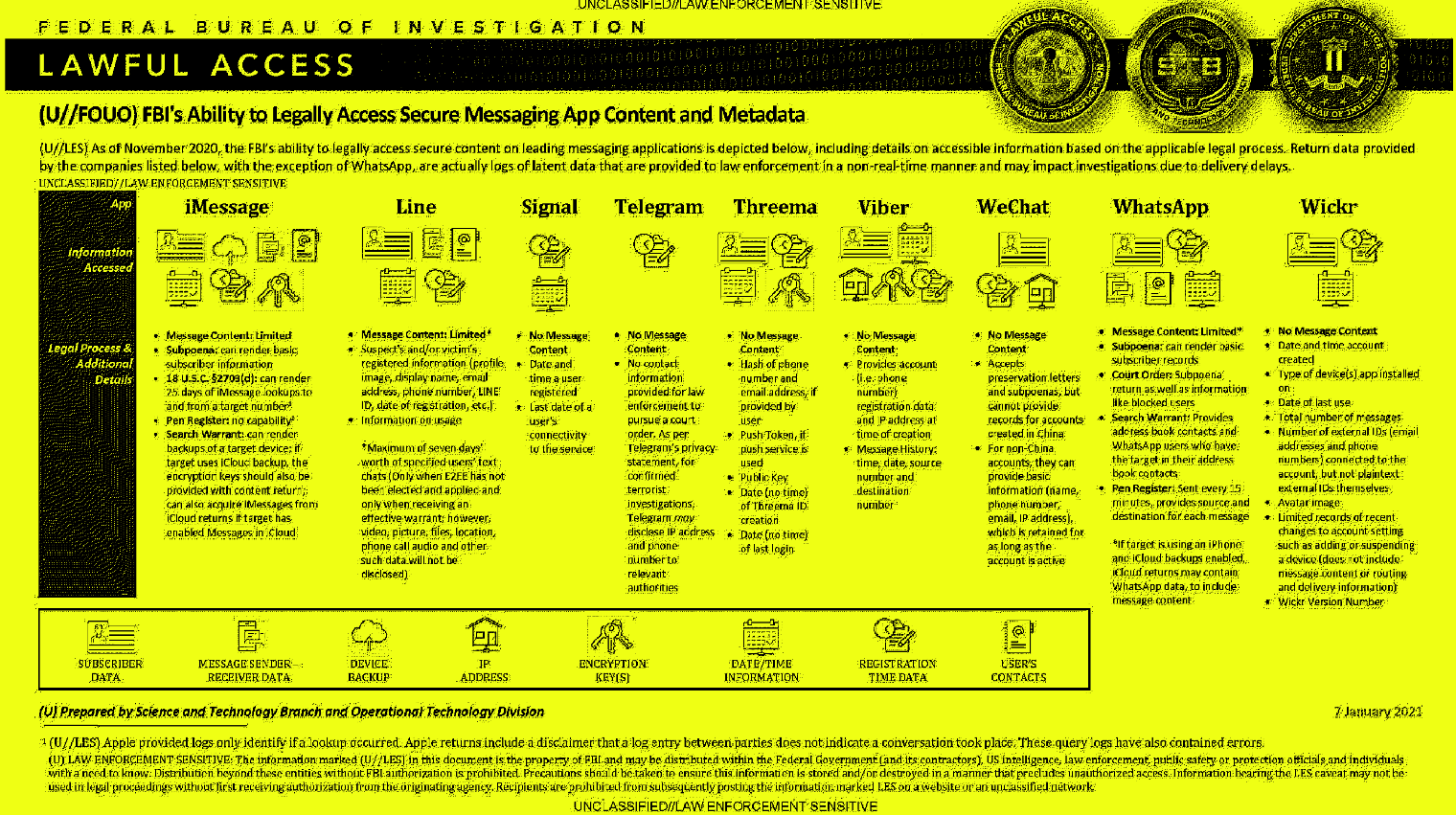

Un recente rapporto [1] ha dimostrato che Telegram rispetta la sua promessa di mantenere privati i dati degli utenti, mentre applicazioni come WhatsApp danno i dati degli utenti in tempo reale [2] a terzi, e nonostante le loro numerose affermazioni sulla "crittografia E2E", possono anche rivelare il contenuto dei messaggi.

Il rapporto ha confermato che Telegram è una delle poche applicazioni di messaggistica che non viola la fiducia dei propri utenti [1].

Non sono sorpreso. La maggior parte delle altre applicazioni non potrebbe garantire la riservatezza ai loro utenti anche se volesse. Poiché i loro ingegneri risiedono negli Stati Uniti, devono implementare segretamente delle backdoor nelle loro applicazioni quando il governo americano glielo ordina. Se un ingegnere ne parla pubblicamente, può andare in prigione per aver violato un ordine di riservatezza [3].

Nella maggior parte dei casi le agenzie non hanno nemmeno bisogno di un ordine del tribunale [4] per estrarre informazioni private dalle applicazioni di messaggistica come WhatsApp, e in altri casi, i documenti del tribunale sono avvolti nella segretezza [5]. Alcune applicazioni apparentemente sicure sono state finanziate da agenzie governative fin dal loro inizio (per esempio Anom [6], Signal [7]).

Per molti anni la National Security Agency (NSA) si è assicurata che gli standard internazionali di crittografia fossero in linea con ciò che essa potesse decifrare [8] e tutti gli altri approcci alla crittografia venivano etichettati come "non-standard" o "artigianali". Attraverso i loro rappresentanti nell'industria della crittografia (come questo [9]), la NSA ha imposto standard fallaci sulla crittografia utilizzata dal resto del mondo mettendo in guardia tutti gli altri dall'"implementare la propria crittografia".

Non c'è da stupirsi che applicazioni basate negli Stati Uniti come WhatsApp siano afflitte da backdoor [10], falle di sicurezza inserite intenzionalmente che i governi (e chiunque altro) possono usare per violare gli smartphone ed estrarre i dati privati dalle persone.

Ho sentito che i nostri concorrenti con sede negli Stati Uniti sono frustrati perché non possono eguagliare la crescita di Telegram nonostante i forti investimenti nel marketing (qualcosa in cui Telegram non ha mai dovuto investire). Ma per eguagliare la nostra crescita devono prima assicurarsi che le loro azioni corrispondano alle loro affermazioni di marketing. Fino ad allora, le violazioni dei dati e i problemi di sicurezza nelle loro applicazioni rimarranno, purtroppo, inevitabili.

Fonti

[1] The Record FBI document shows what data can be obtained from encrypted messaging apps – 30 novembre, 2021

[2] RollingStones FBI Document Says the Feds Can Get Your WhatsApp Data — in Real Time – 29 novembre, 2021

[3] Wikipedia Gag order

[4] Wikipedia National Security Letter

[5] Knight Institute Columbia University What Is America’s Spy Court Hiding From the Public? – 2 giugno, 2021

[6] InputMag Encrypted messaging app used by criminals was actually an FBI honeypot – 9 giugno, 2021

[7] Yasha Levine Signal is a government op – 16 gennaio, 2021

[8] The Atlantic How the NSA Made Sure It Can Decrypt Your Online Communication – 25 settembre, 2013

[9] Reuters Exclusive: Secret contract tied NSA and security industry pioneer – 20 dicembre, 2013

[10] Telegra.ph Why Using WhatsApp Is Dangerous – 30 gennaio, 2020