TryHackMe: запись веб-OSINT

Изучите основы сбора информации, связанной с веб-сайтами, с помощью исследований с открытым исходным кодом, приняв участие в этом фантастическом испытании TryHackMe.

Сбор информации с открытым исходным кодом играет жизненно важную роль для исследователей безопасности, этических хакеров, пентестеров, аналитиков безопасности и, конечно же, хакеров Black Hat. OSINT помогает в сборе и анализе информации из общедоступных ресурсов в разведывательных целях.

Чтобы получить представление о том, как выглядит сбор информации с открытым исходным кодом, мы пройдемся по комнате TryHackMe « Web OSINT ». Эта комната предназначена для сбора информации, связанной с веб-сайтами. Итак, без лишних слов, давайте погрузимся.

PS: Я настоятельно рекомендую вам, ребята, попробовать решить комнату самостоятельно, таким образом вы сможете улучшить свои навыки разведки и заполнить пробелы, которых вам не хватает.

Задача

Используйте различные общедоступные инструменты для сбора информации, связанной с целевым веб-сайтом.

Задание 1

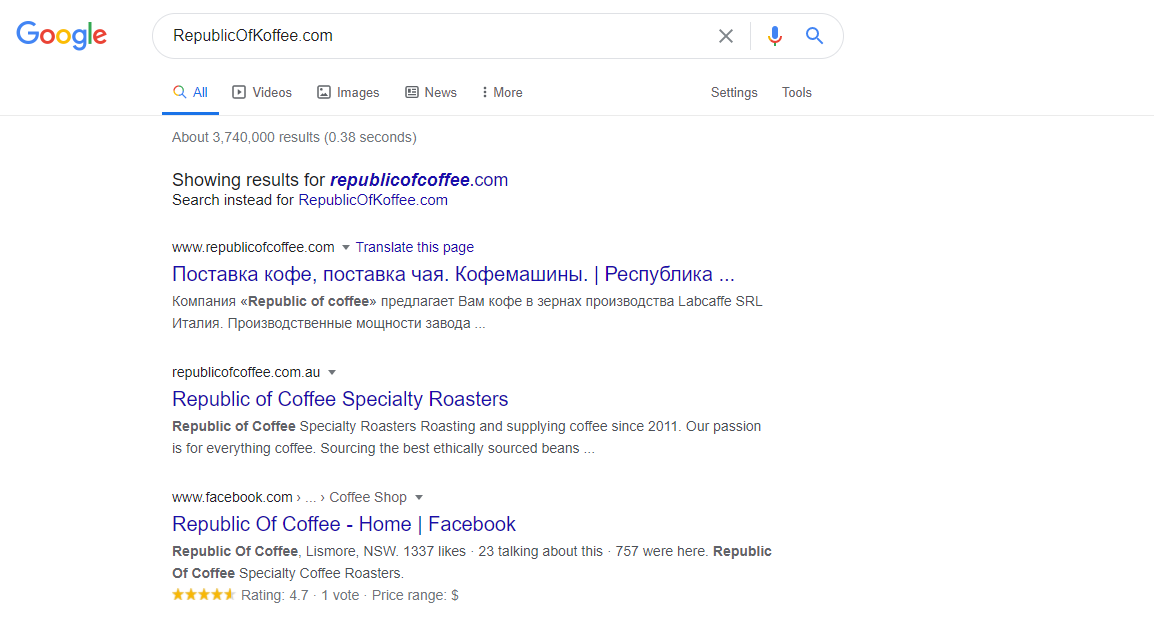

Когда веб-сайт не существует

При поиске нужной информации, связанной с бизнесом, мы обычно используем Google. Рассмотрим сценарий, в котором вам нужно найти некоторую информацию, а целевой веб-сайт больше не существует. Чтобы ты делал ??? Мы узнаем об этом, когда решим эту конкретную задачу, в которой нам нужно собрать некоторые данные, связанные с веб-сайтом под названием «RepublicOfKoffee.com». Поиск Google показывает следующее, когда мы пытаемся перейти на этот сайт

Веб-сайт не существует, но даже если он не существует, мы могли бы получить некоторую информацию.

Задача 2

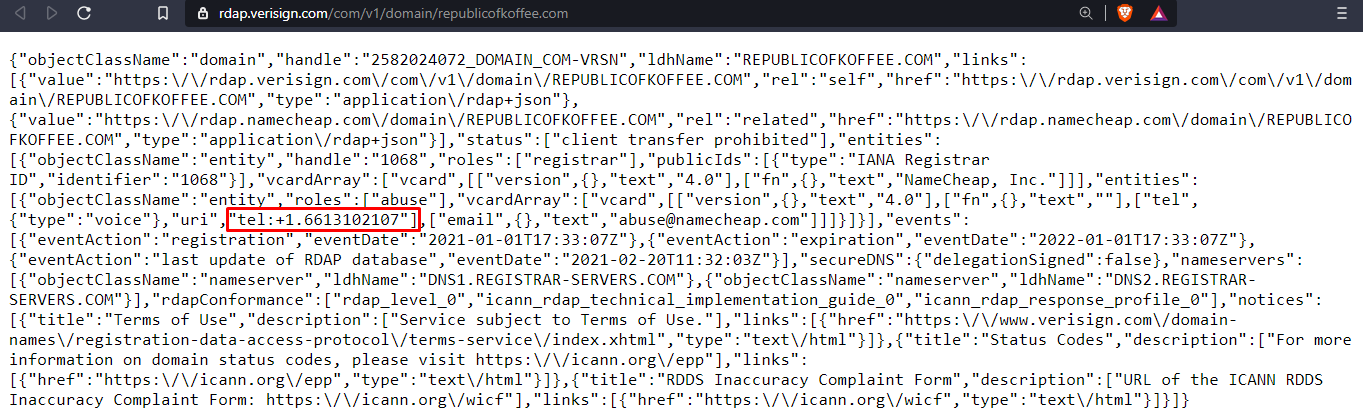

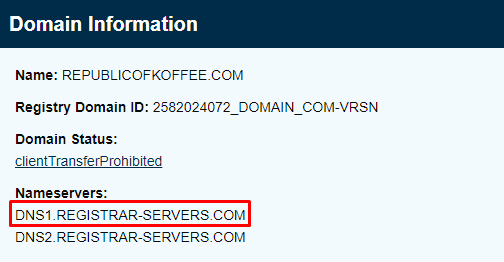

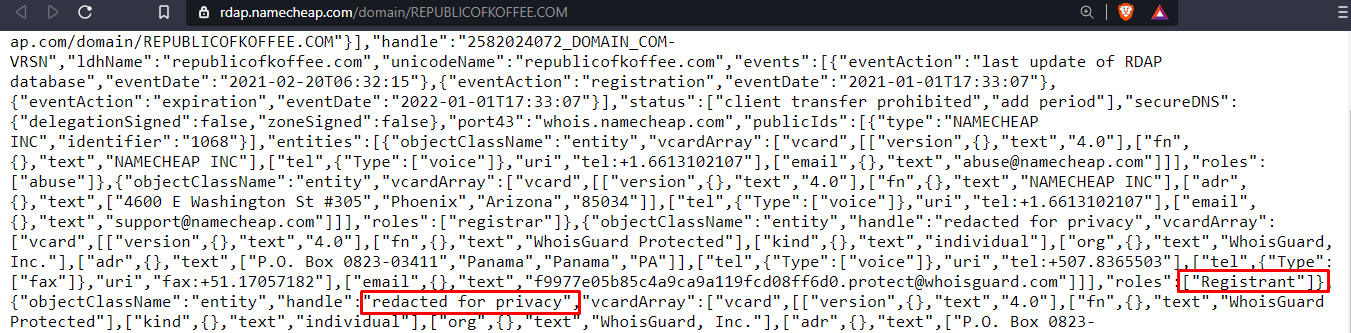

Whois-регистрация

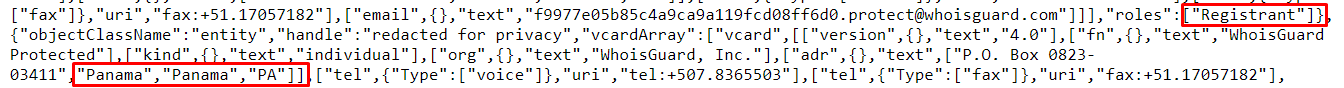

Поскольку мы ничего не нашли при поиске на нашем целевом веб-сайте, мы все же можем найти информацию, связанную с веб-сайтом, с помощью инструмента под названием lookup.icann.org . Существует также множество других инструментов, из которых вы можете извлечь такую информацию, как владелец домена, серверы имен, номер телефона, адреса электронной почты, город/страна и т. д.

Перейдите к онлайн-инструменту, который мы упоминали выше, и найдите необходимую информацию, например, название компании, в которой был зарегистрирован веб-сайт, номера телефонов, серверы имен, имя владельца регистрации и страну регистрации.

Мы узнаем, что домен был зарегистрирован компанией под названием

NAMECHEAP INC.

Точно так же мы можем найти номер телефона, серверы имен, имя владельца регистрации и страну регистрации, как показано ниже.

Задача 3

Призраки веб-сайтов прошлого

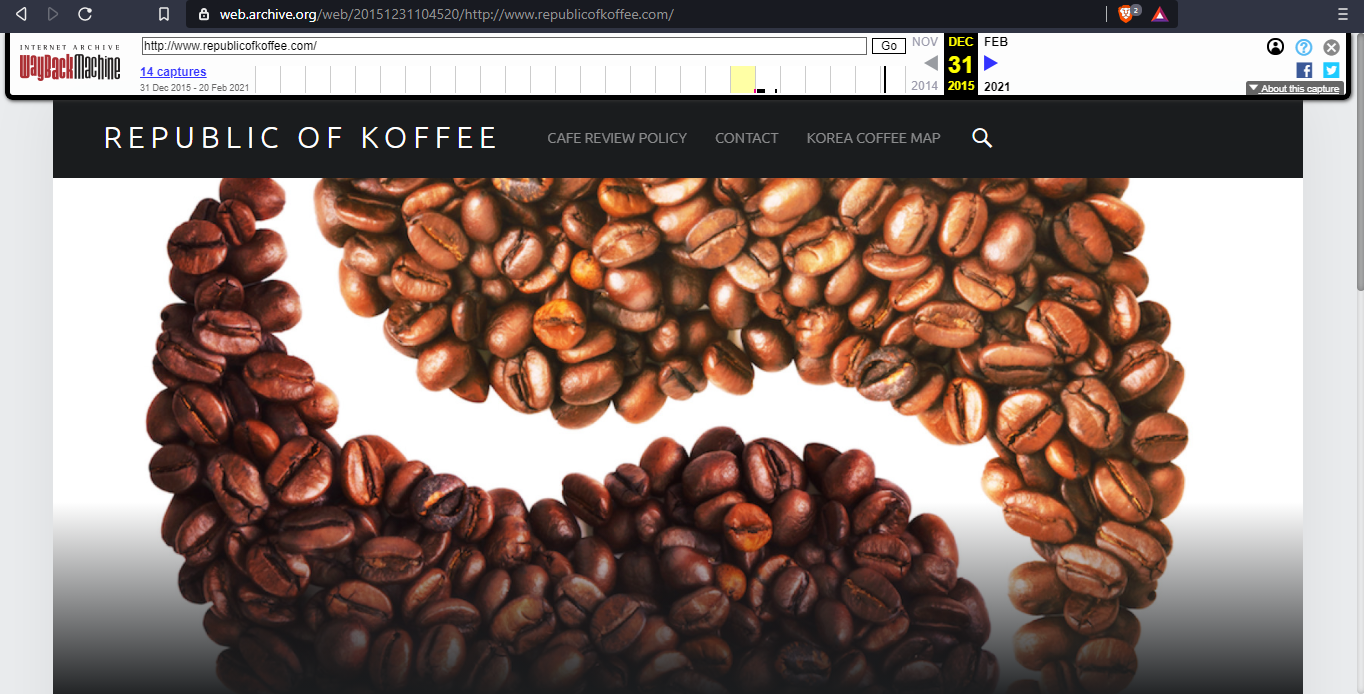

Теперь, когда у нас есть основная информация о веб-сайте, извлеченная из общедоступного инструмента. Сказав это, давайте выясним, как выглядит веб-сайт, даже если веб-сайт не существует.

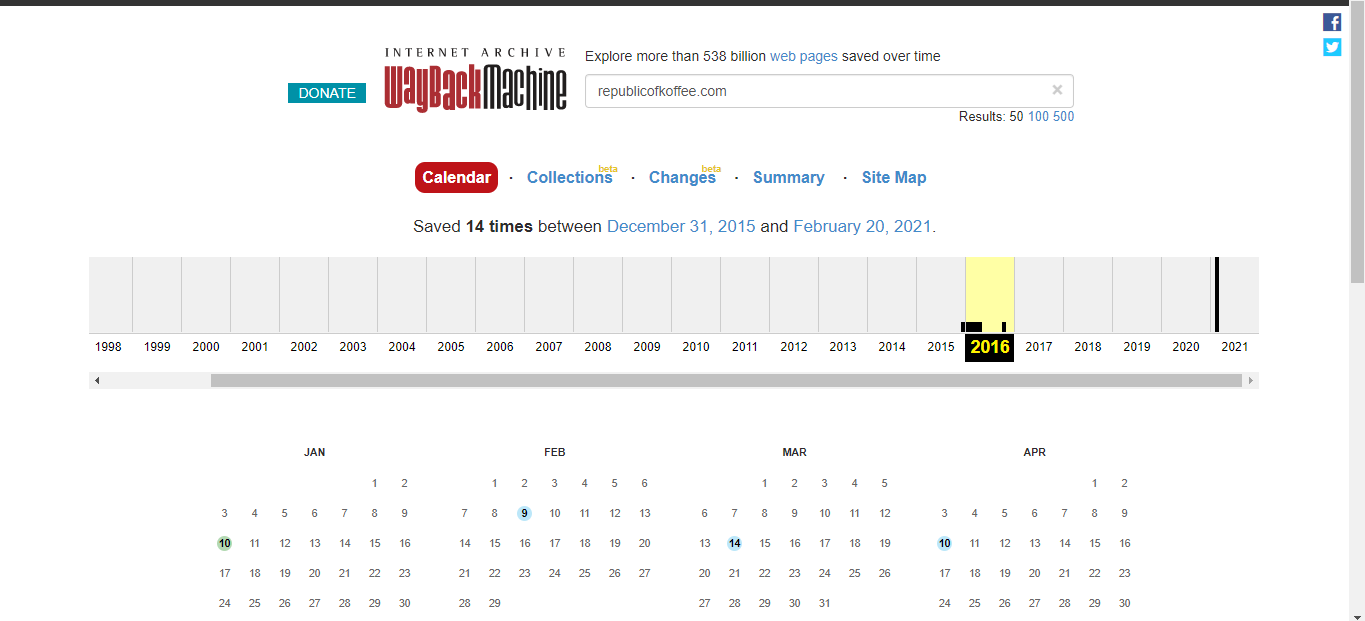

Мы собираемся использовать waybackmachine , которая хранит архивы веб-сайтов в разное время года.

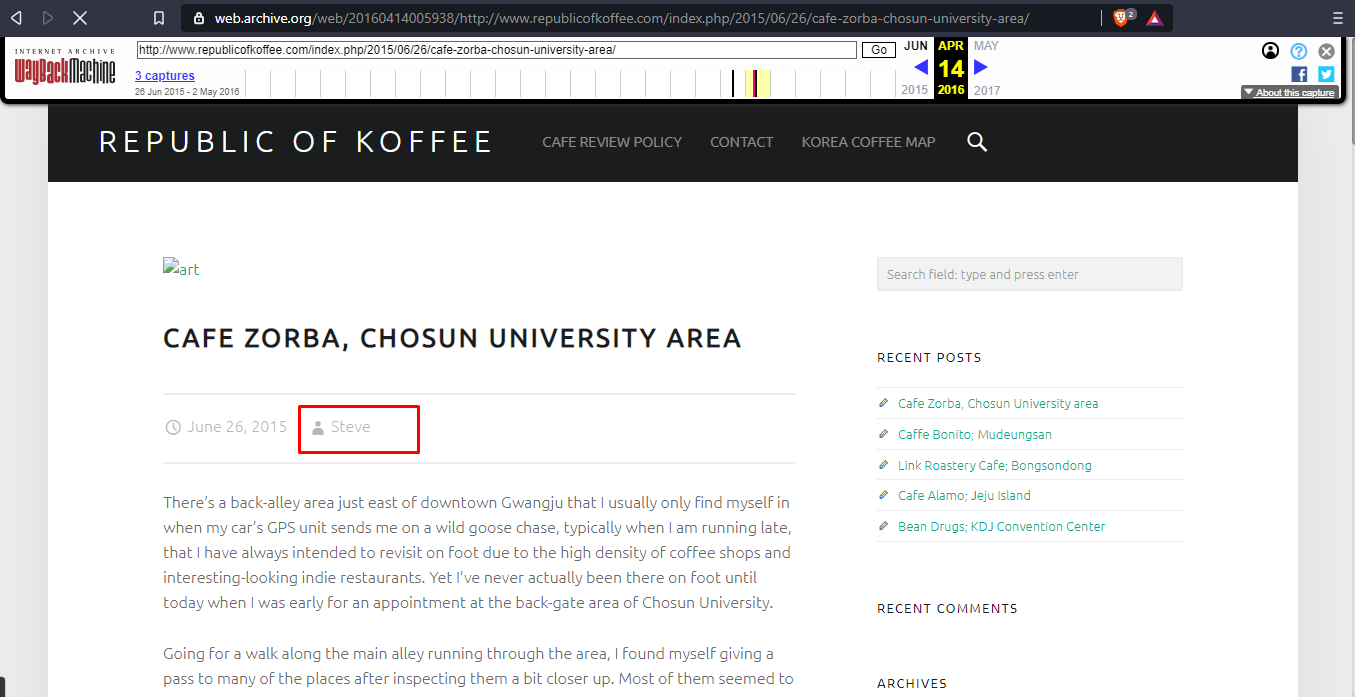

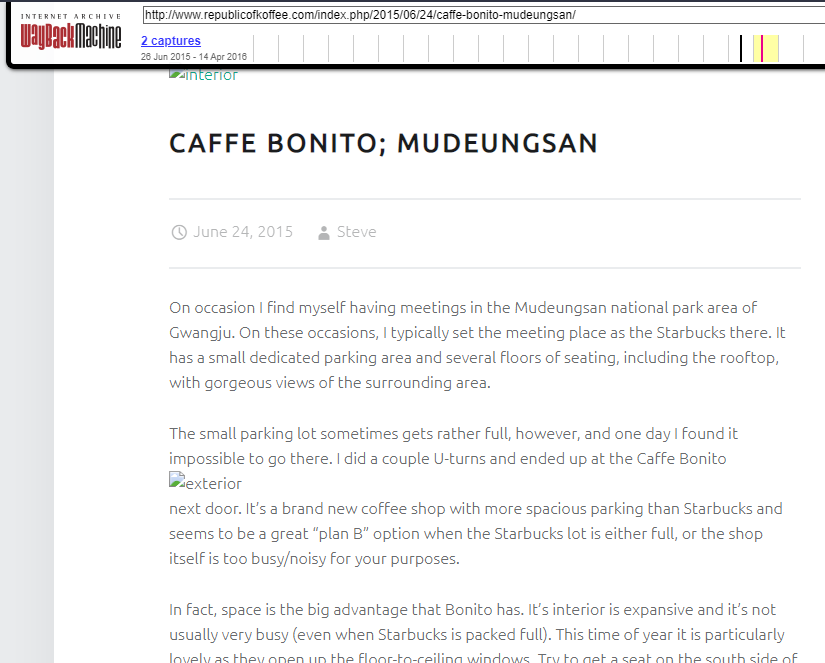

Нам нужно найти имя автора самого первого блога, который был написан на сайте. Перейдите к самому первому архиву, который мы находим на временной шкале машины обратного пути.

Автор блога

Стив

Далее нам нужно найти страну, из которой пишет автор. Пришло время проверить наши навыки разведки. Мы знаем название города и место, как указано в блоге, проведя небольшое исследование, мы находим страну.

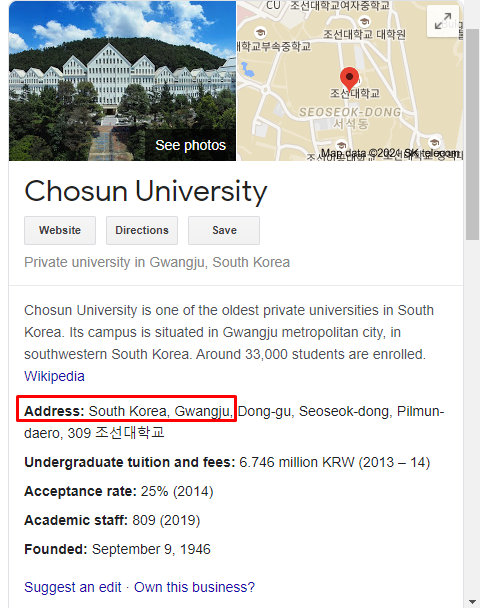

Название страны : Кванджу, Южная Корея

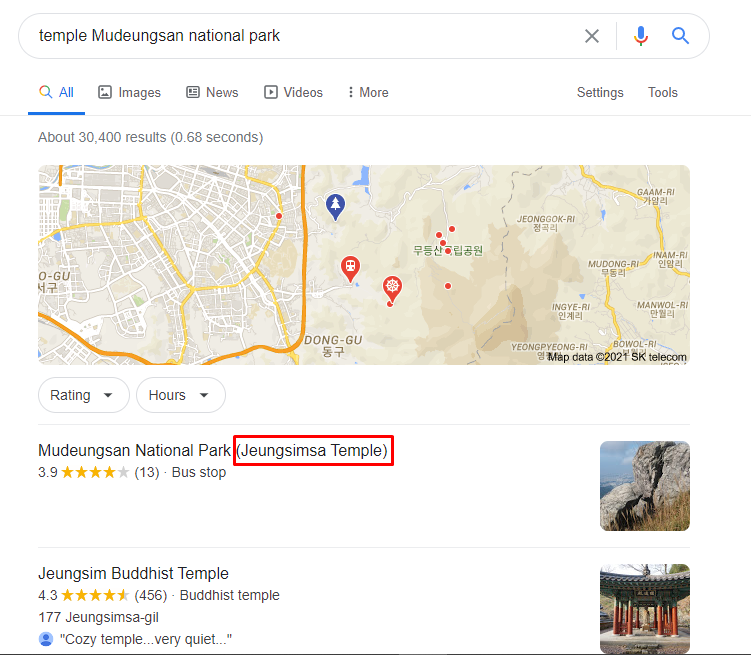

Переходим к следующему блогу, где нам нужно узнать название храма, который посещает автор

Делая небольшую разведку в местах, упомянутых в блоге, мы находим название храма, как показано ниже.

Название храма : храм Чонсимса.

Задача 4

копаться в DNS

На данный момент мы собрали достаточно информации, чтобы сделать некоторые выводы. Нам нужно найти больше технических деталей, связанных с веб-сайтом, таких как IP-адрес, тип хостинга, который использовался веб-сайтом.

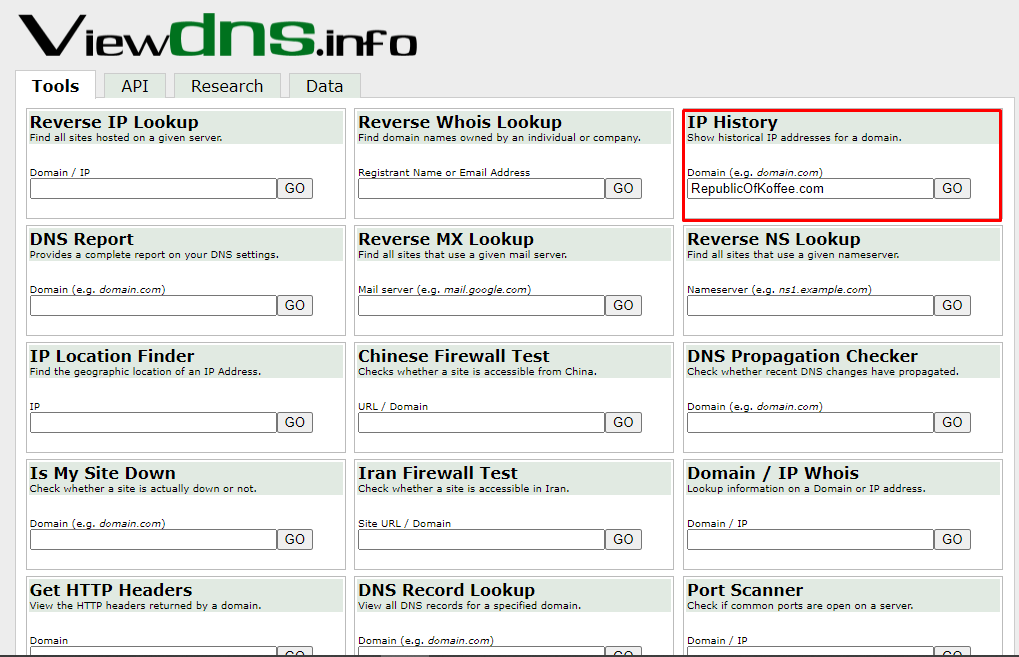

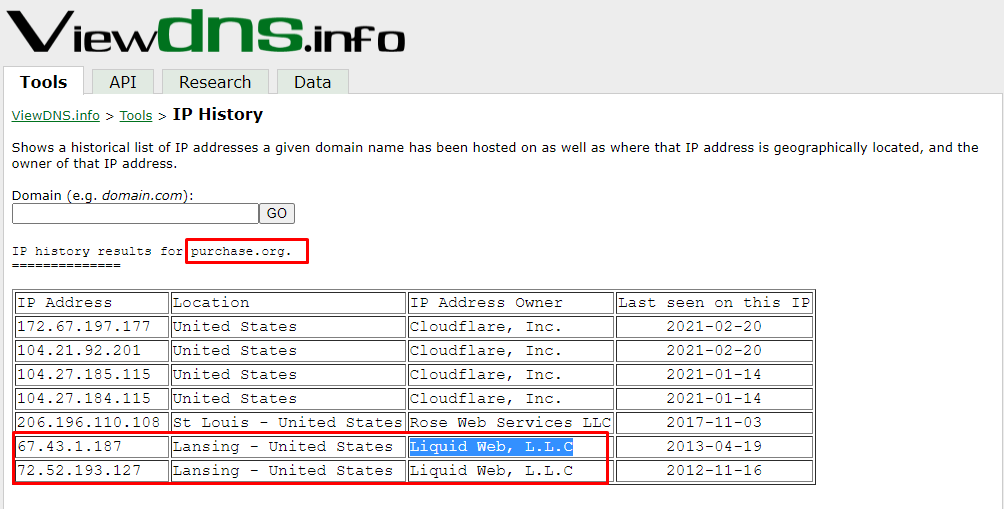

Используя информацию ViewDns, мы можем собрать много информации, связанной с веб-сайтом.

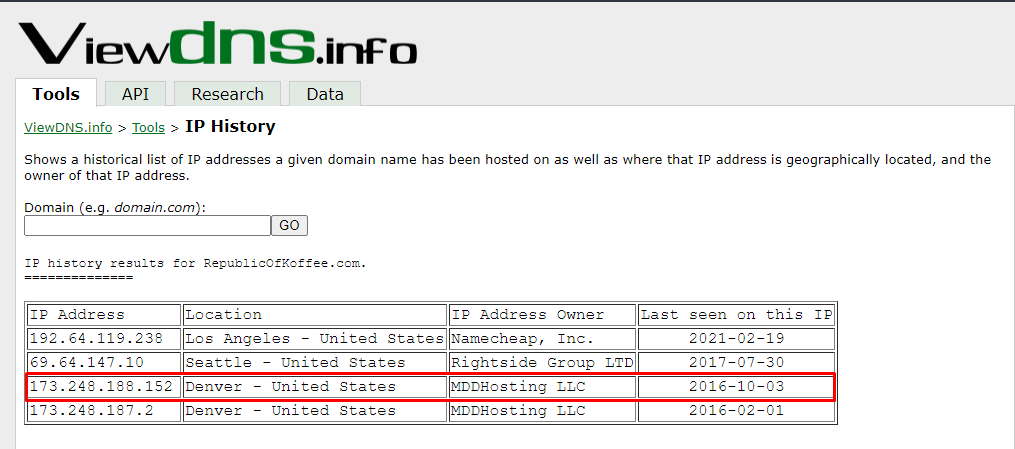

Следующее, что нам нужно найти, это IP-адрес RepublicOfKoffee.com по состоянию на октябрь 2016 года. Используйте историю IP-адресов для извлечения необходимой информации.

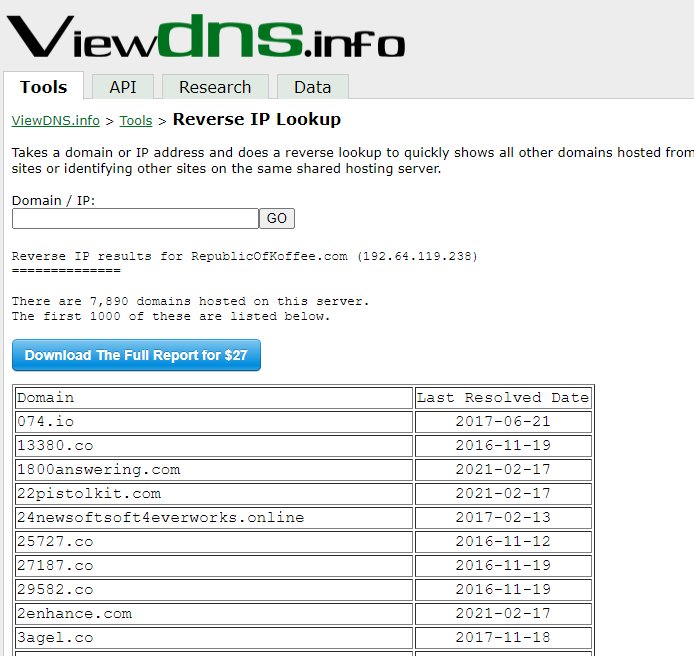

Теперь нам нужно найти хостинг, который использует наша цель. Использование обратного поиска для этой цели. Существует длинный список доменных имен, связанных с IP-адресом, который мы нашли ранее. Это означает, что наш целевой владелец веб-сайта использует услугу виртуального хостинга, поскольку она стоит намного меньше, чем услуга выделенного хостинга.

Возвращаясь к истории IP, IP-адрес менялся 4 раза в истории доменов. Это отвечает на последний ответ этой задачи

Задача 5

Снятие тренировочных колес

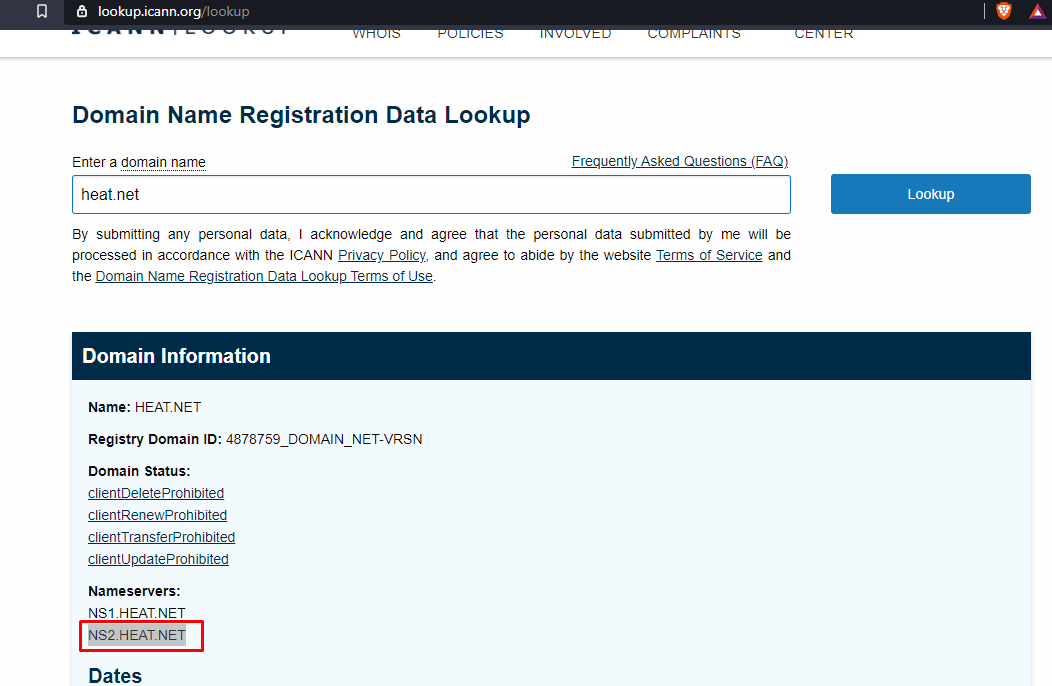

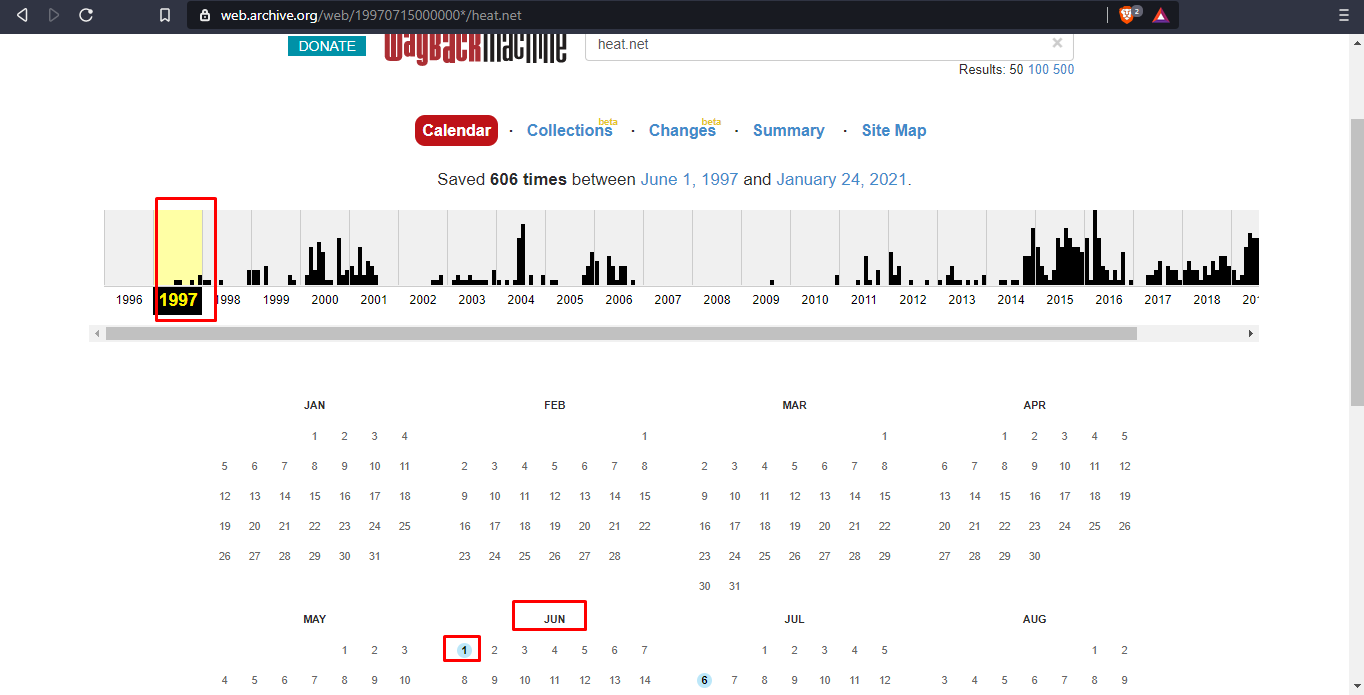

У нас есть новый целевой домен heat.net. Нам необходимо найти следующие

Сервер второго имени

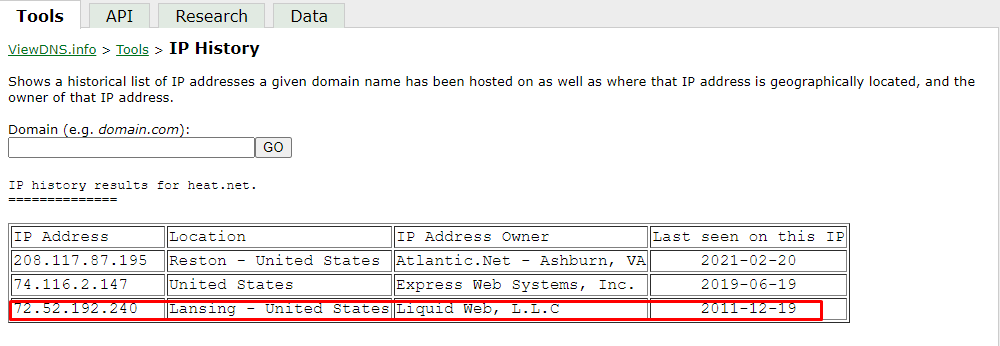

IP-адрес домена, указанный в списке на декабрь 2011 г.

Услуга хостинга, которую использует владелец домена

Владелец домена использует услугу виртуального хостинга.

Дата первого сайта, захваченного Интернет-архивом

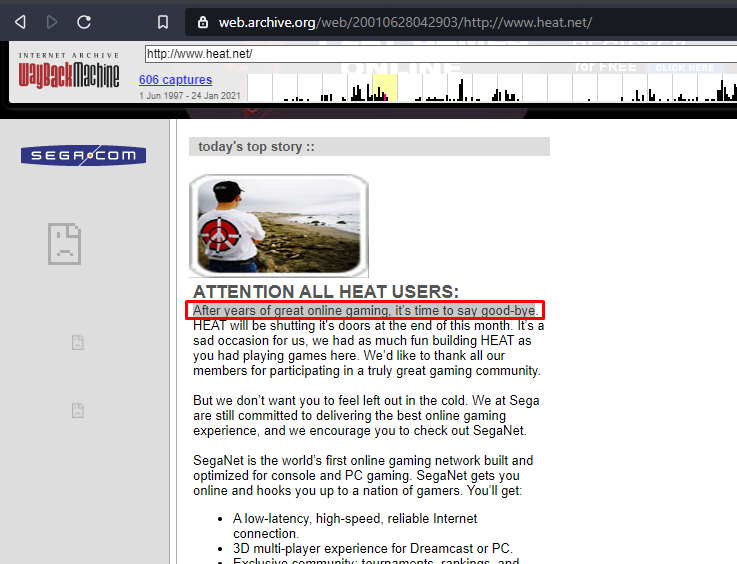

Первое предложение первого абзаца из финального захвата 2001 года.

Компания, ответственная за оригинальную версию сайта

SegaSoft была компанией, ответственной за первоначальную версию сайта.

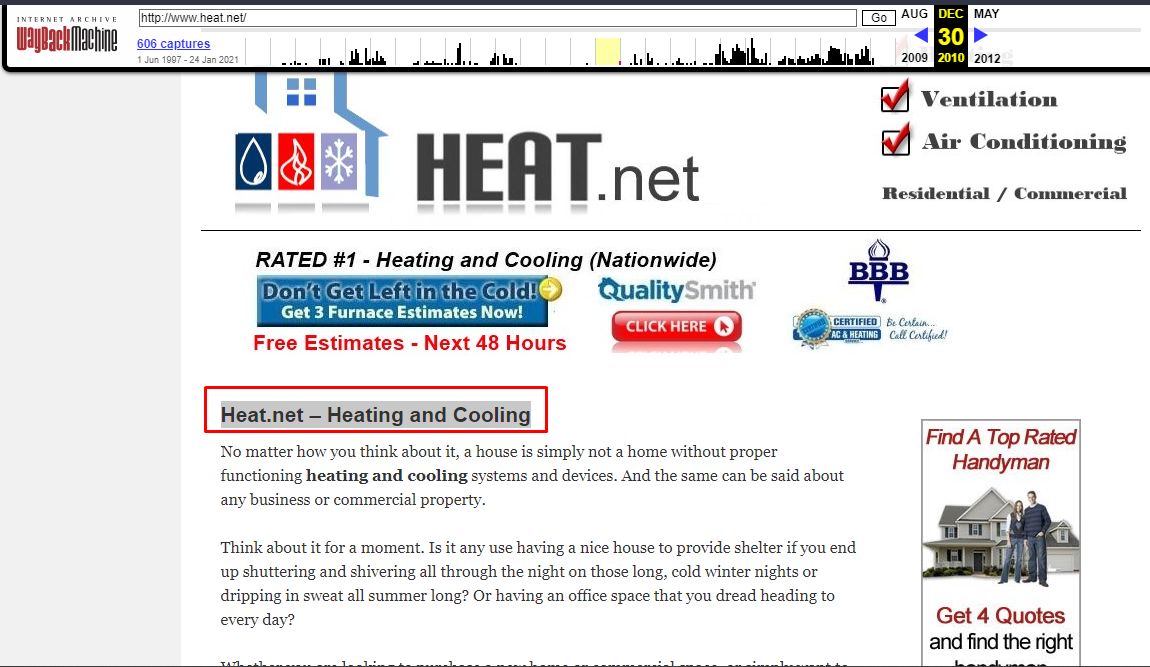

Первый заголовок последнего сайта, снятый в 2010 г.

Задача 6

Заглянуть под капот веб-сайта

Чтобы соединить точки, необходимо рассмотреть каждый аспект исследуемой цели. Веб-сайты, которые долгое время оставались бездействующими, а затем возвращались в онлайн, вызывают разные опасения. Чтобы убедиться, что веб-сайт является законным, необходимо учитывать некоторые моменты, такие как язык веб-сайта, пользовательский интерфейс и дизайн и т. д.

Иногда разработчики оставляют комментарии в исходном коде, которые можно проанализировать, чтобы собрать больше информации о цели. Внешние и внутренние ссылки могут использоваться для объединения информации.

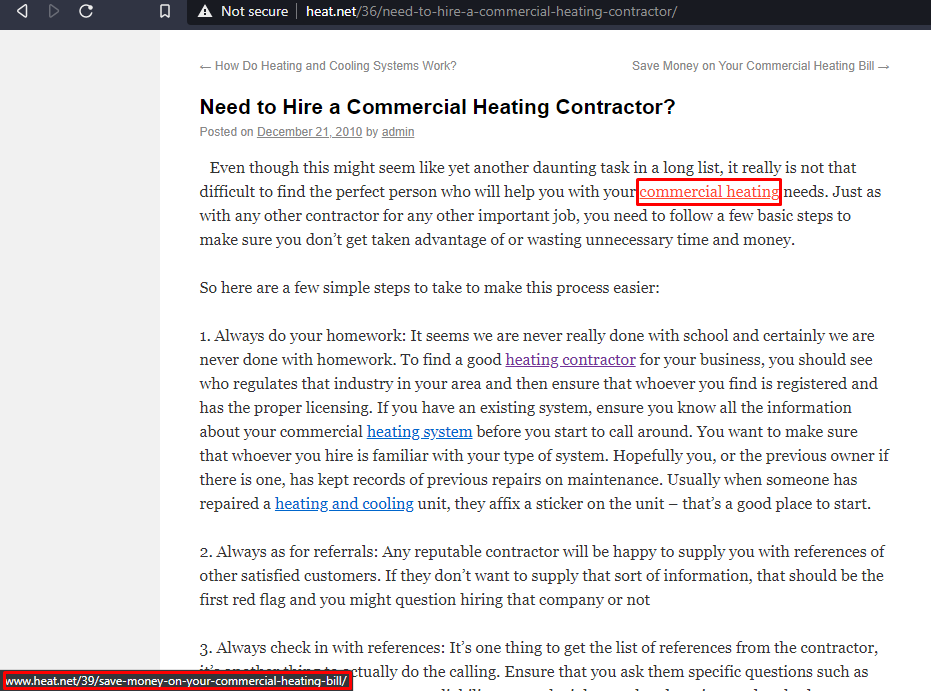

В этом разделе нам предлагается перейти по ссылке и выяснить следующее.

Количество внутренних ссылок в тексте статьи

5

Количество внешних ссылок в этой статье

1

URL-адрес внешней ссылки

purchase.org

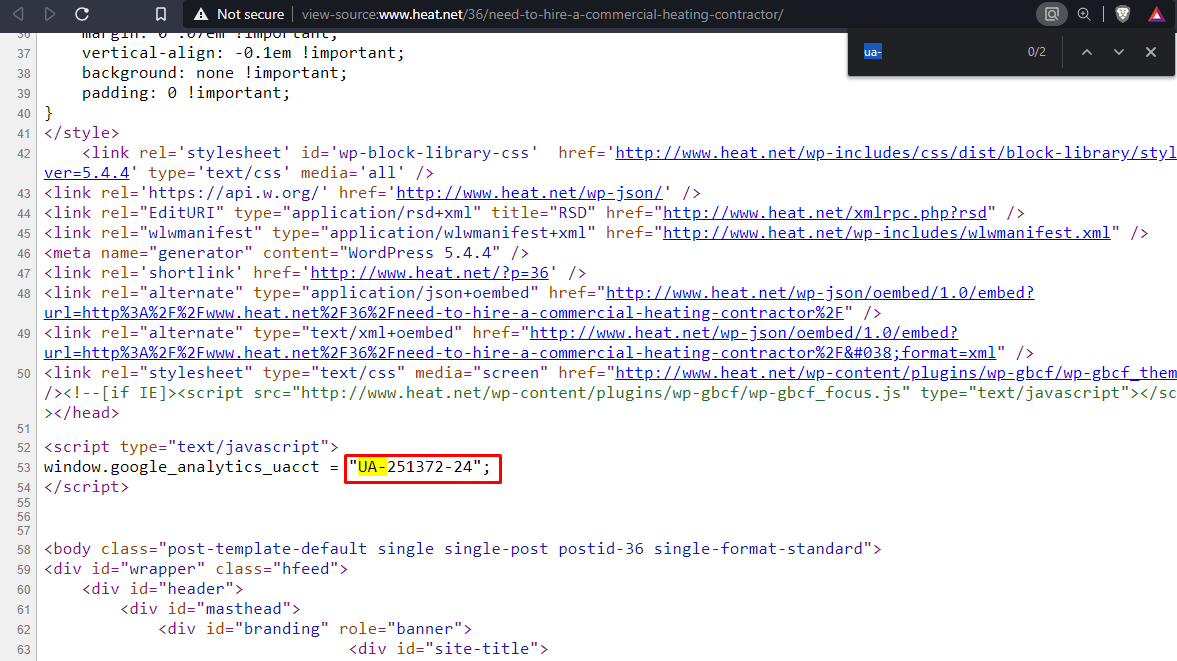

Код Google Analytics, связанный с сайтом

Используйте исходный код страницы просмотра в статье и найдите код Google Analytics, как показано ниже.

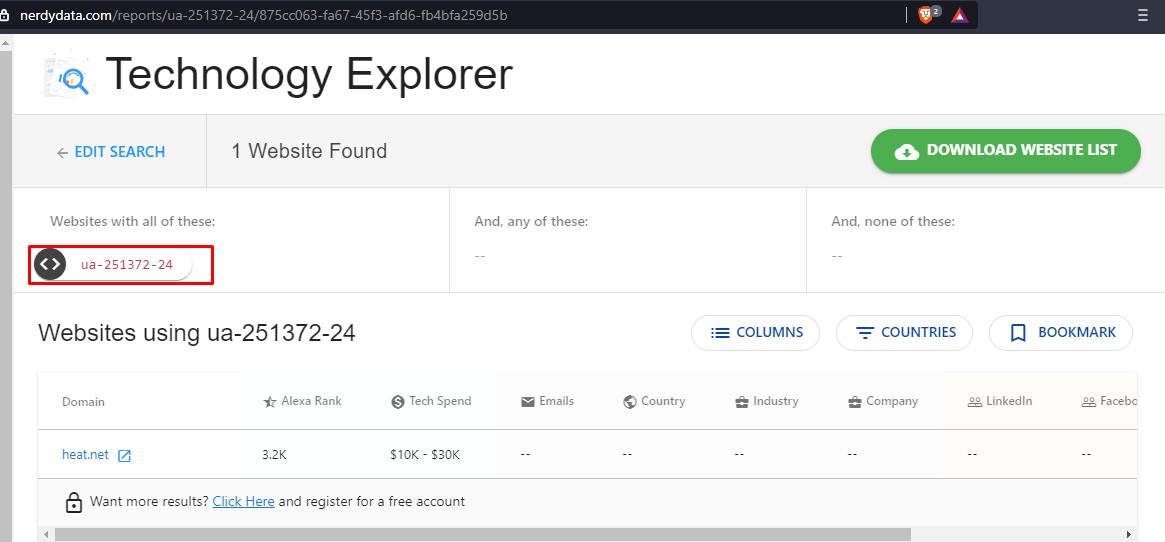

Чтобы узнать, используется ли этот аналитический код Google на каком-либо другом веб-сайте, используйте nerdydata.com . Этот онлайн-инструмент выполнит поиск по веб-страницам и сообщит нам, найден ли запрос на каких-либо других веб-сайтах.

Мы не находим никаких партнерских ссылок на сайт. Мы можем просмотреть содержимое href, чтобы найти такие ссылки.

Задача 7

Финальный экзамен: соедини точки

В этой задаче нам нужно найти связь между нашим целевым сайтом, например, heat.net, и внешней ссылкой. Нет партнерской ссылки, связанной с веб-сайтом, которая могла бы приносить доход бизнесу, тогда какие могут быть связи. Давай выясним. Мы снова обращаемся к инструменту истории IP-адресов и обнаруживаем, что у домена внешней ссылки (purchase.org) тот же владелец, что и у Heat.net.

Подведение итогов

В предыдущем разделе мы узнали, что оба веб-сайта принадлежат одному и тому же владельцу. Когда мы смотрим на Heat.net, мы не находим этот сайт очень интересным или привлекательным, и при этом он не генерирует столько трафика, который был бы полезен владельцу, в то время как, с другой стороны, Purchase.org является веб-сайтом электронной коммерции и, вероятно, приносит больше дохода, чем тепло.нет. Отсюда мы можем сделать вывод, что владельцы ведут частную сеть блогов (PBN) , чтобы убедить поисковые системы ранжировать свой основной веб-сайт на более высокий рейтинг. Heat.net просто наживка, чтобы обмануть поисковую систему в рейтинге Purchase.org на более высокие позиции.