Телеметрия. Серверы и службы, которые следят.

Kevin Mitnick

Изложу лишь кратко то, как необходимо обезопасить себя, отключив всё, что связано с телемитрией и другими возможными детектами вашей машины, для того чтоб сервис электронного кошелька не могу распознать вас и не только.

До не давних пор особой паники о том, что нас контролируют и пытаются распознать разнообразными методами, не было, до выхода Windows 10 и крайних обновлений windows 7.

Так вот как только появилась 10-ка, многие закричали о том, что все данные о нашей машине отправляются куда-то….

Все сразу стали общими усилиями собирать списки серверов, куда происходит отправка. Делалось это при помощи различных сторонних фаерволов. Мое любопытство, а так же интерес ко всему происходящему, заставило меня воткнуть себе Windows 10.

К тому же занимаюсь я всегда тем, что развивает мои знания.

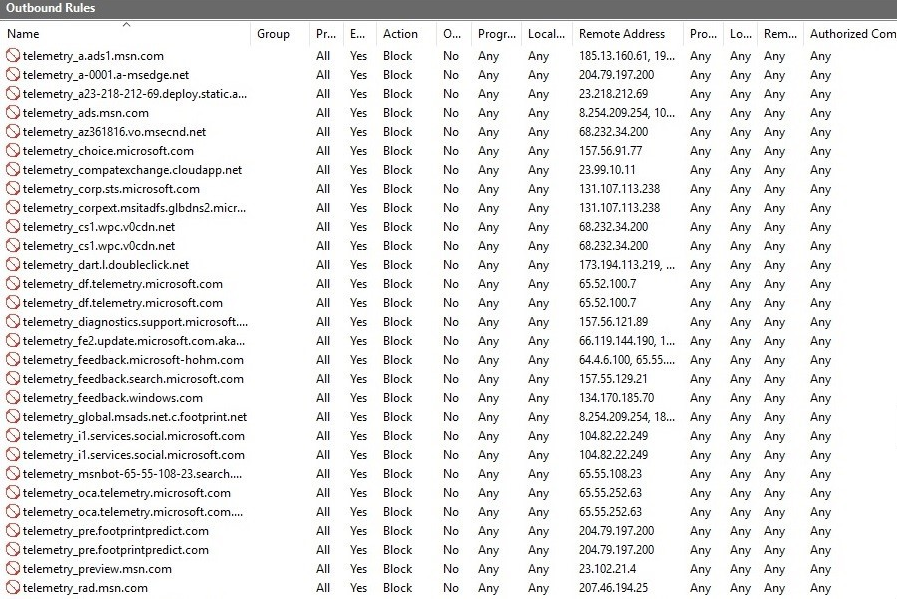

Windows 10 установлена, отключены все службы которые нафиг не нужны, о которых написано километр мануалов по оптимизации систем, как win 7,8 так и win 10. Ну все Winda держись, буду искать твоих шпионов детекторов. Поставил и переставил около 10 различных фаерволов. Рассмотрел исходящий трафик с помощью установленных на локальную машину межсетевых экранов, увидел не так уж много отправленных пакетов в разные места. Вот малая часть этих серверов:

oca.telemetry.microsoft.com -oca.telemetry.microsoft.com.nsatc.net -sqm.telemetry.microsoft.com

-sqm.telemetry.microsoft.com.nsatc.net -watson.telemetry.microsoft.com -watson.telemetry.microsoft.com.nsatc.net

-redir.metaservices.microsoft.com -choice.microsoft.com -choice.microsoft.com.nsatc.net -df.telemetry.microsoft.com

-reports.wes.df.telemetry.microsoft.com -wes.df.telemetry.microsoft.com -services.wes.df.telemetry.microsoft.com

-sqm.df.telemetry.microsoft.com -telemetry.microsoft.com -watson.ppe.telemetry.microsoft.com -telemetry.appex.bing.net

-telemetry.urs.microsoft.com -telemetry.appex.bing.net:443 -settings-sandbox.data.microsoft.com

-vortex-sandbox.data.microsoft.com -survey.watson.microsoft.com

Я сразу забил их в файлик hosts, но результата это не принесло. Ну еще, бы ясен пень разработчики подумали об этом в первую очередь! Ну и конечно после этого я уже был уверен что и сторонние сетевые экраны мне не выдавали всю информацию.

– Что же делать, как же быть, как винду мне победить!!! – гребанный МакроСоуФак.

Запускаю вторую машину и ставлю ее на раздачу интернета как маршрутизатор НАТ, ну и свой любимый инструмент по анализатору трафика, для перехвата всех пакетов. Тут же я убедился в том, что все что вбито в хост было зря!!!

Я стал пробовать разнообразные варианты блокировки и отключения. Всё оказалось не так уж и сложно. Обычный, стандартный Firewall, отлично справился с данной задачей. В итоге я получил список всех адресов, куда происходила отправка данных с моей машины, не по моей воле! И мне осталось их заблочить при помощи сетевого экрана, через win shell, ну от же power script shell. Вбивалось это командами netsh advfirewall firewall add rule name="survey.watson.microsoft.com "

dir=out action=block remoteip=207.68.166.254 enable=yes

Что тут к чему:( action=block – сетевые пакеты, блочатся; firewall;remoteip – IP-адрес исходящего трафика;

enable=yes – включить правило; name – имя название сервера Microsoft; dir = out – параметр указывающий только исходящему сетевому трафику)

Скрипт для выполнения правил блокирующих телеметрию: ТУТ

Если лень выполнять все это по отдельности, данное правило можно сохранить с расширением *.ps1 и создать файлик с расширением *.бат содержащий : правила это созданный файлик с командами для вин шелла.

@echo off

cls

echo Telemetry

echo Rules of Firewall

echo.

echo press any key to continue...

pause > NUL

echo Rules of Firewall

echo.

PowerShell -NoProfile -ExecutionPolicy Bypass -Command "& {Start-Process PowerShell -ArgumentList '-NoProfile

-ExecutionPolicy Bypass -File ""%~dp0.\ПРАВИЛА.ps1""' -Verb RunAs}"

echo Rules included in Firewall...

echo.

Pause

Рисунок отчета межсетевого экрана прилагается.

Ну вот, вроде бы и по отключал я всю хрень, которая отправляет данные. Но все же было решено еще раз все перепроверить, да, и сделано было это не зря. Всё равно было найдено еще, не мало всякого хлама, не понятного на первый взгляд.

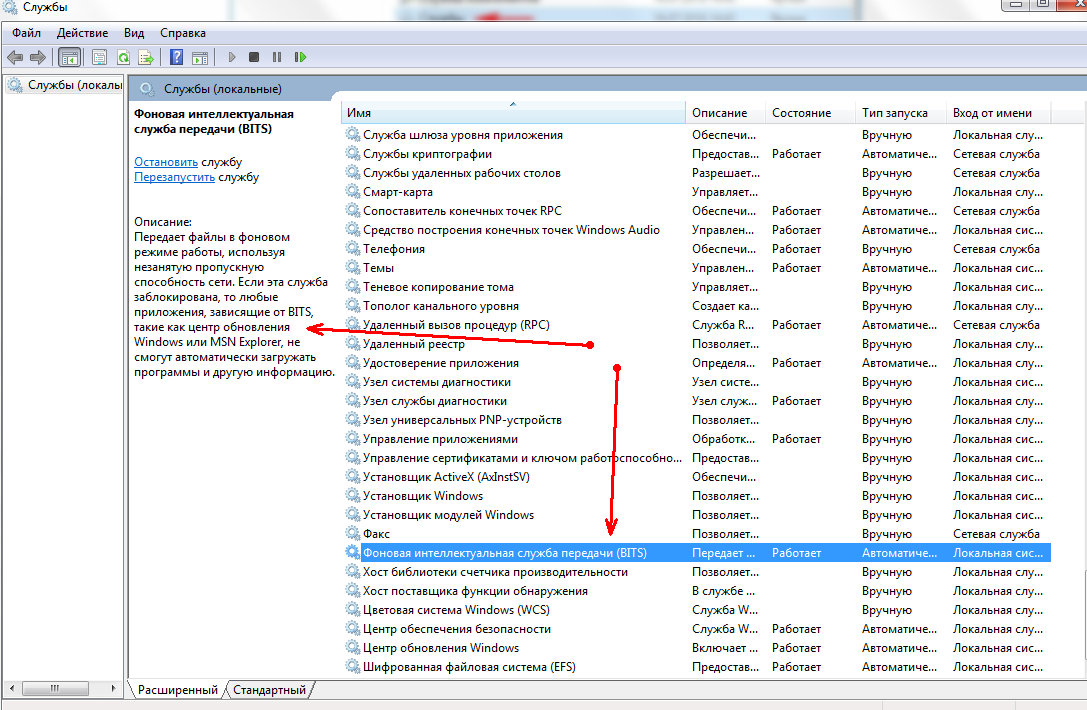

Пришлось еще раз копаться и перелопачивать службы, о которых, как мне казалось, я уже позаботился, но увы нет.

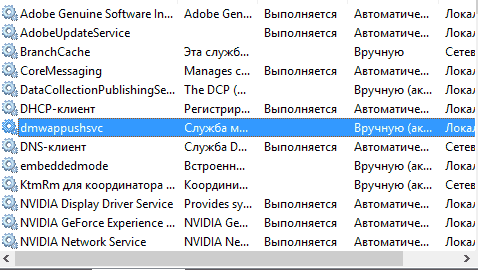

Оказалось, что есть прям чистой воды кейлогеры: DiagTrack , которая ведет сбор данных в приложениях ОС, Dmwappushservice – ведет маршрутизацию сообщений. Какого хрена? подумал я. Дабы не париться в поисках их расположения, отключил их через терминал командами остановки:

sc stop DiagTrack

sc stop dmwappushservice

После чего возникла мысль о том, что при перезагрузке они, суки, снова заработают, удаляю нахрен:

sc delete DiagTrack

sc delete dmwappushservice

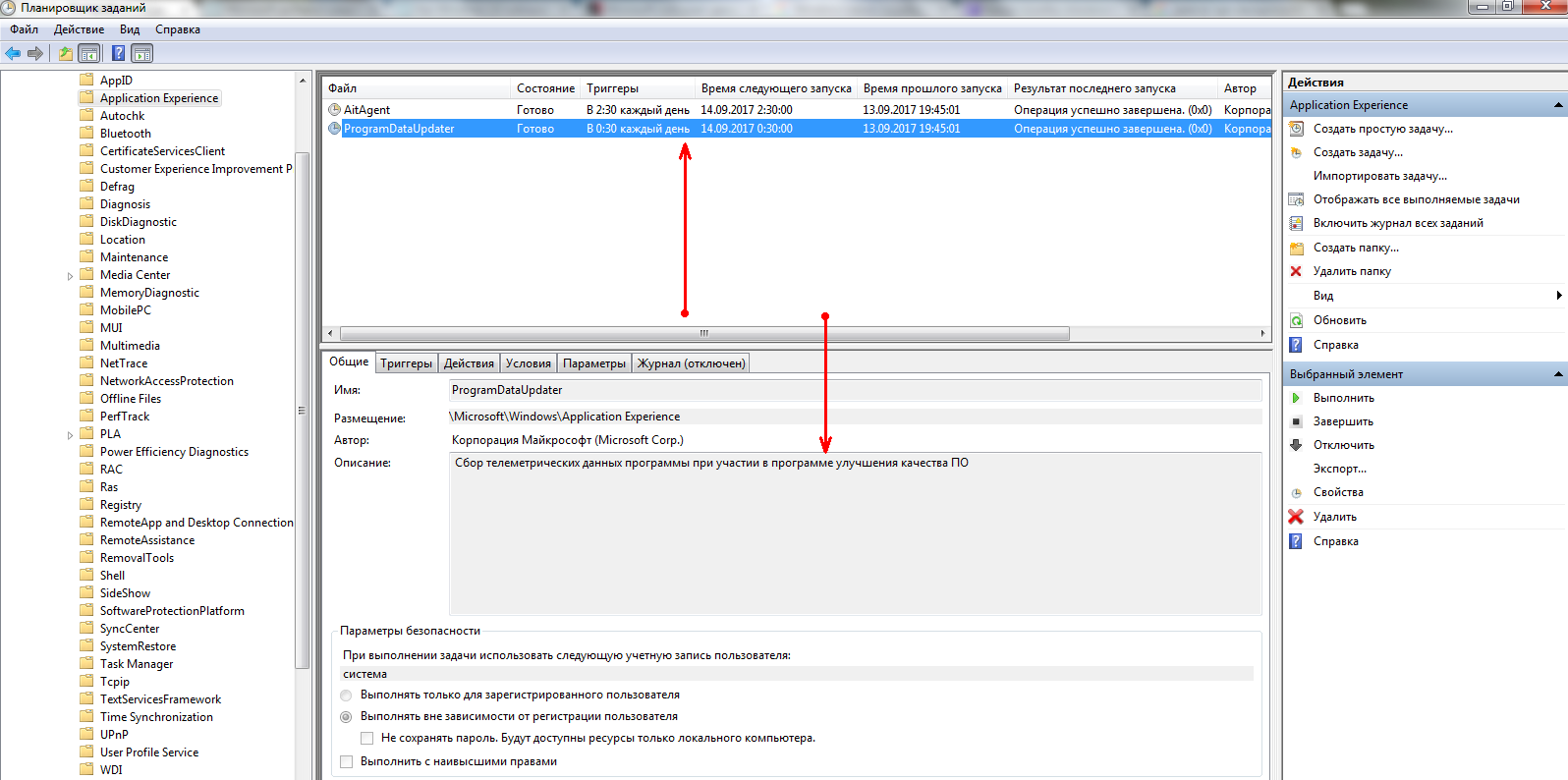

Потупив в экран, и выкурив пару чашек кофе, с выпитыми несколькими сигаретами, пошел к мудрецу GOGLE за дополнительными подсказками по всему происходящему беспределу со стороны Виндузятников, где нашел дополнительные подсказки о том, что нужно внести изменения так же в планировщик заданий, где для всей телимилихреновены указаны различные правила.

Для отключения их нужно покопаться в реестре системы и отключить всё ручками, что требует время на поиск, либо воспользоваться самим планировщиком и отключить все данные правила прям там. Результат будет одинаков. Пути, которые необходимо отключить - ТУТ

После долгого копания в этих не понятных задачах, на всякий случай так же отключил то, что вызывало подозрения, тем более я же решил заниматься темными схемами и переживал за какую либо отправку моих действий. Поэтому отключил и то,

что вызвало подозрения к чертям:

- "Microsoft\Windows\Application Experience\StartupAppTask" /Disable

- "Microsoft\Windows\FileHistory\File History (maintenance mode)" /Disable

- "Microsoft\Windows\PI\Sqm-Tasks" /Disable

- "Microsoft\Windows\Power Efficiency Diagnostics\AnalyzeSystem" /Disable

Ну, вроде бы и все, передачи пакетов на левые сервера прекращены, но всё же решено оставить включёнными две машины на сутки, двое.

Я хочу посмотреть конечный результат, вдруг всё же что то начнет передаваться по запланированному времени, которое я не знаю.

Так же для нормального отчета было отключены всевозможные обновления чего либо, из того о чем я был в курсе и не против.

Походу я могу топать и заниматься не светлыми схемами заработка, но, оказалось, есть еще несколько вещей, которые нужно сделать.

Такс, первым делом для работы через браузер, я топаю отключаю ФлэшПлеер, так как через него передается огромное количество данных.

Запрещаю передачу браузера о моем местоположении. Ну и если я мучу темы через Хром, а это по правде гиблое дело, я ставлю плагин WebRTC, так как в хром браузере нет возможности отключить это в настройках.

А это опасная вещица. Цитата: Опасность технологии WebRTC заключается в определении вашего реального IP адреса.

Так как подключение идет напрямую с другим пользователем, браузером, веб-сайтом или мобильным приложением, то настройки сети игнорируются. Для создания аудио и видеосвязи браузеры должны обменяться внешними и локальными IP адресами. Запускаю ВПНку, пошел мутить.

ПоСкриптум: Если не юзаешь вебкамру на буке, снеси дрова на хрен.