Task 8

@hexadec1malВо время проведения OSINT мы нашли GitLab, располагающийся на следующем адресе: http://84.252.130.149. Вам необходимо проверить его на наличие уязвимостей и, если они есть, проэксплуатировать. Для сдачи задания нужно прочитать флаг (/var/flag) и описать процесс эксплуатации.

Последовательность действий.

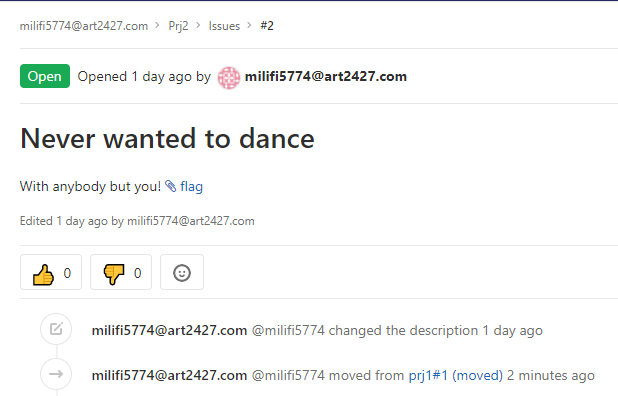

Попробовал найти информацию о версии. К сожалению, для этого нужно быть авторизованным пользователем.

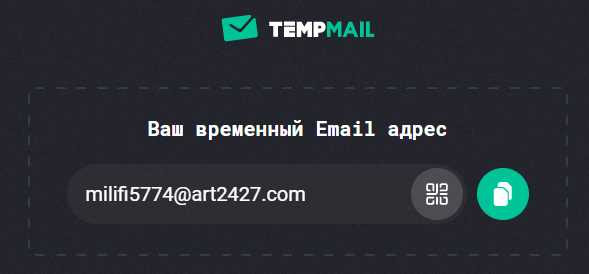

Пробую зарегистрироваться, используя временную почту

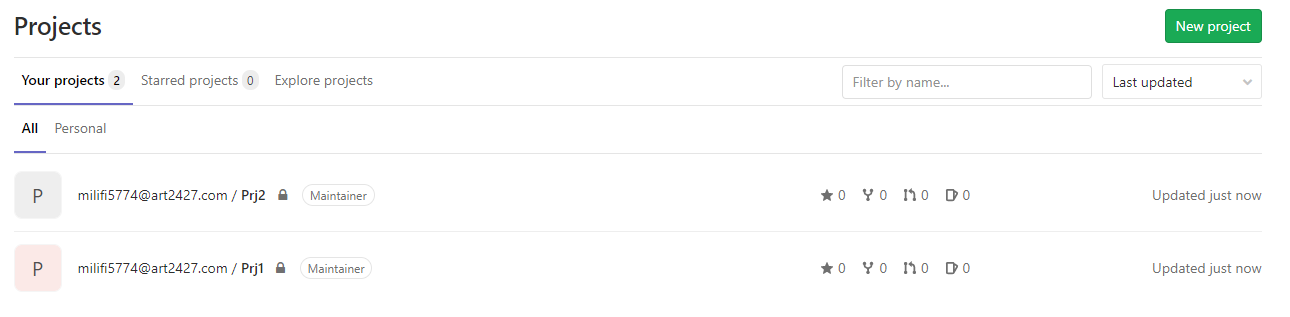

... Но я получил учетку даже без подтверждения почты, хех

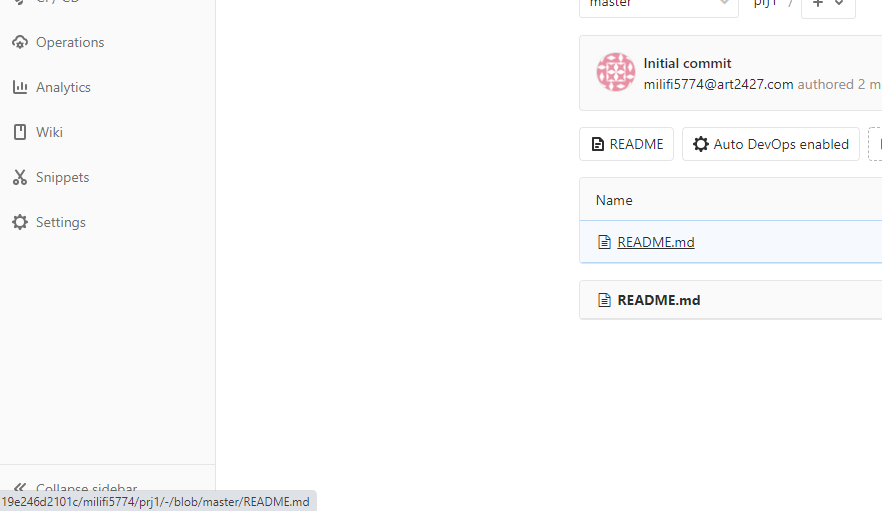

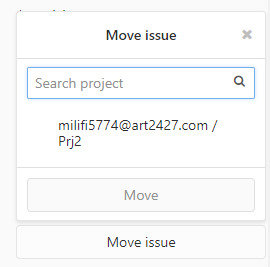

Далее можно просто руками повторить POC из статьи на хакере: https://xakep.ru/2020/05/26/gitlab-exploit/

Скачиваем файл, получаем содержимое:

FLAG{Y0U_W1n_1N_l1Fe}

https://xakep.ru/2020/05/26/gitlab-exploit/ - подробнее о CVE c разбором, откуда идут ноги у уязвимости.