Социальная инженерия. Trape. Фишинг.

Social Engineering

В этой статье поговорим о фишинговых атаках и одном из способов их простого проведения. Так как, о самом термине фишинг написано достаточно в сети и на нашем ресурсе, то остановим свой взгляд сразу на методах. Предлагаю ознакомиться с Trape, этот инструмент и является ключевым в этой статье.

Trape - отличный инструмент, который позволяет следить за людьми, получая при этом довольно обширный объём информации.

Преимущества:

· Одной из наиболее привлекательных функций является дистанционное распознавание сеансов. Вы можете знать, где человек был зарегистрирован, удаленно. Это осуществляется в соответствии с политикой происхождения (SOP)

· В настоящее время вы можете попробовать все, начиная с веб-интерфейса. (Консоль, становится предварительным просмотром журналов и действий)

· Регистрация жертв, запросы среди других данных проходят в режиме реального времени.

· При наличии большого количества информации, можно модифицировать векторы атаки, создавая свои более продуманные и изощренные.

· Проведение фишинг-атак в реальном времени

· Простые атаки

· Картографирование

· Получение важных конфиденциальных данных

· Захват учетных данных

· Интеграция с открытым исходным кодом (OSINT)

Захват учетных данных, перечень сервисов:

· VK

· Gmail

· tumblr

· Github

· Bitbucket

· Dropbox

· Spotify

· PayPal

· Amazon

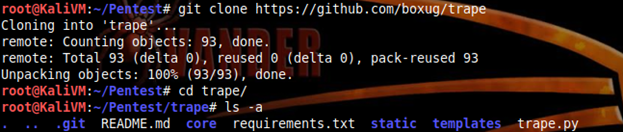

Установка и использование:

> git clone https://github.com/boxug/trape.git

> cd trape

> pip install -r requirements.txt

> chmod +x trape.py

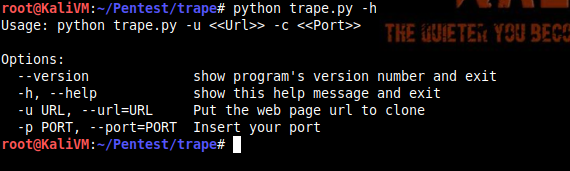

Справка:

> python trape.py –h

· В опции --url вы должны поместить приманку: страницу новостей, статью, которая служит в качестве страницы презентации.

· В опции -port указываем порт, на котором хотите его запустить.

· В каталог Files, расположенном по пути: / static/files - вы можете добавить файлы, для дальнейшей отправки их на целевой хост.

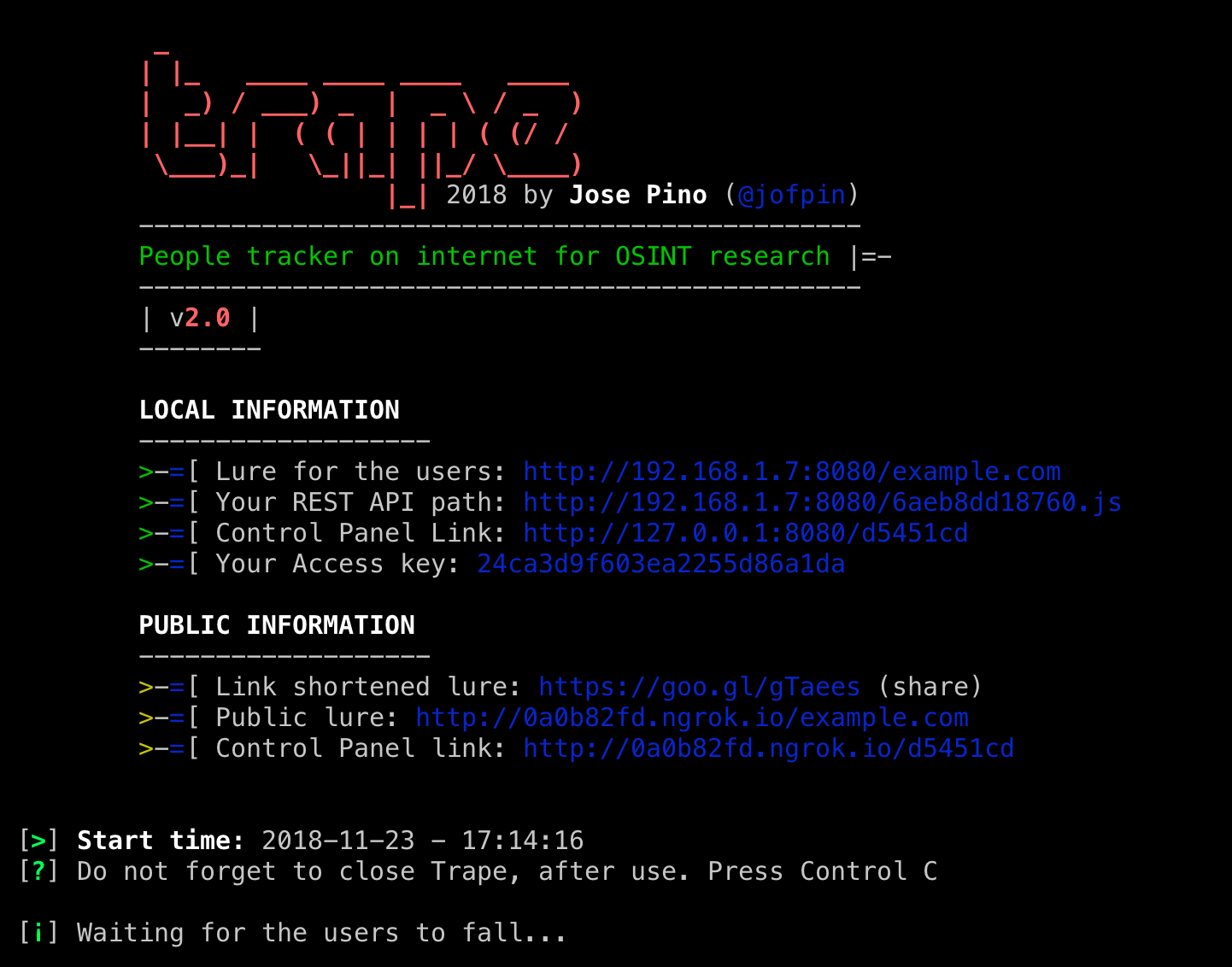

Дальше, все просто. Первая ссылка используется для подключения нашим целевым хостом к Trape, по второй, мы можем найти веб-интерфейс для управления Trape. Ниже, ключ для авторизации. Переходим по ссылке, вводим данные и попадаем в панель управления:

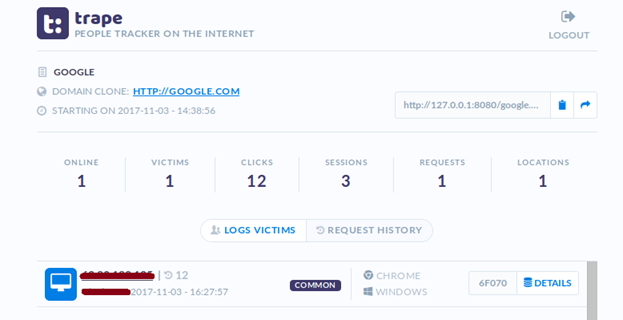

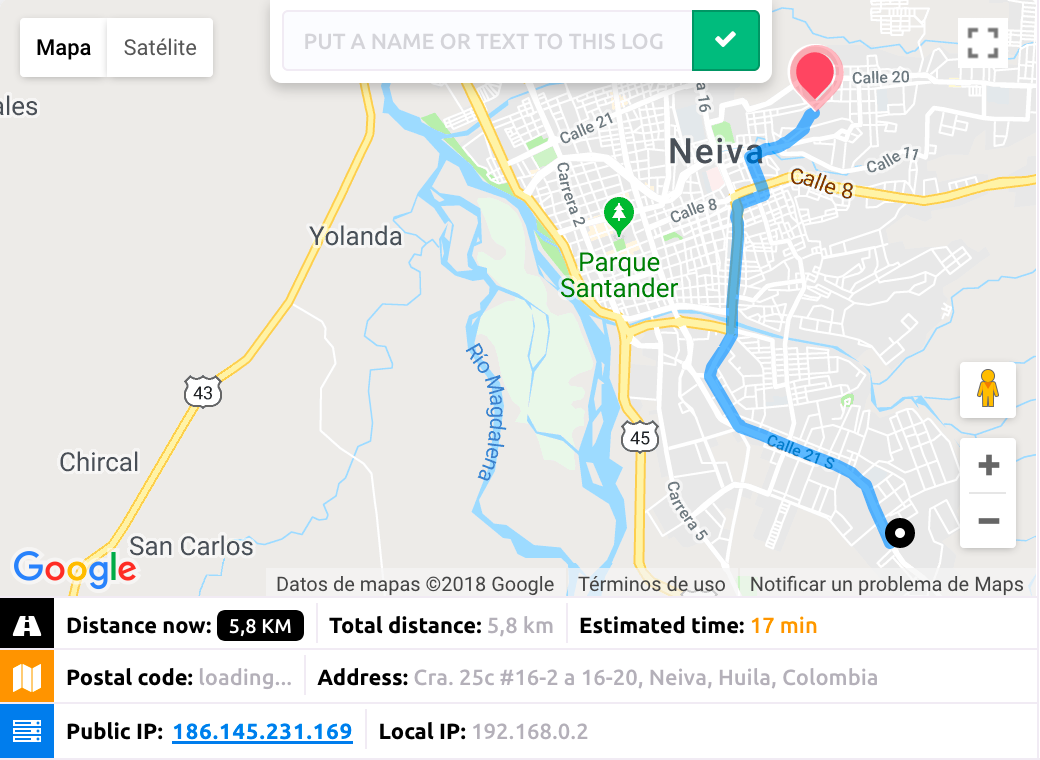

Соответственно, после того, как наша цель перешла по ссылке, которую мы ей предоставили, в панели управления, мы видим информацию о подключении к нам целевого устройства. За кнопкой Details, хранится более подробная информация:

Теперь о фишинге, попробуем получить учетные данные с формы аутентификации, какого ни будь сайта.

Для этого во вкладке – Attacks Hook, введем адрес сайта, который мы хотим подменить и нажмем кнопку атаки.

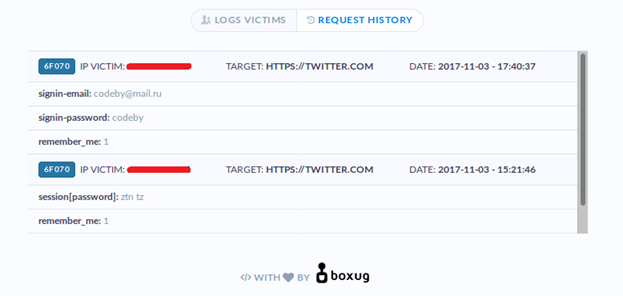

В браузере целевого хоста, открывается довольно таки правдоподобная копия twitter, если на адрес не смотреть, конечно. Вводим в форму авторизации логин и пароль.

И получаем их в истории запросов, пользователь тем временем, попадает на оригинальную страницу.

Trape, может загрузить файл на целевой хост, возьмем, к примеру, созданную в SET полезную нагрузку в .exe формате.

С дополнительной информацией можно ознакомиться на странице разработчиков на Github.

> https://github.com/boxug/trape

Social Engineering - Канал посвященный психологии, социальной инженерии, профайлингу, НЛП, Хакингу, Анонимности и безопасности в сети интернет, Даркнету и все что с ним связано. Добро пожаловать ;-)

S.E.Book - Литература социального инженера.

@Social_Engineering_bot - Бот обратной связи.

- Прослушка и перехват СМС. Теория и практика.

- Социальная инженерия. Фишинг.

- Социальная инженерия. Спам-письмо. Факторы, влияющие на количество и качество отклика.

- Социальная Инженерия. Ограничение выбора и Механизмы воздействия.

- Скрытый кейлоггинг. Обзор KeyLogger PRO.