Soc аналитик

NETRUNNER GROUPВремя чтения: 4 минуты

Привет! В нашем ролике мы уже дали небольшой пример работы SOC-аналитика. В данном посте мы более подробно разберем, как работает этот специалист.

SOC (Security Operations Center) аналитик – это специалист по кибербезопасности, который отвечает за обнаружение, анализ и реагирование на потенциальные угрозы информационной безопасности компании. Он работает в Security Operations Center, который является центром контроля и обеспечения безопасности информационных систем организации.

Процесс работы SOC-аналитика начинается с мониторинга различных источников данных, таких как журналы аутентификации, сетевой трафик, системы обнаружения вторжений и другие. Эти данные постоянно анализируются на предмет подозрительной активности.

Как только обнаруживается подозрительная активность, SOC-аналитик приступает к расследованию.

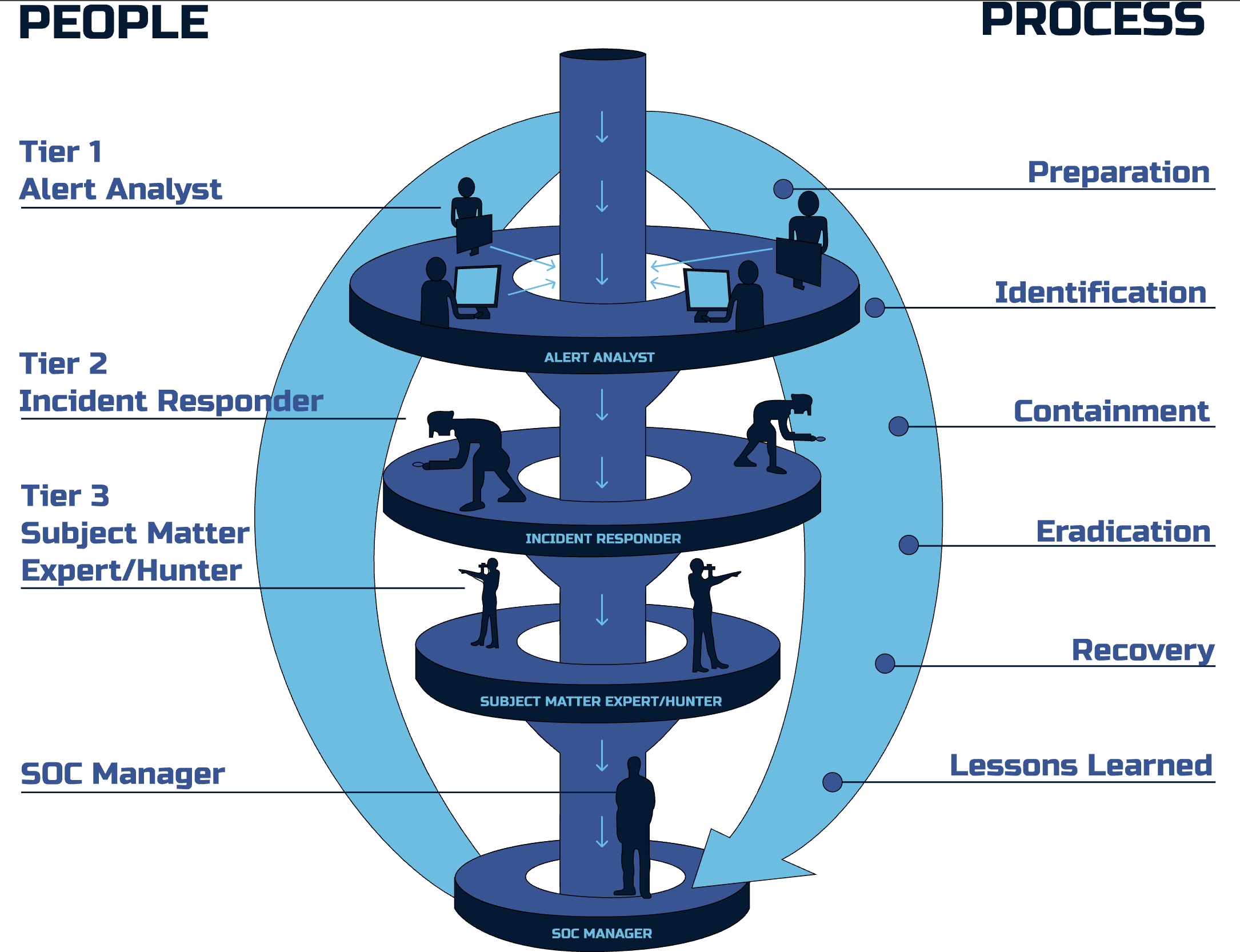

Также можно рассмотреть различные компоненты, из которых состоит отдел центра мониторинга информационной безопасности.

Уровень 1 – Сортировка

Сортировка – это первый уровень SOC. Персонал уровня 1 отвечает за сортировку поступающих инцидентов безопасности и определение серьезности инцидента. Это включает в себя выявление источника инцидента, определение масштабов инцидента и оценку последствий инцидента.

Они также отвечают за принятие первоначальных мер реагирования и локализации, а также за передачу инцидентов на более высокие уровни, если это необходимо. Именно здесь аналитики по безопасности обычно проводят большую часть своего времени.

Аналитики уровня 1, как правило, наименее опытные, и их основная функция – отслеживать журналы событий на предмет подозрительной активности. Когда они находят что-то подозрительное, они собирают как можно больше информации и передают инцидент на уровень 2.

Уровень 2 – Расследование

Расследование – это второй уровень SOC. Персонал уровня 2 отвечает за расследование инцидентов безопасности и определение первопричины инцидента. Это включает в себя анализ журналов, сетевого трафика и других источников данных для выявления источника инцидента. Персонал уровня 2 также отвечает за предоставление подробных отчетов об инцидентах и рекомендаций по устранению неполадок.

Уровень 3 – Поиск угроз

Поиск угроз – это третий уровень SOC. Сотрудники уровня 3 отвечают за активный поиск угроз и уязвимостей в среде организации. Это включает в себя анализ журналов, сетевого трафика и других источников данных для выявления потенциальных угроз и уязвимостей.

Персонал третьего уровня также отвечает за предоставление подробных отчетов об угрозах и рекомендаций по устранению. Среднестатистическая компания тратит меньше всего времени на поиск угроз, поскольку уровни 1 и 2 потребляют очень много аналитических ресурсов.

Мы приводим пример подозрительной активности, такой как множественные неудачные попытки входа на сайт компании. Аналитик начинает анализировать журналы аутентификации и сетевой трафик для выявления аномальных паттернов.

Один из ключевых этапов расследования – идентификация и анализ IP-адресов, с которых осуществляются попытки входа. Если эти адреса ранее не были связаны с активностью компании, это может свидетельствовать о потенциальной попытке несанкционированного доступа.

После выявления подозрительных IP-адресов SOC-аналитик принимает меры по блокированию доступа с этих адресов, что помогает предотвратить возможное вторжение. Он также может изменить настройки безопасности, например, обновив правила брандмауэра или настроив дополнительные механизмы входа.

Важной частью работы SOC-аналитика является сотрудничество с другими специалистами по кибербезопасности. Это позволяет эффективно координировать действия для усиления защиты информационных ресурсов компании.

Наконец, SOC-аналитик также занимается предупреждением будущих атак. Он анализирует данные о произошедших инцидентах, выявляет уязвимости и разрабатывает стратегии по усилению защиты сети компании.

В целом, работа SOC-аналитика – это непрерывный процесс обнаружения, анализа, реагирования и предотвращения угроз информационной безопасности, который играет ключевую роль в обеспечении защиты цифровых активов организации.