Shodan и Censys или самые опасные поисковики интернета.

@it_sekreti

Здравствуй дорогой друг. Сегодня ты пользовался поиском гугла или яндекса, нам всем знакомы эти поисковые системы, недавно ты узнал о существовании duckduckgo, чтобы искать объективную информацию. Так же возможно пару раз слышал или искал через Рамблер, Yahoo или Bing. Это все обычные поисковики, которые ищут страницы, картинки с котиками и смешные видосики. Но что если я тебе скажу, что есть и другая сторона, где в узких кругах, например служб специализирующихся на разведке, кибербезопасности и кибератаках пользуются Shodan и Censys.

Что это такое?

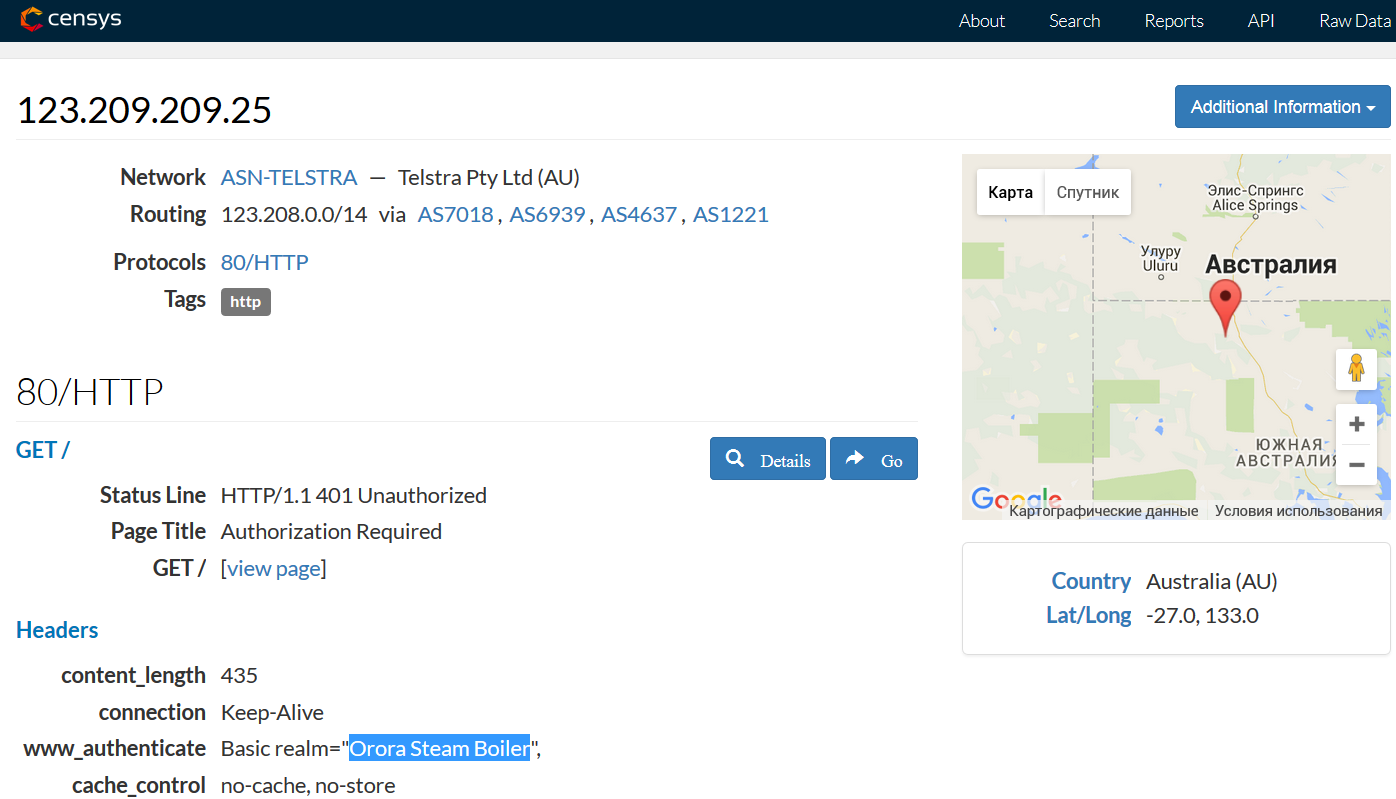

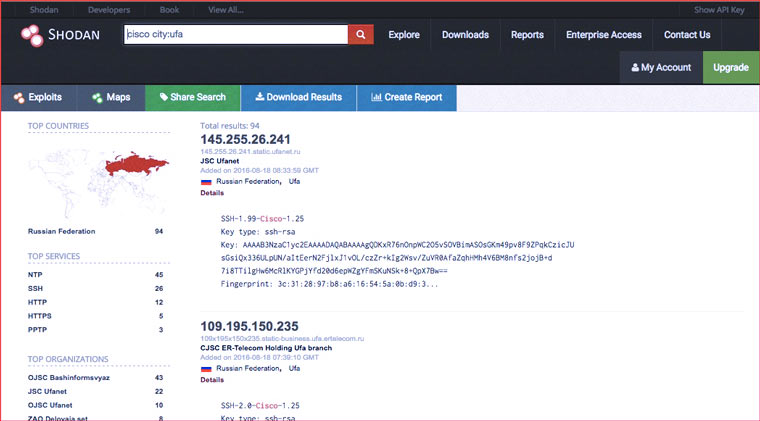

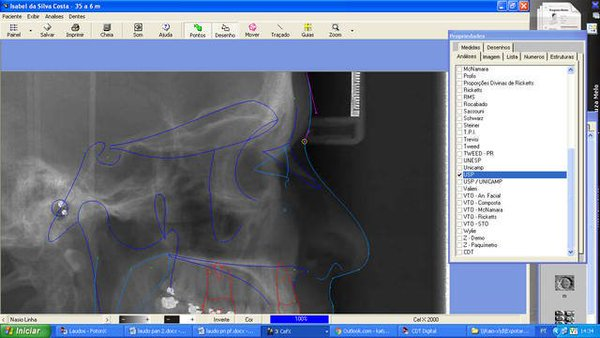

Shodan и Censys - это специальные поисковые системы, которые используются для нахождения подключенных к интернету устройства, а так же проверкой их на уязвимости. То есть ваш сервер, веб-камера, принтер, роутер,микроволновка, домашняя система автоматизации и даже система отопления может быть уже в базе данных и если устройство не защищено, то им может управлять любой человек. Для поиска устройств системы отправляют запросы на все порты в разных диапазонах IP-адресов и если есть хотя бы один ответ, то все технические характеристики сразу будет внесены в базу данных и всю эту информацию может посмотреть любой желающий, так же как и попробовать подключиться.

Shodan и Cennsys в чем разница?

Shodan был единственным подобным поисковиком по Интернету. В 2013 году возник Censys — его бесплатный конкурент. Новая система работает, опираясь на те же принципы, что и Shodan, вот только ее создатели дополнительно сделали упор на поиск уязвимостей. Да, вы все правильно поняли: Censys действительно может выдать вам список устройств, не защищенных от какой-то конкретной известной угрозы. Оба поисковика похожи по выдаваемому результату, однако работают через разных механизмы. Полностью делать сравнение я не буду, однако скажу, что лучше всего их использовать вместе.

Что с помощью них уже сделали?

Если вы думаете, что это просто поисковик, и он не может выдать огромное количество информации, ведь защита и т.п, то вот небольшой перечень того, что уже обнаружили или обнаружили и успешно взломали при помощи этих инструментов:

1)Система управлением аквапарка

2)Газовая станция

3)Командно-контрольная система ядерных электростанций (тут уже страшновато)

4)Ускоритель ядерных частиц (тот самый, который в Церне)

5)Медицинское оборудование (и это очень и очень плохо)

6)Бесчисленное количество web-камер (скажу сразу, что я случайно напугал одну семью в Норвегии), а вот пример как делать не стоит, тут человек взломал видеоняню и пугал ребенка по ночам

7)Серверы

8)Светофоры

9)Гидроэлектростанции (такой инцидент был во Франции)

10)Система управления транспортом

Что это значит для тебя?

Страшно подумать к чему это могло привести, если управление такими вещами попало бы не в те руки. Каждый из этим объектов имел систему безопасности, что только больше пугает. Однако возникает вопрос что делает газовая станция или гидроэлектростанция в интернете, как к ней вообще возможно подключиться?

Отвечаю, управлять такими объектами довольно тяжело, нужно быть на месте, дергать всякие рычаги, чтобы этого избежать покупаются компьютеры, поднимается веб-сервер, это соединяется вместе и все, ваш домашний обогреватель раскрыт всему миру и представьте, вы выходите из душа и идете в теплую комнату, но тут проклятый хакер выключил вам обогреватель или вы просто кому-то не нравитесь. Сейчас даже чайник может иметь свой IP адрес и к подобных устройствам легко можно подключиться по протоколам как SSH, TELNET, SNMP, НТТР или просто web-интерфейс и в 90% случаев будет стандартный логин и пароль. Главное, чтобы подобное не случилось в какой-нибудь больнице, но вы можете не переживать, у нас до сих пор лечат гомеопатией, какой тут интерес хакеров?

Однако в теории, если злоумышленник получит доступ к медицинскому оборудованию, то это не есть хорошо, но все таки маловероятно.

Сейчас немного ближе к реальности, если вы человек, которому есть что скрывать, то аккуратней ходите рядом с камерой, ведь кто знает кто через нее на вас смотрит.

Итог

Смотря на все вышесказанное, то невольно начинается паранойя, но не все так плохо, в основном пользователи этих систем специалисты по безопасности, научные исследователи и правоохранительные органы. Так как у хакеров почти в 100% случаев будет свой ботнет и вряд ли они будут использовать подобный ресурс для вас. Настоящая цель таких систем как Shodan и Censys это поиск уязвимостей и незащищенных подключений для предотвращения взлома, так как огромное количество устройств в сети просто ждут пока их взломают. Скоро будем заниматься проверкой на безопасность некоторых устройств с помощью данных инструментов.

Больше материала на it_sekreti.