SQL инъекция на поддомене Гарварда

Этичный Хакер

Данная статья является переводом и ведется со слов автора. Оригинал тут.

Привет. В этой статье я покажу вам sql-инъекцию, которую я нашел на поддомене Гарварда, а также XSS в качестве бонуса.

Просматривая поддомены Гарварда, я обнаружил один интересный поддомен https://schedule.med.harvard.edu/. Я начал фаззить директории с помощью ffuf и нашел вот эту интересную конечную точку availability.php

Посещение этой конечной точки дало мне только это.

Итак, я провел фаззинг параметров с помощью arjun и нашел интересный параметр под названием users. Я попробовал еще раз с параметром users и увидел это

Это было новое сообщение с ошибкой, как и прежде. Итак, я предположил, что мне нужно указать еще параметр year. Я сделал это, и это сработало.

Снова, та же самая ошибка, что и раньше, но только теперь необходимо указать параметр для месяца.

Это снова сработало, но теперь сайт запрашивал параметр дня. Я дал его, и увидел следующее:

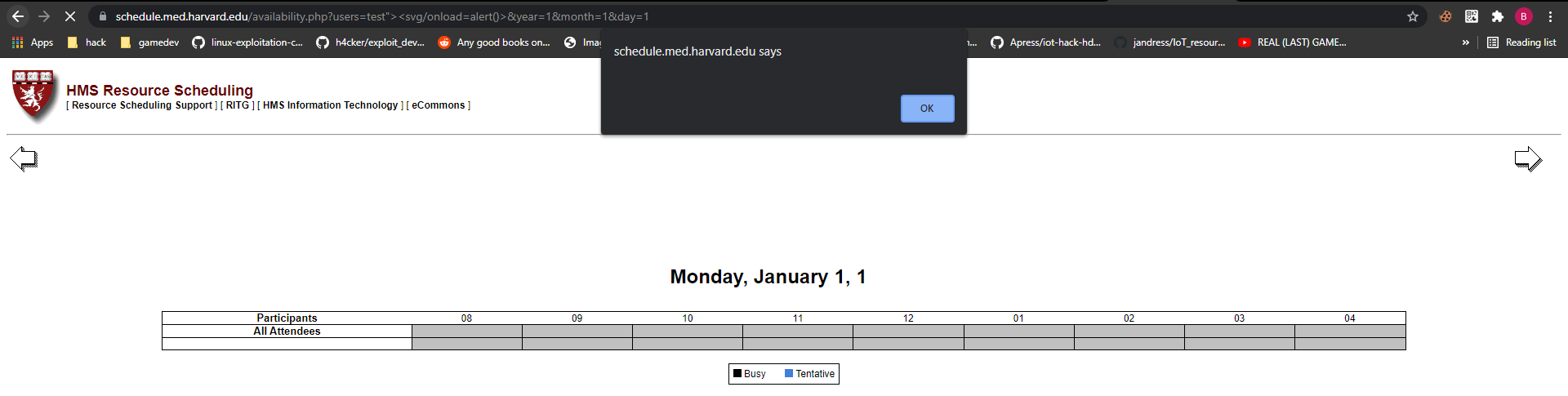

Мы видим, что наш ввод в параметре users отражается на странице, поэтому я попытался получить XSS. И это сработало

Итак, у нас есть XSS. Я быстро сообщил об этом и попытался проверить другие параметры. Я попытался добавить ' в параметр day, и это дало мне ошибку sql.

Итак, у меня здесь есть sql-инъекция. Так как я не силен в эксплуатации sql - инъекций, я просто позволил sqlmap выполнить эту работу за меня, и sqlmap справился.

Я сдампил таблицу и остановился. После этого я сделал репорт о найденной уязвимости.

Sqli была принята, а XSS - нет. По-видимому, Гарвард не принимает XSS, что отстойно, так как я сообщил им о многих XSS.

Теперь эта уязвимость исправлена, поэтому я решил опубликовать данную статью. Теперь, посещение поддомена покажет это

А посещение конечной точки https://schedule.med.harvard.edu/availability.php выдаст ошибку 404.