Поиск уязвимостей веб-приложения с помощью Metasploit

the Matrix

Мы уже рассказывали про лучшие инструменты для поиска уязвимостей сайтов. Очень рекомендую прочитать. В этой инструкции продолжу эту тему и покажу, как использовать Metasploit для поиска уязвимостей веб-приложений.

Еще по теме: Лучшие хакерские расширения для Firefox

Поиск уязвимостей веб-приложения с помощью MetasploitВ качестве жертвы, буду использовать намерено уязвимую виртуальную машину OWASP BWA (см. также Установка OWASP BWA на VirtualBox).

Чтобы не появлялись вопросы, рекомендую, для начала, ознакомиться с подробной инструкцией по использованию Metasploit.

Чтобы запустить базу данных PostgreSQL и инициализировать базу данных Metasploit, откройте терминал Kali Linux и выполните команду:

12kali@kali:~$ service postgresql startkali@kali:~$ sudo msfdb initДля запуска фреймворка Metasploit, выполните команду:

1kali@kali:~$ msfconsoleЗагрузите модуль сканера веб-уязвимостей WMAP в Metasploit:

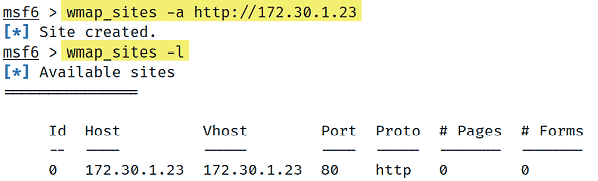

1msf6 > load wmapИспользуйте командуwmap_sites –a, для добавления IP-адреса целевой машины (в моем случае – уязвимая виртуальная машина OWASP BWA):

1msf6 > wmap_sites -a http://172.30.1.23На скрине ниже показано, как добавить цель в веб-сканер уязвимостей WMAP:

Используйте следующие команды, чтобы установить фактическое целевое веб-приложение. Для примера, буду использовать веб-приложение Mutillidae виртуальной машины OWASP BWA:

1msf6 > wmap_targets -t http://172.30.1.23/mutillidae/

Используйте следующую команду для автоматической загрузки модулей веб-сканирования из Metasploit:

1msf6 > wmap_run -tНа следующем скрине, вы можете видеть различные модули веб-сканирования Metasploit, которые загружаются в сканер уязвимостей WMAP:

После загрузки модулей, для запуска сканирования, выполните следующую команду:

1msf6 > wmap_run -eПосле завершения сканирования, можно просмотреть список уязвимостей, обнаруженных сканером уязвимостей WMAP в Metasploit:

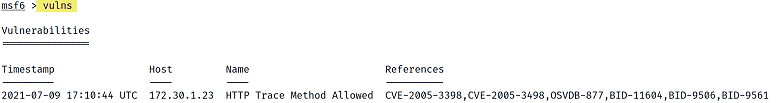

1msf6 > wmap_vulns -lЧтобы просмотреть общие результаты оценки безопасности, выполните команду:

1msf6 > vulnsНа следующем снимке экрана показан сводный список уязвимостей.

Итак, вы узнали, как выполнять поиск уязвимостей веб-приложения с помощью Metasploit на Kali Linux. В следующем уроке вы узнаете, как обнаруживать уязвимости в системе безопасности с помощью сканера Nikto.

ПОЛЕЗНЫЕ ССЫЛКИ:

Источник

Наши проекты:

Наши проекты:

- Кибер новости: the Matrix

- Хакинг: /me Hacker

- Кодинг: Minor Code

👁 Пробить человека? Легко через нашего бота: Мистер Пробиватор