Подробное описание бесплатных модулей в Maltego

overbafer1Приветствуем всех, эта статья будет про подробное описание бесплатных модулей в maltego. Статья разбита на две части, продолжение будет в конце статьи.

Что такое maltego?

Maltego — это инструмент для построение и анализа связей между различными субъектами и объектами. Её особенностями являются: визуализирование полученных данных, разведка на основе открытых источников, комбинирование для глубокого анализа данных полученных из закрытых и открытых источников, автоматический анализ открытых источников и автоматическое построение взаимосвязей между обнаруженными объектами.

Maltego позволяет собрать воедино информацию полученную из открытых и закрытых источников, она позволяет визуализировать агрегированные данные.

Maltego предлагает пользователю беспрецедентную информацию. Информация — это средство воздействия. Информация — это сила. Информация — это Maltego.

Что Maltego может делать?

- Maltego — это программа, которая может быть использована для выявления отношений и реальных связей между:Людьми

- Группами людей (социальные сети)

- Компаниями

- Организациями

- Веб-сайтами

- Интернет инфраструктурами, такими как:Доменами

- DNS именами

- Сетевыми блоками

- IP адресами

- Факторами

- Аффилированности

- Документами и файлами

- Эти объекты связываются на основе разведки по открытым источникам.

- Maltego — проста и быстра в установке, она использует Java, а, следовательно, работает на Windows, Mac и Linux.

- Maltego имеет графический интерфейс, которые позволяет видеть взаимосвязи между объектами мгновенном и точно, а это даёт возможность проследить скрытые связи.

- Используя графический пользовательский интерфейс (GUI), вы с лёгкостью увидите все взаимоотношения, даже если они разделены тремя или четырьмя уровнями.

- Maltego уникальна от того, что она использует мощный и гибкий фреймворк, который делает возможной настройку под себя. По сути Maltego может быть адаптирована под ваши собственные, уникальные требования.

Что Maltego может сделать для меня?

- Maltego может использоваться на стадии сбора информации работы связанной с безопасностью. Она сбережёт ваше время и позволит вам работать точнее и умнее.

- Maltego поможет вам в вашем мыслительном процессе посредством визуальной демонстрации взаимосвязей между разыскиваемыми предметами.

- Maltego обеспечивает вас намного более мощным поиском и даёт вам более продуманный результат.

- Если доступ к «сокрытой» информации определяет ваш успех, Maltego может помочь вам обнаружить её.

Список бесплатных модулей:

1.CaseFile Entites

2.CipherTrace

3.CrowdStrike Intel

4.DomainTools Enterprise

5.Flashpoint

6.Hyas - Comox

7.AliasDB

8.Cisco Threat Grid

9.CrowdStrike ThreatGraph

10.DomainTools Iris

11.FullContact

12.Hybrid-Analysis

13.ATT&CK - MISP

14.Clearbit

15.dataprovider.com

16.Farsight DNSDB

17.Have i been Pwned?

18.Intel 471

19.Blockchain.info (Bitcoin)

20.Cofense Intelligence

21.Digital Shadows

22.FireEye ISIGHT Intelligence

23.Host.io

24.IPInfo

25.Kaspersky Lab

26.Palo Alto Networks AutoFocus

27.Pipl

28.Social Links PRO

29.ThreatConnect

30.VirusTotal Public API

31.MalNet with ProofPoint

32.PassiveTotal

33.Recorded Future Inc.

34.Social Links CE

35.ThreatCrowd

36.Wayback Machine

37.MaxMind

38.PeopleMon

39.Shodan

40.SocialNet

41.ThreatGRID by Malformity Labs

42.ZeroFOX Transforms

43.Orbis - Bureau van Dijk

44.PhoneSearch

45.Silobreaker

46.SSL Certificate Transforms

47.ThreatMiner

48.ZETAlytics Massive Passive

1.CaseFile Entites

CaseFile — это младший брат Maltego. Программа CaseFile нацелена на уникальный рынок «оффлайн» аналитиков, чьи основные источники информации не связаны с открытыми источниками или не могут быть полученные запросом программы. Мы видим этих людей как исследователей и аналитиков, которые работают «на земле»; они получают сведения от других людей в команде и строят информационную карту их расследования.

CaseFile даёт вам возможность быстро добавить, связать и проанализировать данные, которые имеют такую же графическую гибкость и производительность как Maltego без использования трансформаций. Стоимость CaseFile составляет приблизительно одну треть стоимости Maltego.

Что CaseFile может делать?

CaseFile — это приложение для визуального представления информации, оно может быть использовано для выявления взаимоотношений и реальных связей между сотнями различных типов информации.

Оно даёт вам возможность быстро увидеть второй, третий и н-ный порядок взаимоотношений и найти связи, которые невозможно раскрыть другими типами разведывательных инструментов.

CaseFile поставляется в комплекте с большим количеством типов сущностей, которые обычно используются в расследованиях и которые позволяют вам действовать быстро и эффективно. В CaseFile вы также можете добавить собственные типы сущностей, что позволит расширить продукт под ваш собственный набор данных.

Что CaseFile моет сделать для меня?

CaseFile может использоваться для сбора информации, анализа и стадии разведки в большинстве типов расследований, от IT безопасности, правоохранительной деятельности и до любых работ завязанных на информации. Она сбережёт ваше время и позволит работать более точно и умнее.

CaseFile умеет визуализировать наборы данных сохранённые в форматах таблиц CSV, XLS и XLSX.

CaseFile помогает вам в вашем мыслительном процессе посредством визуальной демонстрации взаимосвязей между предметами поиска.

Если доступ к «сокрытой» информации определяет ваш успех, CaseFile может помочь вам обнаружить её.

Это был перевод официальной информации с сайта программы. Говоря простым языком, CaseFile не может делать ничего иного кроме как рисовать красивые картинки на основе ваших же данных… Стоимость годовой коммерческой лицензии CaseFile – $250 USD. Отличий коммерческой версии от некоммерческой два: в коммерческой отсутствует надпись 'For Demo use only' в фоне, и бесплатную версию нельзя применять в коммерческих проектах.

Скриншоты CaseFile

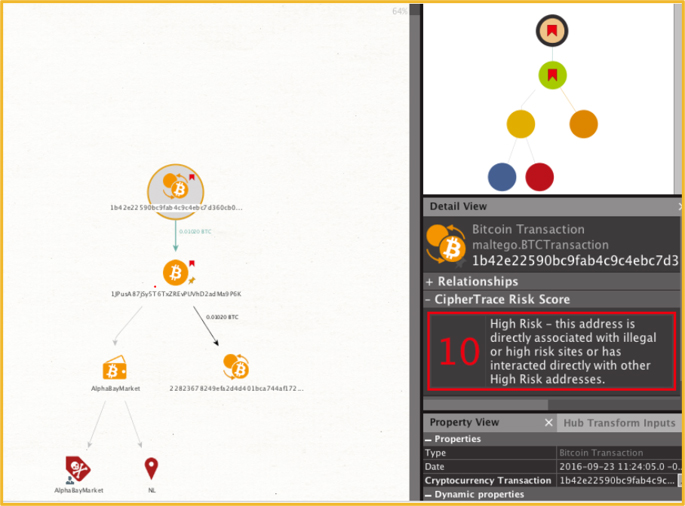

2.CipherTrace

Криптовалютная разведка для Maltego

CipherTrace предоставляет исследователям и исследователям мощные и простые в использовании средства отслеживания криптовалюты. CipherTrace Maltego Transforms поддерживает следующие криптовалюты: Биткойн, Ethereum, Bitcoin Cash и Litecoin.

С помощью Maltego Transforms для CipherTrace следователи могут получить доступ к расширенной криптовалютной разведке CipherTrace, объединяющей миллионы точек данных атрибуции из открытых источников и частной информации в Maltego.

Эта усовершенствованная платформа позволяет следователям деанонимизировать транзакции и получать убедительные доказательства в отношении лиц, которые используют криптовалюты для отмывания денег, финансирования терроризма или осуществления торговли наркотиками, вымогательства и других преступлений. Таким образом, он позволяет проводить судебную экспертизу и аналитику криптовалюты, обеспечивая подробную атрибуцию, оценку риска транзакций для расследований криптовалют и соблюдение требований по борьбе с отмыванием денег (AML). CipherTrace использует атрибуцию блокчейна с открытым и закрытым исходным кодом, а также алгоритмы машинного обучения и кластеризации с несколькими входами, чтобы визуализировать полезные данные и помочь соблюдать правила криптовалюты.

Преимущества

CipherTrace Maltego Transforms позволяет даже нетехническим агентам и аналитикам легко выявлять и отслеживать преступников, которые пытаются использовать биткойны в Интернете для сокрытия своей незаконной деятельности.

3.CrowdStrike Intel

CrowdStrike предоставляет набор API-интерфейсов, позволяющих клиентам платформы CrowdStrike Falcon улучшить рабочий процесс сортировки и использовать существующие инвестиции в безопасность.

CrowdStrike — это SaaS-решение («программное обеспечение как услуга»), в котором используются передовые приложения и методы Endpoint Detection and Response (EDR). Это ведущее в отрасли антивирусное средство нового поколения (NGAV) на базе машинного обучения, позволяющее устранять нарушения безопасности, пока они не произошли.

Falcon Intelligence API - один из пяти API, предлагаемых CrowdStrike, который позволяет клиентам извлекать выгоду из обширного потока информации, охватывающей индикаторы, злоумышленников, новости и настраиваемые предупреждения об угрозах.

CrowdStrike Intelligence API Transforms позволяет исследователям запрашивать CrowdStrike Intelligence API, чтобы получить атрибуцию и дополнительные данные для индикаторов и увидеть корреляцию между злоумышленниками, индикаторами, семействами вредоносных программ и кампаниями.

Преимущества

Вы можете получить доступ к данным CrowdStrike Falcon Intelligence, чтобы определить более 70 групп противников, в том числе национальное государство, хактивистов, активистов и преступников.

4.DomainTools Enterprise

Решения DomainTools Threat Intelligence и Investigative сочетают в себе анализ доменов корпоративного уровня и оценку рисков с пассивными данными DNS от Farsight и других ведущих поставщиков.

DomainTools Enterprise Transforms работает с доменными именами, адресами электронной почты, IP-адресами и серверами имен, что позволяет проводить глубокое расследование киберпреступлений, вредоносных программ, фишинга и лиц, стоящих за ними. Следователи могут собирать информацию Whois, раскрывать предыдущие личности, находить связанные домены по владельцу и многое другое.

Преимущества

Сводная информация и вывод о связях между разными доменами с помощью исторических и обратных наборов данных

Приоритетные пользователи:

Команды аналитики угроз

Специалисты по расследованию мошенничества в Интернете и торговых марок

Аналитики безопасности

Команды реагирования на инциденты

Команды охоты и кибер-криминалисты

Команды корпоративной безопасности, которым требуется оценка рисков на основе предметной области

5.Flashpoint

Благодаря сочетанию сложных технологий, расширенного сбора данных и анализа с участием человека, Flashpoint адаптирует свои предложения к потребностям и требованиям своих клиентов. Результатом является разведка, которая позволяет частному и государственному сектору укреплять кибербезопасность, бороться с мошенничеством, бороться с внутренними угрозами, повышать физическую безопасность и устранять риски поставщиков и целостность цепочки поставок.

С помощью Flashpoint Maltego Transforms следователи могут искать в незаконных онлайн-сообществах (таких как форумы, торговые площадки и т. Д.) Данные, связанные с мошенническими действиями, злоумышленниками, кибер и физическими угрозами, а также другой соответствующей разведывательной информацией. Это также позволяет исследователям получить комплексную перспективу, объединив разрозненные источники данных в Maltego, и сократить время на визуализацию отношений и получение действенной информации для снижения риска и борьбы с угрозами и противниками.

Преимущества

Все сущности, полученные в результате преобразований Maltego в Flashpoint, включают свойство с URL-адресом, указывающим на платформу Flashpoint Intelligence, что позволяет пользователям напрямую получать доступ к готовой аналитике.

Преобразования Maltego из Flashpoint содержат настраиваемые объекты Flashpoint, связанные с данными Flashpoint, что позволяет пользователям вращаться с помощью других наборов преобразований.

Более 100 преобразований, позволяющих пользователям выполнять запросы ко всем наборам данных Flashpoint, включая IoC, Chat (Telegram), Discord, CVE’s, RIO (IP-адреса), форумы, Marketplaces и Finished Intelligence из Deep и Dark web

Приоритетные пользователи:

Правоохранительные органы (LEA)

Команды по борьбе с мошенничеством и электронными преступлениями

Команды аналитики угроз

6.Hyas - Comox

Это флагманская аналитическая онлайн-платформа HYAS, созданная для профессионалов в области кибербезопасности. HYAS Insight уже используется финансовыми учреждениями, компаниями из списка Fortune 500, международными правоохранительными органами и некоторыми крупными охранными компаниями. Ценность инструмента исследования атрибуции заключается в способности анализировать взаимосвязи в наборах данных на основе HYAS.

С помощью Hyas Insight Transforms for Maltego исследователи могут запрашивать и визуализировать эксклюзивную подробную базу данных индикаторов компрометации, собранных из нескольких закрытых источников на многие годы в прошлом, что позволяет следователям улучшать отслеживание событий, участников и инфраструктуру.

Преимущества

С более чем 50 преобразованиями пользователи могут запрашивать широкий спектр типов данных, начиная от номеров телефонов и заканчивая электронной почтой и IP-адресами.

Приоритетные пользователи:

Правоохранительные органы

Специалисты по судебной кибербезопасности в больших компаниях

Команды аналитики угроз

Аналитики безопасности

7.AliasDB

AliasDB - это плагин для Maltego, который позволяет вам получить доступ к базе данных с более чем 12 миллионами дефейсов сайтов, псевдонимами, которые использовали атрибуцию, и другими соответствующими метаданными, начиная с 1998 года.

Установка

1. Во-первых, вам необходимо установить Maltego. Убедитесь, что вы используете Maltego Classic или XL (коммерческую версию). Community Edition имеет ограничения, которые существенно повлияют на ваш опыт работы с AliasDB. Вы можете приобрести Мальтего у Патервы или у Теневого Дракона. Если вам нужна пробная версия Maltego во время пробной версии AliasDB, свяжитесь с нами.

2. В Maltego на вкладке «Главная» выберите Transform Hub, найдите AliasDB и нажмите «Установить».

3. Выберите «Да» и после завершения установки нажмите «Готово».

4. После установки наведите указатель мыши на SocialNet и нажмите «Подробнее».

5. Во всплывающем окне нажмите «Настройки».

6. Введите лицензионный ключ и нажмите «Закрыть».

Примеры

Поиск злоумышленников по псевдониму

1. Начните с псевдонима на графике и введите значение, которое вы хотите найти. В этом примере показан поиск по запросу «анонимный».

2. Затем щелкните правой кнопкой мыши и выберите преобразование «Поиск злоумышленников».

3. После запуска этого преобразования вы увидите результаты на графике. Это сущности «Атакующий», на которых могут выполняться другие преобразования.

Получите дефейсы злоумышленника

1. Когда у вас есть атакующий объект, вы можете запустить преобразование, чтобы показать дефейсметы, с которыми связан атакующий.

Получить дефейс по сайту

1. Начните с объекта "Домен" и введите URL-адрес, который вы хотите найти. Затем запустите «Получить искажения по сайту», чтобы найти искажения этого сайта.

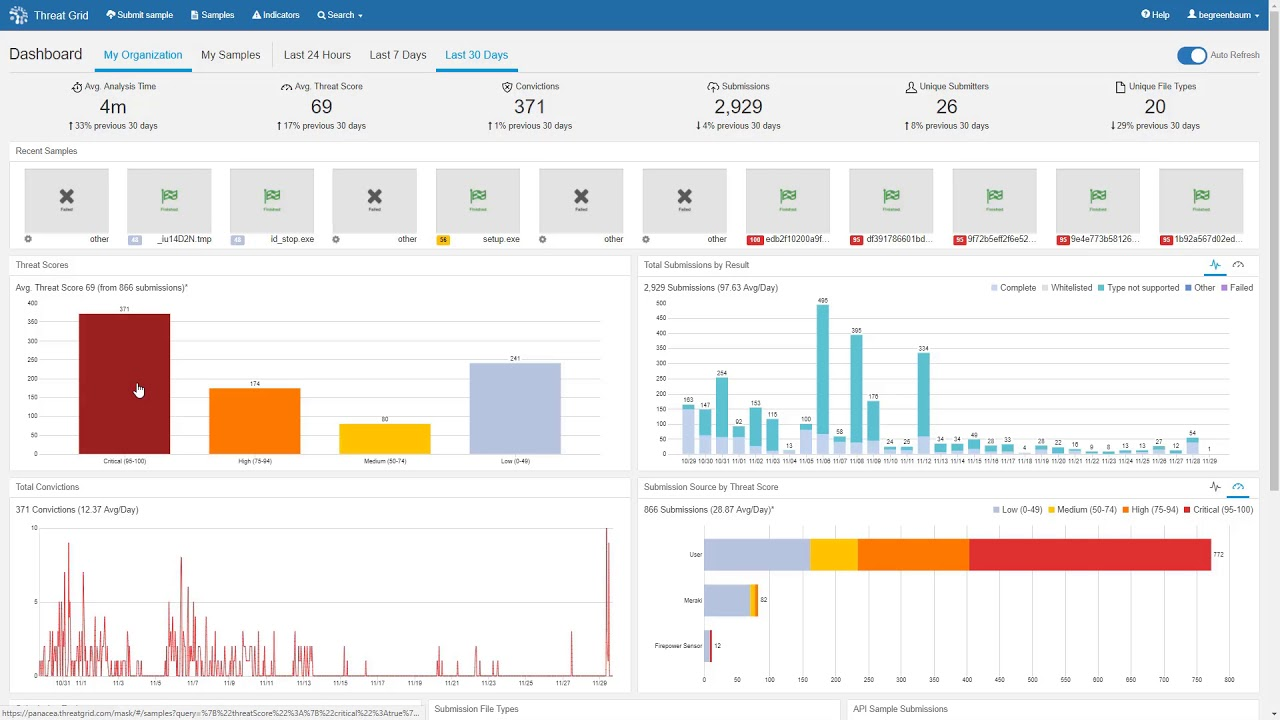

8.Cisco Threat Grid

Threat Grid - это ведущее решение Cisco для анализа вредоносных программ и анализа угроз, которое помогает точно выявлять потенциальные атаки вредоносного ПО и реагировать на них практически в реальном времени. Threat Grid выполняет динамический анализ сотен миллионов образцов в год, индексируя индикаторы (домен, IP, URL, хэш, мьютекс, путь к файлу и т. Д.) Из каждого анализа.

Эти преобразования используют REST API-интерфейсы Threat Grid, чтобы исследователи могли быстро извлекать информацию и отображать взаимосвязи между образцами и индикаторами, обнаруживать новую инфраструктуру, используемую в кампании, переходить от сетевых индикаторов к индикаторам размещения во время инцидента, чтобы помочь быстрее исправить ситуацию и т. д.

9.CrowdStrike ThreatGraph

CrowdStrike предоставляет набор из пяти API-интерфейсов, которые позволяют клиентам платформы CrowdStrike Falcon улучшить рабочий процесс сортировки и использовать существующие инвестиции в безопасность.

API-интерфейс Falcon Threat Graph - один из пяти API-интерфейсов, предлагаемых Crowdstrike, который использует многопетабайтную графическую базу данных CrowdStrike для выявления основных взаимосвязей между индикаторами компрометации (IOC), устройствами, процессами и другими криминалистическими данными и событиями, такими как записанные файлы. , загрузка модулей или сетевые подключения.

С помощью ThreatGraph Transforms исследователи могут запрашивать CrowdStrike ThreatGraph API для взаимодействия с данными CrowdStrike Falcon и перемещаться по графику для исследования взаимосвязей между событиями.

10.DomainTools Iris

DomainTools Iris - это платформа для анализа и расследования угроз, которая сочетает в себе аналитику домена корпоративного уровня и оценку рисков с пассивными данными DNS от Farsight и других поставщиков высшего уровня.

С помощью Maltego Transforms от DomainTools Iris исследователи могут выполнять оценку рисков инфраструктуры и легко интегрировать рабочие процессы в Maltego Graph и наоборот. Эти преобразования позволяют исследователям отображать подключенную инфраструктуру, проводить корреляции, анализировать атрибуцию, выделять рискованные области и т. Д., Чтобы получить значимые выводы.

Преимущества

Расширение разнообразных наборов данных DNS, Whois и других данных Whois с помощью этих преобразований. Аналитики могут увеличить вероятность пересечения с существующими графическими данными из других источников данных, чтобы открыть новые пути расследования.

40+ преобразований, которые запрашивают набор данных DomainTools Iris и возвращают доменные имена, которые имеют те же атрибуты, что и значение объекта

Сводная диаграмма и вывод о связях между различными доменами, помощь в составлении карты потенциального участника угрозы или ДТС группы (тактика, методы и процедуры) с помощью управляемых сводных диаграмм

Приоритетные пользователи:

Команды аналитики угроз

Специалисты по расследованию мошенничества в Интернете и торговых марок

Аналитики безопасности

Команды реагирования на инциденты

Команды корпоративной безопасности, которым требуется оценка рисков на основе предметной области

11.FullContact

FullContact соединяет фрагменты данных отдельного человека, чтобы построить целостную картину. Это включает в себя как личную, так и профессиональную идентичность, а также сотни маркетинговых атрибутов, позволяющих идентифицировать отдельного человека из миллиардов людей.

FullContact Transforms позволяет следователям получить полное представление о людях, предоставив Maltego возможности обогащения данных. Он фокусируется на обогащении графа, взяв за отправную точку домены и адреса электронной почты.

Ищите и просматривайте имена, почтовые адреса, необработанные и хешированные адреса электронной почты, номера телефонов и идентификаторы мобильных объявлений (MAID).

Преимущества

Используйте адрес электронной почты, Twitter, домен, человека, компанию, псевдоним, номер телефона и получите полное представление о человеке, чтобы ускорить расследование

Приоритетные пользователи:

Правоохранительные органы (LEA)

12.Hybrid-Analysis

Hybrid-Analysis - это независимый сервис, работающий на платформе Falcon Sandbox и предоставляющий подмножество возможностей Falcon Sandbox. CrowdStrike Falcon Sandbox - это решение для автоматического анализа вредоносных программ. Falcon Sandbox выполняет глубокий анализ уклоняющихся и неизвестных угроз, обогащает результаты аналитикой угроз и предоставляет действенные индикаторы компрометации (IOC).

Hybrid-Analysis - это подход к анализу файлов, который объединяет данные времени выполнения с анализом дампа памяти для извлечения всех возможных путей выполнения даже для самых сложных вредоносных программ. Все данные, извлеченные из механизма гибридного анализа, обрабатываются автоматически и интегрируются в отчеты анализа вредоносных программ. Пользователи могут выполнять поиск по тысячам существующих отчетов о вредоносных программах или загружать образцы и IOC.

В отличие от VirusTotal, представляющего собой «консилиум» антивирусов, Hybrid Analysis является скорее песочницей. Когда вы отправляйте на проверку в файл, сервис запускает его в изолированной среде VirtualBox или VMware, а затем смотрит, как он поведет себя в системе. На основании произведенных файлом изменений выдается заключение о его безопасности или вредоносности.

- Объяснение это сильно упрощенное, в реальности проверка Hybrid Analysis представляет собой сложный метод разбора, объединяющий анализ статических и динамических данных с использованием современных алгоритмов, благодаря чему существенно повышается эффективность обнаружения опасного кода

Внешне принципом работы Hybrid Analysis похож на VirusTotal, пользователь указывает через веб-форму ссылку или файл, последний отправляется на сервер, где проводится его проверка.

С помощью этих преобразований исследователи могут запрашивать API гибридного анализа.

Приоритетные пользователи:

Команды аналитики угроз

Пентестеры

13.ATT&CK - MISP

MISP - это платформа анализа угроз для обмена, хранения и сопоставления показателей компрометации целевых атак, аналитики угроз, информации о финансовом мошенничестве, информации об уязвимостях или даже информации о борьбе с терроризмом.

MITER ATT & CK - это глобально доступная база знаний о тактике и методах противодействия, основанная на реальных наблюдениях. База знаний ATT & CK используется в качестве основы для разработки конкретных моделей угроз и методологий в частном секторе, в правительстве, а также в сообществе продуктов и услуг кибербезопасности.

С помощью MISP и MITER ATT & CK Entities и Transforms исследователи могут запрашивать данные из экземпляра MISP Threat Sharing, просматривать другие события MISP, атрибуты, объекты, теги и галактики. Типичный рабочий процесс может включать:

Запрос экземпляра MISP для событий, которые включают данный IOC

Включение MISP-события в его атрибуты, объекты, теги, галактики и / или связанные события

Изучение дополнительных деталей из галактик и связанных событий

Классификация доступной связанной информации в рамках MITER ATT & CK.

Интеграция Maltego MISP также позволяет визуализировать полную структуру MITER ATT & CK. Для визуализации ATT & CK не нужны ключи MISP API. Для доступа к экземпляру MISP пользователям обычно требуется аутентификация.

Примечание. Этот набор преобразований имеет открытый исходный код и может быть загружен или также установлен как локальное преобразование. Более подробная информация доступна на странице проекта Github.

14.Clearbit

Clearbit - это механизм маркетинговых данных для всех ваших взаимодействий с клиентами. Это помогает компаниям глубоко понять своих клиентов, определить будущие перспективы и персонализировать взаимодействие в области маркетинга и продаж.

Интеграция Transform Hub предоставляет Maltego возможности обогащения данных. Он фокусируется на обогащении графа, взяв за отправную точку домены и адреса электронной почты.

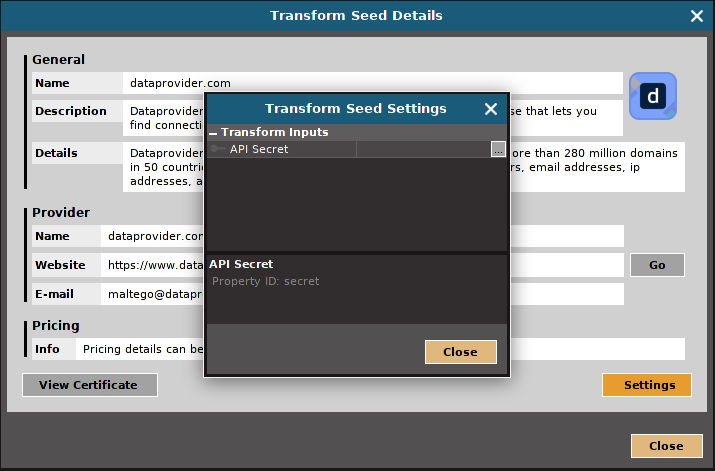

15.dataprovider.com

Dataprovider.com превращает Интернет в структурированную базу данных, которая позволяет вам находить связи по техническим, семантическим и контактным данным. Это база данных с информацией, извлеченной из более чем 280 доменов в 50 странах, с 200 различными переменными, включая номера телефонов, адреса электронной почты, IP-адреса, идентификатор аналитики и многие другие, обновляемые ежемесячно.

Установка

1) Найдите элемент концентратора Dataprovider.com на странице Transform Hub (домашняя страница вашего клиента maltego)

2) Нажмите «Установить»> Нажмите «Да», чтобы подтвердить установку:

3) После успешной установки вы должны увидеть сводку установки:

4) Dataprovider разрешает бесплатное, но ограниченное использование своих услуг. Чтобы разблокировать больше запросов, добавьте ключ API, нажав «Подробнее»> нажмите «Настройки» и введите ключ API в поле ввода.

4) Теперь вы готовы к использованию dataprovider.com на maltego!

16.Farsight DNSDB

С помощью Maltego Transforms for Farsight исследователи могут соотносить и контекстуализировать аналитические данные DNS в реальном времени и исторические данные; также известны как пассивные данные DNS.

Используя эти преобразования, пользователи могут открывать целые сети, получать внешнее представление об их инфраструктуре и переключаться между типами записей DNS. С помощью поиска с подстановочными знаками вы можете отображать имена хостов / полные доменные имена, связанные домены и дальнейшее переключение между IP-адресами, чтобы раскрыть все связанные домены, полные доменные имена, IP-адреса, MX, NX и другие типы записей.

Преимущества

Получите доступ к историческим данным DNS / пассивным DNS

Сводка по типам записей DNS, таким как IP-адреса, NX, MX, AAAA, SOA и многие другие источники данных, чтобы иметь полное представление

Приоритетные пользователи:

Аналитики безопасности

Команды аналитики угроз

Команды реагирования на инциденты

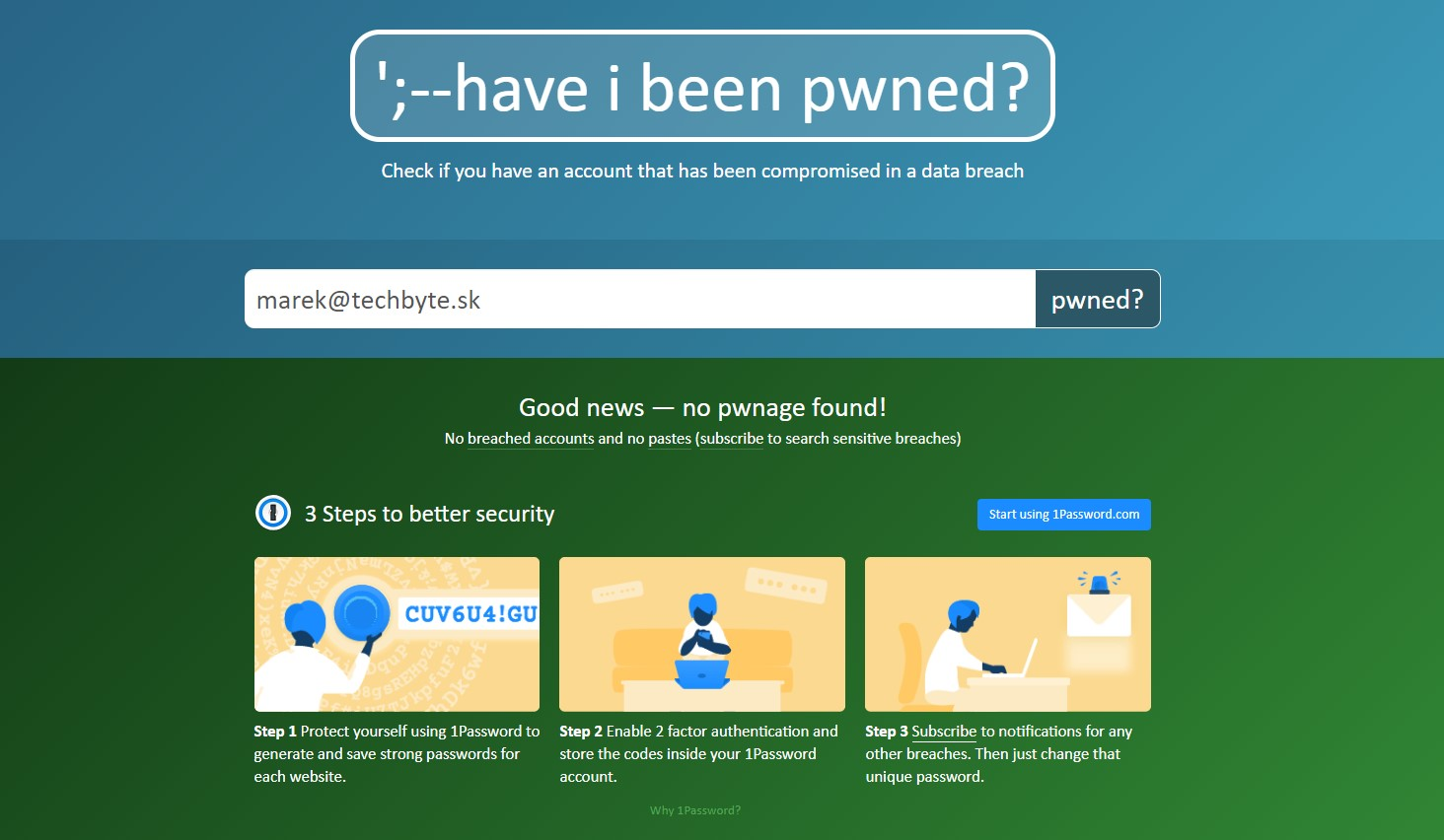

17.Have i been Pwned?

Сервис Have I Been Pwned служит для получения информации об известных утечках данных пользователей, которые произошли из-за многочисленных взломов аккаунтов на различных сайтах, сервисах и т. п. Если данные скомпрометированы, пользователю необходимо срочно поменять свои учетные данные для обеспечения безопасности личных данных, возможной потери ценной информации.

С помощью Have I been Pwned исследователи могут запрашивать API-интерфейс Have I been pwned, чтобы проверить наличие паролей / доменов или проверить, указаны ли псевдонимы / адреса электронной почты в сообщении для Pastebin в рамках их расследования.

18.Intel 471

Intel 471 предоставляет разведывательную информацию, ориентированную на действующих лиц. Их сбор разведданных сосредоточен на проникновении и поддержании доступа к закрытым источникам, где злоумышленники взаимодействуют, общаются и планируют кибератаки. Intel 471 активен в местах, где вход строго охраняется, таких как даркнет и чаты.

Преимущества

С помощью более 20 преобразований следователи могут запрашивать Intel 471 API, чтобы получить атрибуцию и дополнительные данные об индикаторах и субъектах угроз.

Приоритетные пользователи:

Правоохранительные органы

Команды аналитики угроз

Аналитики безопасности

19.Blockchain.info (Bitcoin)

Отслеживает и визуализирует связи и транзакции между кошельками в блокчейн сети bitcoin и в сети Ethereum.

20.Cofense Intelligence

С помощью Cofense Transforms for Maltego исследователи могут искать и визуализировать взаимосвязи между наблюдаемыми объектами в рамках конкретной атаки и точно определять, как злоумышленники доставляют свои вредоносные данные.

Комбинируя несколько источников данных, аналитики могут визуализировать атаки и обнаруживать другие угрозы, которые могут использовать аналогичную фишинговую инфраструктуру и кампании.

Преимущества

Сопоставьте кампании злоумышленника и их полезную нагрузку с помощью визуального построения графиков и связывания угроз фишинга.

Визуализируйте обогащение IOC и отношения между наблюдаемыми в рамках конкретной атаки и между другими атаками

Продолжение в следующей статье: ССЫЛКА