Подмена WebRTC

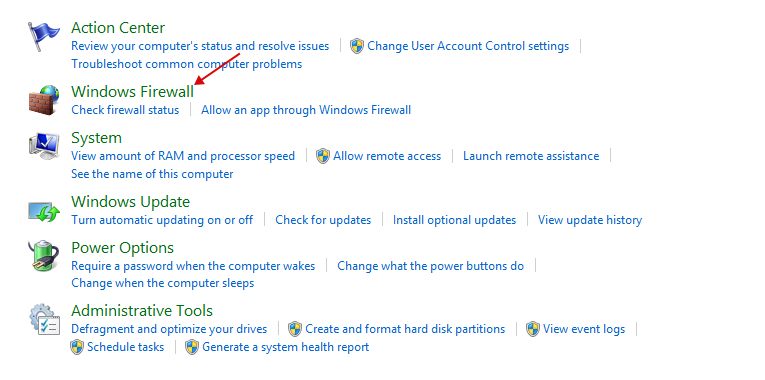

Указываем приложение, которое должно выходить в сеть (Bitvise, Proxifier)

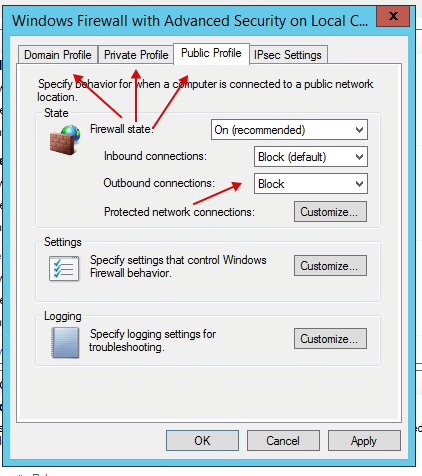

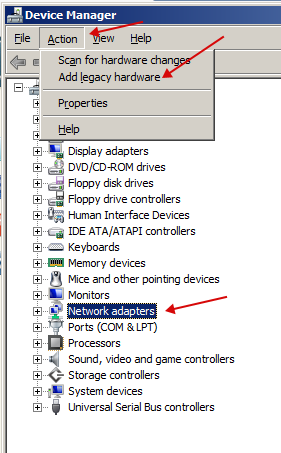

Теперь нам нужно создать адаптер замыкания на себя, чтобы обмануть WebRTC.

Затем сохраняем и идем в коммандную строку.

Прописываем следующее:

route add (адрес туннеля/носка) mask 255.255.255.255 (Default gateway) metric 1

Чтобы узнать Default gateway, вписываем в коммандную строку "ipconfig". Если строчка пуста, то ищите адрес шлюза в настройках сети виртуалки.

В моем случае я ввожу в коммандную строку это:

route add 64.53.67.252 mask 255.255.255.255 192.168.111.2 metric 1

Если все ОК, то коммандная строка так и ответит.

Если вылезла ошибка "Тhe requested operation requires elevation", то запустите коммандную строку от имени администратора.

Алгоритм работы:

- Удалить старое правило коммандой:

route delete (адрес туннеля/носка) mask 255.255.255.255 (Default gateway) metric 1

- Задаете новое правило коммандой:

route add (адрес туннеля/носка) mask 255.255.255.255 (Default gateway) metric 1

Указываете IP

После ерезагрузки все указанные вами правила удаляются, то есть после перезагрузки удалять старые правила не нужно.

Теперь проверяем IP:

Профит!