Почему 2FA не поможет защититься от Credential Stuffing

Moody

В блоге Google Security есть отличная публикация под названием "How effective is basic account hygiene at preventing hijacking" или "На сколько эффективна базовая гигиена аккаунта для предотвращения его угона". В этой статье речь идет о двухфакторной аутентификации и ее эффективности при использовании в корпорации. К сожалению, повествование в ней ведется таким образом, что у обывателя может возникнуть мнение, что некоторые распостраненные формы 2FA останавливают 100% всех атак.

Прямо скажу - двухфакторная аутентификация не останавливает атаки с использованием слитых учетных данных. Вообще.

Путаница возникает из - за следующей формулировки:

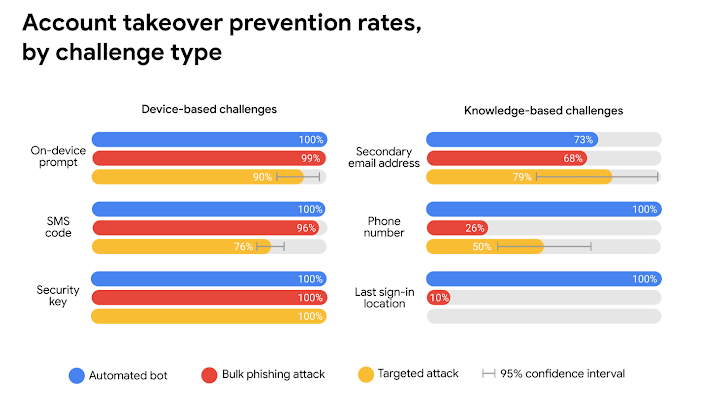

Мы обнаружили, что SMS-код, отправленный на номер телефона для верификации, помог заблокировать 100% автоматических ботов, 96% массовых фишинговых атак и 76% целевых атак.

Это предложение, не смотря на его достоверность, достаточно просто неверно истолковать. Да вы и сами, надеюсь, понимаете, что в этой фразе говорится лишь о стадии, идущей уже после стандартной авторизации. Статистика ниже чуть лучше проясняет ситуацию:

Двухфакторная аутентификация защищает аккаунты от проникновения ботов в аккаунт пользователя. Однако, Credential Stuffing - это не про кражу аккаунта (прежде всего), основная цель Credential Stuffing заключается в избавлении от ненужных данных в общем списке с невалидными или несуществующими учетными записями. Если сервис, после успешного ввода учетных данных, говорит пользователю о том, что он должен ещё и ввести пароль, который пришел ему на его телефон, то это никак не помешает злоумышленнику удостовериться в том, валидным ли является атакуемый аккаунт. Это важный нюанс, не обращая внимания на который, вебмастер не будет находиться в безопасности от данной атаки.

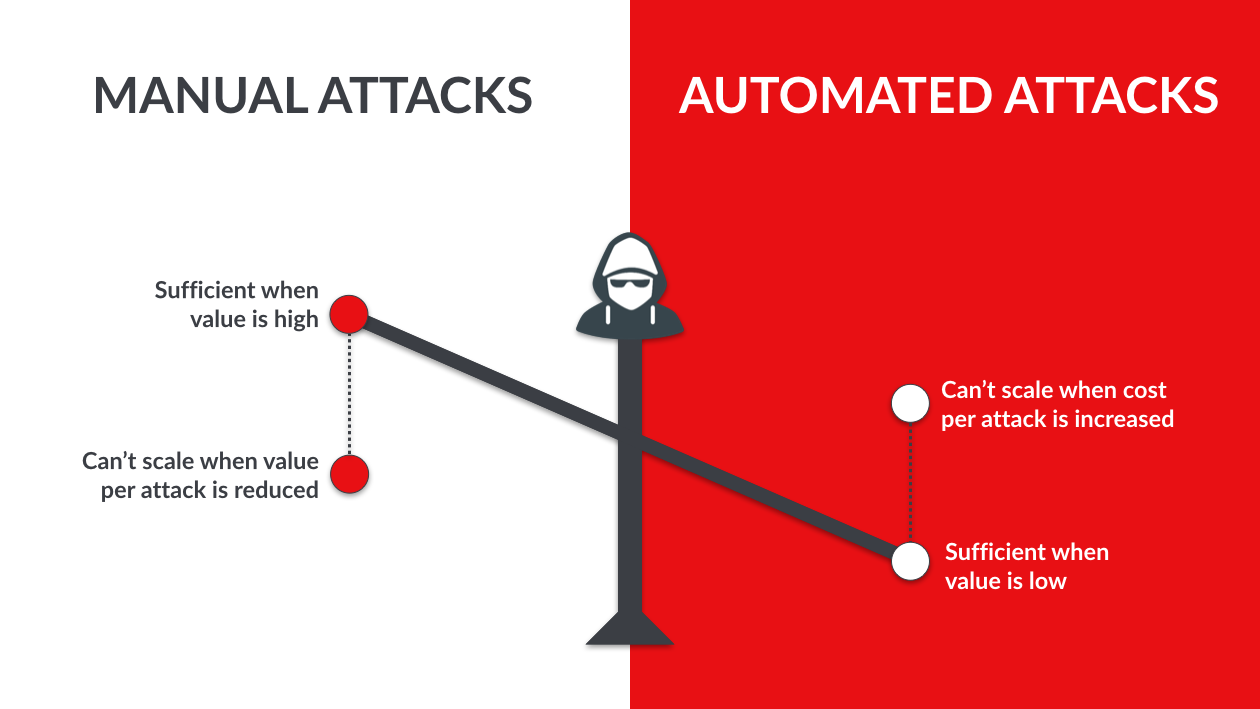

Стоимость против значимости

Стоимость атаки напрямую зависит от того, насколько сильно защищен сервис. Каждое решение злоумышленника влияет на размер его кошелька и длительность атаки. Таким образом, 2FA - это защита, которая лишь увеличивает стоимость атаки, при этом не являясь панацеей для хорошо мотивированных атакующих.

Атаки типа Credential Stuffing являются одними из самих дешевых атак, за которыми может последовать "тяжелая артиллерия". После того, как злоумышленник завершит перебор аккаунтов и получит список валидных учетных записей, на его столе окажутся более дорогостоящие карты - фишинг, социальная инженерия и прочее. Ненаправленный фишинг имеет низкую отдачу, так как рассчитан на "большую аудиторию". А целевой фишинг более эффективен и используется в случаях, если злоумышленник наткнулся на ценный (для него) аккаунт. При этом, эффективность целевого фишинга увеличивается в зависимости от того, сколько информации собрал злоумышленник о своей жертве.

Почему именно фишинг? Просто потому, что человек, знающий достаточно о цифровой гигиене для того, чтобы включить 2FA на своем аккаунте, но не знающий, что он не должен использовать одни и те же пароли на различных сервисах, характеризует именно тот тип людей, против которых отлично подействует направленная фишинговая компания.