Перевод: Разведка Bug Bounty: горизонтальная корреляция

@Ent_TranslateIB

Горизонтальная корреляция - процесс поиска различных доменов, принадлежащих одной и той же организации.

Пример: Мы начинаем с domain.com, но как найти другие домены, принадлежащие тому же пользователю? Возможно, secretDomain.com или vulnerableDomain.com.

Первый шаг эффективной охоты за багами - это глубокая разведка; первый шаг разведки - это горизонтальная корреляция. Чем больше активов вам известно, тем больше вы можете атаковать. Расширяя поверхность атаки, вы с большей вероятностью найдете уязвимости.

Я нашел четыре метода поиска корневых доменов:

- Метод "WHOIS"

- Использование CIDR и ASN

- Google Dorks

- исследование дочерних компаний и приобретений

Метод WHOIS

Википедия рассказывает:

WHOIS (произносится как "who is") - это протокол запроса и ответа, который широко используется для запроса баз данных, хранящих зарегистрированных пользователей или правопреемников интернет-ресурса, таких как доменное имя, блок IP-адресов или автономная система, но также используется для получения более широкого спектра другой информации.

Или, говоря простым языком: Протокол WHOIS позволяет нам получить информацию о домене. Мы можем использовать эту информацию для поиска других доменов.

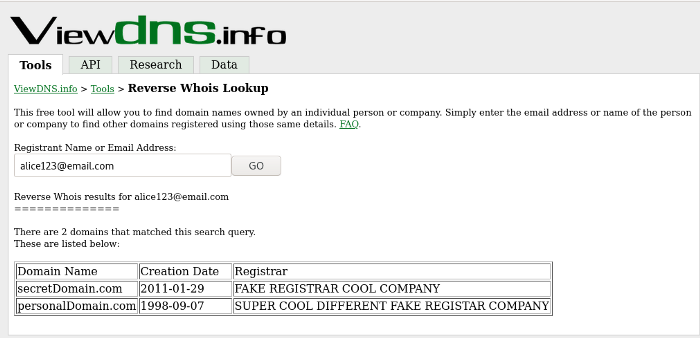

Давайте рассмотрим воображаемый пример:

- мы нацелились на домен domain.com

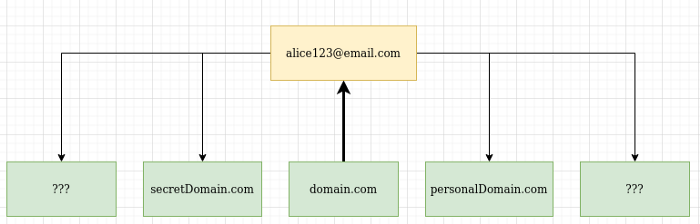

- Мы выполняем команду whois на domain.com и обнаруживаем, что электронная почта, на которую зарегистрирован домен domain.com, - это "alice123@email.com".

- Мы используем обратную службу WHOIS, такую как ViewDNS, чтобы обнаружить, что alice123@email.com также зарегистрировал secretDomain.com и personalDomain.com.

Мы увеличили поверхность атаки на 200%! И впереди еще самый ценный шаг: Итерация. Повторите процесс с новыми обнаруженными доменами, чтобы найти, возможно, еще больше доменов.

ПРИМЕЧАНИЕ: Компании могут попытаться скрыть эту информацию. Поэтому убедитесь, что информация принадлежит целевой организации, а не компании, занимающейся обфускацией.

CIDR и ASN

Бесклассовая междоменная маршрутизация (CIDR) - это сложная, продвинутая, но интересная концепция. Я бы рекомендовал провести дополнительное исследование, однако для этой статьи я дам определение этому понятию:

- Диапазон CIDR - это диапазон IP-адресов.

Когда у компании много доменов, ей требуется много IP-адресов для привязки этих доменов. Поэтому для их упорядочивания используется CIDR с помощью последовательных IP-адресов. Диапазон CIDR обозначается символом /, а затем номером. Например, 127.0.0.0/24.

Номер автономной системы (ASN) - это номер, представляющий "область интернета", он составляется из набора CIDR. Повторюсь, ASN - сложная тема, и я рекомендую провести более глубокое исследование. Крупные компании будут иметь собственные ASN, которые мы можем использовать для поиска доменов.

Давайте проясним этот процесс на другом воображаемом примере:

- Цель - domain.com

- Используйте команду dig на разных поддоменах, чтобы проверить, какие у них ASN. dig a subdomain.domain.com +short

- Если многие поддомены соответствуют своим ASN номерам, мы можем предположить, что они владеют собственными ASN.

- Используйте сервис вроде bgpview.io для получения IP-адресов из найденных ASN.

Первых трех шагов можно избежать, если вы используете свои исследовательские навыки, чтобы найти ASN(ы) организации. Это лишь один из методов. Очень крупные организации могут иметь несколько ASN, поэтому на ранней стадии охоты за багами стоит провести тщательное исследование.

Google Dorks

Google Dorks (доступны и другие dorks*) - это фрагменты текста, которые расширяют функциональность поисковой системы. Они могут позволить нам обнаружить секреты, другие домены и многое другое.

(*Другие дорки включают дорки Bing, дорки Yandex или любой другой поисковой системы!)

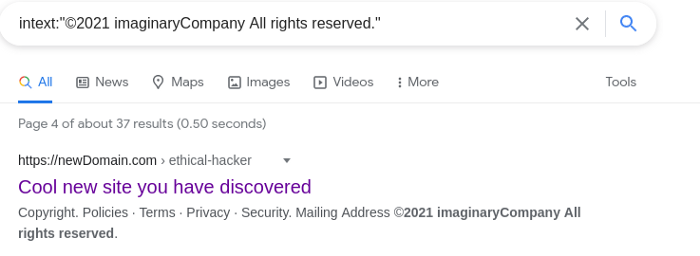

В списке множества Google дорков, есть один конкретный, который позволяет использовать горизонтальную корреляцию. Эта дорк - intext:.

Как мы можем использовать его для поиска новых доменов? Я продемонстрирую на примере.

1. Перейдите на страницу известной цели.

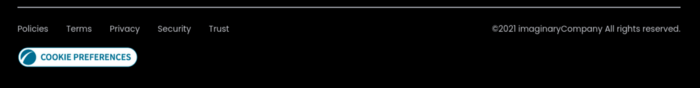

2. Найдите что-то, что будет общим для всех доменов. Часто это что-то упускается из виду, например, строка копирайта в нижнем колонтитуле или ссылка на "Условия и положения". В данном примере, допустим, мы переходим на нашу воображаемую цель и видим "©2021 imaginaryCompany Все права защищены." в нижнем колонтитуле.

3. Скопируйте это и вставьте в поисковую систему intext: "©2021 imaginaryCompany Все права защищены.". Мы видим, что был обнаружен новый домен (newDomain.com)

БОНУСНЫЙ СОВЕТ: Если вы взламываете цель, которая владеет доменом верхнего уровня, например .gov или .mil, вы можете использовать команду site:*.tld dork, чтобы найти все домены, которые проиндексировал google. Например, site:*.gov

Дочерние компании и приобретения

Дочерняя компания - это компания, принадлежащая холдинговой компании. Возможно, вы слышали об этом в терминах "материнская компания" и "дочерние компании".

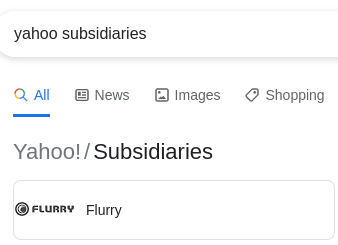

Если сфера деятельности вашей цели очень широка, она может включать дочерние компании. Для их поиска мы можем использовать Google, другие поисковые системы или специальные сайты.

Пример: Если мы набираем в Google "дочерние компании Yahoo", то видим, что есть дочерняя компания "Flurry". Это расширило нашу целевую поверхность. (Перед проведением пентестинга нового актива всегда смотрите объем работ).

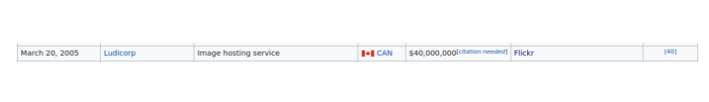

Приобретение - это когда компания покупает другую компанию. Эта новая компания также может быть включена в сферу действия программы.

Аналогично дочерней компании, мы можем использовать навыки OSINT, чтобы найти новые домены.

Пример: Если мы загуглим "Приобретения Yahoo", мы найдем целую вики-страницу, посвященную этой теме, и найдем множество примеров, например, "Flickr".

Резюме

К этому моменту у вас уже должен быть длинный список корневых доменов, который станет прочным фундаментом для вашего процесса поиска ошибок и даст вам больше данных для использования на следующем этапе - вертикальной корреляции.

Если вам показалась полезной эта информация, лайк к статье 👏 будет бесплатным и простым способом поддержать меня. Я с нетерпением жду публикации новых информационных материалов.

DISCLAIMER: Я не несу никакой ответственности за любые действия, совершенные читателями. Выполняйте перечисление только на тех целях, на которые у вас есть разрешение. Всегда читайте и проверяйте объем программы для руководства. Горизонтальная корреляция часто вызывает ложные срабатывания, перед выполнением любых действий убедитесь, что вам разрешено использовать эти цели.

Оригинал статьи - здесь.

Поддержите автора хлопками на Medium.

Перевод статьи был выполнен проектом перевод энтузиаста:

- 📚 @Ent_TranslateIB - Телеграмм канал с тематикой информационной безопасности

- 🔥 @Ent_Translate - Инстаграм проекта