Перевод: HTML-ИНЪЕКЦИЯ В ЭЛЕКТРОННОЙ ПОЧТЕ.😉

@Ent_TranslateIB

Здравствуйте, хакеры и мои друзья, меня зовут Маниш Адхикари. Я хочу поделиться своей историей об уязвимости, которую я нашел в частной программе (допустим, example.com).

В этой статье я расскажу вам о своей самой простой находке, известной как HTML INJECTION. Проще говоря, злоумышленник может внедрить произвольный Html-код в уязвимую веб-страницу через уязвимый ввод, вот и все. Надеюсь, вы немного поняли, что такое Html-инъекция, в принципе, она похожа на межсайтовый скриптинг и если вы об этом знаете, то я абсолютно уверен, что вы без труда поймете и HTML-инъекцию.

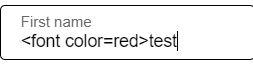

Примерами полезных нагрузок являются:

<A HREF=”google.com”>mundre</A>

<a href=”https://bing.com" target=”_blank” title=”click here”><b>click here</b></a>

<font color=red>test

Влияние html-инъекции:

- Это может позволить злоумышленнику изменить страницу.

- Украсть личность другого человека.

- Злоумышленник обнаруживает уязвимость инъекции и решает воспользоваться атакой HTML-инъекции.

- Злоумышленник создает вредоносные ссылки, включая внедренный им HTML-контент, и отправляет их пользователю по электронной почте.

- Пользователь посещает страницу благодаря тому, что страница находится в доверенном домене.

- Внедренный злоумышленником HTML отображается и представляется пользователю с просьбой ввести имя пользователя и пароль.

- Пользователь вводит имя пользователя и пароль, которые отправляются на сервер злоумышленника.

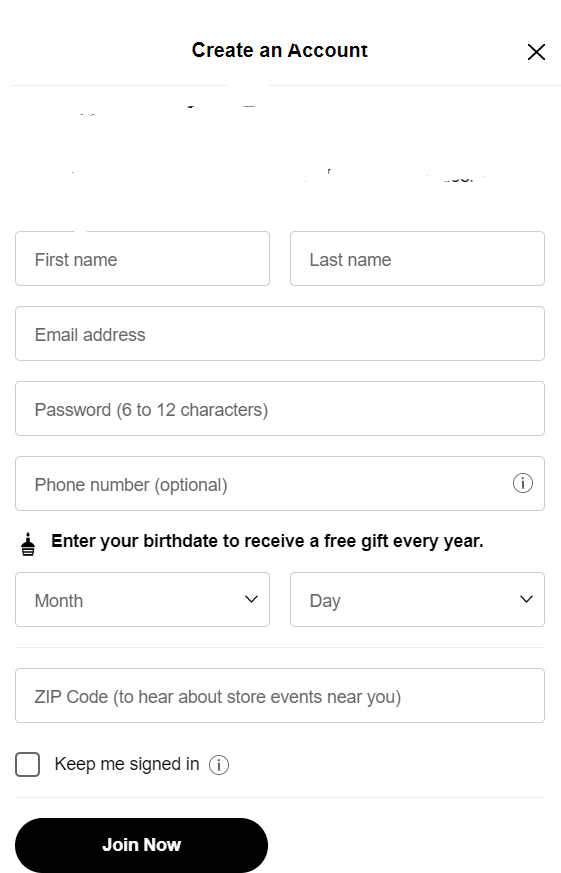

Сначала я открываю указанный URL частной программы и нажимаю на кнопку создания аккаунта, после чего появляется форма регистрации.

Теперь у меня появилась идея, и я добавляю полезную нагрузку html на имя, вот так:

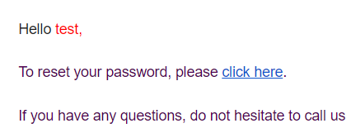

Я добавляю все необходимые данные для входа и открываю аккаунт на этом сайте и через некоторое время приложение отправляет вам письмо с подтверждением. В этом письме также добавляется мое имя, которое вы ввели. Так что, если приложение уязвимо, она успешно выполняет вашу полезную нагрузку. Я открываю письмо и YEPP boom🥳🥳🥳🥳 это срабатывает.

После того, как я увидел это, я немедленно подготовил отчет и отправил его в частную программу. Надеюсь, что мой отчет примут, и он не будет рассматриваться как дубликат.

Итак, это был счастливый конец моей истории, но это была не последняя моя история с этой программой, потому что я нашел много уязвимостей в этой частной программе, о которых я расскажу в будущем.

Перевод статьи был выполнен проектом перевод энтузиаста:

- 📚 @Ent_TranslateIB - Телеграмм канал с тематикой информационной безопасности

- 🔥 @Ent_Translate - Инстаграм проекта