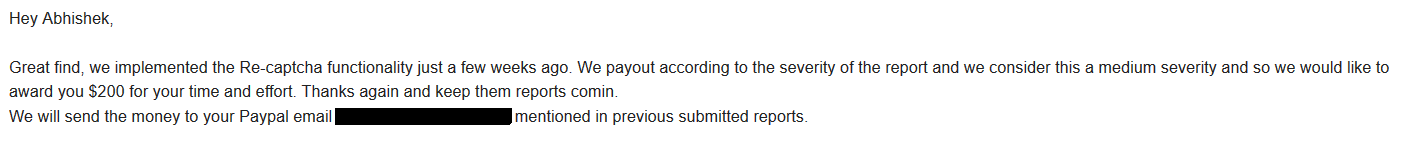

Обход капчи на 200$

Moody

Приветствую.

Наверняка, каждый из читателей ежедневно сталкивается с капчей на различных сайтах - при авторизации, регистрации, изменении настроек в личном кабинете и других действиях. Но пробовали ли вы проверить, действительно ли она работает на каждом сайте, а, вернее, корректно ли она настроена?

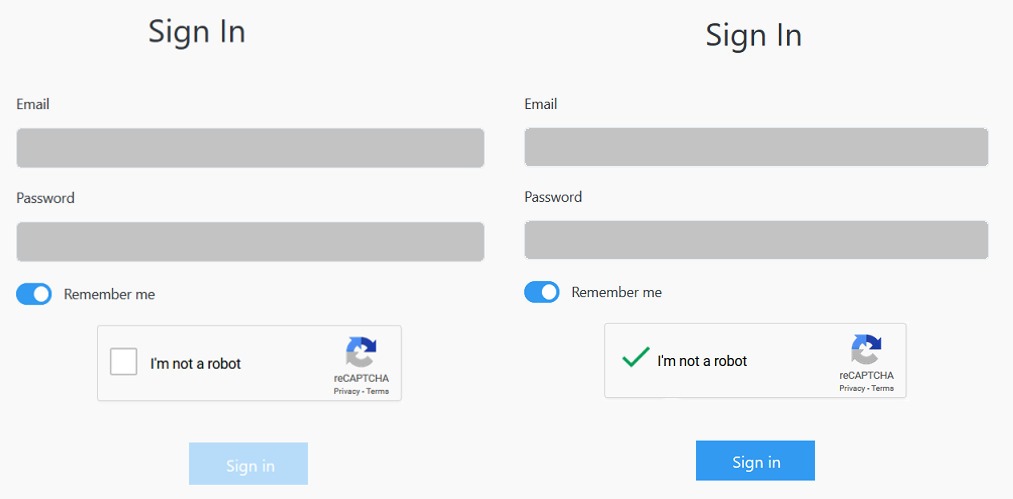

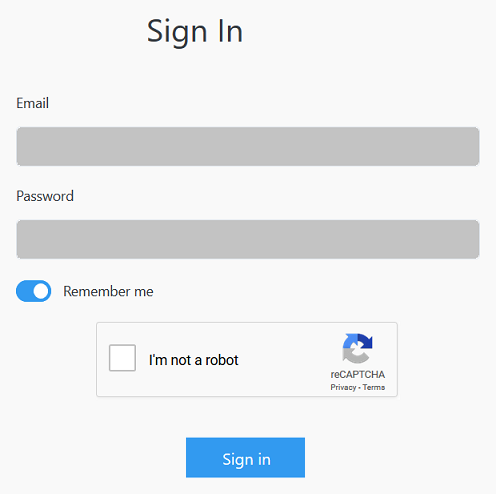

На днях я наткнулся на такую форму авторизации на сайте:

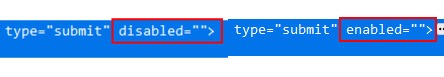

Ничего необычного, поля для ввода данных для авторизации, капча и кнопка для отправки формы (которая недоступна до тех пор, пока капча не будет решена). Попробуем посмотреть исходный код и сделать её доступной для нажатия прямо сейчас:

Теперь убедились в том, что она доступна и можем её нажать.

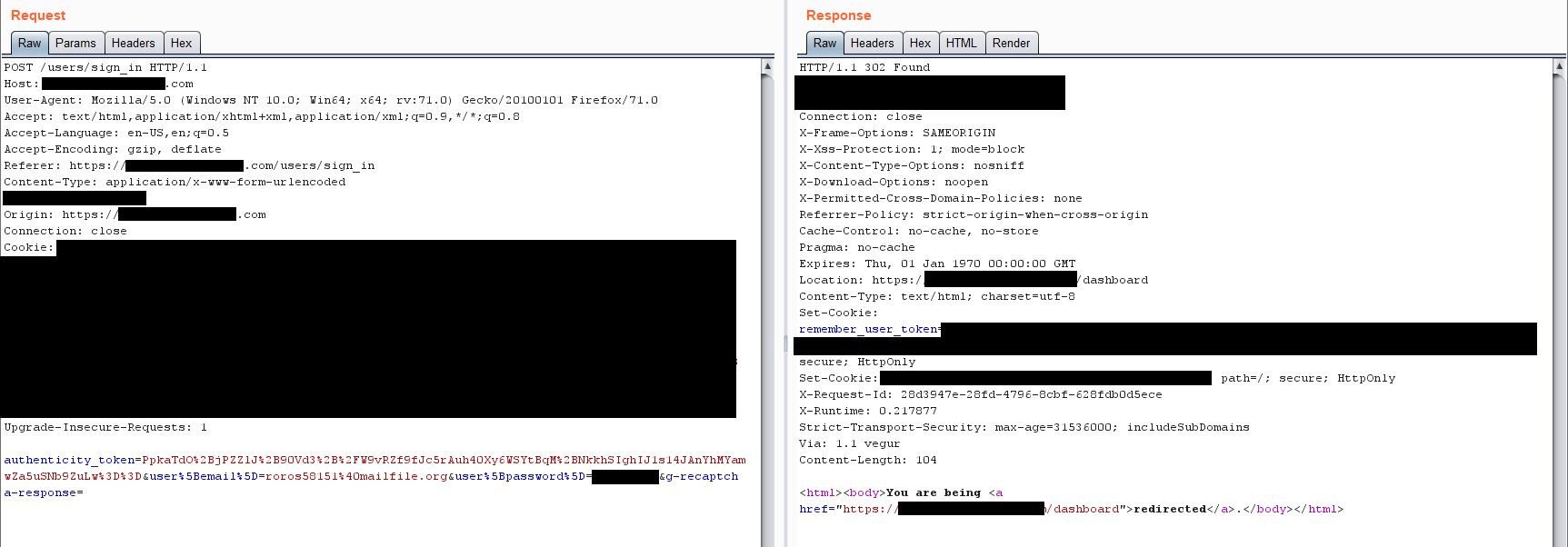

Я ввел адрес электронной почты, пароль, нажал кнопку войти и... обошел капчу. Запрос, отснифанный при помощи Burp Suite, вы можете увидеть ниже.

Как видите, сервер никак не проверяет наличие ответа на капчу со стороны клиента и, в случае верных данных для авторизации, отправляет пользователя в дашборд.

Отныне советую проверять на каждом сайте, корректна ли настроена капча. Ведь её обход может привести, как минимум, к большой нагрузке на сайт и краже пользовательских аккаунтов, при помощи Credintial Stuffing атак. О которых я писал не так давно на канале @cybred.