Новая волна шпионских приложений

Moody

На днях Министерство внутренней безопасности США опубликовало новость, в которой предупреждает пользователей мобильных устройств о стремительном росте шпионских приложений, ссылаясь, при этом, на статью Федеральной торговой комиссии США.

Вместе с этим, на сайте компьютерной команды экстренной готовности США появилось почти аналогичное заявление:

Перевод:

Федеральная торговая комиссия (англ. Federal Trade Commission, FTC) выпустила статью, предупреждающую потребителей о «преследующих приложениях» - шпионских программах, которые тайно отслеживают смартфоны. Эти приложения могут обмениваться информацией, такой как история звонков, текстовые сообщения, фотографии, местоположения GPS и история браузера, без ведома пользователя.

В своей статье FTC, кроме упомянутой выше информацией, поделилась новостью о том, что подала первый иск против одного известного разработчика шпионских приложений. Дело было возбуждено против компании, которая разрабатывала и продвигала приложения, отслеживающие действия смартфонов, без ведома их владельцев, под видом приложений для мониторинга местоположения и деятельности детей, сотрудников или супругов.

Согласно жалобе FTC, компания не предприняла шаги, чтобы гарантировать то, что покупатели использовали приложения в законных целях.

В этой статье будет рассказано о личном опыте встречи с такими приложениями. Сначала обсудим типичные возможности Stalkerware, а затем посмотрим на конкретные образцы.

Что такое Stalkerware

Stalkerware - так называемые "преследующие приложения" или просто "шпионские программы", как и следует из названия, преследуют цель шпионить за своими жертвами. Как правило, функционал таких программ обширен и часто не ограничивается банальными функциями, но, не смотря на это, я попытался выделить основные:

- Кража контактов и медиа

- Чтение СМС-сообщений

- Отслеживание истории браузера

- Отслеживание активности в банковских приложениях

- Отслеживание местоположения

Обычно для установки программ-шпионов требуется физический доступ к мобильному устройству, но злоумышленник может использовать тактику социальной инженерии, чтобы заставить жертву самостоятельно отключить средства защиты устройства и установить программы-шпионы.

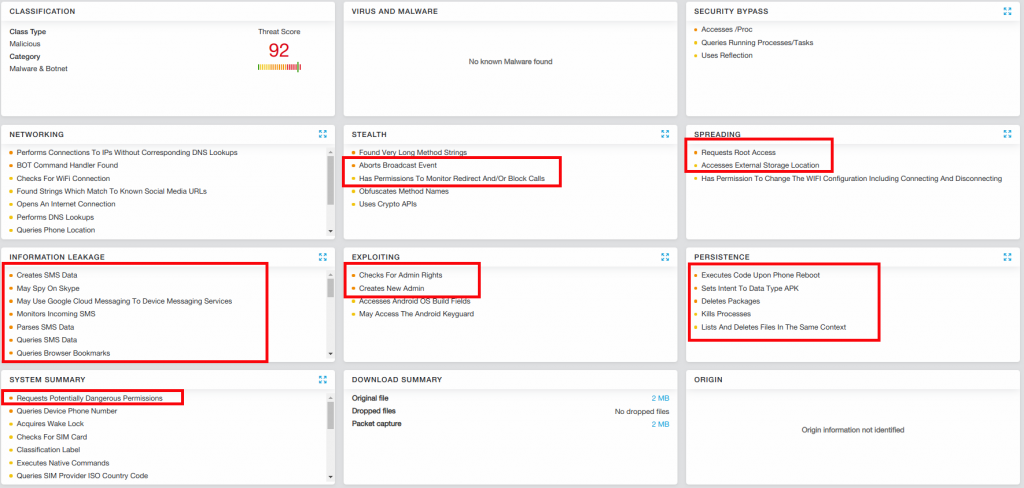

После установки шпионское приложение обычно получает доступ на уровне администратора, прячется, шпионит за жертвой и, наконец, отправляет украденные данные на свой сервер.

Посмотрим наглядно.

Android Monitor

Имя пакета: com.ibm.fb

Хэш: 97c6c8b961d57d4ebad47f5c63ec6446

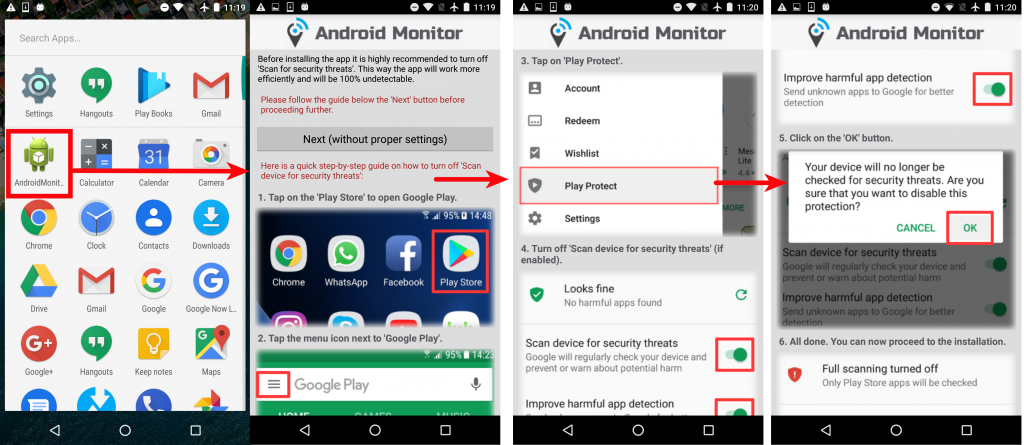

Как правило, такие программы не распостраняются через Google Play (очевидно), как и наш первый пациент - Android Monitor.

После его установки, в глаза сразу бросается отсутствие сторонней иконки, а первичная инициализация пошагово рассказывает нам о том, как правильно выключить Play Protect.

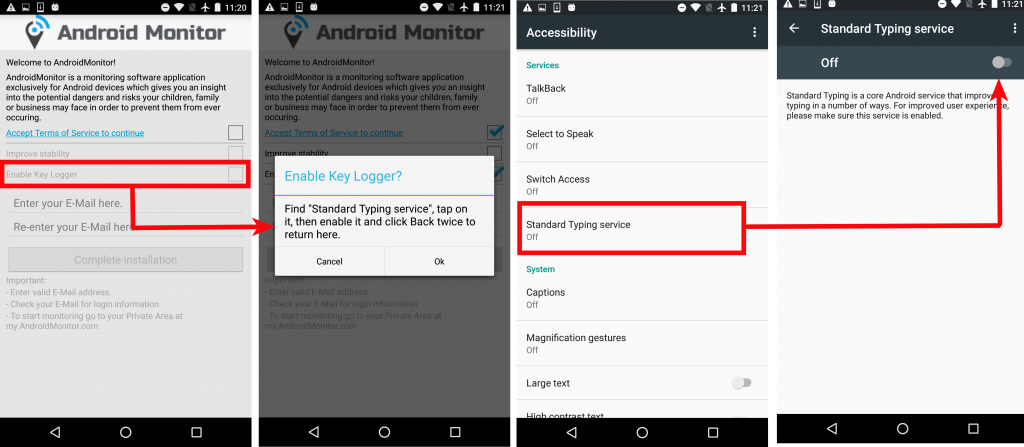

Кейлоггер, входящий в состав приложения, способен перехватывать все данные, которые жертва вводит с клавиатуры. После этого вся собранная информация отправляется на указанный Email-адрес.

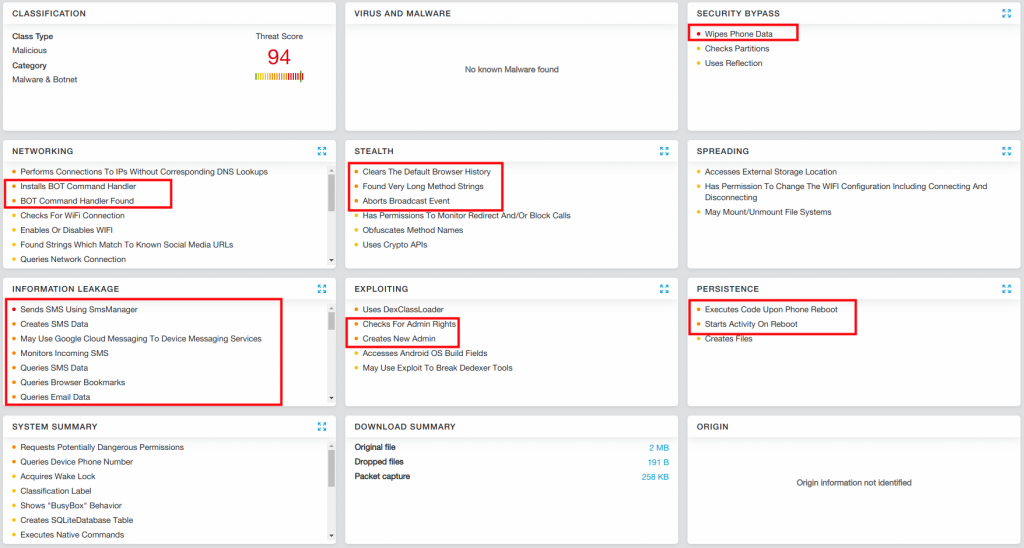

Список основных функций приложения (информация собрана при помощи песочницы):

Russ City

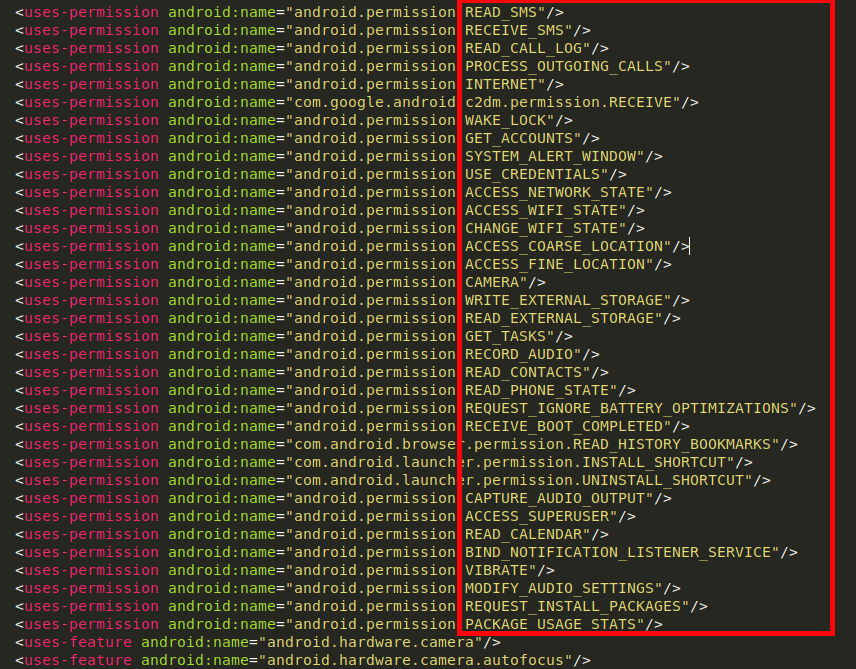

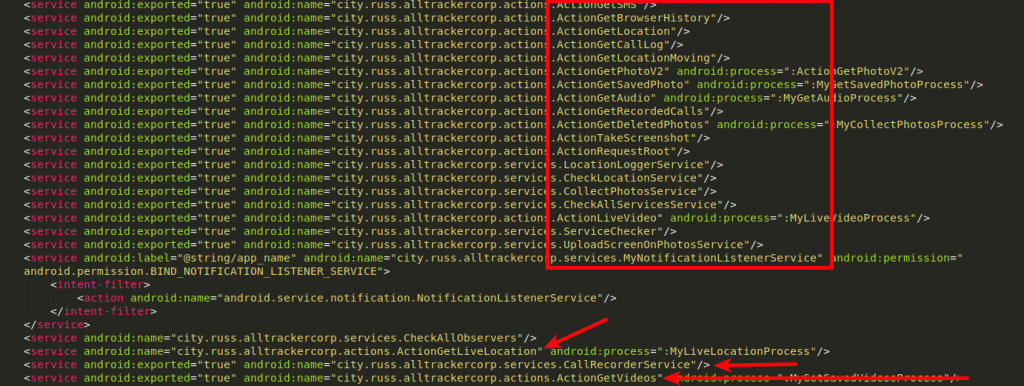

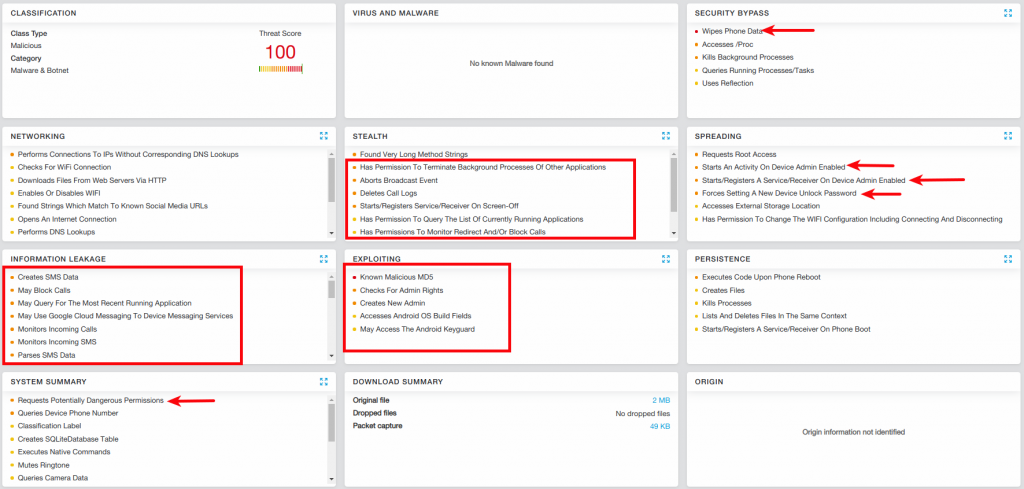

Имя пакета: city.russ.alltrackercorp

Хэш: 3b388138584ad3168e745097d5aa4206

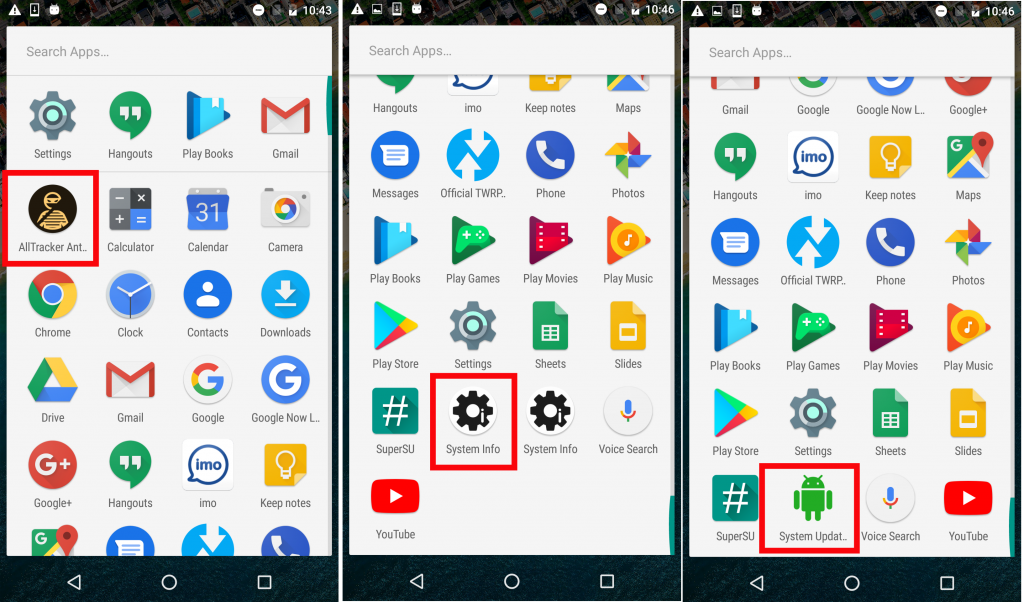

Это приложение, судя по описанию, предназначено для отслеживания устройства в случае, если оно попадет в руки вора. Однако, спустя пару часов поиска, мы нашли еще 2 полностью идентичных, за исключением иконки, приложения - System Info и System Updater.

Полный функционал этого шпионского ПО можно увидеть в файле манифеста ниже.

Пока вы занимаетесь своими делами, эти шпионы собирают:

- Историю ваших смс-сообщений

- Историю браузера

- Журналы вызовов

- Местоположения

- Фотографии

- Аудиозаписи

- Записи звонков

- Скриншоты

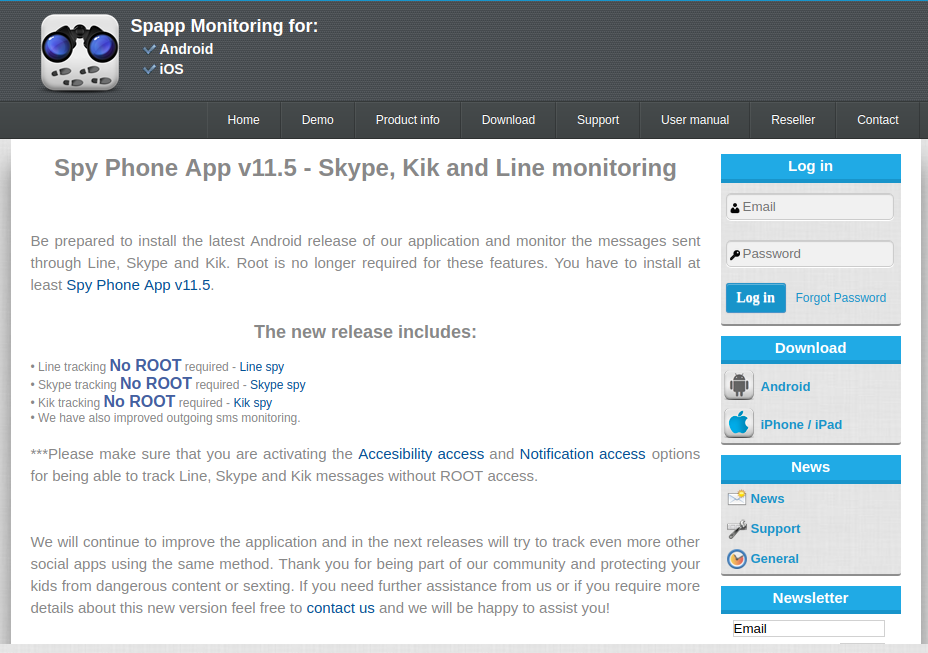

Spy Phone App

Имя пакета: com.spappm_mondow.alarm

Хэш: 001209b1e2760f88f2bb4b68f159a473

Это приложение было скачано из Google Drive и содержало самый большой список шпионских функций.

На сайте приложения можно авторизоваться, чтобы просмотреть всю собранную информацию.

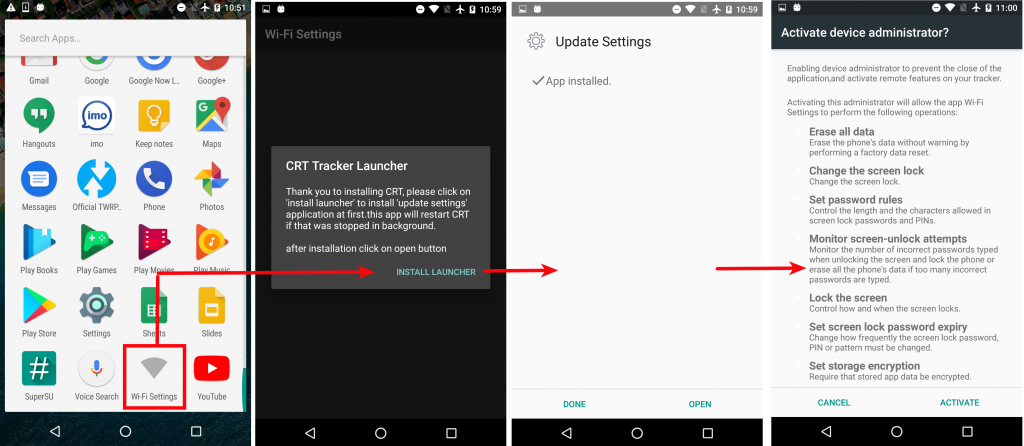

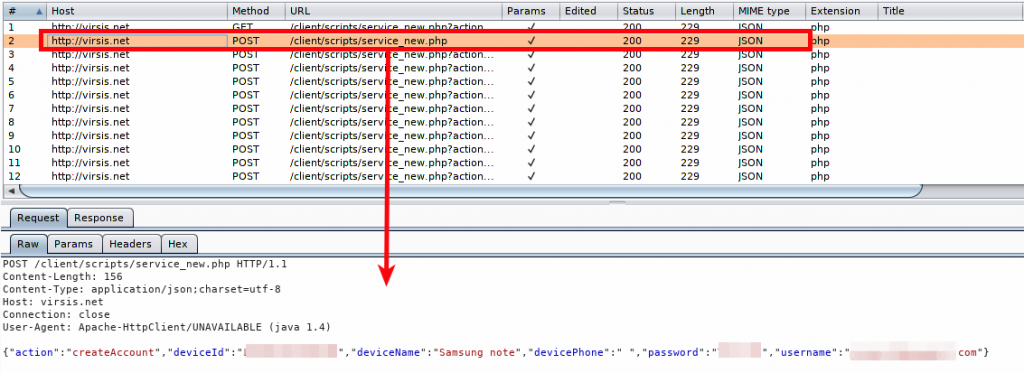

Wi-Fi Settings

Имя пакета: com.wifiset.service

Хэш: 8dab7a558f91e72e3edae8e20ee55c86

Это шпионское приложение позиционирует себя как приложение для настройки Wi-Fi. Одной из его уникальных особенностей является то, что после установки основного приложение, необходимого поставить ещё одно, под названием «Обновить настройки».

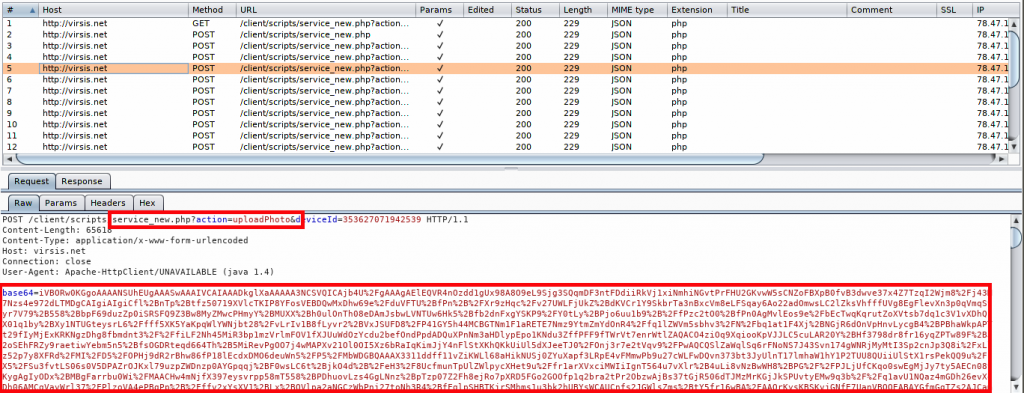

Как только ПО получает доступ к интернету, оно начинает отправлять информацию на C&C-сервер. И у такого подхода есть серьезный недостаток - все украденные данные отправляются по HTTP-протоколу в незашифрованном виде.

Фотографии отправляются в Base64.

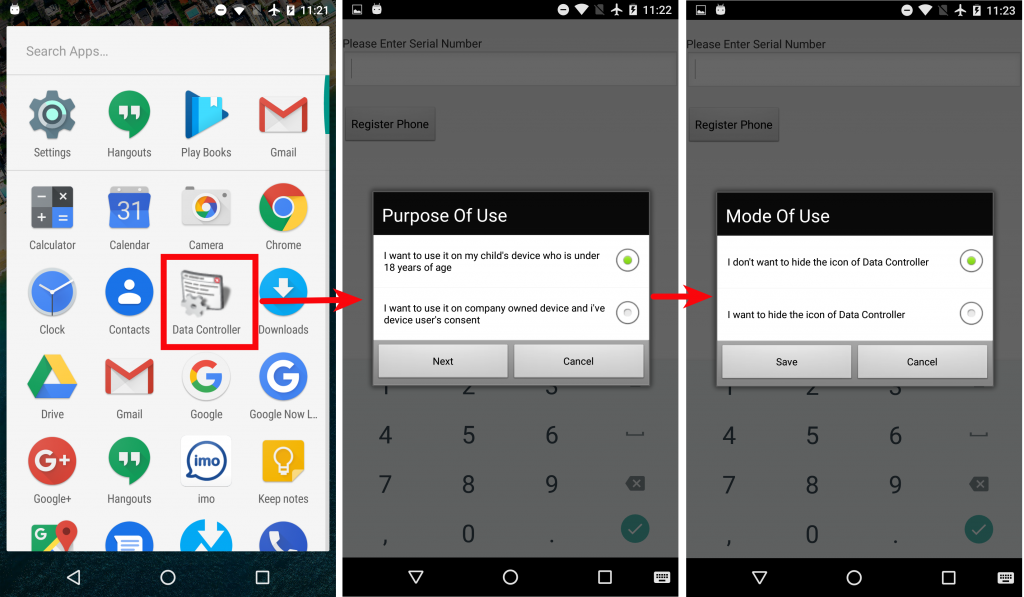

Data Controller

Имя пакета: lookOut.Secure

Хэш: 33dcfd84589c6ccf00fa5a302cefd0fe

Название пакета как у одноименной компании, занимающейся мобильной безопасностью. Вероятно, разработчики выбрали его не случайно.

После установки, приложение спрашивает цель использования и режим - скрытный или публичный.

Информация из облака об основных функциях:

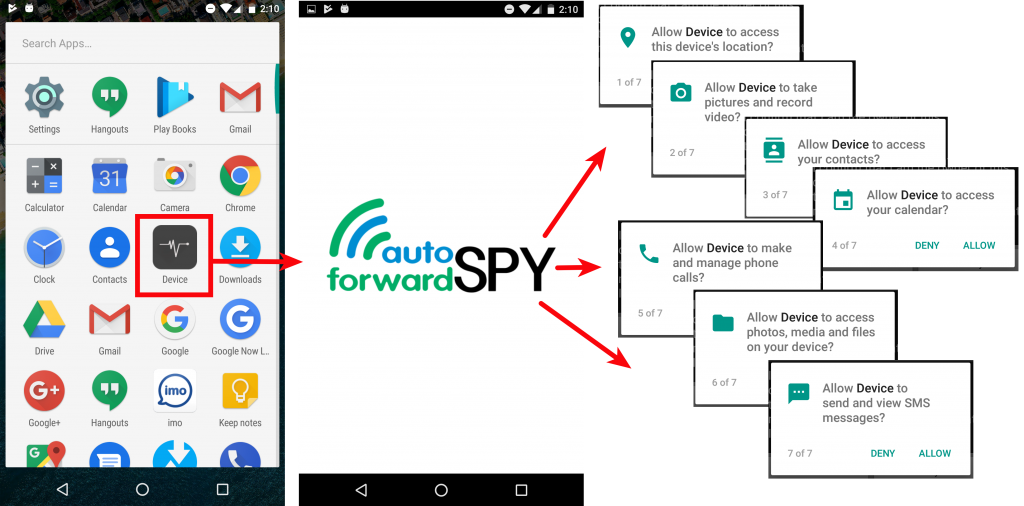

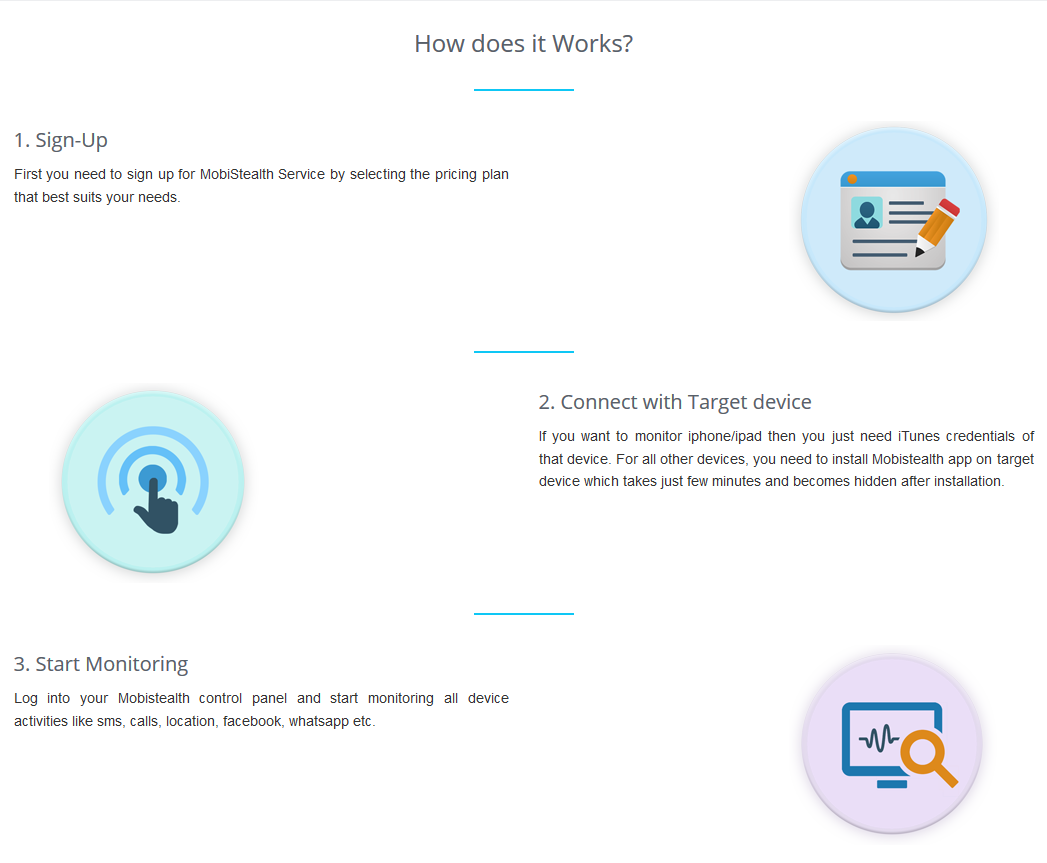

Auto Forward

Имя пакета: com.autoforward.monitor

Хэш: 66dbd2d7614555440b657ae24527034a

После установки, приложение отображается с именем "Device". После запуска открыто запрашивает все необходимое для шпионажа разрешения.

На официальном сайте сказано, что, помимо Android, приложение поддерживается и на IOS.

Как и у Wi-Fi Settings, данные передаются на сервер в открытом виде. В личном кабинете пользователь может увидеть всю перехваченную информацию.

Заключение

Как уже было сказано ранее, шпионские приложения позиционируют себя как программы для слежки за своими детьми, супругами или сотрудниками. Но, как правило, такие приложения чаще всего используются злоумышленниками, преследующими корыстные цели.

Все рассмотренные выше приложения сделаны "на коленке". Они не отличаются хорошим кодом, а сервера, на которые отправляются данные, должной защитой. Если злоумышленник найдет уязвимость на сервисе, все собранные данные, со всех устройств, окажутся в его руках. Помимо этого, передача данных в открытом виде, создает возможность атаки типа MITM.

Эти недостатки не приемлемы для легитимного приложения, поскольку создают угрозу слива в публичный доступ конфиденциальных данных пользователей.

Если вы подозреваете, что за вашим смартфоном установлена слежка, вы можете:

- Просканировать устройство на предмет наличия вирусов при помощи антивирусного ПО

- Сбросить устройство к заводским настройкам

- Перепрошить устройство

IOC

Урлы

russ[.]city/apks/alltracker_thief_v.6.5.2.apk

russ[.]city/apks/systeminfo_v.6.5.2.apk

russ[.]city/apks/systemupdater_v.6.5.2.apk

206.41.116[.]121

dwn[.]vys.me

Хэши

97c6c8b961d57d4ebad47f5c63ec6446 b0e68b66a5ba47612f2a6a33b343503b 93e969ea1118a9d00be7f1c74b50fce9 b44a98af29b021ad5df4ac6cc38fecf5 d4ecbf666d17326deab49f75588e08b3 9eaf38020f898073af1a3ce34226c91f ea1546f34a6cd517dcfec07861b7fb4f 5fbb1b497c5a86815e5e8cc092d09af0 10322c7dea57269d69a85699e0357f5f 3b388138584ad3168e745097d5aa4206 369a17a8e1031101f41cc31caac56b9c ba63ae94bdec93abc144f3b628d151ad 8dab7a558f91e72e3edae8e20ee55c86 001209b1e2760f88f2bb4b68f159a473 33dcfd84589c6ccf00fa5a302cefd0fe 66dbd2d7614555440b657ae24527034a