No Rate Limit - Bug Bounty на 2 000 $

Moody

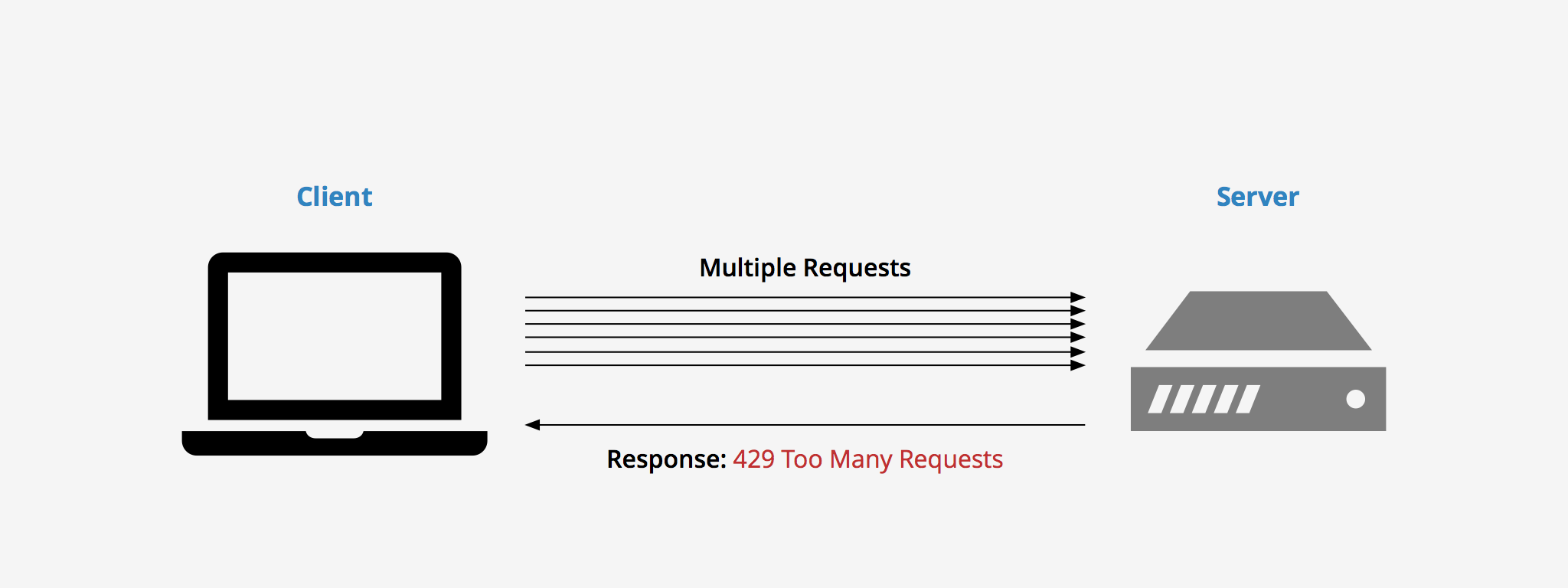

В компьютерных сетях ограничение скорости используется для управления скоростью трафика, отправляемого или получаемого по сетевому интерфейсу. Это необходимо для того, чтобы снизить риск перегрузки сервера.

Предположим, вы используете API, у которого в документации упомянуто ограничение на 100 запросов в минуту. Это означает, что если количество запросов, которые вы делаете к данному API превысит данный лимит, то появится ошибка (как правило, это 429 Too Many Request) и запрашиваемая вами операция не будет выполнена.

Как вы уже догадались, отсутствие ограничение скорости означает, что вы сможете выполнять неограниченное количество запросов к сервису без вышеназванной ошибки. Предположим, вы открыли страницу с восстановление забытого пароля на странице известной соцсети, ввели туда номер телефона зарегистрированного человека, отправили форму и перехватили запрос при помощи Burp. Если его повторение не выдает ошибок после 50, 100, 1000 повторений, это значит, что ограничение скорости отсутствует и вы устроили SMS Flood (один из похожих кейсов на H1: https://hackerone.com/reports/126536).

Как видите, область данной уязвимости не ограничивается только страницами с восстановлением пароля. Вы также можете попробовать найти её при отправке комментариев, сообщений, OTP-кодов и т.д..

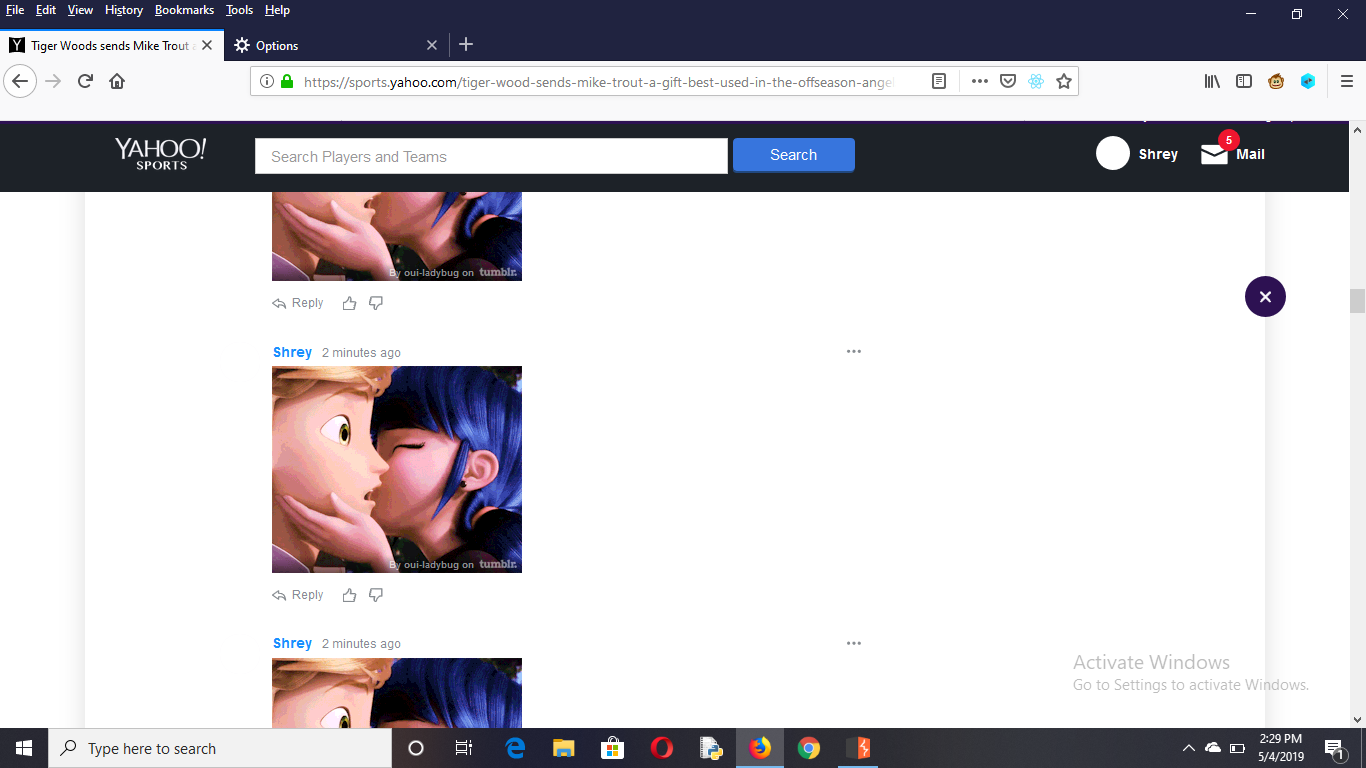

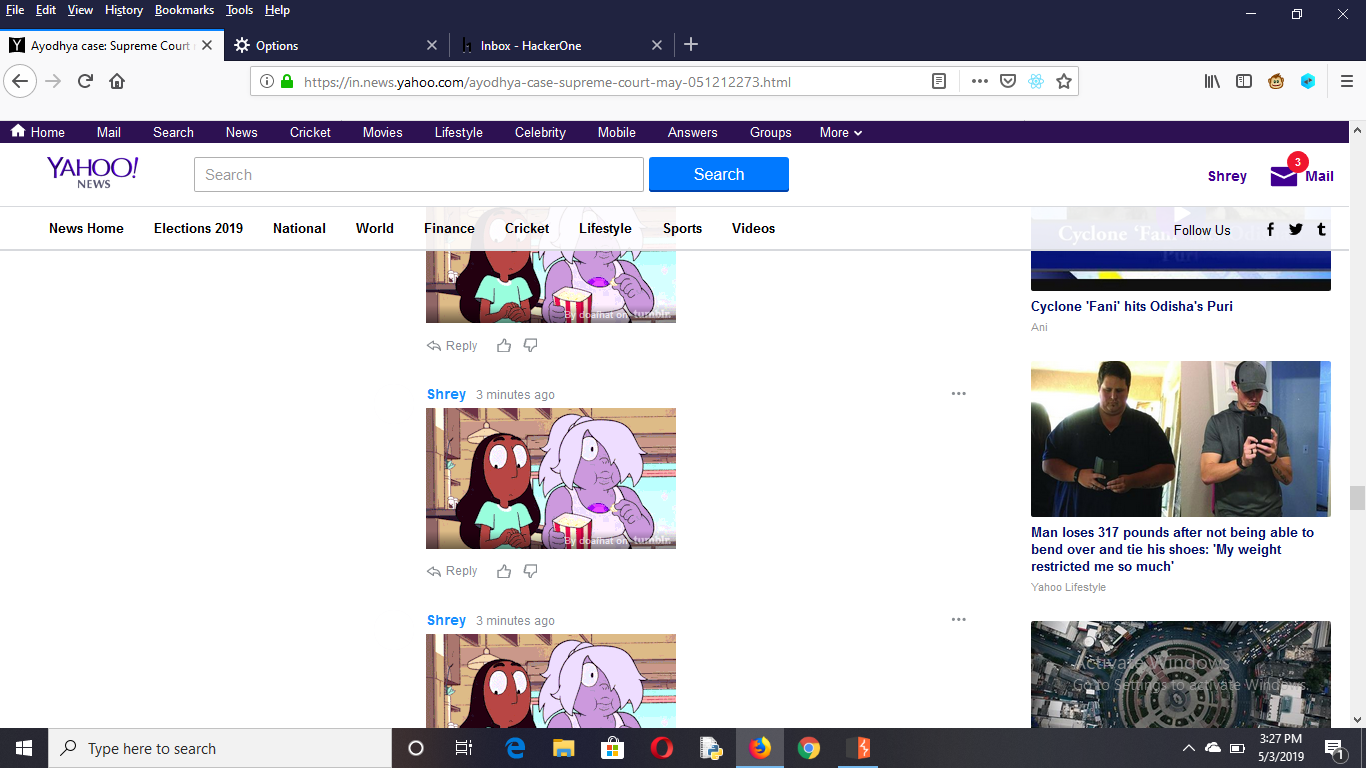

Я отправился на поиски No Rate Limit и наткнулся на раздел комментариев на Yahoo.com, где смог написать около 200 сообщений менее чем за 60 секунд. Это был поток Gif.

Я нашел 4 точки, из которых это можно было реализовать. Сейчас эта уязвимость закрыта, а я получил щедрое вознаграждение.

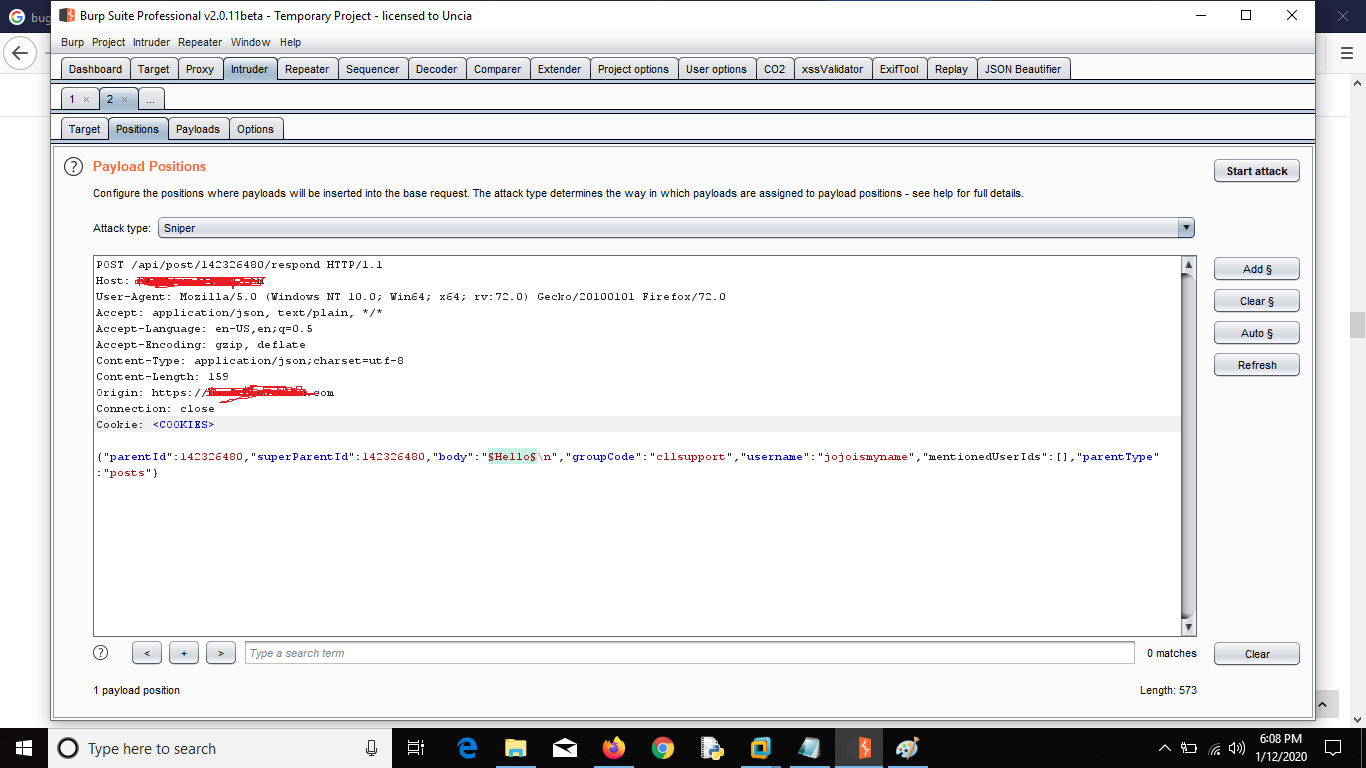

Как реализовать атаку в Intruder:

- Перейдите к конечной точке, где возможно уязвимость (комментирование, отправка личных сообщений и прочее).

- Отправьте комментарий и перехватите запрос при помощи Burp.

- Перехваченный запрос направьте в Intruder и нажмите кнопку Clear.

- Выделите текст комментария и нажмите Add.

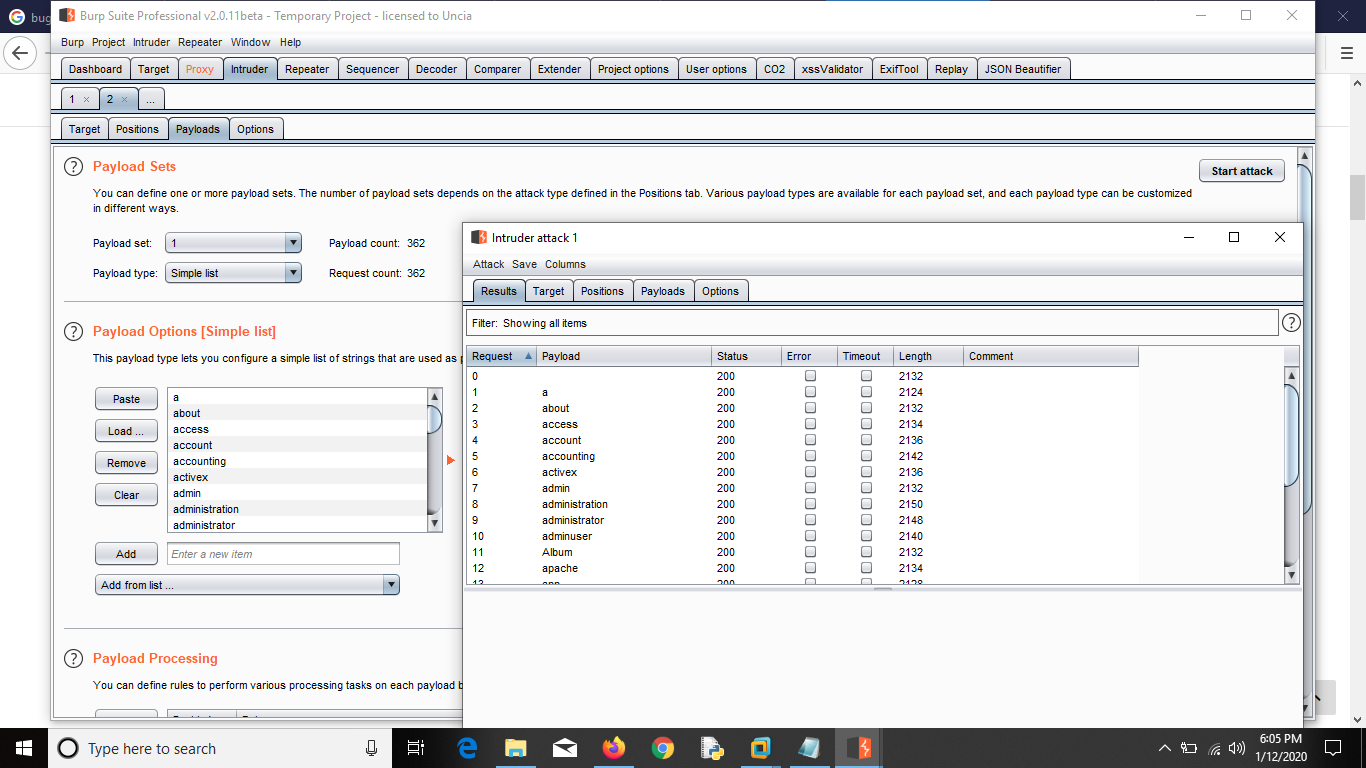

5. Перейдите в раздел Payloads и выберете любой список с большим количеством случайных букв или слов (можно выбрать любой из стандартных, либо загрузить свой).

6. Нажмите Start, чтобы начать атаку.

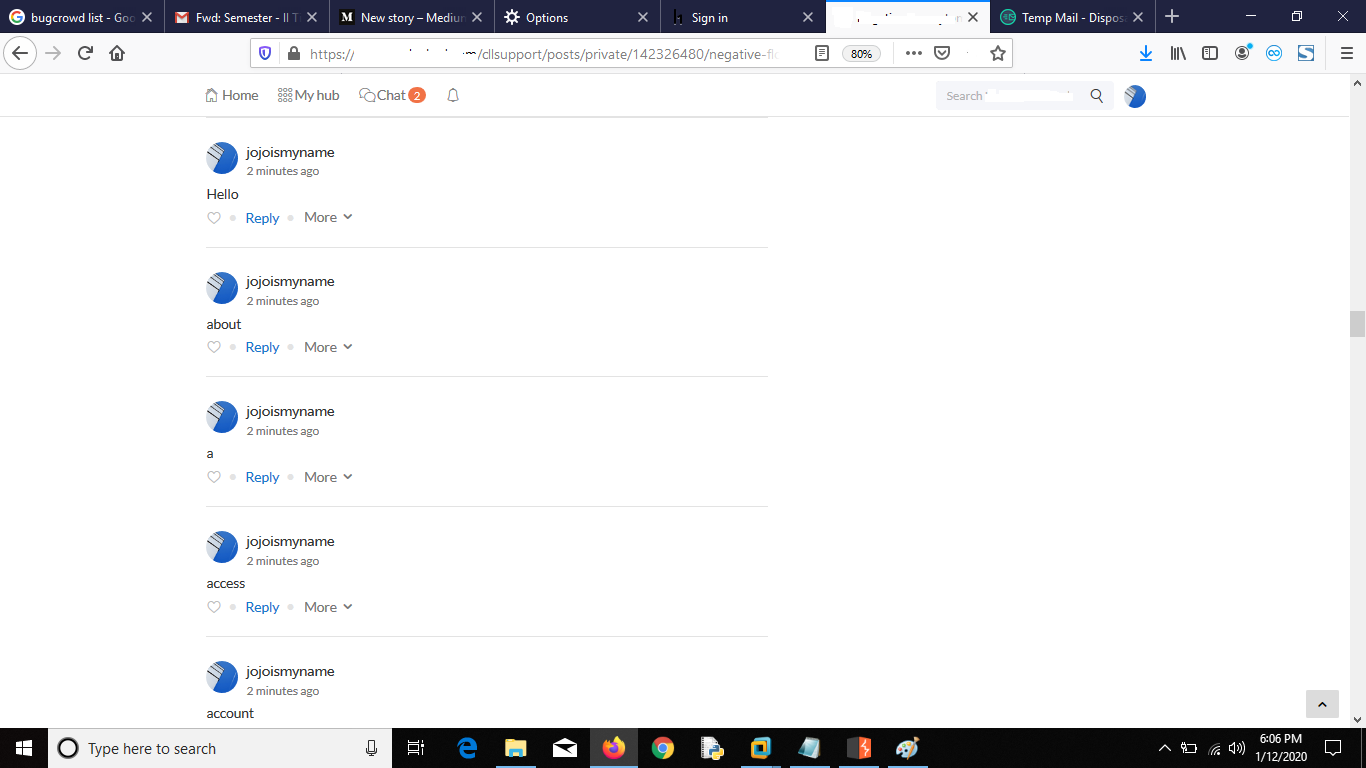

7. Обновите страницу и посмотрите на результат.

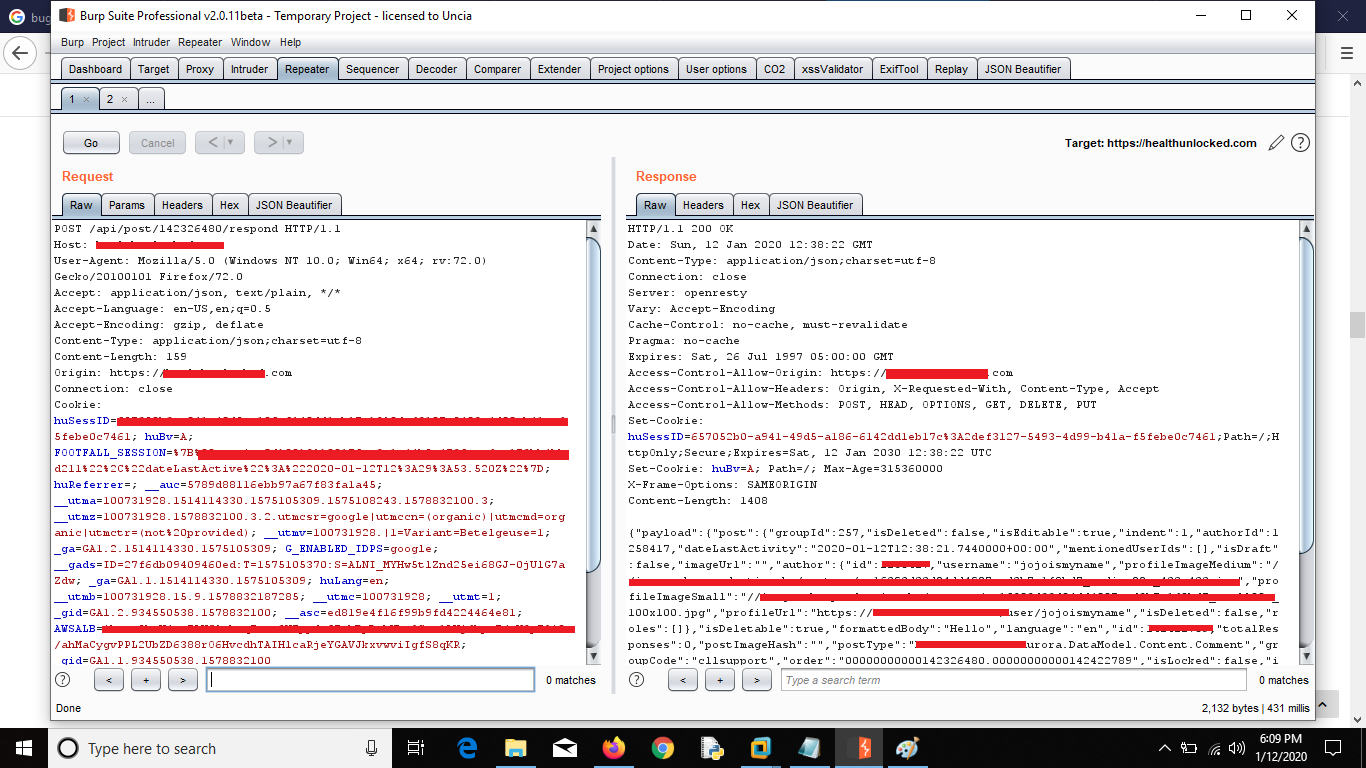

Как реализовать атаку в Repeater:

- Направьте перехваченный запрос в Repeater

2. Нажмите на кнопку Go столько раз, сколько вы хотите, чтобы комментарий был опубликован.

3. Обновите страницу

Статья доступна в оригинале на английском языке - читать.

Cybred - канал об информационной безопасности и конкурентной разведке, вдохновленный идеями олдскульных андеграундных интернет-сообществ о свободе распространения информации в сети и всеобщей взаимопомощи.