NMAP - сетевой сканер.

F.Friday Team

Нельзя не затронуть любимый сетевой сканер NMAP, говоря о хакинге.

Именно поэтому, сегодня мы устанавливаем на наши смартфоны данный инструмент.

Как и вышеописанный Aircrack-ng, NMAP будет работать через терминал. Просто я не любитель GUI (Geek and Coders не в счёт).

NMAP:

NMAP - инструмент для исследования сети и проверки безопасности. Утилита кроссплатформенна, бесплатна. Nmap умеет сканировать различными методами - например, UDP, TCP connect(), TCP SYN (полуоткрытое), FTP proxy, Reverse-ident, ICMP (ping), FIN, ACK, SYN и NULL-сканирование.

Установка:

По большей части, мы будем описывать установку, чем процесс использования, поэтому следуйте шаг за шагом и приступайте к первой атаке.

Для работы необходимы root-права.

- Как всегда, скачивайте архив из поста ниже, распакуйте его в корень SD-карты;

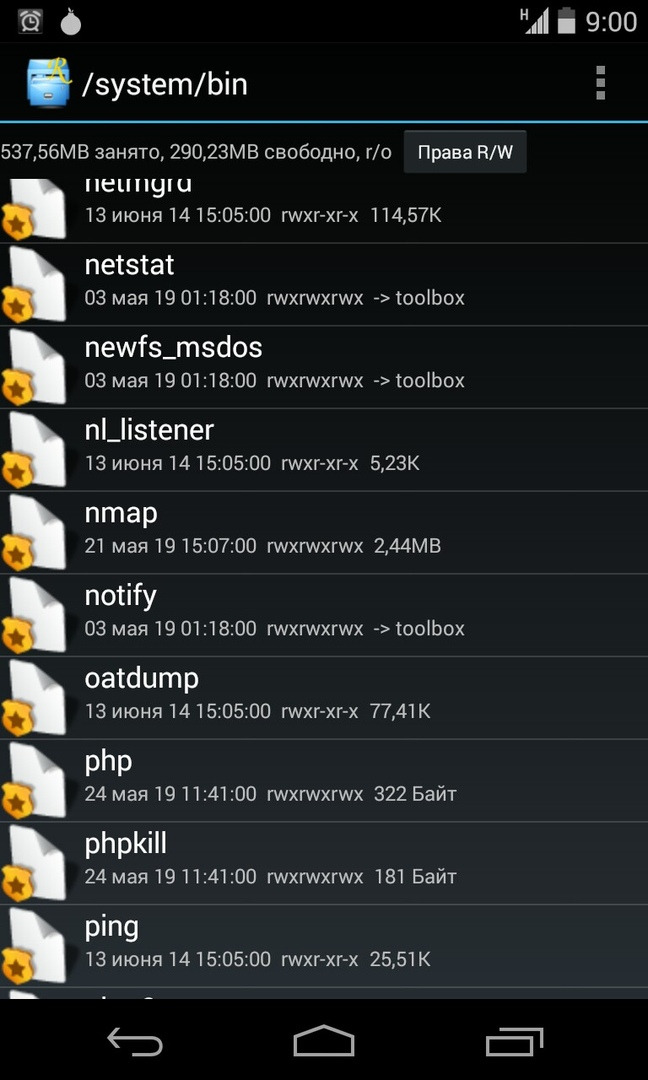

- Из распакованного архива перенесите файл "../system/xbin/nmap" в папку "/system/xbin/" или "/system/bin/", не забудьте установить разрешения "rwx rwx rwx" (777);

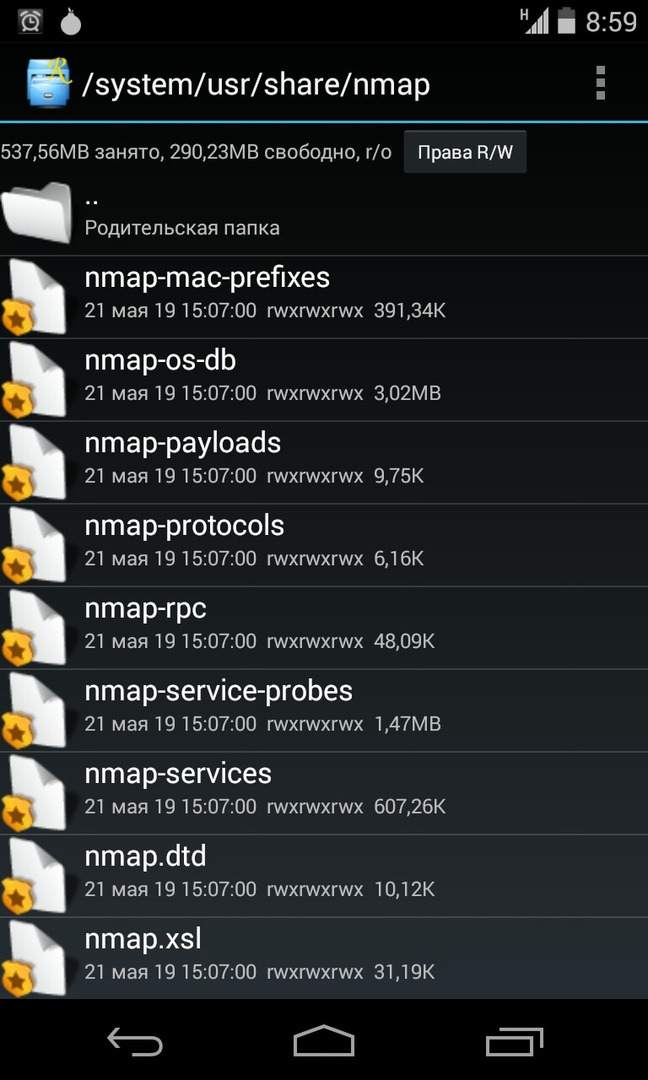

- Через файловый менеджер перейдите в директорию "/system/usr/share/" и создайте в ней папку "nmap";

- Из распакованного архива перенесите файлы "../system/usr/share/nmap/(все_файлы)" в папку "/system/usr/share/nmap/", не забудьте установить разрешения на все файлы "rwx rwx rwx" (777);

Запуск NMAP:

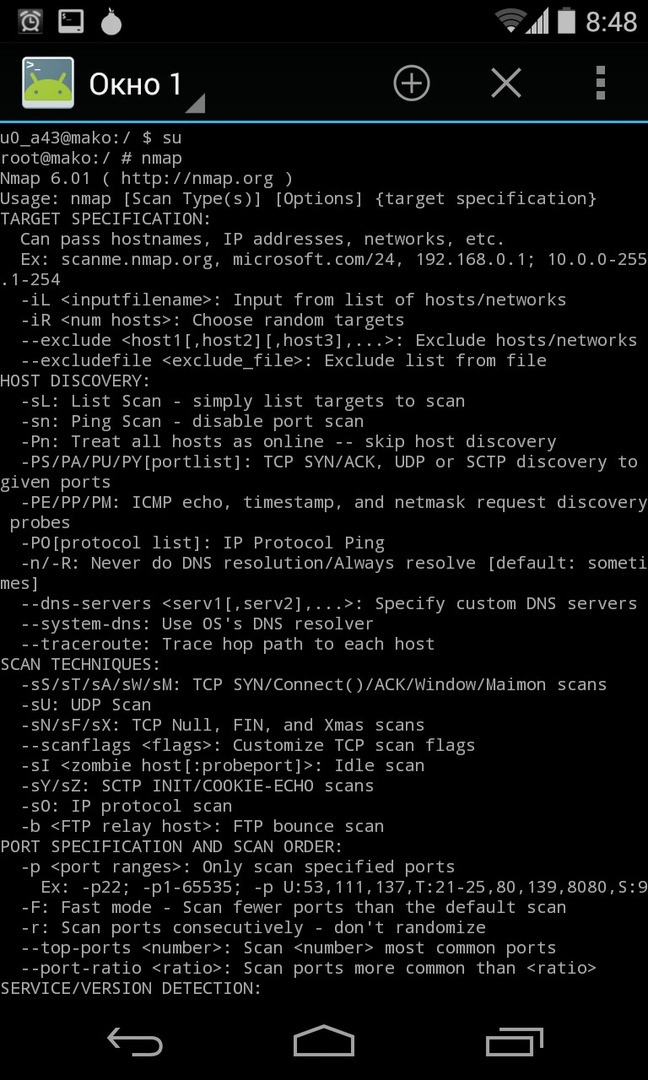

Для запуска Nmap'а введите команду:

$ su

# nmap

Как можно заметить, ключей для сканирования очень много и запомнить все сразу не хватит сил.

Основные ключи:

- -sL - просто создать список работающих хостов, но не сканировать порты nmap;

- -sP - только проверять доступен ли хост с помощью ping;

- -PN - считать все хосты доступными, даже если они не отвечают на ping;

- -sS/sT/sA/sW/sM - TCP сканирование;

- -sU - UDP сканирование nmap;

- -sN/sF/sX - TCP NULL и FIN сканирование;

- -sC - запускать скрипт по умолчанию;

- -p - указать диапазон портов для проверки;

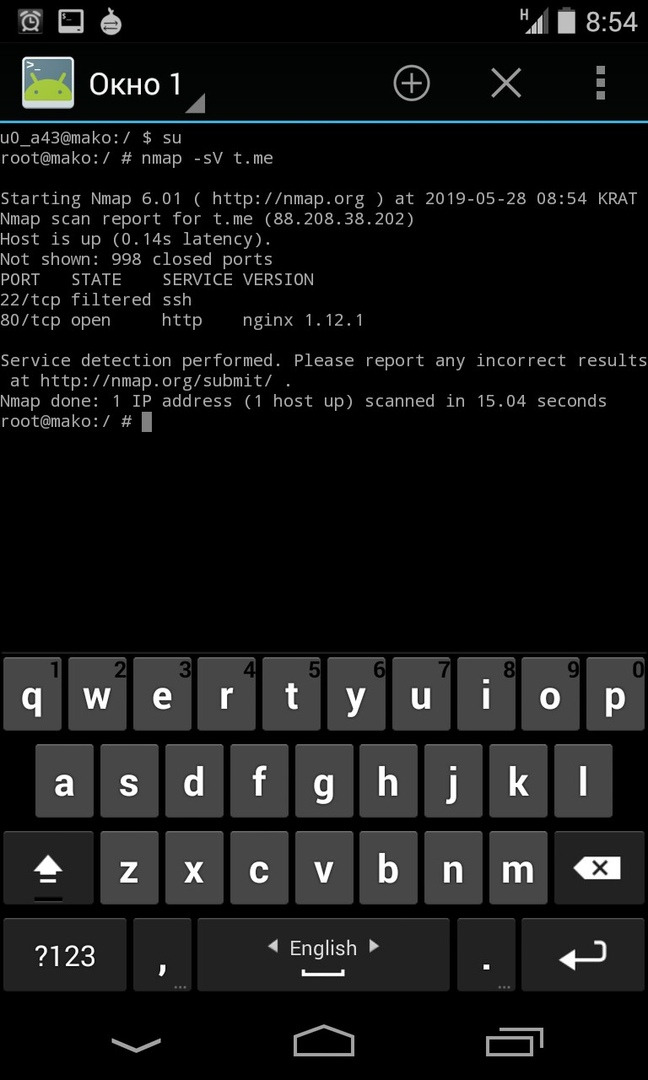

- -sV - детальное исследование портов для определения версий служб;

- -O - определять операционную систему;

- -T[0-5] - скорость сканирования, чем больше, тем быстрее;

- -D - маскировать сканирование с помощью фиктивных IP;

- -e - использовать определенный интерфейс;

- --spoof-mac - установить свой MAC-адрес;

- -A - определение операционной системы с помощью скриптов.

Детальное исследование портов для определения версий служб:

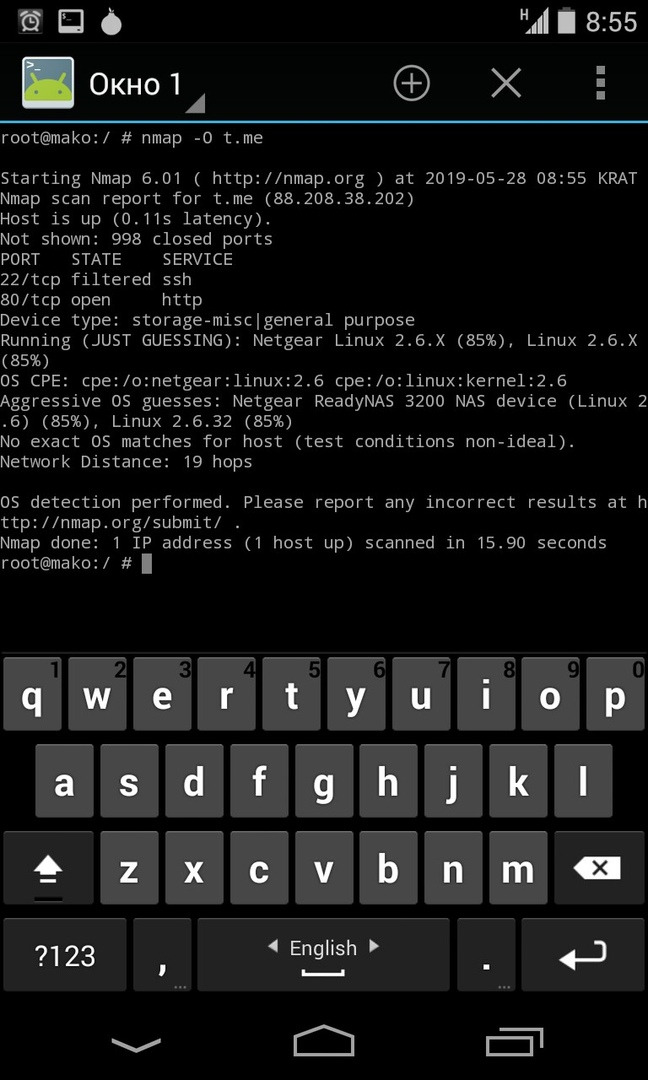

Определение операционной системы:

F.Friday Team