NECTOR Pentest Framework

@webwareВсем привет! В этой статье речь пойдет о фреймворке под названием NECTOR - Целью NECTOR является повышение осведомленности в области безопасности, к примеру, учреждений путем демонстрации потенциальных уязвимостей в системе.

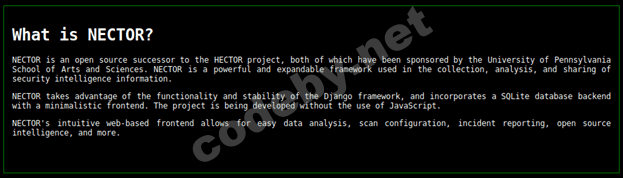

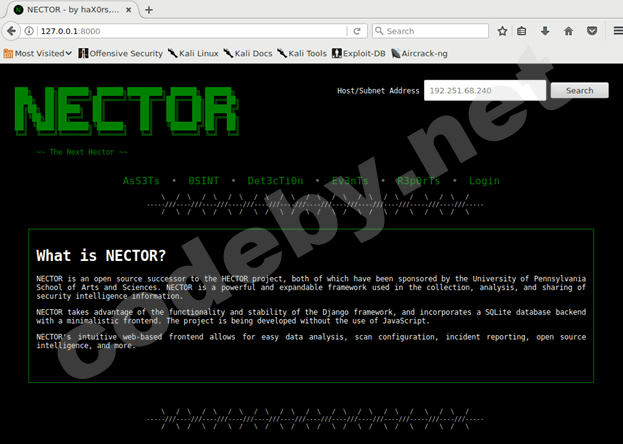

NECTOR - это мощная и расширяемая структура, используемая для сбора, анализа и использования информации при разведке.

NECTOR - использует функциональность и стабильность структуры Django и включает в себя бэкэнд базы данных SQLite с минималистичным интерфейсом. Проект разрабатывается без использования JavaScript.

Интуитивно понятный веб-интерфейс NECTOR позволяет легко анализировать данные, настраивать параметры сканирования, отчеты об инцидентах и многое другое.

Приложения:

· Хосты (подсети)

· Обнаружение

· Osint

· События

· Отчеты

Установка и запуск (Kali Linux 2017.2):

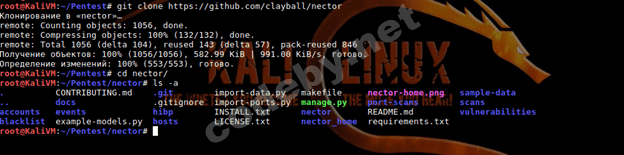

> git clone https://github.com/clayball/nector

> cd /nector

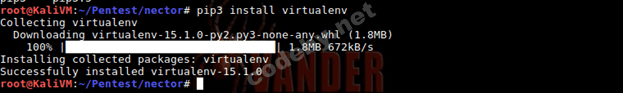

> pip3 install virtualenv

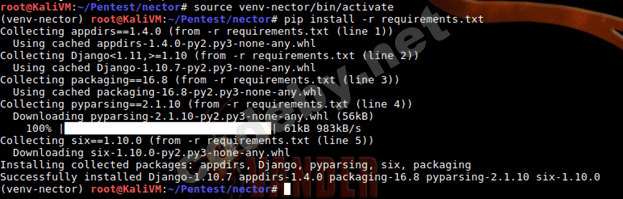

> source venv-nector/bin/activate

> pip install –r requirements.txt

Запуск фреймворка:

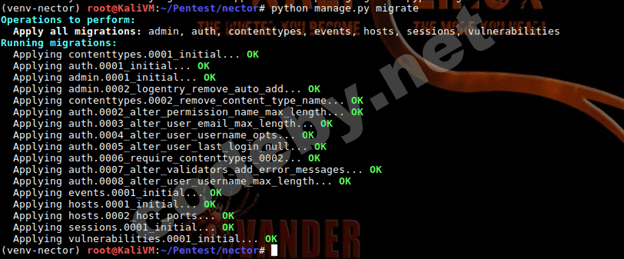

> python manage.py migrate

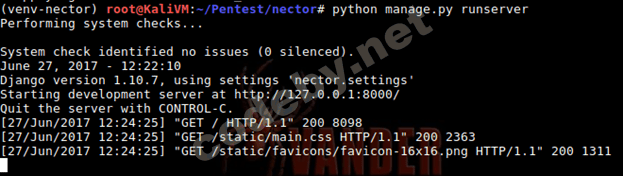

> python manage.py runserver

В браузере обращаемся к NECTOR по адресу 127.0.0.1:8000, в случае успеха, попадаем в административную панель управления фреймворком:

На этом все, спасибо за внимание.