Mastering Burp Suite Pro - мой честный отзыв

Попробую для всех читателей сложить пазл о данном обучении. Может кто-то так же как и я задумается и начнет на обедах экономить.

Кто-то может назвать это - "курс по бурпу за очень много денег". Но я принципиально так не считаю, и вот почему.

Автор курса - французский исследователь Nicolas Grégoire.

Именно он 9 лет назад пулял SSRF на багбаунти, чему есть множество подтверждений и пересечений с приватными программами - https://hackerone.com/agarri_fr

Именно он автор данных публикаций и докладов:

https://www.agarri.fr/docs/AppSecEU15-Server_side_browsing_considered_harmful.pdf

https://www.agarri.fr/docs/XML_Fuzzing-NullCon2017-PUBLIC.pdf

https://www.agarri.fr/docs/HiP2k13-Burp_Pro_Tips_and_Tricks.pdf

И я даже нашел пару видосов:

Весьма полезно еще вот это видео с NorthSec

https://www.youtube.com/live/hslR6hE7fS8?feature=share&t=25296

И вот еще одна достойная история.

https://x.com/Agarri_FR/status/1214997214113751040?s=20

В 2014 году Nicolas рассказывает как ломал Yahoo Query Language и получал на этом неплохие деньги.

И спустя несколько лет тему подхватывает https://hackerone.com/nnwakelam и доламывает YQL так, что сама Yahoo отключает к едрени фени этот Yql т.к платить Naffy за баги было дороже, чем держать эту технологию в паблике.

Что же получается? Толковый чел, который умеет в хитрости вэба, решил еще рассказывать как использовать эти хитрости, при этом пользуяюсь старым добрым бурпом на Java, который как не в себя сжирает память.

На дворе было начало 2020 года, и в WebPwn даже залетело обсуждение об этом курсе:

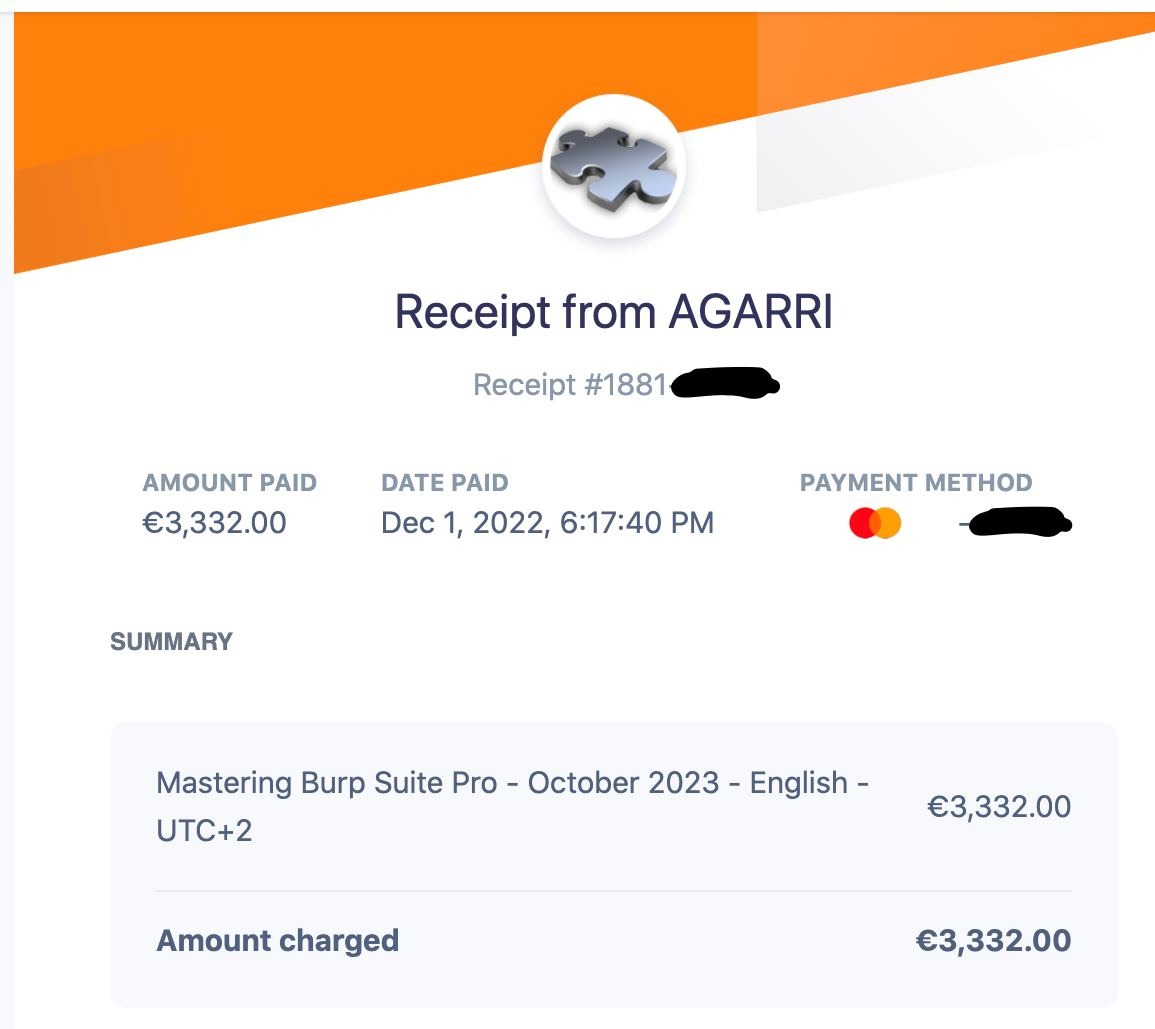

И ведь я реально не шутил. Я правда задумался. А когда увидел открытый набор на обучение в online в 2023 году, то сомнений не возникло. Я почти сразу взял и оплатил.

Да да. Обучение в 2023 в конце года. А покупал я это буквально за год до обучения. Просто потому что группы набираются быстро. И чаще всего вы не найдете свободное место, когда внезапно захотите послушать этот тренинг.

Ну и вот настал момент истины.

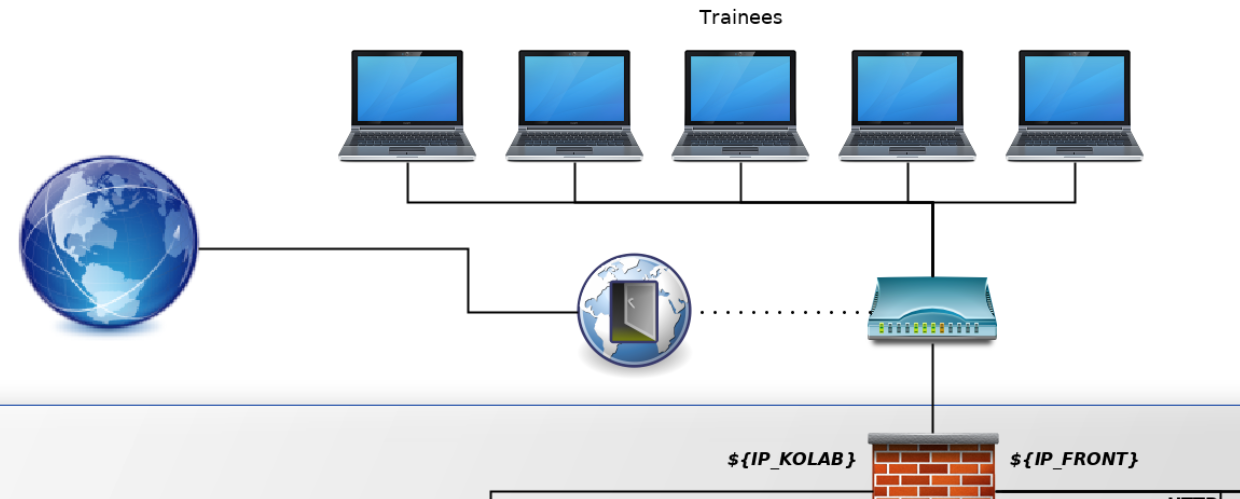

Пришло время обучения. И я получил email с pdf с инструкцией. Согласно инструкции - обучение идет через zoom. Все вопросы и текстовые обсуждения в Discord. Все лабораторные и практические работы на удаленных ubuntu машинах доступ к которым организован через vnc. Вот в этот момент я кстати был в сомнениях. Потянет ли дефолтный бурпчик на убунте все наши задания. И есть ли вообще смысл делать всё на удаленной изолированной среде. Почему нельзя со своих локальных бурпов подключаться по апстриму или другими способами? Но ответ прост - бегать за каждым студентом и разбираться почему у кого-то что-то не работает - утомительное занятие. Так что мы все сидели на одинаковых тачках с одинаковыми версиями бурпа. И ни у кого ничего не лагало и всегда всё работало!

Честно говоря изначально меня сильно напугало большое количество "CTF" машин которые были описаны в самом начале. Я не цтфер. И не испытываю оргазма при виде флага.

Именно из-за таких как я в самом обучении предварительно описано что тут не будет состязательной части, тут не будет score board и наша цель не зарешать все лабы, а разобраться! Именно разобраться как их делать. Как использовать инструмент правильно, чтоб вам не приходилось открывать sublime или ide для написания скрипта закрывающего ваши задачи. Цель была начать использовать Burp Suite так, как его задумывали разработчики. И использовать некоторые настройки так, как их бы использовал сам Николас при проведении пентеста, аудита или в процессе охоты за уязвимостью на bug bounty.

Перед обучением Nicolas попросил представиться каждого, и попросил озвучить цели, которые они хотят достичь на данном обучении. И я искренне сказал что мне хочется понять методологию его работы. Как он находил и находит разного рода уязвимости и как ему в этом помогает Burp Suite.

На обучении были люди, которые проходили его тренинг 6 лет назад и пришли освежить знания. Были люди которые работают аудиторами или пентестерами. Были люди, у которых security это хобби, а тренинг этот нужен чтоб лучше играть в CTF. Т.е на старте ожидания от тренинга у всех немного отличались. Но можно точно сказать что всем всё понравилось. И все услышали то что хотели и за чем пришли.

Занятия шли 4 дня. У нас было 2 перерыва по 10 минут до обеда. Потом перерыв на обед на часик. И потом еще 2 перерыва. И так с 9 до 18. Местами мне казалось что мы идем слишком быстро т.к хотим успеть покрыть весь курс, сделать необходимые лабы и ответить на возникшие вопросы. Сам PDF файлик состоит из 660 страниц и это объективно это отличный материал.

Честно могу сказать что мне понравилось обучение. Понравился способ подачи материала. И его точно стоит послушать тем у кого есть опыт в тестировании. А мне теперь предстоить потратить не меньше времени, чтоб адаптировать новое в свою повседневную жизнь. Просто некоторые привычки очень сложно менять. Но я в процессе обучения видел результативность изменений.