Кто стоит за атаками на ИТ-инфраструктуру в России? Расследование и деанон организаторов IT Army of Ukraine и «Интернет войск Украины»

Инфокувалда

Как DDOS-атаки влияют на повседневную жизнь людей

Ты открываешь приложение своего банка, и оно «висит».

«Просим нас извинить, ведутся технические работы» – гласит надпись на экране.

«Опять у них сбой в системе», – бурчишь ты и идешь наливать себе кофе. Пока кофе варится, ты решаешь зайти в соцсети, и видишь там какой-нибудь очередной баннер с призывом бойкотировать Россию или набивший оскомину креатив а-ля «Russia is a terrorist state».

«Как же вы надоели!» – вздыхаешь ты. И тут вспоминаешь, что надо зайти на почту, забрать свой заказ. Открываешь сайт «Почты России» и… Сайт висит.

В ответ на твои вопросы, техподдержка вежливо отвечает: «В данный момент ведутся технические работы. Приносим свои извинения за доставленные неудобства. Работа сервиса скоро снова будет восстановлена».

Ладно, проверим новости, что там в мире творится. И первые полосы газет рапортуют:

«В данный момент на ряд российских систем ведут DDOS-атаки киевские хакеры, последствия атак уже нейтрализуются».

Вдруг ты чувствуешь запах гари… Ай, кофе чуть не убежал!

Быстро подхватываешь турку, наливаешь себе в кружечку и идёшь заниматься своими делами.

Через час-два все приложения уже восстановлены.

Что ж. У украинских DDOS-еров начался рабочий день.

Что такое DDOS?

DDoS-атака – это способ «положить» сайт, при котором на ресурс направляют огромное количество запросов для отказа систем. При таких условиях доступ к ресурсам невозможен или затруднен для обычных пользователей.

Кроме того, во время DDOS можно влезть в компьютер, который находится под атакой. Защита его «вешается» от перенапряжения, защитные протоколы не успевают среагировать, и можно пробиться через эту дыру и скачать секретные файлы, в том числе украсть личные данные пользователей и информацию, не предназначенную для посторонних глаз.

Если же заниматься DDOS ради DDOS как такового, то большинство подобных «атак» не наносят большого вреда с точки зрения российской ИТ-инфраструктуры, однако они довольно болезненно отражаются на повседневной жизни россиян. Как правило, это как комариные укусы. Вроде бы особой угрозы не предоставляет – ну, разве что бесит – но заставляет отвлекаться на устранение последствий подобных атак.

Впрочем, иногда DDOS-еры действительно могут подгадить. Например, одна из подобных атак осложнила первый день запуска механизма маркировки молочной продукции. Сотрудник крупной молочной компании рассказал, что многие несетевые магазины просто не успели подключиться к ЭДО в этот день из-за чего пришлось прекратить к ним отгрузки.

Кто же автор всех этих DDOS-пакостей? История создания IT-армии Украины и «Интернет-войск Украины»

Как правило, ответственность за все эти атаки на себя берет IT Army of Ukraine (IT-армия Украины), о которой сегодня и пойдёт наш разговор.

Кстати, в конце статьи вас ждёт полный деанон организаторов, а также объяснение, зачем мы это делаем.

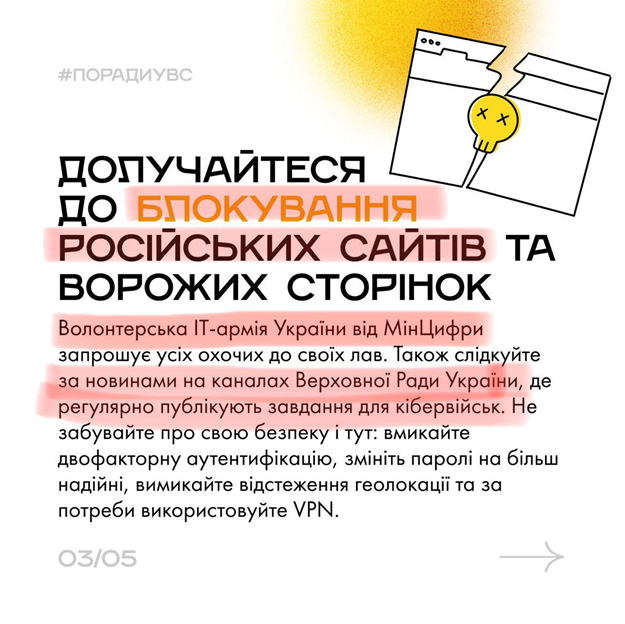

IT Army of Ukraine была создана в первые же дни Специальной Военной Операции, причём достаточно открыто. Министр цифровой трансформации Украины Михаил Федоров заявил о ее создании прямо у себя в Twitter 26 февраля 2022 года:

Сразу же вся пропагандистская машина запада заработала на полную катушку для того, чтобы привлечь в IT Army of Ukraine новых сторонников.

Например, об IT-армии Украины тут же вышли статьи в мировых СМИ, таких как:

И других.

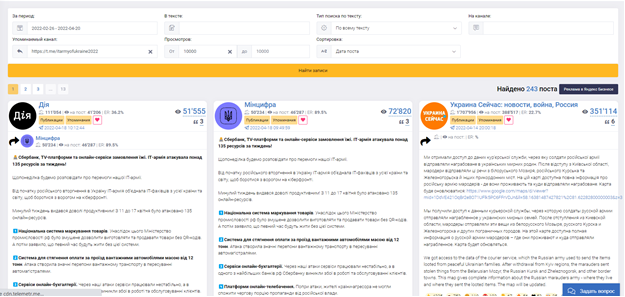

Их активно раскручивали в украинском информационном пространстве:

И да, их пиарили даже официальные государственные ресурсы Украины.

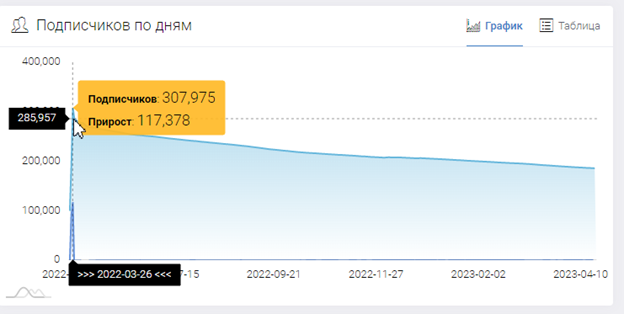

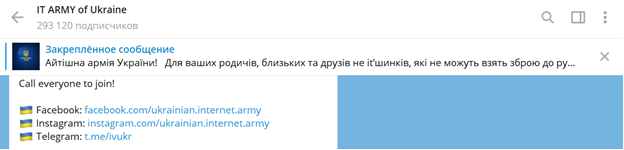

Поэтому неудивительно, что число их сторонников моментально начало расти, и к 26 марта 2022 года достигло цифры в 307 975 человек.

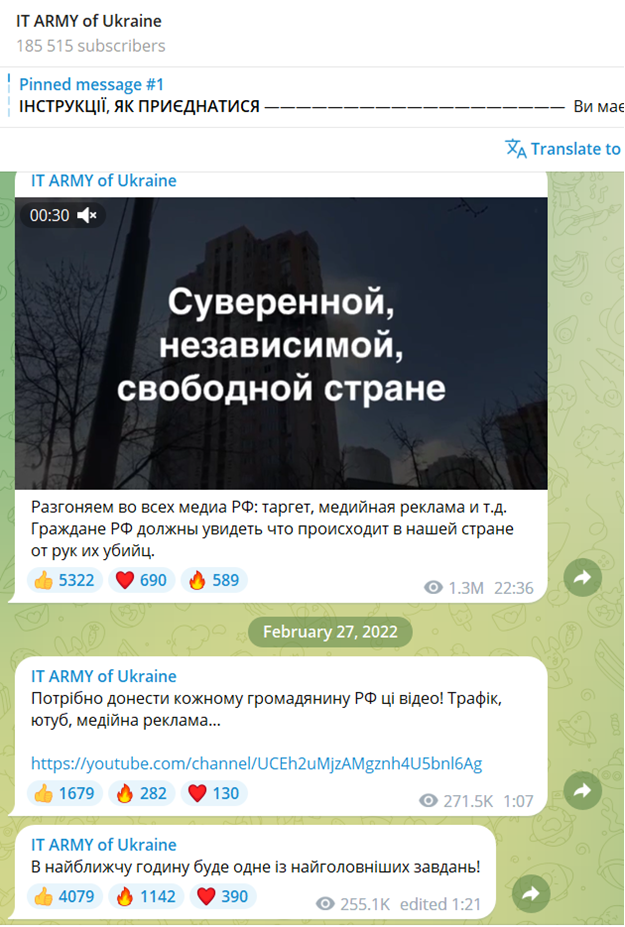

Первоначально IT-армия Украины занималась всем подряд – любыми операциями в киберпространстве.

Например, они вбрасывали фото и видео и просили своих сторонников разгонять их средствами интернет-рекламы:

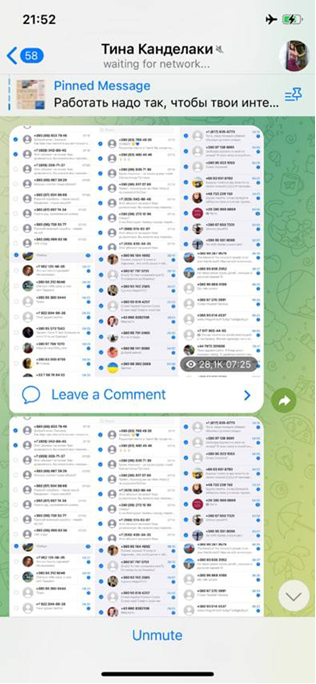

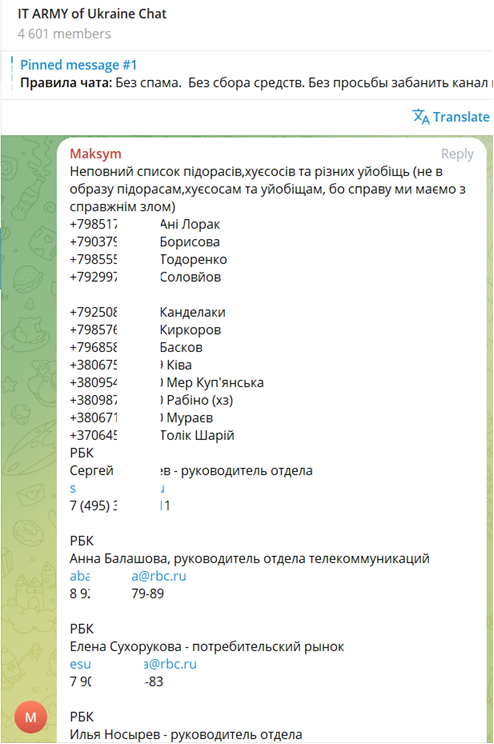

Также они атаковали телефоны российских звёзд. В частности, Тина Канделаки рассказывала о том, как её атаковали в личных сообщениях, рассылая гадости в мессенджерах и SMS.

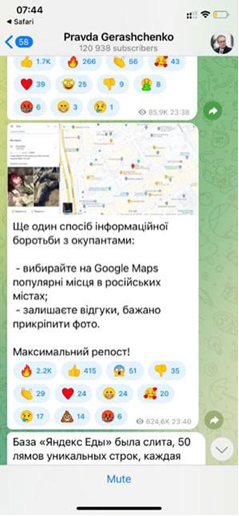

Кроме того, многие граждане РФ могли видеть, что когда они заходят в карточки отзывов различных ресторанов России, то видят там фотографии трупов. Это работа интернет-войск Украины – сообщества, которое было создано сразу же вслед за IT-армией.

Позднее данные сообщества решили сконцентрировать свои усилия на определенных направлениях.

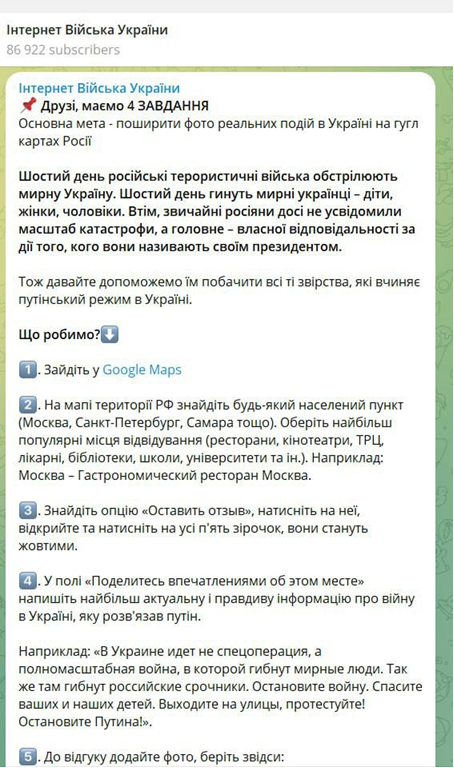

IT Армия Украины сосредоточилась на DDOS-атаках, а «Интернет войска Украины» решили сосредоточиться на рассылках сообщений и разгоне креативов:

Какая судьба ждет организованную украинскую киберпреступность?

Что интересно, российские хакеры доказали: на самом деле DDOS-операции от IT Army не оказывали большого влияния на российскую инфраструктуру. Основную роль в этом играли и продолжают играть специалисты из киберцентров НАТО в Прибалтике, которые, собственно, и проводили основную работу. А детям из IT Army of Ukraine, по сути, предлагалось, грубо говоря, «жать на кнопку», которая, на самом деле, не имела такой уж большой ценности в данном случае.

Однако благодаря проекту IT Army of Ukraine специалистам НАТО удалось сделать другое: они создали ощущение у участников, что абсолютно каждый находится на кибервойне (на самом деле, так и есть), и даже если ты подросток 12-13 лет, то ты можешь принять в ней участие.

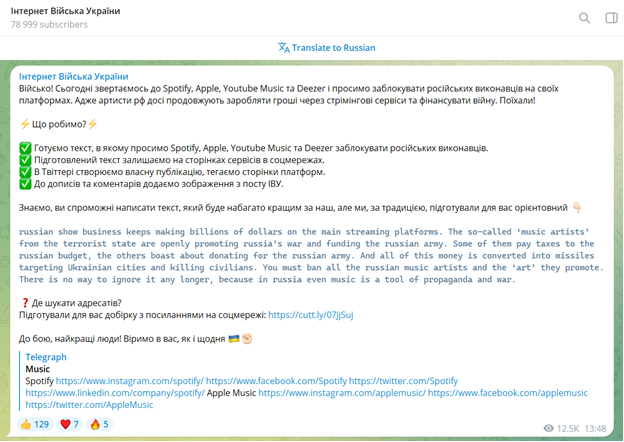

И это сработало. В первые же дни IT-армия Украины набрала больше 300 000 сторонников, а Интернет-войска Украины – 80 000 сторонников. Свою деятельность они продолжают вести до сих пор.

Радует то, что постепенно мамкины хакеры задолбали уже вообще всех, а сами западные кураторы стали задумываться, нужно ли им такое счастье. Неудивительно: DDOS вообще-то считается уголовным преступлением, и по факту все, кто участвует в DDOS-атаках на российскую инфраструктуру – это международные преступники.

Кто же эти «нетоварищи»? Кто организаторы этой хрякофермы? Давайте посмотрим.

Деанон организаторов IT Army of Ukraine и группы «Интернет-войска Украины»: ход исследования

В качестве контакта для обратной связи на Telegram-канале IT ARMY of Ukraine ранее был адрес электронной почты: itarmyua@gmail.com

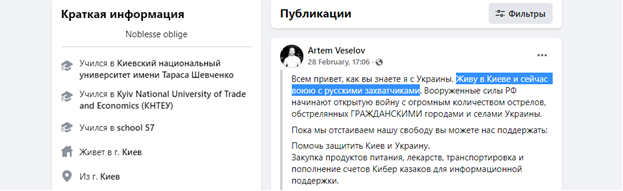

Исследование адреса электронной почты itarmyua@gmail.com показало, что данная почта имеет уникальный идентификатор Google ID 109051150422659726131, имя пользователя Artem Veselov. Для восстановления доступа к почте, пользователем выбраны приложение Google Authenticator, а также два номера мобильных телефонов: +********97 и +********66.

Анализ данных Google ID 109051150422659726131 позволил выявить вероятный номер мобильного телефона, фактического используемого пользователем +380503518126. Исследования выявленного номера телефона позволило установить социальные аккаунты: facebook.com/artem.veselov.12, vk.com/id5966775, а также вероятную личность владельца Telegram-канала IT ARMY of Ukraine. Им оказался житель Киева Веселов Артем Викторович, 09.04.1991 г.р.

Дальнейшее исследование Telegram-канала IT ARMY of Ukraine позволило выявить наличие у него чата IT ARMY of Ukraine Chat, а также профили пользователей Telegram, являющиеся публичными администраторами данного чата.

Проверка аккаунта администратора @Ra0010011 (ID 313088793) выявила то, что ранее он использовал другой никнейм @Charchkell, а также иное имя пользователя Boris Shamray. Также были установлены номер мобильного телефона, привязанный к аккаунту администратора +380634273050 (дополнительный номер +380636488334), его социальные аккаунты: https://vk.com/id39149382, https://vk.com/id81836746, а также адреса электронной почты: charchkell@gmail.com, bora911@i.ua, boris@belkins.io, bora911@yandex.ru. В результате их исследования была идентифицирована личность администратора. Им оказался житель Киева Шамрай Борис Борисович, 15.03.1993 г.р.

Проверка аккаунтов администраторов @NoWarInUkr2022 (ID 1607995401) и @jjbixn (ID 263062575) не позволила в полной мере идентифицировать пользователей. Так, исследование аккаунта @NoWarInUkr2022 выявило лишь совпадение никнейма с аккаунтом в социальной сети TikTok tiktok.com/@NoWarInUkr2022. Анализ профиля @jjbixn позволил выявить то, что ранее пользователь использовал другой никнейм @alxsrvv, а также иное имя пользователя Alexander Ser0v. По совпадению никнеймы и вероятного имени пользователя были установлены социальные аккаунты данного пользователя: facebook.com/alxsrvv/, trello.com/alxsrvv, github.com/alxsrvv, nitter.net/alxsrvv, а также его фотографии.

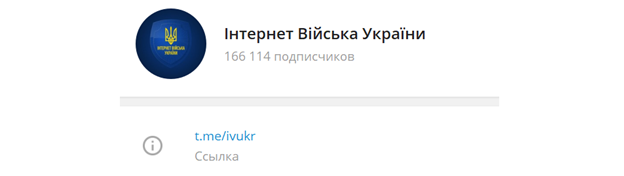

Дополнительно в ходе исследования была исследована связь Telegram-канала IT ARMY of Ukraine с другим Telegram-каналом Інтернет Війська України (t.me/ivukr Id: -1001719052267, facebook.com/ukrainian.internet.army, vk.com/ivukr, instagram.com/ukrainian.internet.army), данные которого были опубликованы на ARMY of Ukraine. Исследование его сообщества в социальной сети Instagram instagram.com/ukrainian.internet.army выявило, что для восстановления доступа к нему используеся электронная почта i*******a@gmail.com, схожая с почтой, указанной в качестве контакта Telegram-канала IT ARMY of itarmyua@gmail.com.

Кто администрирует IT Army of Ukraine?

Telegram-канал IT ARMY of Ukraine администрируется следующими гражданами Украины:

Веселов Артем Викторович, 09.04.1991, +380503518126, facebook.com/artem.veselov.12, vk.com/id5966775

Шамрай Борис Борисович, 15.03.1993,+380634273050, +380636488334, https://vk.com/id39149382, https://vk.com/id81836746, charchkell@gmail.com, bora911@i.ua, boris@belkins.io, bora911@yandex.ru.

Серов Александр, facebook.com/alxsrvv/, trello.com/alxsrvv, github.com/alxsrvv, nitter.net/alxsrvv

Также Веселов Артем Викторович, 09.04.1991 администрирует сообщество Інтернет Війська України (t.me/ivukr, facebook.com/ukrainian.internet.army, vk.com/ivukr, instagram.com/ukrainian.internet.army).

Что хочется сказать в итоге?

На западе уже бьют тревогу: самостоятельно создавать такую большую силу было опрометчивым шагом со стороны НАТО, и сейчас они стали это осознавать. Исследования Национального центра кибербезопасности Великобритании называют эти угрозы «тревожными прецедентами».

«Некоторые группы утверждают, что занимаются “хактивизмом”, но, похоже, их больше интересует финансовая выгода, чем политические заявления».

Исследователи пришли к выводу, что цели хакерских групп, похоже, сместились от блокировки российских ресурсов к мошенничеству, а также к краже информации.

Что ж, это произойдет точно так же, как и с телефонным мошенничеством: нацизм и социально одобряемый «скам русни», заботливо выращенные на Украине, перебрались в саму Европу. В итоге «служба безопасности вашего банка» сейчас названивает тем же немцам.

Точно так же и DDOS-технологии будут в итоге кошмарить тех же американцев и европейцев, которые ещё недавно вместе с доблестными бойцами IT-армии призывали «громить русню».

И если раздавать пулеметы прямо на улицах Киева – это для НАТО легко и весело («давайте, хлопцы, перестреляйте друг друга, больше хаоса и беззакония!»), то от IT-оружия спрятаться за океаном будет сложновато.

Тем временем мы будем шаг за шагом деанонить всех украинских кибер террористов, которые DDOS-ят и взламывают российские ресурсы. Затем соберем доказательную базу. И передадим соответствующее заявление, чтобы данных личностей объявили в международный розыск.

Человеку, объявленному в международный розыск, на работу не устроиться, многие документы не оформить. А если он как-нибудь окажется в Беларуси, или любой другой дружественной стране, то ему не поздоровится.

Мы об этом позаботимся.

Расследование провела Цифровая Армия России

Присоединяйся к нам. Ни один кибер преступник не останется безнаказанным.