Криптография (блочный шифр)

👉🏻👉🏻👉🏻 ВСЯ ИНФОРМАЦИЯ ДОСТУПНА ЗДЕСЬ ЖМИТЕ 👈🏻👈🏻👈🏻

Блочный шифр — Википедия

Блочные шифры и их криптоанализ - CryptoWiki

Блочный шифр | Контроль Разума | Fandom

Криптография (блочный шифр) (стр . 1 из 2)

Шифрование - Главная

Реферат: Криптография (блочный шифр) - Xreferat .com - Банк . . .

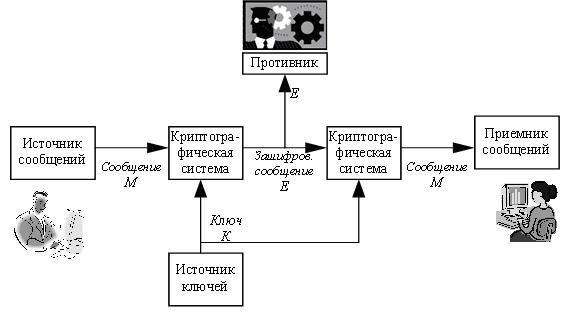

Криптография

Шпаргалка: Криптография (блочный шифр) - BestReferat .ru

Rc6 . От Простого К Сложному / Хабр

Классическая криптография и её уроки - CryptoWiki

Химия Белка Реферат

Аттестационная Работа По Дефектологии

Управление Деятельностью Предприятия Отчет По Практике

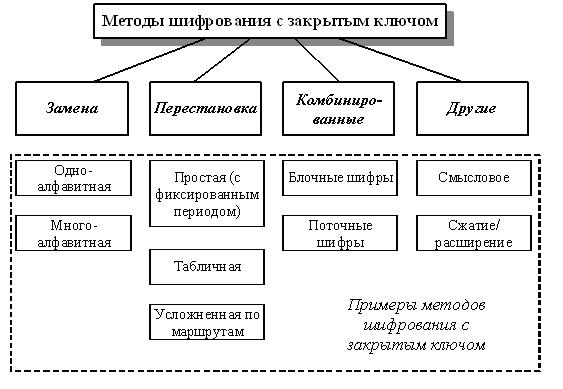

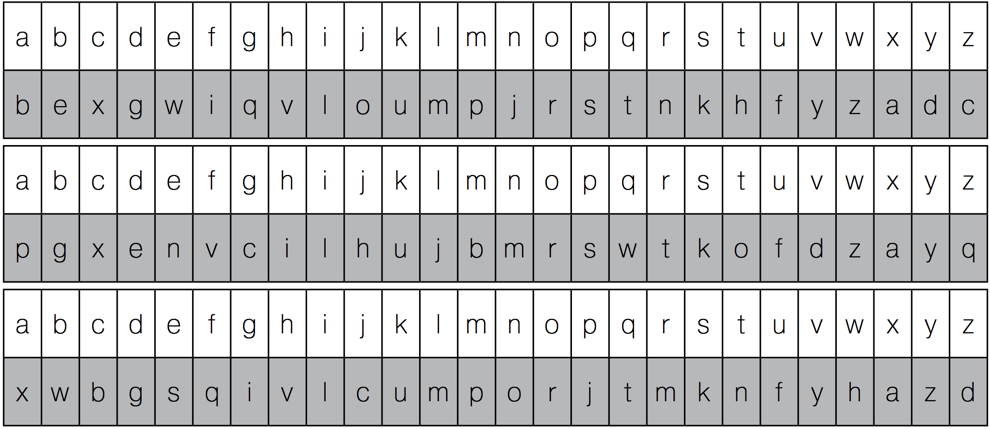

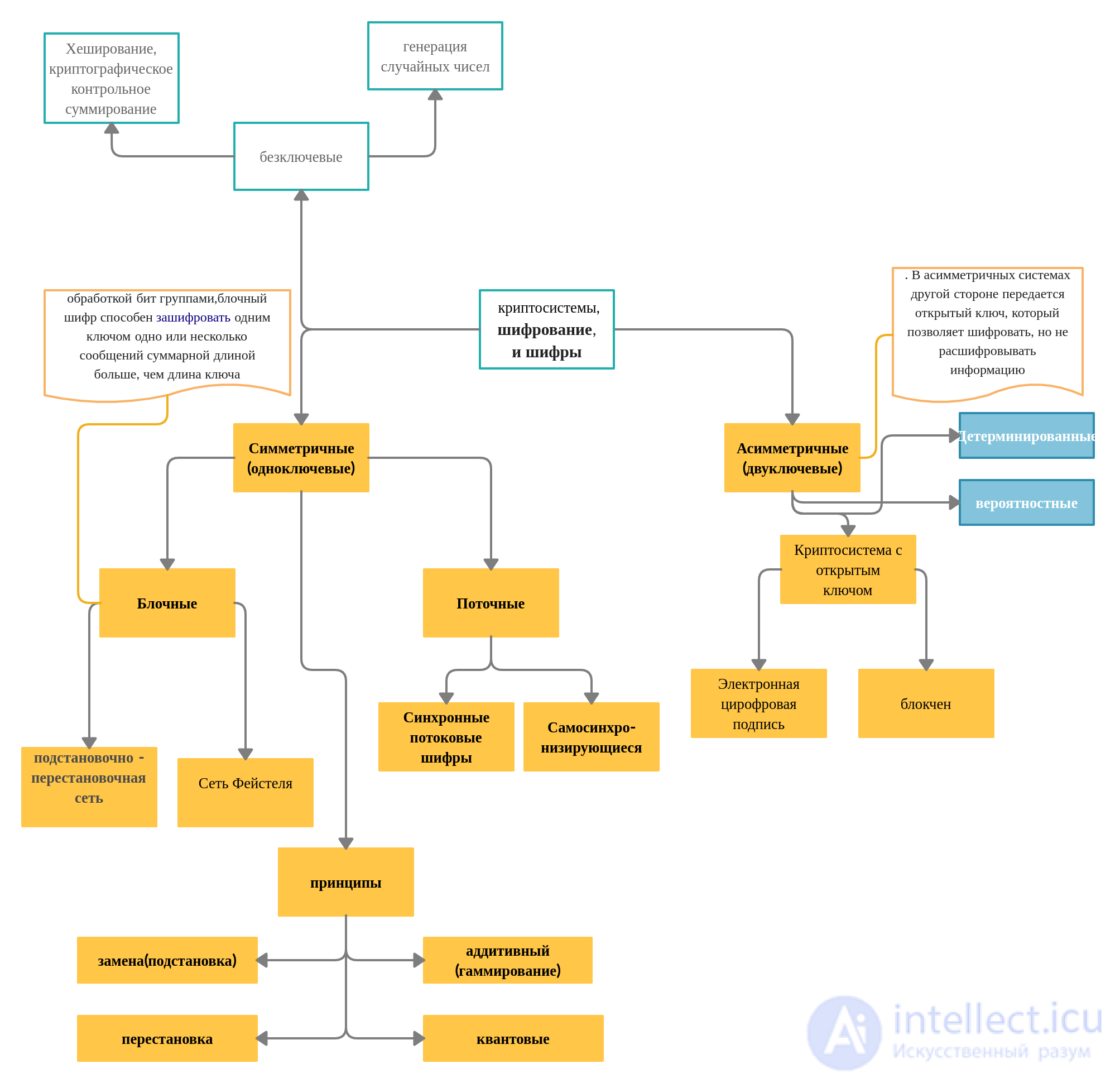

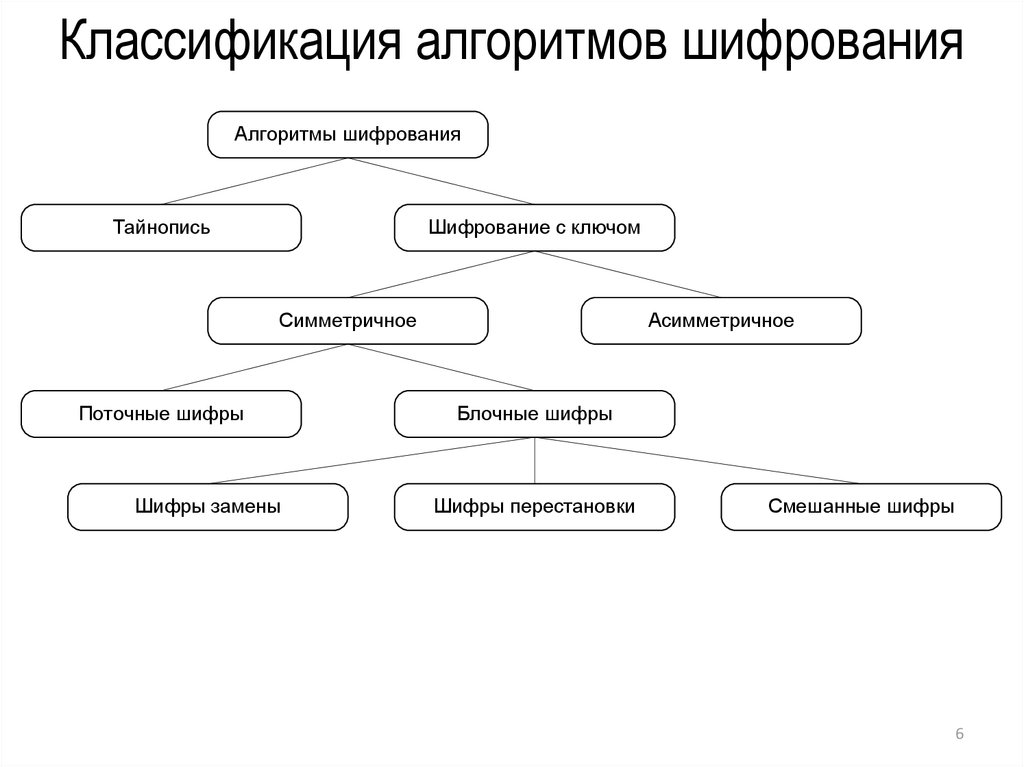

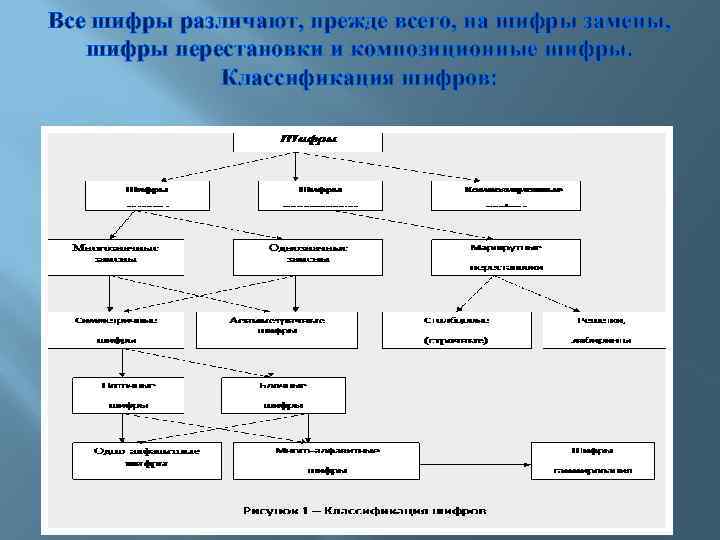

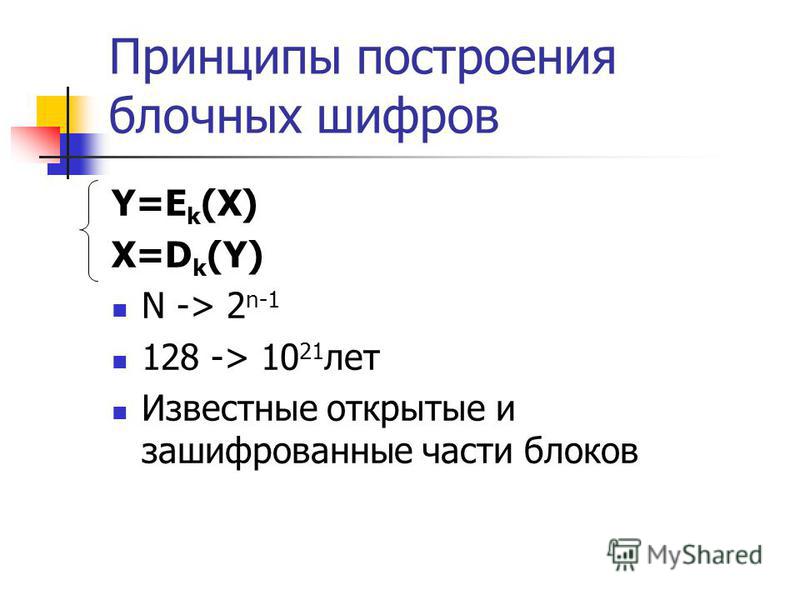

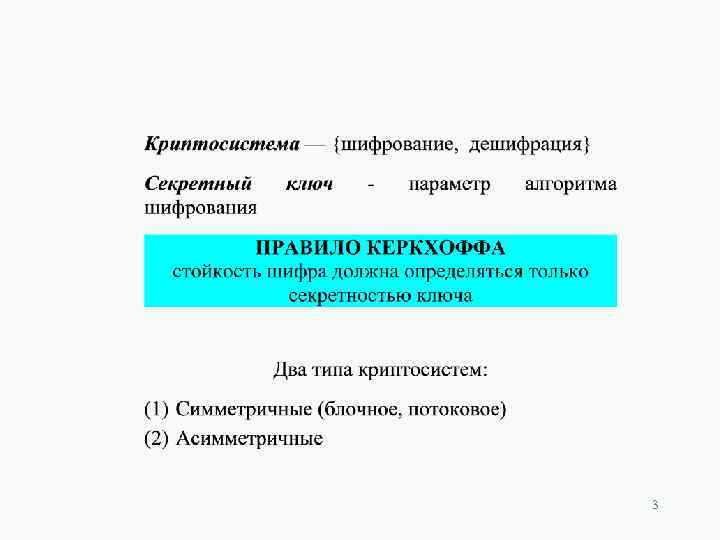

Фактически, блочный шифр представляет собой подстановку на алфавите блоков, которая, как следствие, может быть моно- или полиалфавитной . Блочный шифр является важной …

cryptowiki .net /index .php?title=Блочные_шифры_и_их_криптоанализ

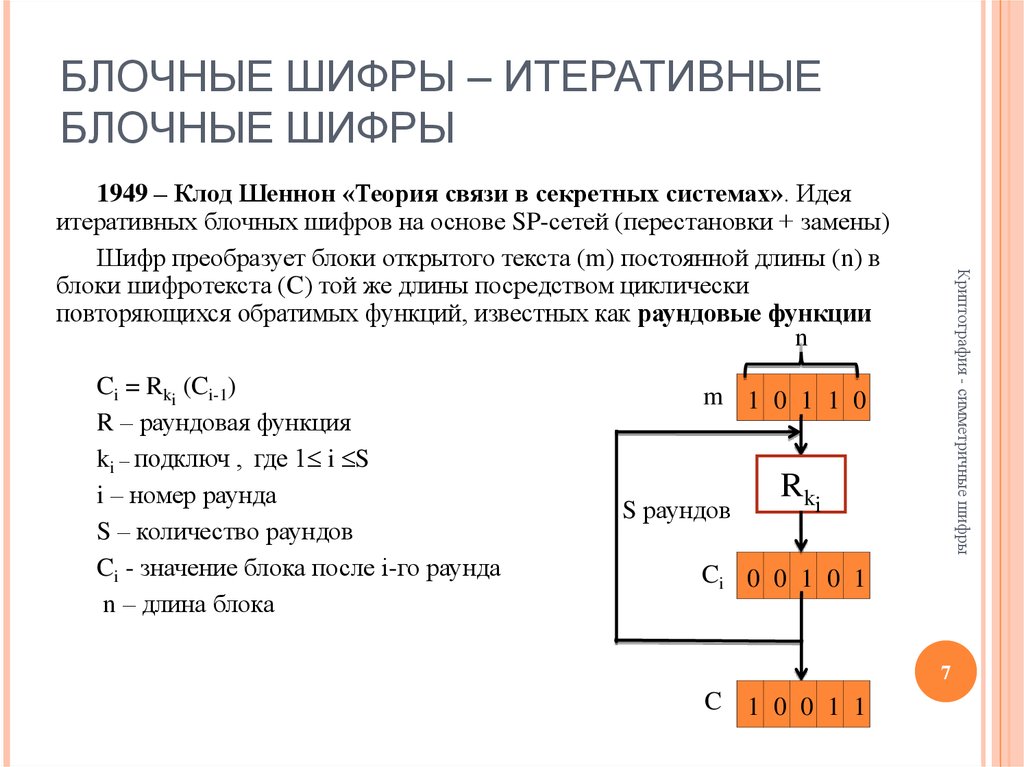

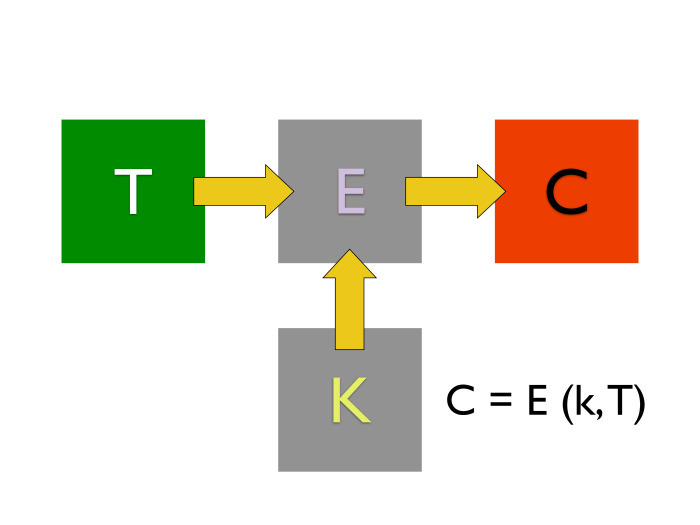

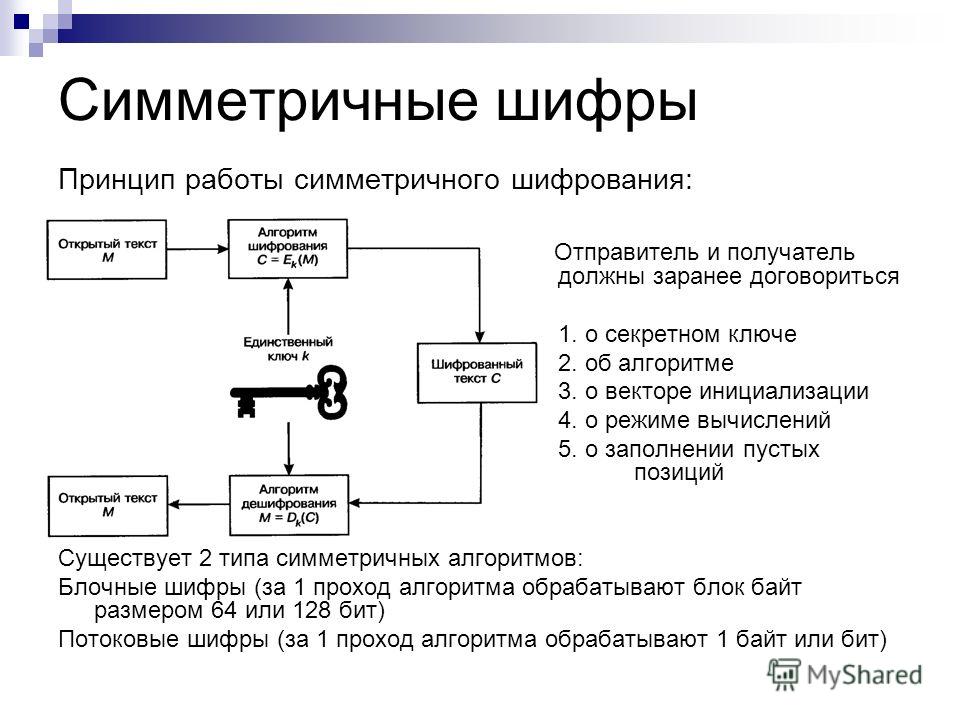

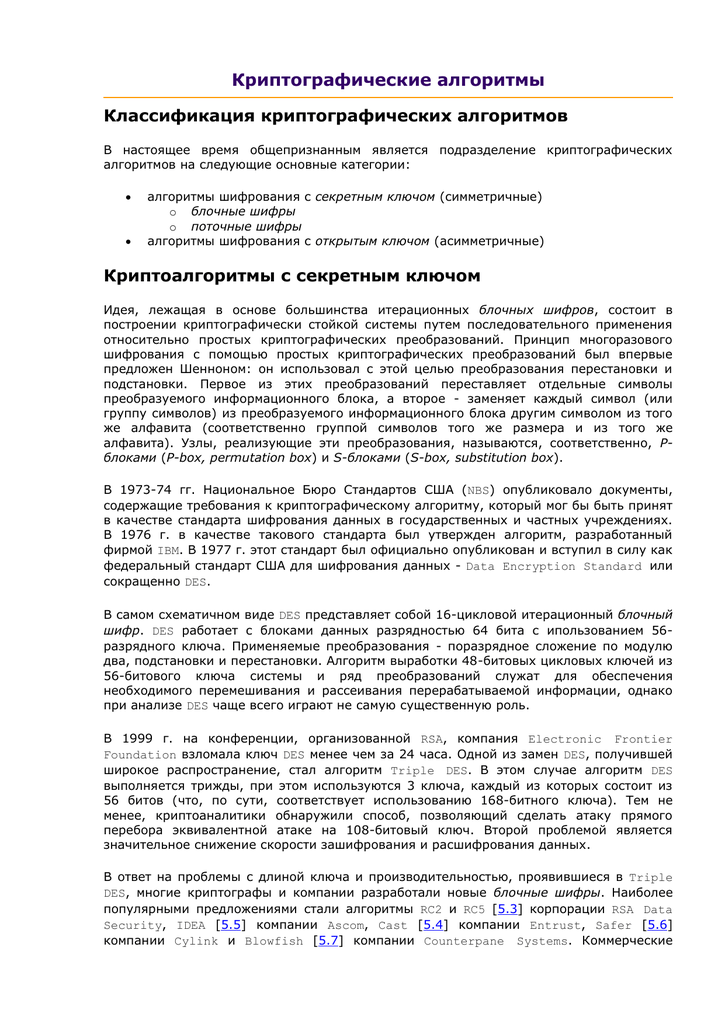

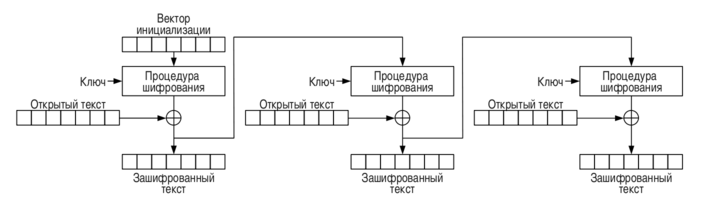

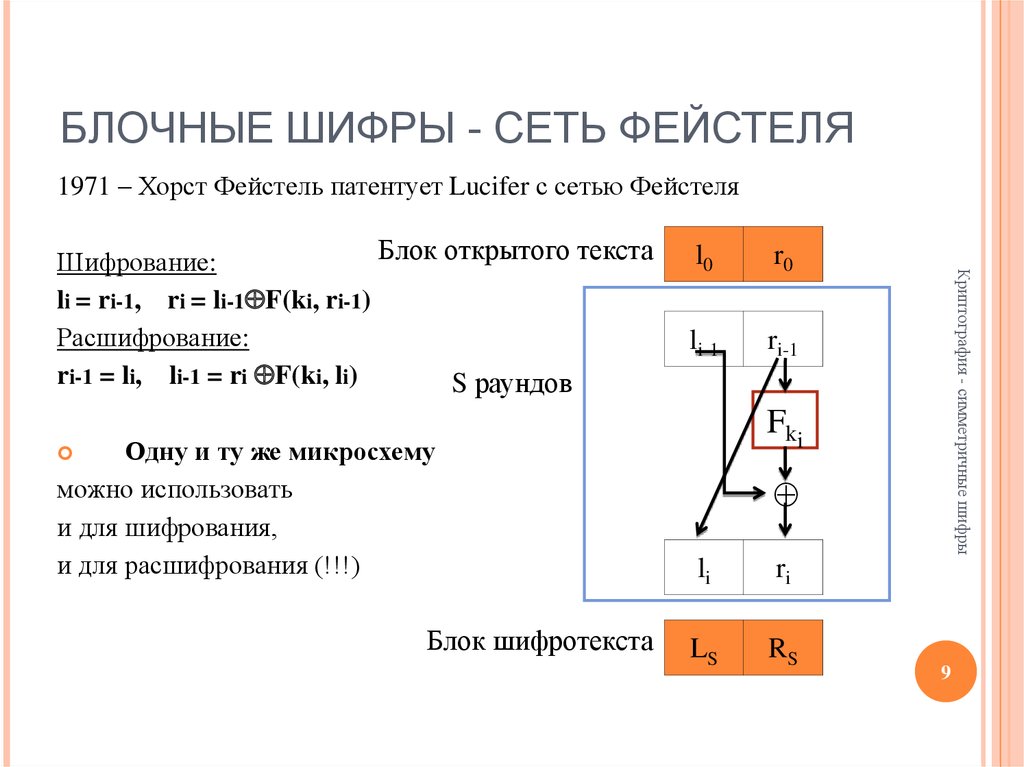

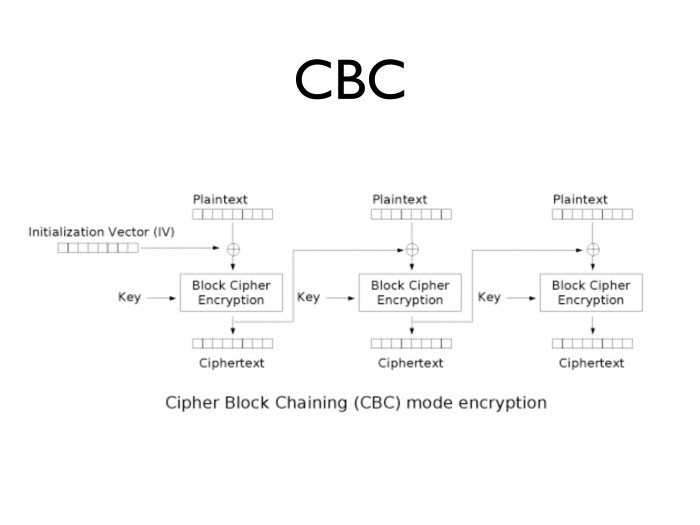

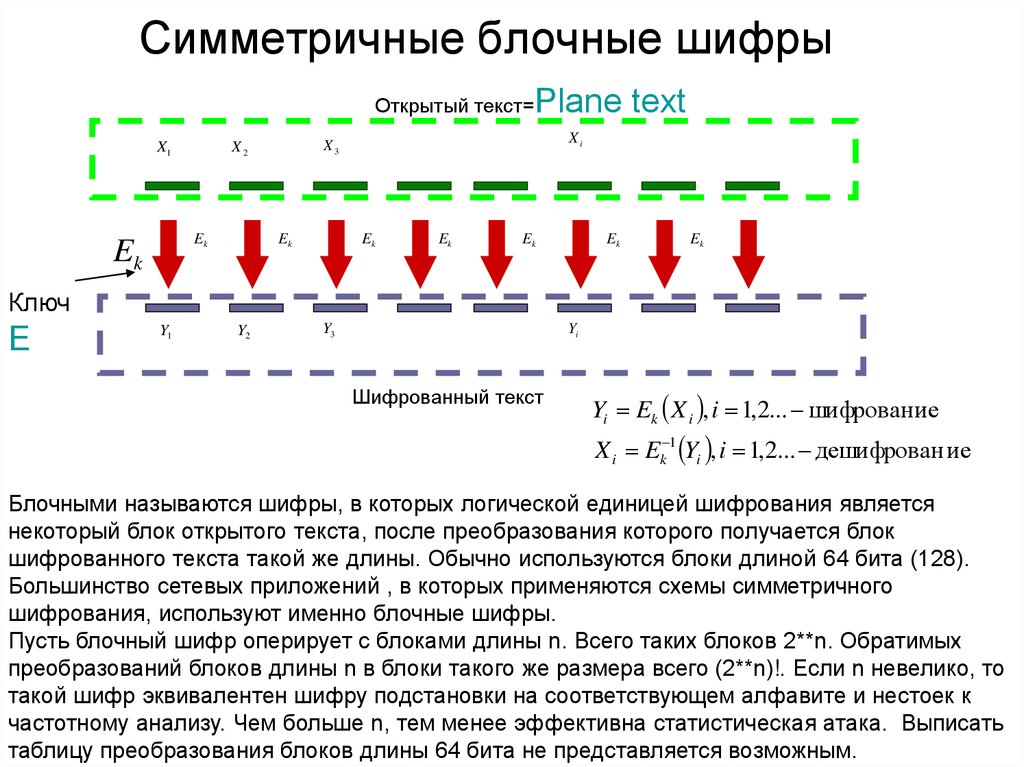

Блочный шифр— разновидность симметричного шифра, оперирующего группами бит фиксированной длины — блоками, характерный размер которых меняется в пределах 64 — 256 бит .

Блочный шифр . Блочный шифр — разновидность симметричного шифра . Особенностью блочного шифра является обработка блока нескольких байт за одну итерацию (как правило 8 …

Криптография (блочный шифр) (стр . 1 из 2) Что такое Blowfish . Blowfish это 64-бит блочный шифр разработанный Шнайером (Schneier) в 1993 году .

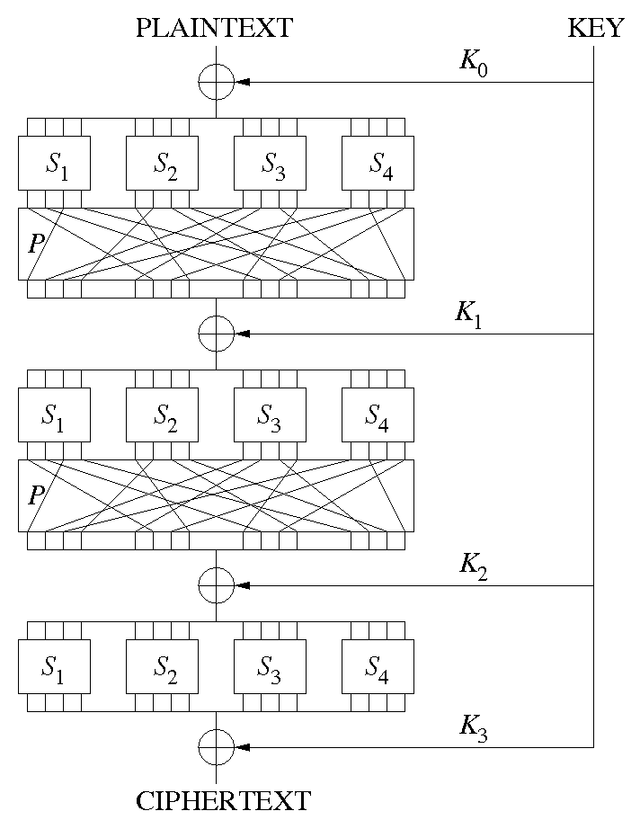

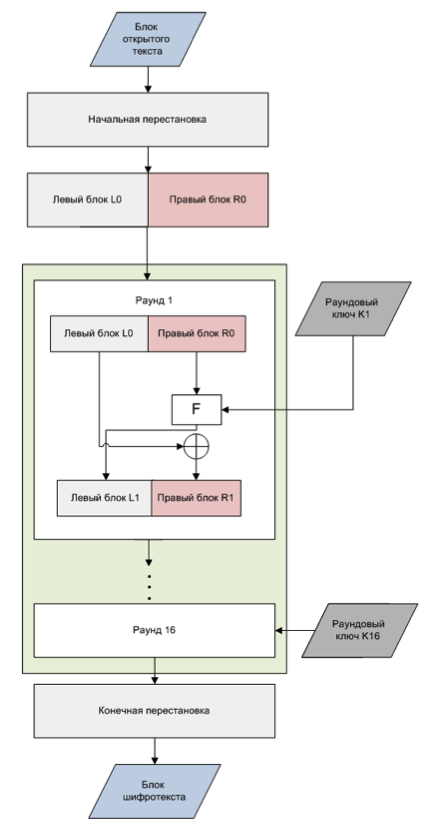

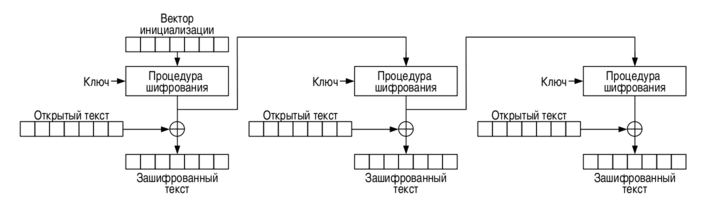

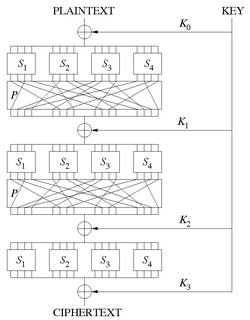

Блочный шифр использует вход фиксированной длины и циклически снова и снова шифрует исходный текст, используя каждый раз другой ключ («раундовый ключ»), пока не …

xreferat .com /33/2660-1-kriptografiya-blochnyiy-shifr .html

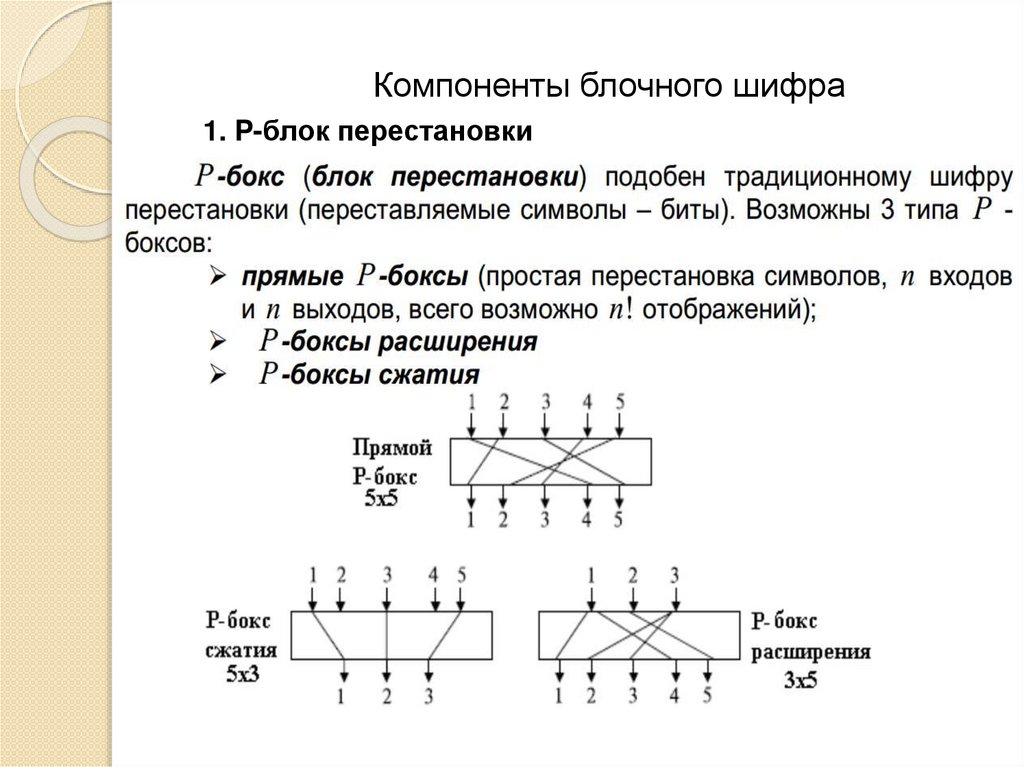

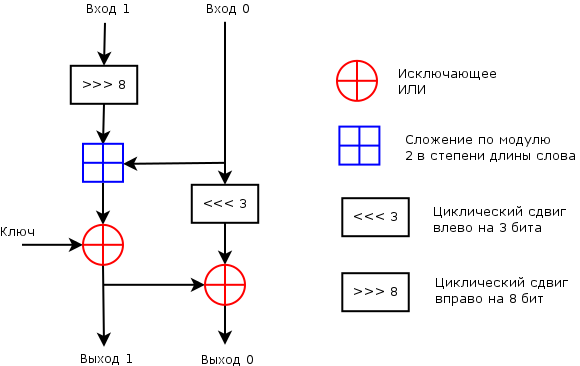

Blowfish это 64-бит блочный шифр разработанный Шнайером (Schneier) в 1993 году . Это шифр Файстела (Feistel) и каждый проход состоит из зависимой от ключа перестановки и …

cryptography .ru

Сайт представляет собой чисто научно-информационный ресурс и полностью посвящён математической криптографии и тесно связанным с ней дисциплинам — теории сложности …

Название: Криптография (блочный шифр) Раздел: Рефераты по информатике, программированию . . .

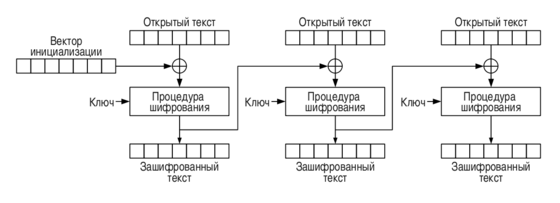

Блочное шифрование это один из видов симметричного шифрования . Называется он так, потому что работает с блоками: группами бит, фиксированной длины .

cryptowiki .net /index .php?title=Классическая_криптография_и_её_уроки

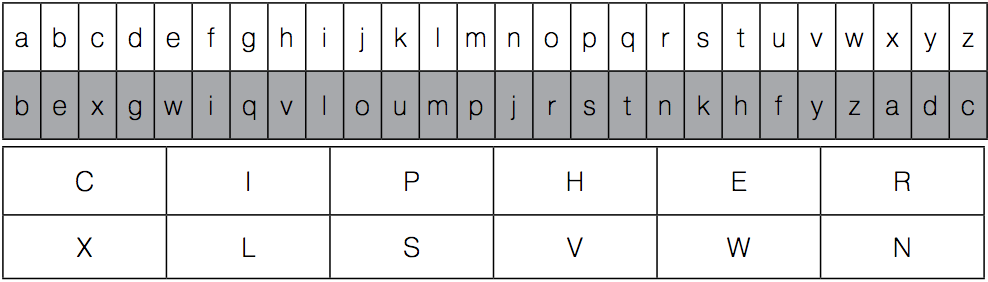

Шифр Хилла — полиграммный шифр подстановки, основанный на линейной алгебре . Лестер С . Хилл изобрел этот шифр в 1929, и это был первый шифр, который позволял на …

Сочинение Краски Золотой Осени 4 Класс

Сочинение Летний Сад

Сущность и значение стратегического планирования

Проверочная Контрольная Работа 4 Класс

Курсовая Работа На Тему Особенности Ведения Дел В Конституционном Суде Рф

Курсовая работа: Концепция системы управления РУПП "Витязь"

Курсовая работа: Изучение порядка ведения налогового учета. Скачать бесплатно и без регистрации

История В Творчестве Пушкина Капитанская Дочка Сочинение

Доклад по теме Организационная культура (о корпоративной культуре, стратегиях коммуникативного взаимодействия, влия...

Контрольная Работа По Литературному Чтению Перспектива

Реферат: Происхождение и смысл термина "культура"

Контрольная работа по теме Определение расчетного сопротивления грунта длительно нагруженного основания и определение оптимальной геометрической формы подошвы внецентренно нагруженного фундамента с вырезом

Курсовая Работа На Тему Перевозка Жидкого Шлака

Реферат: Спрос и конкурентное поведение потребителя

Курсовая работа по теме Учет и анализ затрат на оплату труда

Контрольная работа по теме Сущность и элементы рыночной системы

Дипломная работа по теме Энергетическая стратегия РФ

Казахские Традиции И Обычаи Эссе

Курсовая Работа На Тему Этапы Развития Науки Управления Персоналом

Реферат по теме Нефть и нефтепродукты

Реферат: Життя і наукова діяльність Чарльза Дарвіна

Курсовая Работа На Тему Наркомания

Эссе На Тему Умное Государство Не Мешает

Реферат: EMF Investigation Essay Research Paper Planning Aim

Конкуренция И Концепция Выживания Организации Курсовая Работа

Реферат: Корпоративные информационные системы и их роль в маркетинге. Скачать бесплатно и без регистрации

Сочинение по теме Современность сатиры В.В. Маяковского

Контрольная Работа На Тему Денежно-Кредитная Политика Государства

Реферат по теме Повреждения, причиняемые острыми предметами

Реферат: Австралия в мировой экономике

Дипломная работа по теме Использование наглядных методов на уроках информатики и ИКТ в начальных классах

Реферат по теме Идеология в гражданском обществе

Реферат: Дефекты деталей освещения. Скачать бесплатно и без регистрации

Сочинение Про Друга 4 Класс По Орксэ

Курсовая Работа Спорт

Реферат: Исиользование антитодов в медицинское практике

Реферат: Конструктивно-технологические разновидности МДП-транзисторов. Скачать бесплатно и без регистрации

Энтропия Реферат Кратко

Реферат: Ватсония

Курсовая Работа На Тему Договор Поставки

Реферат: Інвестиційне проектування 2

Реферат по теме Радиоактивность и ее воздействие на живые организмы

Дипломная работа по теме Многоэтажное жилое здание

Реферат по теме Проблема инсайта и подход к его изучению в гештальтпсихологии

Доклад: Самые надежные автомобили

Мозг И Психика Реферат

Эссе На Тему Моя Профессия Хореограф

Курсовая Работа На Тему Засоби Зображення Гами Кольорів У Французькій Та Українській Мовах

Курсовая работа: Расходы на содержание органов власти и управления

Доклад: Атомы и молекулы

Доклад: На войне как на войне

Реферат: Жизненное пространство на Востоке

Оценка финансового состояния предприятия, организации - клиента банка

Основные Формы Профессионального Обучения Кадров Реферат

Курсовая работа: Ф. Бэкон как основатель философии эмпиризма нового времени

Контрольная работа по теме Комплексные методы защиты информации

Воспитание В России Реферат

Курсовая работа по теме Олигополистический рынок в современных условиях

Курсовая Работа На Тему Електрифікація Лінії Хімічної Обробки Соломи І Розробка Системи Автоматичного Керування

Сочинение По Литературе Гринев В Белогорской Крепости

Паховые грыжи

Отзыв Научного Руководителя На Кандидатскую Диссертацию Образец

Реферат: Black Hole Essay Research Paper Black holeAn

Сочинение На Тему Подвиг Жизни

Реферат: Актуальна потому, что юрисдикция любого органа ограничена известными пределами и характеризуется определенной процессуальной правоспособностью

Дипломная работа по теме Рефрактометрический метод анализа в химии

Реферат по теме Мировое хозяйство: понятия, субъекты, этапы развития

Реферат по теме Психологическая подготовка боксера

Реферат: Лавров, Иван Иванович оперный певец

Первые Компьютерные Системы Реферат

Реферат по теме Внедрение компьютерных технологий в гостиничный бизнес

Курсовая работа по теме Вязание как отрасль декоративно-прикладного искусства

Курсовая Работа На Тему Правовое Регулирование Коммерческой Деятельности В Рф

Курсовая Работа На Тему Развитие

Контрольная работа: Организация питания, построение меню

Дипломная работа по теме Проблемы управления оборотными средствами предприятия

Курсовая работа: Маркетинг в туризме. Скачать бесплатно и без регистрации

Реферат: Международное непатентованное название

Реферат: Исследование мышления больных шизофренией методом пиктограмм. Скачать бесплатно и без регистрации

Курсовая На Тему Информация

Контрольная работа по теме Правовой статус и основные направления деятельности государственной регистрационной палаты при Министерстве Юстиции Российской Федерации

Курсовая работа по теме Безопасность пищевой продукции

Дипломная работа: Пути совершенствования системы повышения квалификации персонала

Сочинение По Картине За Столом Серебрякова 2

Контрольные Работы По Физике Громцева

Курсовая работа: Проектирование и расчет структурной схемы радиоприемника

Реферат: Символ воинского достоинства и чести. Скачать бесплатно и без регистрации

Реферат по теме Чай и чайные традиции

Реферат по теме Аюрведа – традиционная индийская медицина

Культура Инков Реферат

Входная Контрольная Работа По Литературе 5 Класс

Какие Произведения Становятся Классическими Итоговое Сочинение Аргументы

Россия В Начале 20 Века Реферат

Реферат: Общение и его виды

Системы Человека Реферат

Учебное пособие: Основы финансовых вычислений

Реферат: Подводные камни математики

Курсовая работа по теме Основания для пересмотра по вновь открывшимся обстоятельствам решений судов по гражданским делам

Реферат Генная Инженерия В Микробиологии

Реферат: Понятие преступления и его состав. Скачать бесплатно и без регистрации

Криптография (блочный шифр)

.png)