Карманный взломщик WiFi

0xFFПроникновение (то бишь взлом) в сеть Wi-Fi - самая популярная тема в ИБ, даже среди тех, кто далек от ИБ. После взлома странички ВКонтакте, конечно же. Учитывая такую популярность, в сети есть не один десяток инструкций о взломе Wi-Fi сетей разными способами, о них вы уже знаете. А для тех, кто не знает, скоро сделаю пост про годную утилиту wifite.

Проблема большинства способов в том, что они предназначены для выполнения на ПК или, на крайняк, телефоне. Но не всегда ноутбук удобно таскать с собой, да и не у всех он есть. А на телефоне нужны рут-права, которые себе тоже не каждый позволит. Я же, предлагаю универсальный способ, ведь нет ничего более универсального, чем создать отдельное устройство для выполнения определенной задачи, верно?

АХТУНГ! Все действия вы выполняете на свой страх и риск, и только вы, и никто другой, несете ответственность за собственные действия. Я это все здесь пишу просто для ознакомления.

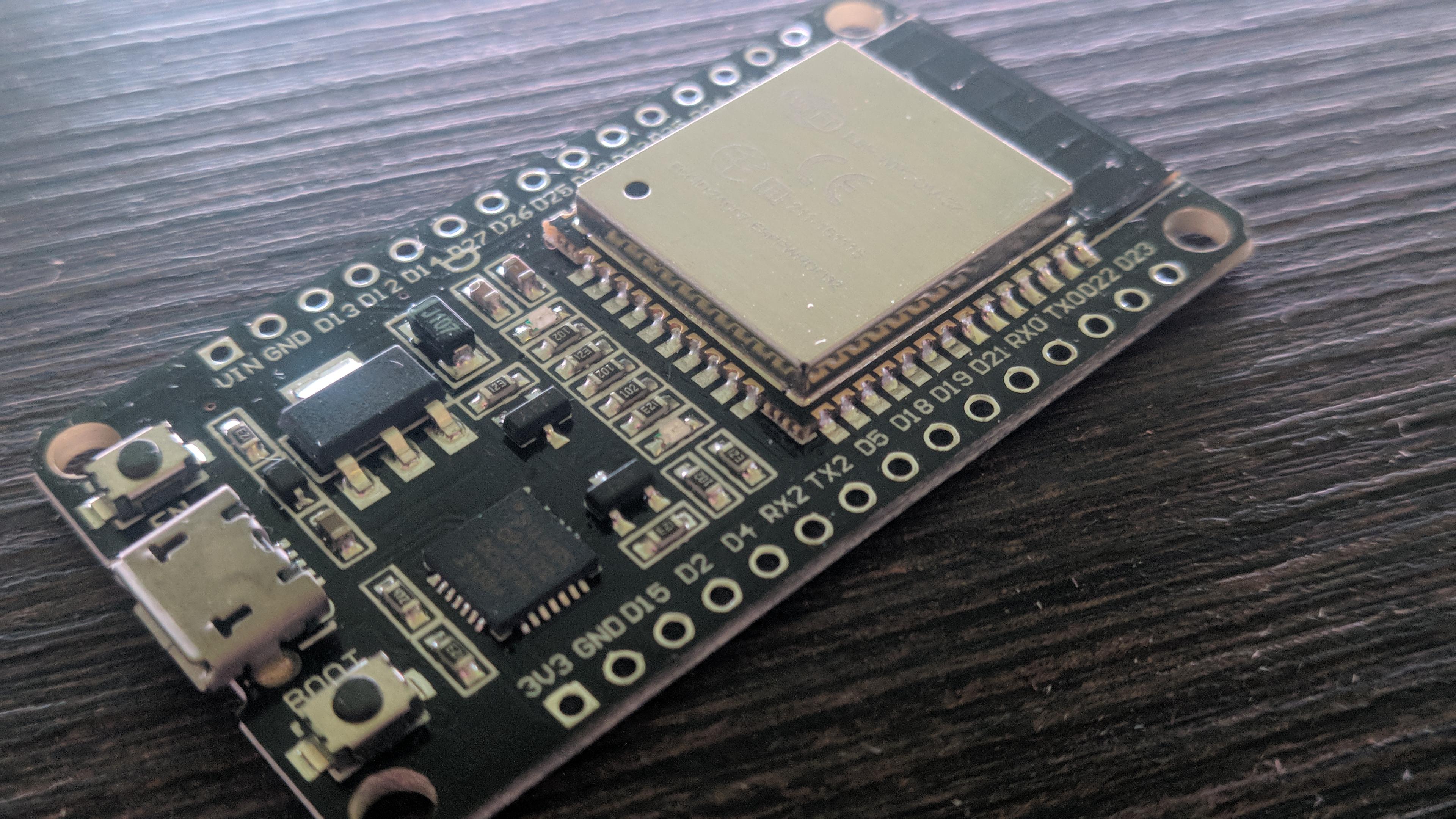

Основой такого устройства послужит микроконтроллер ESP32. Он тем классный, что имеет на борту Wi-Fi и Bluetooth, и все это размером меньше спичечного коробка и стоит копейки. Конечно, его вычислительных возможностей не хватит, чтобы брутить пароли, но мы можем перехватить материал для брута. Внимание: не путайте с ESP8266, он нам сегодня не подходит! С ним тоже есть интересные девайсы, но он не может перехватывать хэндшейки.

Купить ESP32 можно на али. Предупреждаю, идти будет очень долго, если заказываете только его. Также рекомендую выбрать вариант без припаянных контактов, если вам он нужен только для вот таких Wi-Fi проектов, так как переферией мы пользоваться не будем, минимализм в тренде.

Имея на руках контроллер, нам понадобится ПК, чтобы залить прошивку. А чтобы ее собрать и залить нужен ESP-IDF. Как его установить, распинаться здесь не буду, сами найднам понадобится ПК, чтобы залить туда прошивку. Чтобы ее собрать и залить нужен ESP-IDF. Как его установить, распинаться здесь не буду, сами найдете. После этого достаточно выполнить всего две команды из readme для заливки прошивки.

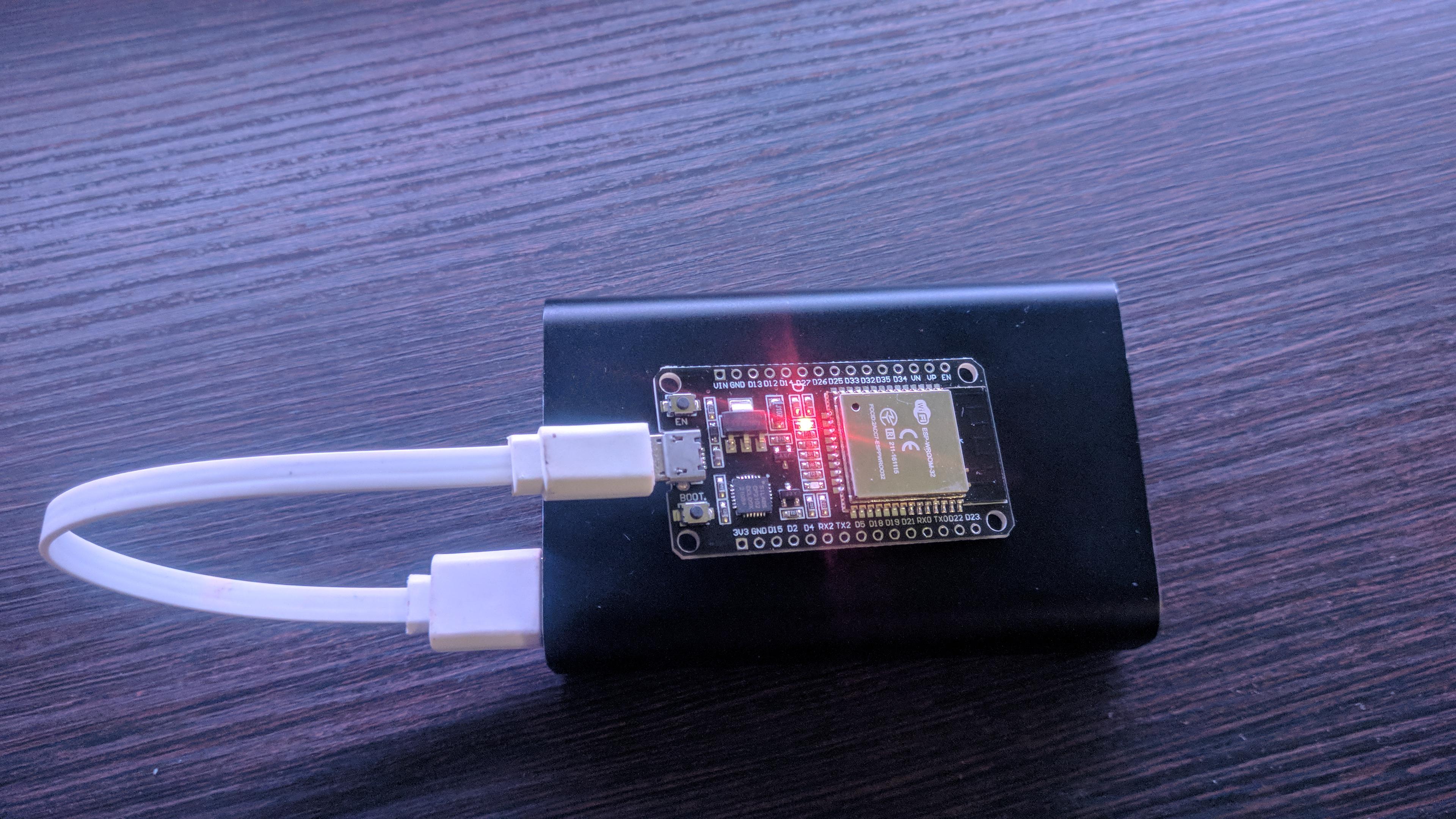

Подключаем питание по USB, на плате загорается красный светодиод, значит можно приступать. Подключаемся к сети ManagementAP с паролем mgmtadmin, в браузере заходим на 192.168.4.1. Это веб-интерфейс нашей хакерской примочки.

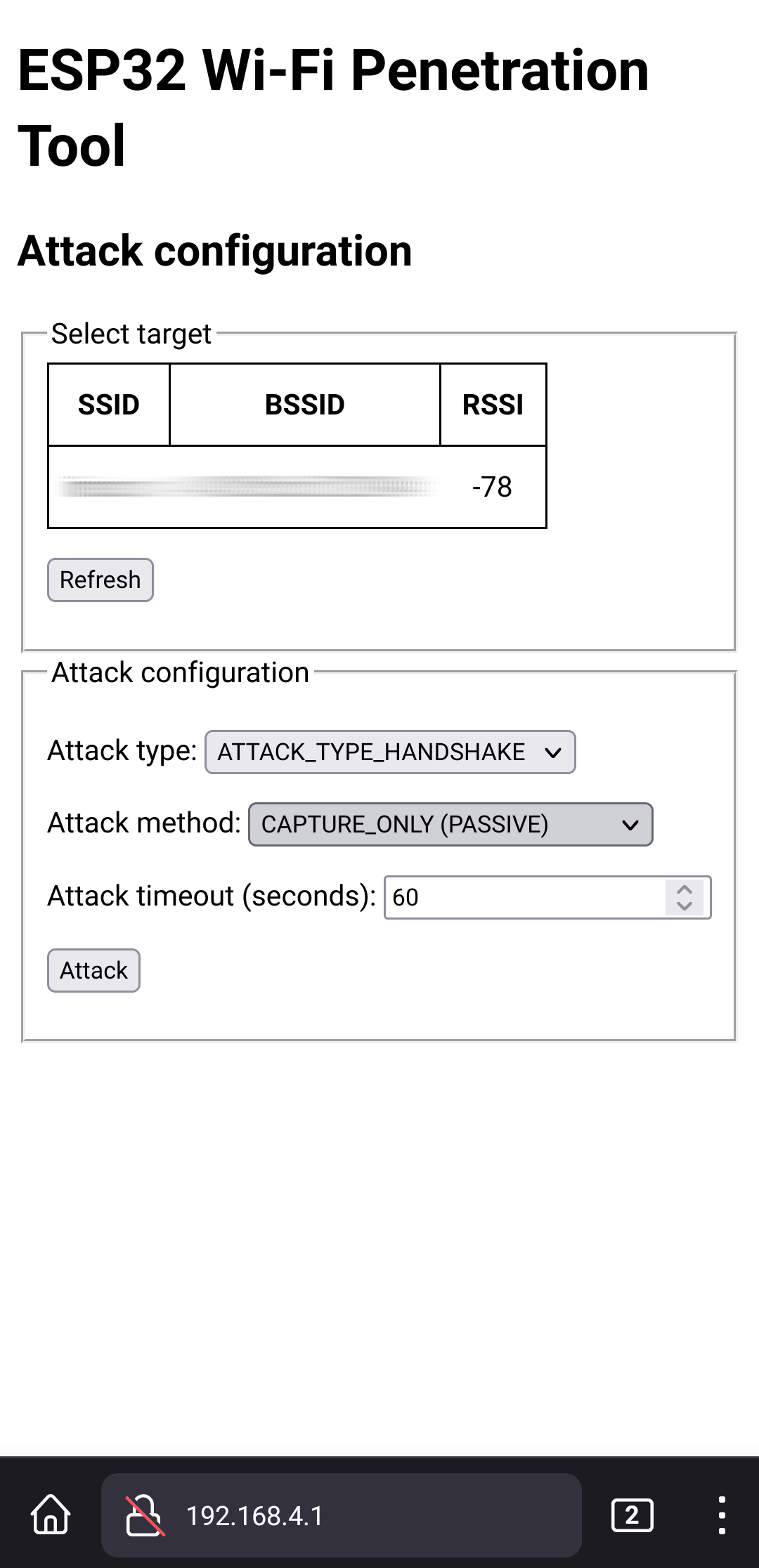

Сверху видим список доступных сетей и кнопку обновления списка. Нажимаем на сеть, которую хотим похекать. Ниже выбирается тип и способ атаки:

- HANDSHAKE - перехват хэндшейка, который мы потом будем брутить;

DEAUTH_ROGUE_AP - с помощью поддельной точки доступа

DEAUTH_BROADCAST - с помощью насильного отключения клиентов от точки, при переподключении они спалят хэндшейк

CAPTURE_ONLY - просто снифать хэндшейки, которые витают в воздухе - PMKID - перехват PMKID, такой себе способ имхо, никогда не имел успеха с ним;

- DOS - устроить перебои в Wi-Fi подключении

Методы как у хэндшейка

DEAUTH_COMBINE_ALL - все вместе

Нам нужен тип HANDSHAKE с методом DEAUTH_BROADCAST. Нажимаем Attack и ждем. В некоторых способах атак соединение может пропадать и сеть исчезать, тогда надо будет вручную переподключиться после тайм-аута.

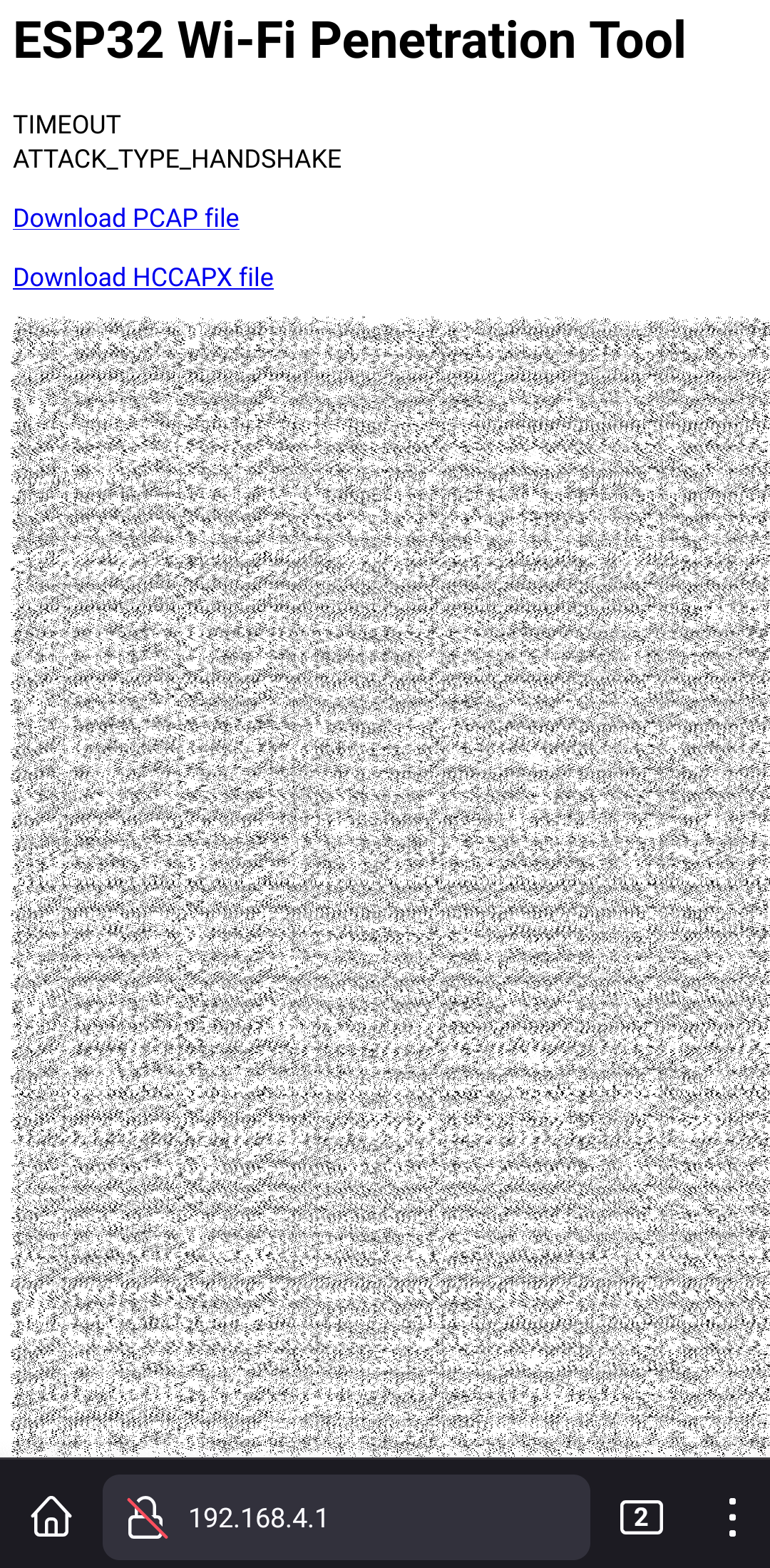

В случае успеха видим ссылки на скачивание логов трафика, которые надо закинуть в aircrack-ng. Сразу напомню вам синтаксис, чтобы далеко за ним не ходить:

aircrack-ng -w wordlist.txt handshake.cap

В качестве вордлиста возьмите rockyou для начала.

Плюсы способа: компактное устройство; не нужен ноутбук

Недостатки: не самодостаточное, нужно чем-то открыть веб-интерфейс; нужен еще и мощный ПК для брута по словарю

Да, устройство имеет недостатки, но их можно нивелировать наличием у любого человека смартфона, а на брут пароли можно и отправить на сервисы типа wpa-sec.

В будущем планирую доработать устройство, чтобы как минимум оно не требовало повербанк для работы, о чем статью напишу.