Как взломать iPhone?

netpost

13 августа Русская служба Би-би-си сообщила о закупке Следственным комитетом аппаратуры для взлома iPhone, которая вскроет самый свежий iPhone всего за девять минут. Не веришь? Я тоже не верю, что такое могло опубликовать столь солидное издание, но факт остается фактом.

Хочется прокомментировать фразу эксперта Дмитрия Сатурченко: «Израильской Cellebrite для взлома iPhone 7 или 8 нужно больше суток, а извлеченные данные требуют серьезной аналитики. MagiCube обрабатывает тот же iPhone за девять минут, при этом оборудование заточено на получение чувствительных данных из мессенджеров, где содержится 80–90% интересной информации».

У неподготовленного читателя может создаться впечатление, что можно просто взять любой iPhone и извлечь из него информацию об использовании мессенджеров. Это не так по многим причинам.

Начнем с того, что MagiCube — дубликатор жестких дисков, а мобильные устройства анализирует другой комплекс. iPhone тоже подойдет не любой, а работающий строго под управлением iOS 10.0–11.1.2 (то есть ни разу не обновлявшийся после 2 декабря 2017 года). Далее нам потребуется узнать (у пользователя) или взломать (сторонними решениями — GrayKey или Cellebrite) код блокировки. И вот после этого, разблокировав телефон, можно подключать его к китайскому комплексу и извлекать информацию.

Это зависит…

Прежде чем пытаться получить доступ к iPhone, давай разберемся, что и при каких условиях можно сделать. Но вот перед тобой лежит черный кирпичик. Каким из многочисленных способов и какими инструментами ты собираешься воспользоваться? Получится ли это сделать вообще, а если получится — сколько времени займет взлом и на что ты можешь рассчитывать в результате?

Да, очень многое зависит от модели устройства и установленной на нем версии iOS (которую, кстати, нужно еще узнать — и, забегая вперед, скажу: далеко не факт, что тебе это удастся). Но даже iPhone вполне очевидной модели с точно известной версией iOS может находиться в одном из множества состояний, и именно от этого будет зависеть набор доступных тебе методов и инструментов.

Для начала давай договоримся: мы будем рассматривать исключительно поколения iPhone, оборудованные 64-разрядными процессорами, то есть модели iPhone 5S, все версии iPhone 6/6s/7/8/Plus и текущий флагман — iPhone X. С точки зрения взлома эти устройства отличаются мало (за исключением старых поколений в случае, если у тебя есть доступ к услугам компании Cellebrite).

Установлен ли код блокировки?

Apple может использовать максимально стойкое шифрование, наворотить сложнейшую многоуровневую защиту, но защитить пользователей, которым «нечего скрывать», не сумеет никто. Если на iPhone не установлен код блокировки, извлечь из него данные — дело тривиальное. Начать можно за те самые девять минут, о которых говорилось в статье Би-би-си. Вероятно, процесс займет более длительное время: на копирование 100 Гбайт данных уходит порядка двух часов. Что для этого требуется?

Во-первых, подключи телефон к компьютеру, установи доверенные отношения и создай резервную копию. Для этого можно использовать даже iTunes (предварительно обязательно отключи в нем двустороннюю синхронизацию), но специалисты предпочтут свое ПО.

Установлен ли пароль на резервную копию?

Не установлен? Установи и сделай еще одну резервную копию!

Зачем устанавливать пароль на бэкап? Дело в том, что заметная часть информации в резервных копиях iOS шифруется даже тогда, когда пользователь такого пароля не устанавливал. В таких случаях для шифрования используется уникальный для каждого устройства ключ. Лучше установить на бэкап любой известный тебе пароль; тогда резервная копия, включая «секретные» данные, будет зашифрована этим же паролем. Из интересного — ты получишь доступ к защищенному хранилищу keychain, то есть ко всем паролям пользователя, сохраненным в браузере Safari и многих встроенных и сторонних приложениях.

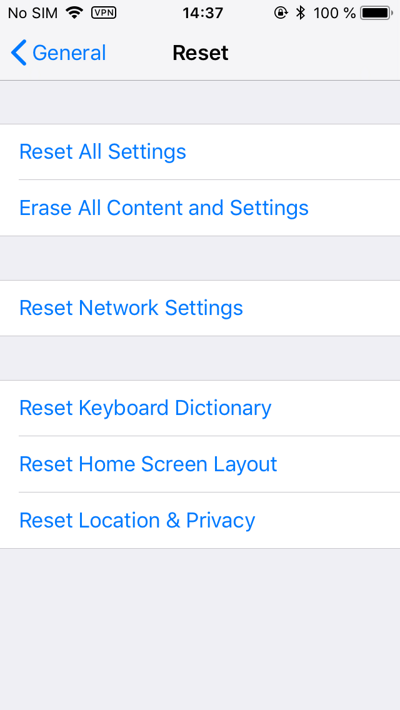

А вот устройства на iOS 11 и 12 позволяют запросто сбросить пароль на резервную копию прямо из настроек iPhone. При этом сбросятся некоторые настройки, такие как яркость экрана и пароли Wi-Fi, но все приложения и их данные, а также пароли пользователя в keychain останутся на месте. Если есть код блокировки, его потребуется ввести, но если он не установлен, то сброс пароля на бэкап — дело нескольких кликов.

Что еще можно извлечь из устройства с пустым кодом блокировки? Не прибегая к джейлбрейку, совершенно спокойно можно извлечь следующий набор данных:

- полную информацию об устройстве;

- информацию о пользователе, учетных записях Apple, номере телефона (даже если SIM-карту извлекли);

- список установленных приложений;

- медиафайлы: фото и видео;

- файлы приложений (например, документы iBooks);

- системные журналы crash logs (в них, в частности, можно обнаружить информацию о приложениях, которые были впоследствии деинсталлированы из системы);

- уже упомянутую резервную копию в формате iTunes, в которую попадут данные многих (не всех) приложений и пароли пользователя от социальных сетей, сайтов, маркеры аутентификации и многое другое.

Джейлбрейк и физическое извлечение данных

Если тебе не хватило информации, извлеченной из бэкапа, или если не удалось подобрать пароль к зашифрованной резервной копии, остается только джейл. Сейчас jailbreak существует для всех версий iOS 8.x, 9.x, 10.0–11.2.1 (более ранние не рассматриваем). Для iOS 11.3.x есть джейл Electra, который работает и на более ранних версиях iOS 11.

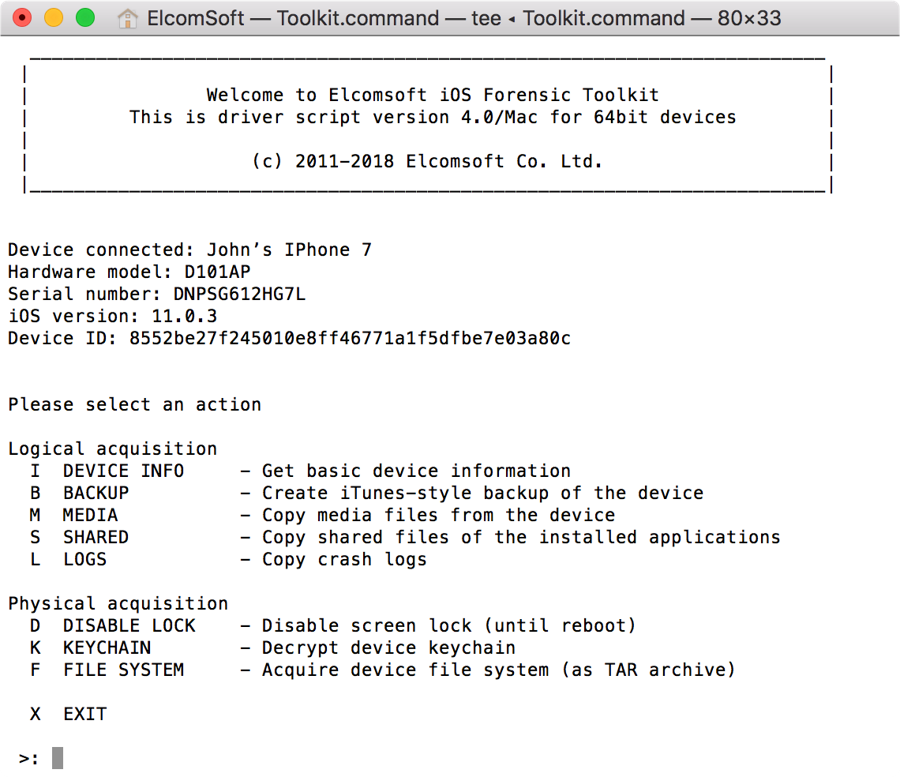

Следующий шаг — извлечение образа файловой системы. Для этого в лучшем случае достаточно открыть с телефоном сессию по протоколу SSH и выполнить на iPhone цепочку команд; в более сложных случаях потребуется вручную прописать нужные пути в PATH либо воспользоваться готовым продуктом. Результатом будет файл TAR, переданный через туннельное соединение.

Если на смартфоне установлена iOS 11.3.x, ставить джейлбрейк придется вручную, а для извлечения информации воспользоваться утилитой iOS Forensic Toolkit или другой подобной.

Если же на iPhone работает iOS 11.4 или более свежая версия, то джейл придется отложить на неопределенное время — пока сообщество разработчиков не нащупает очередную незакрытую уязвимость. В этом случае тебе послужит резервная копия (а также извлечение общих файлов приложений, фотографий и медиафайлов и некоторых системных журналов).

Разумеется, в резервную копию попадает не все. К примеру, в ней не сохраняется переписка в Telegram, в нее не попадают сообщения электронной почты, а история данных местоположения пользователя исключительно лаконична. Тем не менее резервная копия — это уже немало.

Даже самые беспечные пользователи вынуждены использовать пасскод, если таково требование политики безопасности их работодателя или если они хотят использовать Apple Pay. И здесь два варианта: или код блокировки известен, или нет. Начнем с простого.

Известен ли код блокировки?

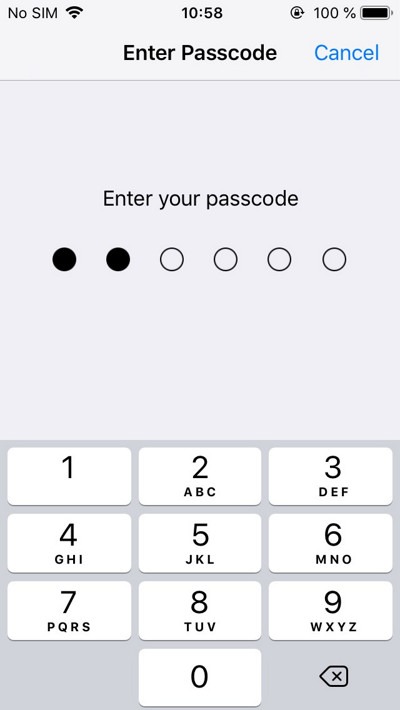

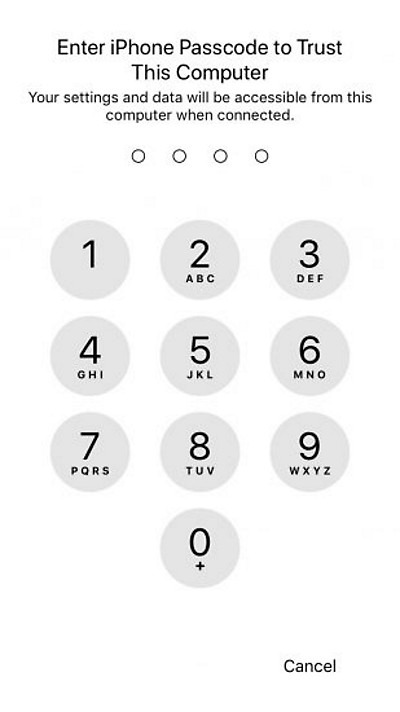

Если ты знаешь код блокировки, то можешь сделать с устройством практически что угодно. Включить и разблокировать — в любой момент. Поменять пароль от Apple ID, сбросить привязку к iCloud и отключить iCloud lock, включить или выключить двухфакторную аутентификацию, сохранить пароли из локального keychain в облако и извлечь их оттуда. Для устройств с iOS 11 и более новых — сбросить пароль на резервную копию, установить собственный и расшифровать все те же пароли от сайтов, разнообразных учетных записей и приложений.

В iOS 11 и более новых код блокировки, если он установлен, потребуется и для установки доверенных отношений с компьютером. Это необходимо как для снятия резервной копии (здесь могут быть и другие варианты — например, через файл lockdown), так и для установки джейлбрейка.

Сможешь ли ты установить джейлбрейк и вытащить те немногие, но потенциально ценные для расследования данные, которые не попадают в резервную копию? Это зависит от версии iOS:

- iOS 8.x–9.x: джейлбрейк есть практически для всех комбинаций ОС и платформ;

- iOS 10.x–11.1.2: джейлбрейк использует открытый эксплоит, обнаруженный специалистами Google. Работает на всех устройствах;

- iOS 11.2–11.3.x: джейлбрейк существует и может быть установлен;

- iOS 11.4 и выше: в настоящий момент джейла не существует.

INFO

Итак, закупленный Следственным комитетом комплекс iDC-4501 позволяет достичь эскалации привилегий в iPhone, работающих под управлением iOS версий с 10.0 по 11.1.2 включительно, после чего извлечь из устройства данные.

А что, если код блокировки неизвестен? В этом случае вероятность успешно извлечь хоть что-нибудь начинает снижаться. Впрочем, и здесь не все потеряно — в зависимости от того, в каком состоянии поступил на анализ телефон и какая версия iOS на нем установлена.

Экран устройства заблокирован или разблокирован?

Далеко не всегда в руки полиции попадает заблокированный телефон, для которого известен код блокировки. Довольно типична «просьба» полицейского: «Передайте мне телефон. Разблокируйте!» По словам самих работников полиции, если говорить уверенным тоном, да еще и на месте происшествия, люди часто выполняют просьбу. Спустя 10–15 минут «они начинают думать», но уже поздно: получить назад разблокированное устройство вряд ли удастся. Более того, у полиции может быть ордер, в котором будет прописано разрешение на разблокировку устройства при помощи датчика отпечатков или лица пользователя против воли владельца (а вот узнать таким же образом код блокировки может не получиться в зависимости от юрисдикции).

Apple встроила в iOS защиту от таких действий полиции, ограничив период, в течение которого датчики Touch ID и Face ID сохраняют работоспособность. Спустя определенное время, которое может отсчитываться как с момента последней разблокировки вообще, так и с момента последнего ввода кода блокировки, iPhone при очередной попытке разблокировать устройство предложит ввести код блокировки.

Напомним что биометрические датчики отключаются спустя 48 часов с момента последней разблокировки, или спустя восемь часов, если пользователь не вводил код блокировки в течение шести дней, или после пяти неудачных попыток сканирования, или после того, как пользователь активирует режим SOS, который появился в iOS 11.

В каких случаях можно взломать код блокировки экрана

Вот мы и дошли до самого интересного. Можно ли взломать iPhone за девять минут? А за сутки? А в принципе? Если телефон заблокирован, а код блокировки неизвестен, многое будет зависеть от состояния устройства. Рассмотрим все возможные обстоятельства, расположив их в порядке возрастания сложности.

- На телефоне запущена старая версия iOS (до 11.4) и телефон разблокировался пользователем хотя бы раз с момента начальной загрузки. В этих весьма благоприятных условиях ты сможешь воспользоваться GrayKey или услугами Cellebrite (если ты представляешь правоохранительные органы). Скорость перебора будет высокой: четырехзначный цифровой код блокировки можно подобрать менее чем за час, а скорость перебора шестизначных цифровых кодов будет высокой для первых 300 тысяч попыток. Дальше скорость перебора резко снизится — сработает защита Secure Enclave.

- На телефоне запущена старая версия iOS (до 11.4) и телефон не разблокировался ни разу после включения, либо версия iOS 11.4 (неважно, разблокировался ли телефон), либо версия iOS 11.4.1 и выше (неважно, разблокировался ли телефон, но режим USB Restricted Mode не активировался — то есть прошло меньше часа с последней разблокировки устройства или телефон был подключен к цифровому адаптеру, чтобы предотвратить блокировку). Во всех этих случаях скорость перебора будет очень медленной: четырехзначные цифровые коды блокировки могут быть взломаны за неделю, а шестизначный цифровой код можно перебирать до двух лет.

- На телефоне запущена iOS 11.4.1 или более новая; активировался режим USB Restricted Mode. Увы, единственное, что можно сделать в таком случае, — это попробовать разблокировать телефон датчиком Touch ID или Face ID либо ввести правильный код блокировки. Запустить автоматизированный перебор не удастся, как не удастся и обойти уничтожение данных после десяти неверных попыток (если эта опция включена пользователем).

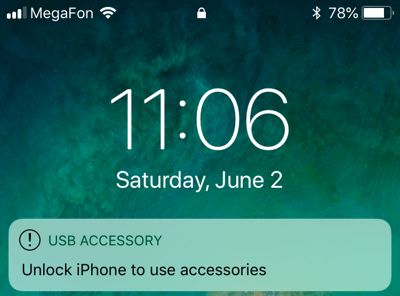

Режим USB Restricted Mode

Об этом режиме уже неоднократно писали, в том числе и на страницах нашего журнала. Начиная с iOS 11.4.1 устройства iPhone и iPad полностью блокируют обмен данными по протоколу USB спустя один час после того, как устройство было разблокировано или отключено от аксессуара. Скорее всего, этот режим был введен с целью противодействия комплексам GrayKey и Cellebrite, которые позволяют подобрать код блокировки устройства при помощи неизвестного Apple эксплоита. Режим оказался достаточно эффективным: устройства с заблокированным портом невозможно подключить к соответствующей системе, и перебор не запускается.

Можно ли обойти режим защиты USB? Во-первых, для активации передачи данных достаточно разблокировать телефон, например при помощи отпечатка пальца (который, в свою очередь, тоже не вечен — см. выше). Во-вторых, срабатывание ограничения можно предотвратить, подключив телефон до истечения часа с момента последней блокировки к совместимому аксессуару (годятся не все!) даже в заблокированном состоянии.

Иными словами, при конфискации устройств сотруднику полиции придется не только положить телефон в клетку Фарадея, но и подключить его к совместимому аксессуару (сгодится, к примеру, официальный переходник Apple с Lightning на USB 3 с дополнительным портом с поддержкой зарядки). Если этого не сделать, то всего через час телефон перейдет в защитный режим и запустить перебор кодов блокировки не удастся.

Заключение

Если ты прочитал эту статью, вероятно, ты уже догадался, можно ли взломать iPhone за девять минут при помощи «магического куба» или специализированного безымянного комплекса для взлома мобильных устройств. Да, можно — если телефон работает под управлением iOS 10–11.2.1 (то есть не получил обновление до iOS 11.2, вышедшее 2 декабря 2017 года) и был любезно разблокирован подозреваемым, не защищен кодом блокировки или код блокировки известен.

Если пользователь хоть раз обновил устройство после 2 декабря прошлого года — магия не сработает. Если телефон заблокирован неизвестным паролем — магия не сработает, код блокировки придется взламывать отдельным решением GrayKey или Cellebrite (которое, кстати, в случае успеха самостоятельно извлечет все данные). Если же телефон заблокирован и работает под управлением свежей версии iOS 11.4.1, а с момента последней разблокировки или подключения к аксессуару прошло больше часа, то не помогут и эти сервисы.

А что ожидается в ближайшем будущем? Скоро выходит iOS 12, на которую, скорее всего, перейдут практически все пользователи iOS 11 и большинство пользователей старых устройств: новая версия системы работает действительно быстрее предыдущих. Некоторые обозреватели даже бета-версии характеризуют словами «новая жизнь для старых устройств», и в этом есть значительная доля правды. В частности, массовый переход на iOS 12 означает и массовое распространение режима USB Restricted Mode.