Как использовать VirusTotal на полную мощность

DARK2WEB

Введение

Стилеры, майнеры, ратники и прочая ересь — все это часто вшито в кряки скачиваемых программ. И далеко не все могут провести полный анализ файла. Тут нужно потратить время на разбор дампов памяти/сети, изменений в регистре и т.д. А мы обычно просто скармливаем VirusTotal файл и смотрим, какую оценку он дает. Это очень поверхностно. Не надо так!

Изнанка VirusTotal

Первое, что нужно сделать — зарегистрировать учетную запись. Только с ней можно посмотреть больше данных об анализируемом файле.

Раздел Relations

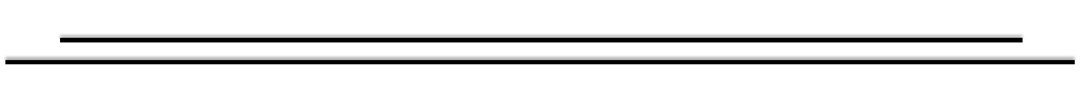

Здесь первые три подраздела показывают идентифицированные подключения к доменам/IP-адресам/страницам. Пример:👇

➡️ Что можно определить по доменным именам, с которыми приложение устанавливает связь? Легитимные они (обычно это официальные сайты компании/разработчика), или не очень. Вторые обычно:👇

- содержат домены бесплатных хостингов (например, beget или 000webhost);

- имеют в имени подозрительные словосочетания (iplogger/crypto/steal и т.п.). Учтем, что многие сайты со словами crypto/btc/xmr в домене используются для добычи криптовалюты. Это майнеры.

- называются произвольным набором цифро-буквенных символов (примеры: ttr4p; bb3u6);

- размещены на недорогих доменах верхнего уровня (примеры: *.xyz, *.pw, *.wtf);

Это далеко не полный список. Но по этим признакам ты сможешь определить большую часть распространителей вредоносного ПО.

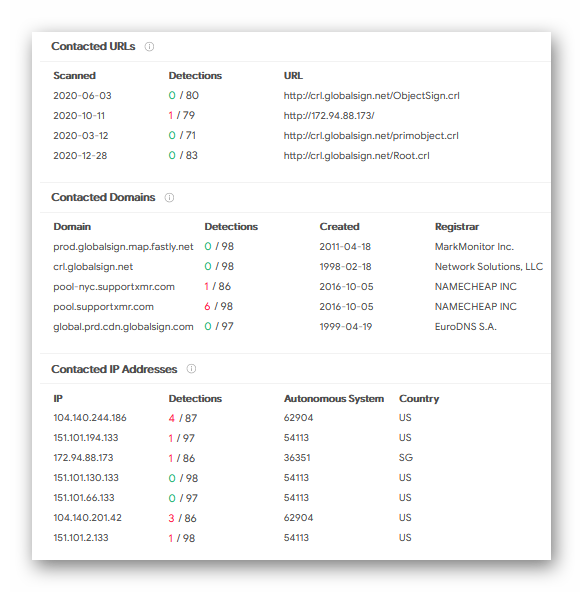

➡️ Когда приложение подключается к конкретным IP-адресам, надо проверить вот что: что это за IP (используй whois); что размещено по этому адресу; файлы, которые связывались с этим адресом. Эту инфу можно узнать в VirusTotal — просто кликай по интересующему адресу. В подразделе Details находятся whois и результаты поиска по адресу в поисковике:👇

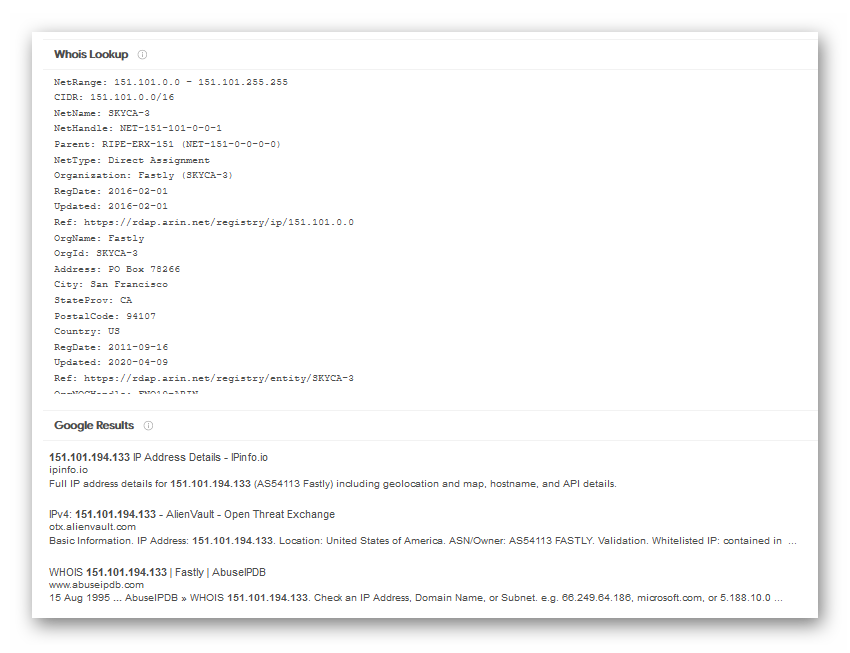

Подраздел Relations содержит инфу о сайтах, размещенных на IP в разное время. Плюс там данные о файлах (загруженных на VirusTotal), которые подключаются к этому адресу:👇

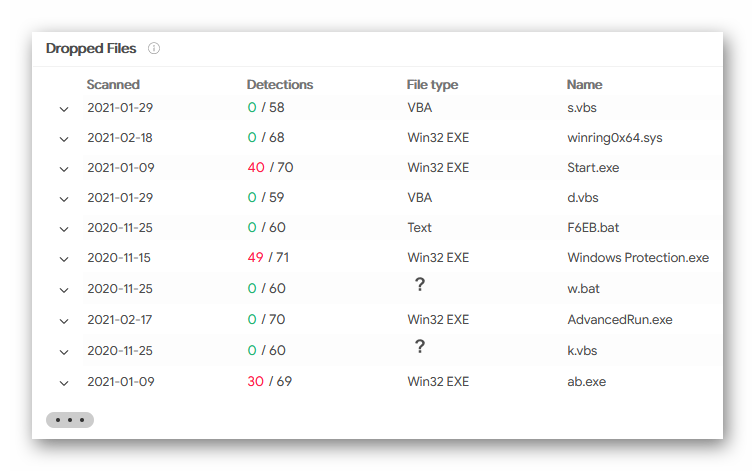

➡️ Следующий полезный подраздел — Dropped files. Как можно понять из названия, это созданные приложением файлы. Майнер, например, создает различные скрипты, написанные на Visual Basic, и исполняемые файлы (используются как майнеры).

📌 Graph Summary — удобной способ чекать все данные выше. Не будем заострять на этом внимание.

Раздел Behavior

Здесь отображается анализ с песочниц. Рекомендуем использовать VirusTotal Jujubox и Dr.Web vxCube — они дают больше данных. Не хочется повторяться, поэтому разберем только отдельные подразделы.

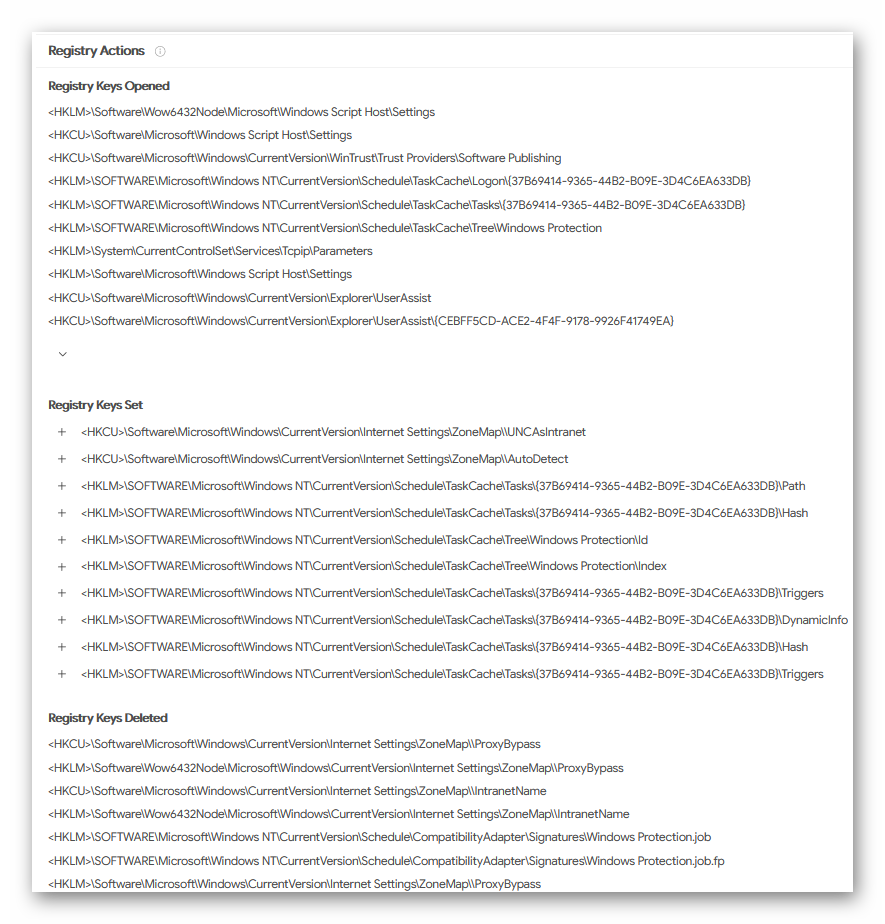

➡️ Registry Actions. Здесь изменения (создание/удаление/изменение ключей) регистра. Рекомендуем особое внимание обратить на разделы регистра, отвечающие за автозагрузку:👇

Код:

<HKCU>\Software\Microsoft\Windows\CurrentVersion\Run <HKCU>\Software\Microsoft\Windows\CurrentVersion\RunOnce <HKLM>\Software\Microsoft\Windows\CurrentVersion\Run <HKLM>\Software\Microsoft\Windows\CurrentVersion\RunOnce

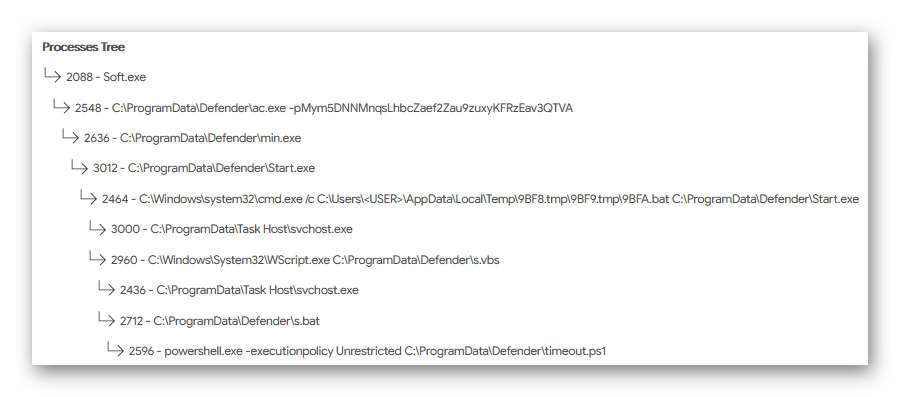

➡️ Processes Tree — это возможность проследить созданные процессы. Можно определить, какие системные/легитимные файлы были заражены:👇

Резюме

VirusTotal — отличный сервис для анализа приложений. Но никакой статический анализ не заменит динамический. На связи! Твой DW.