Еще немного о Credential Stuffing

Moody

Приветствую.

В последние годы наблюдается высокая тенденция роста преступности в сети. Этот факт обуславливает доступность специализированных программных продуктов, поощеряемый обмен знаниями и материалами на хакерских площадках, а также повышение цифровой грамотности рядовых пользователей. В таких условиях увеличение количества атак на различные веб-сервисы, в том числе, связанные с электронной коммерцией, не кажется чем - то удивительным. Сегодня можно с уверенностью предположить, что почти каждая крупная организация, связанная с предоставлением услуг через интернет, подвергалась атакам типа Credential Stuffing.

Интересные факты

- Впервые атаки типа Credential Stuffing были обнаружены в конце 2013 года. Этот период связан с переходом теневых магазинов в открытый интернет и стремительным ростом их аудитории.

- При вложении 550$, преступники могут рассчитывать на прибыль от продажи аккаунтов, как минимум в 20 раз превышающую первоначальные вложения.

- Общее количество всех учетных записей, продающихся на теневых площадках, исчисляется десятками миллионами строк.

- Мы определили 5 наиболее распространенных инструментов для реализации атак Credential Stuffing, используемых киберпреступниками. Однако, на подпольном рынке их гораздо больше.

- Некоторые компании зная о существующих проблемах в безопасности, не торопятся исправлять их из - за возможных неудобствах, с которыми могут столкнуться клиенты.

Анализ угроз

Скомпрометированные учетные данные всегда были ценным товаром на подпольном рынке, тем не менее количество транзакций было относительно небольшим, так как они в основном проводились либо через личный контакт с продавцом (без посредника), либо на полуавтоматических рынках, таких как Silk Road, AlphaBay и Hansa. Существенный минус таких сделок - покупатели получают товар лишь после того, как продавец вручную одобрит сделку. Риск потерять свои деньги достаточно высок, как и соответствующие недоверие покупателей к продавцам. Помимо этого, цена на аккаунты была достаточно высока, так как основным способ их добычи был низкопрофитный фишинг.

Однако, через пару лет, ситуация немного изменилась. Появились автоматизированные магазины, необходимость в ручном взаимодействии была устранена, а бизнес скомпрометированных аккаунтов стал полностью прозрачным для каждого.

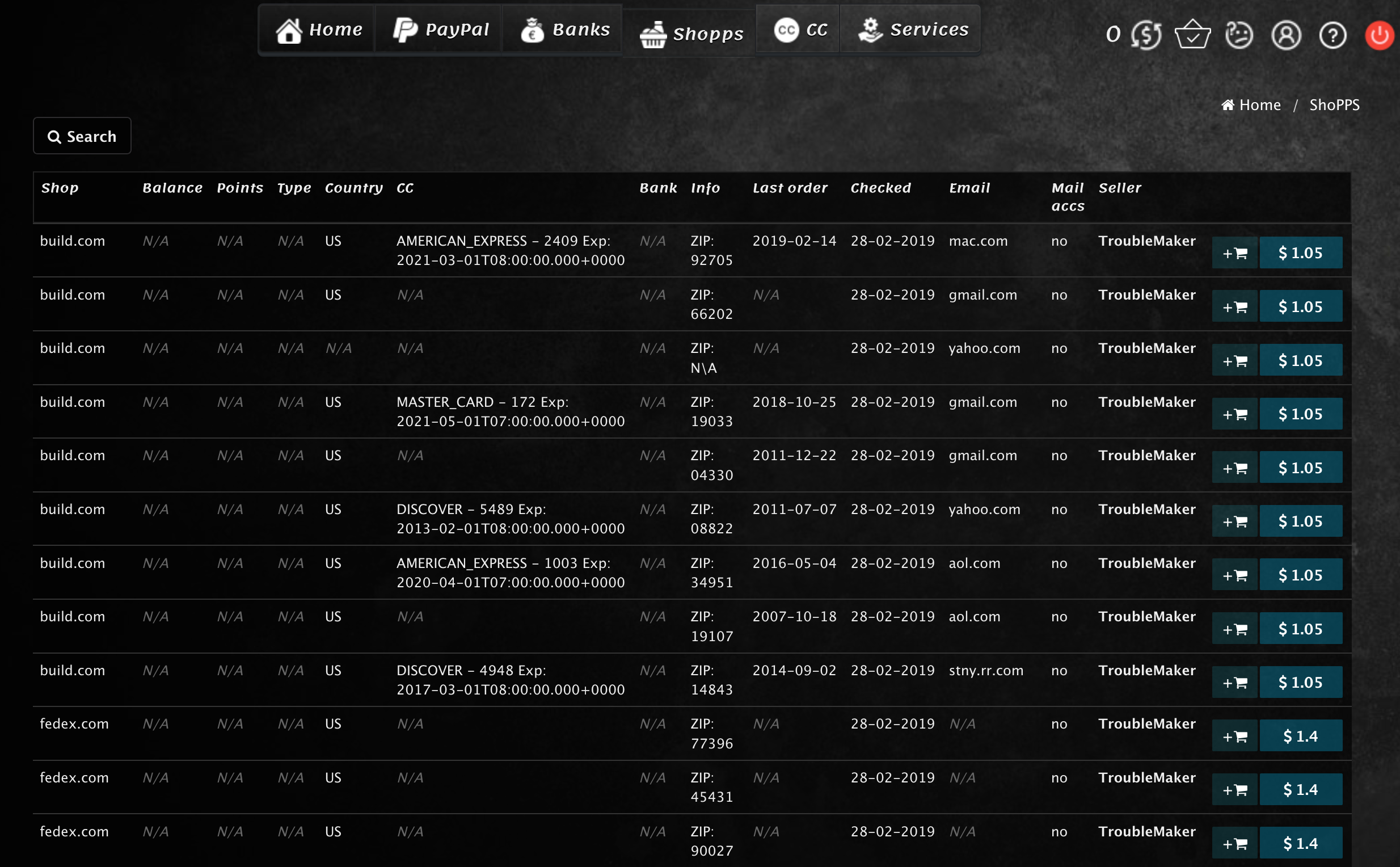

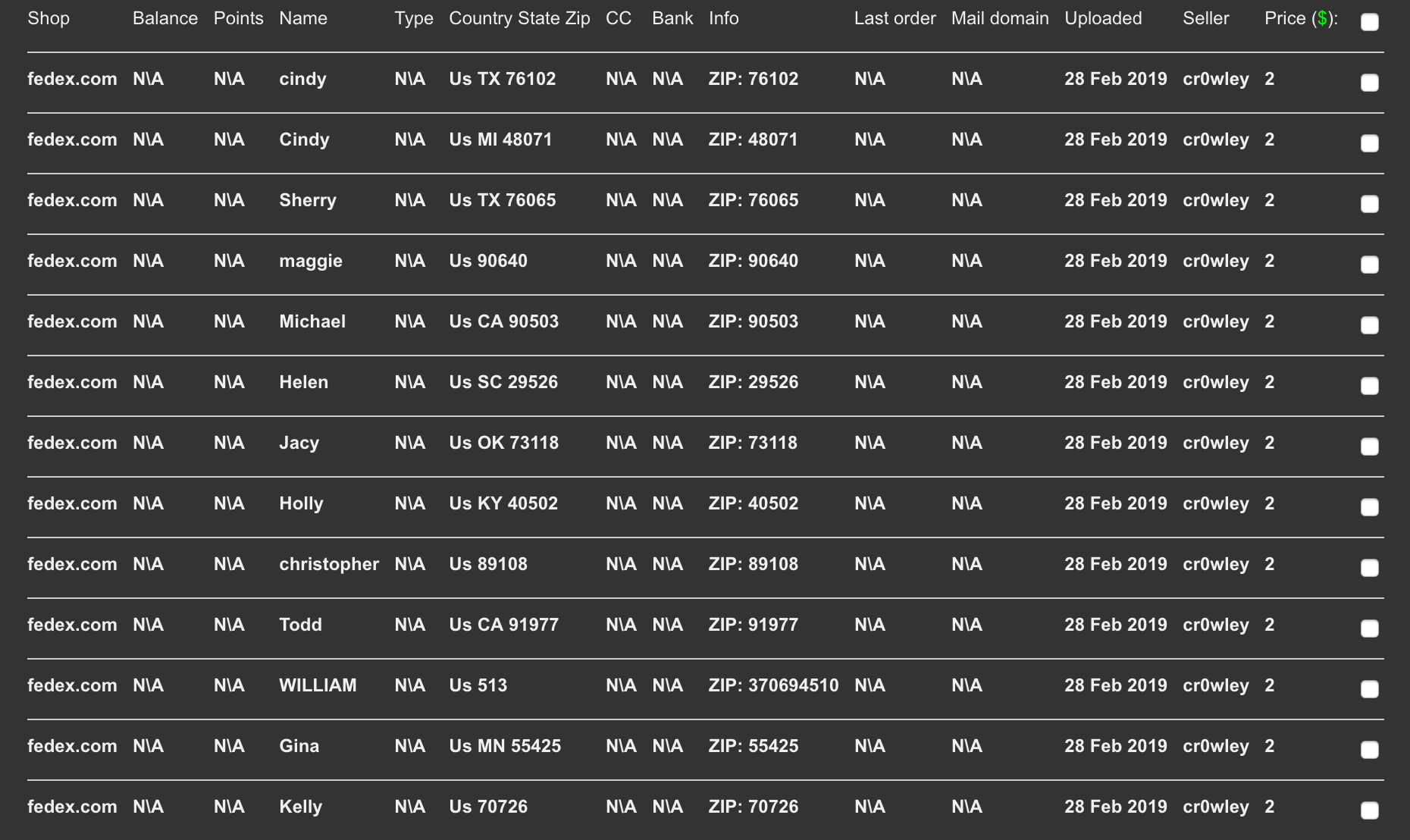

За номинальную комиссию от 10 до 15 процентов, вычитаемую из суммы каждой продажи в карман владельца магазина, продавцы могут загружать любое количество скомпрометированных учетных записей, которые, помимо электронной почты и пароля, часто могут включать в себя любую дополнительную информацию. Основной задачей продавца становится пополнение резерва продаваемых аккаунтов, в то время как вся поддержка клиентов, переводы и разрешение споров обрабатываются службой поддержки магазина.

Поначалу лишь несколько в нескольких крупных магазинах появилась возможность торговать таким способом, но умельцы быстро переняли опыт своих "коллег", позаимствовали данную технологию и начали предоставлять свои услуги по настройке подобных магазинов.

Осталась одна проблема - с каждым годом традиционные методы добычи аккаунтов стали менее эффективными, из - за этого цена на аккаунты оставалась по-прежнему высокой. Хакеры смекнули - поскольку обычные интернет-пользователи, как правило, используют одни и те же пароли на нескольких веб-сайтах, вместо попытки получить доступ к отдельным учетным записям (что может занять очень много времени), будет логичнее сосредоточиться на взломе нескольких случайных учетных записей.

Такая комбинация сделала взлом учетных записей различных онлайн-сервисов не только легким, но и невероятно прибыльным. Для запуска атаки перебором слитых учетных записей, также известной как атака Credential Stuffing, злоумышленнику требовалось только программное обеспечение перебора - чекер, база данных случайных комбинаций адресов электронной почты и их паролей, а также доступ к пулу прокси-серверов.

Эволюция чекеров

Чекеры работают очень просто - пытаются авторизовать на сайте, используя комбинацию электронной почты и пароля, полученную из ранее упомянутых баз данных, которые, в свою очередь, можно получить в результате взлома какого - нибудь сайта, либо на раздачах с андеграундных форумов. Если авторизоваться удалось, комбинация помечается как "действительная" и сохраняется в отдельный файл (в новых версиях чекеров также появилась возможность зайти в профиль и спарсить информацию об аккаунте). Если нет, программное обеспечение просто выберет другую комбинацию из списка и попытается снова войти в систему - на этот раз с другими данными. Для ускорения проверки, используется многопоточность. Она позволяет за считанное время автоматически проверить сотни тысяч аккаунтов.

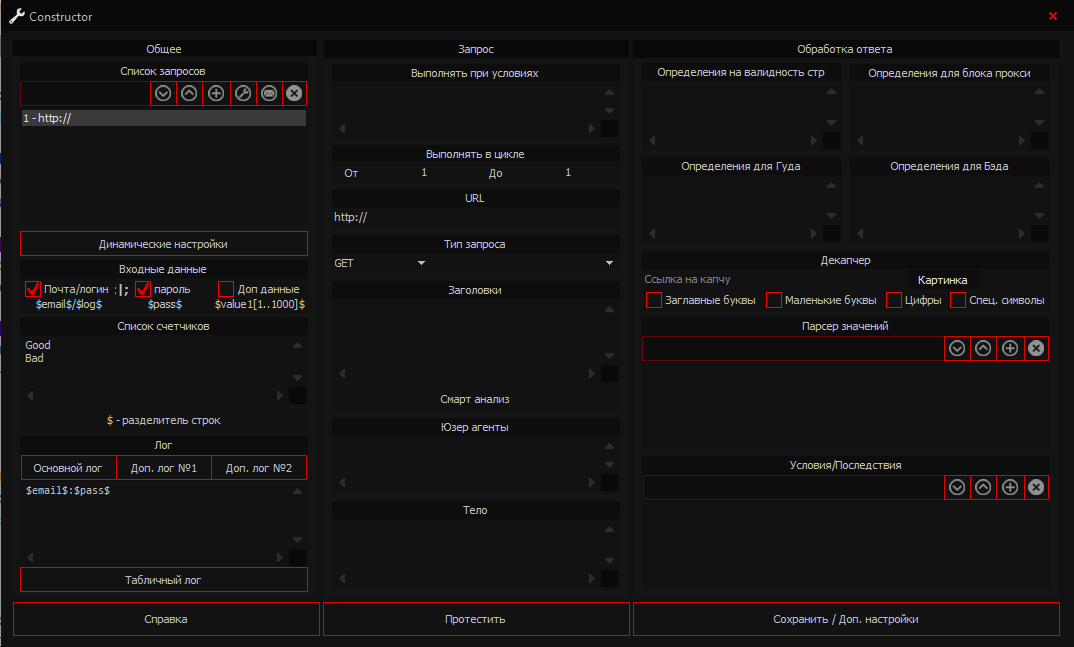

Изначально чекеры писались лишь под один сервис (на выбор разработчика) и продавались по цене от 50 до 250 долларов, в зависимости от дополнительных возможностей, а также ценности сайта, который в будущем будет подвержен атакам. Но, из - за того, что авторизация на большинстве сайтов технически отличается незначительно, хакеры начали писать "конструкторы чекеров", такие как STORM, Black Bullet и Sentry MBA, поддерживающие неограниченное количество пользовательских плагинов, также называемых «конфигами», которые по сути предлагали хакерам возможность писать свои программы для брутфорса без знания программирования под любой сайт.

Магазины, изначально торгующие несколькими сотнями или тысячами скомпроментированных учеток, быстро выросли до продажи сотен тысяч или даже миллионов слитых аккаунтов.

Несмотря на то, что конкуренция быстро привела к снижению средней цены одного взломанного аккаунта с более чем 10 долл. США до всего лишь 1–2 долл. США, общая рентабельность атак с использованием учетных данных была значительно увеличена за счет огромного объема.

Обзор чекеров

Ниже представлены наиболее популярные инструменты, распространяющиеся по модели платной подписки и применяемые киберпреступниками для кражи аккаунтов.

Private Keeper

Private Keeper - проект от русскоязычного разработчика с ником deival909. Является самым популярным софтом в СНГ-сегменте для создания чекеров на различные сервисы. Распостраняется на форумах WWH и BHF.

- Стоимость: 30 дней/219 рублей

- Собственный API

- Синхронизация написанных конфигураций с облаком

- Имеет свой граббер приватных прокси

- Официальный сайт: www.deival909[.]ru

- Последняя версия: 7.9.3.34

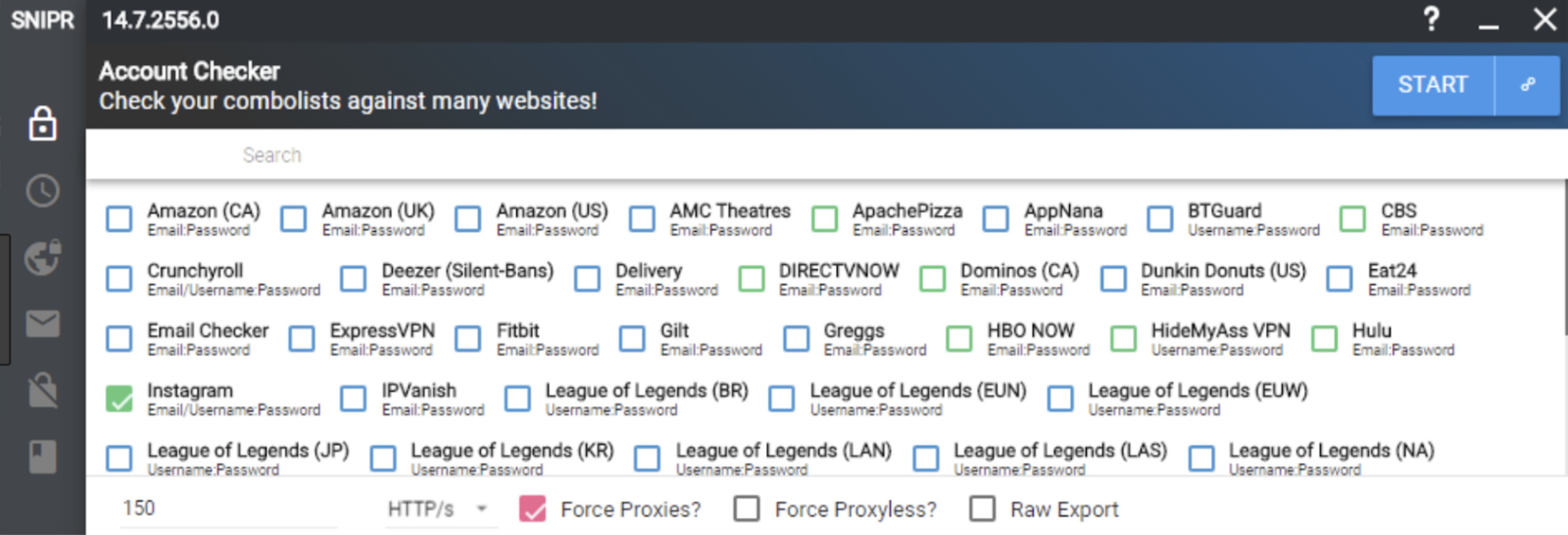

SNIPR

SNIPR - один из самых гибких инструментов для реализации атак Credential Stuffing, написанный на .NET, а также имеющий множество бесплатных встроенных конфигураций и большое сообщество зарубежом.

- Более 100 конфигурационных файлов в официальном репозитории

- Возможность атаковать несколько сервисов одновременно

- Стоимость: 20$

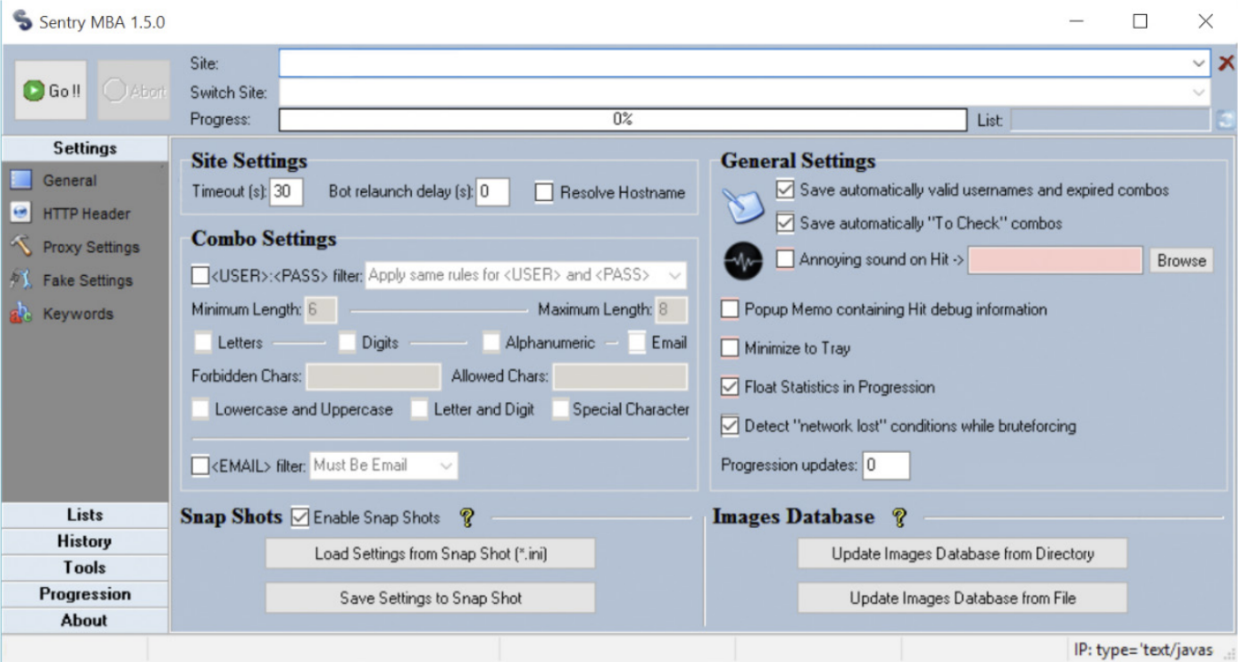

Sentry MBA

Sentry MBA - один из первых инструментов для реализации Credential Stuffing, замеченный ещё в 2013 году. Активно рекламировался на андеграундных форумах, имеет более 1000 конфигураций. Считался одним из лучших инструментов, до появление вышеназванных софтов. Не поддерживает обход современных методов защиты на сайтах, перестал развиваться в 2017 году.

- Более 1000 конфигурационных файлов в открытом доступе

- Официальный сайт: https://sentry[.]mba

- Поддерживает HTTP/SOCKS4/SOCKS5 прокси

- Вызывает ностальгию у обывателей хакерских площадок

Project Universal

Project Universal - главный конкурент Private Keeper. Имеет интуитивно понятный интерфейс, подробную информацию об использовании, а также возможность проверять почты на валидность. Уступает Private Keeper количеством доступных функций, в 2017 году выставлен на продажу. В настоящее время наблюдаются частые неполадки с сервером.

- Низкая стоимость - около 150 рублей/месяц.

- Возможность разгадывать простую капчу

- Очень простой интерфейс

- Поддержка Javascript и обход CloudFlare

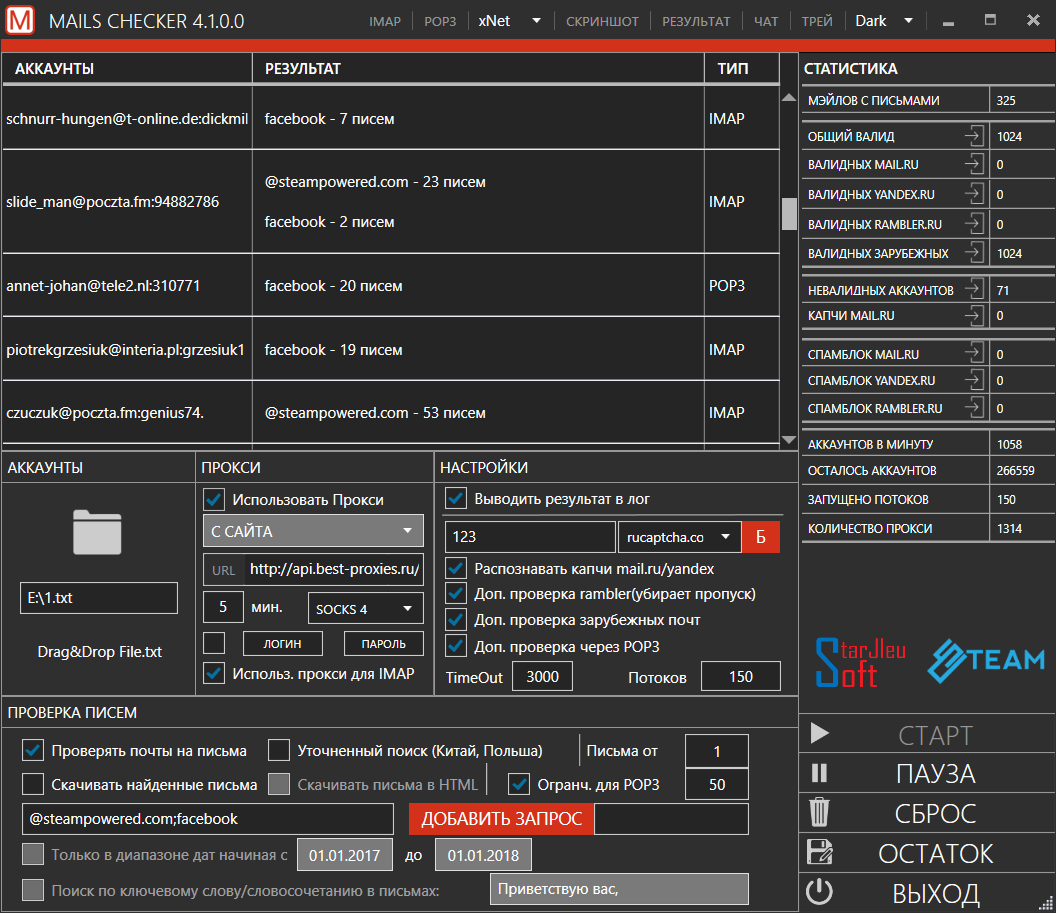

Чекер Писем Почтовых Сервисов by StarJIeu Soft

Чекер Писем Почтовых Сервисов by StarJIeu Soft - программа, которая позволит вам в многопоточном режиме проверять на нужные запросы мэйлы 2 самых популярных почтовых сервисов ру сегмента - yandex.ru, mail.ru + все их поддомены и так же зарубежные сервисы поддерживающие imap и pop3.

- Поддержка 2 ру почтовых сервисов - yandex.ru, mail.ru + все их поддомены и зарубежных сервисов с поддержкой IMAP и POP3.

- Многопоточность.

- Проверка всех 3 почтовых сервисов на спамблок (подозрение в рассылки спама).

- Поиск писем сразу по нескольким авторам.

- Проверка писем по автору и по содержанию слова или словосочетания внутри письма.

- Возможность скачивания нужных писем.